文章摘要:老板,咱们开门见山。你是不是也经常半夜惊醒,梦见核心代码被离职员工一个U盘拷走,或者被前东家花几十万买走?别觉得这事儿离你远,这几年我见过太多公司,产品还没火,

老板,咱们开门见山。你是不是也经常半夜惊醒,梦见核心代码被离职员工一个U盘拷走,或者被前东家花几十万买走?别觉得这事儿离你远,这几年我见过太多公司,产品还没火,代码先“火”了,最后被竞争对手抄得连底裤都不剩。

代码就是命根子,怎么守?今天我这老炮不跟你扯虚的,直接上干货,分享9个能落地、能见血的招儿。

9种给源代码加密的方法,职场人必看,保护源代码加密不外泄

1、部署 洞察眼MIT系统

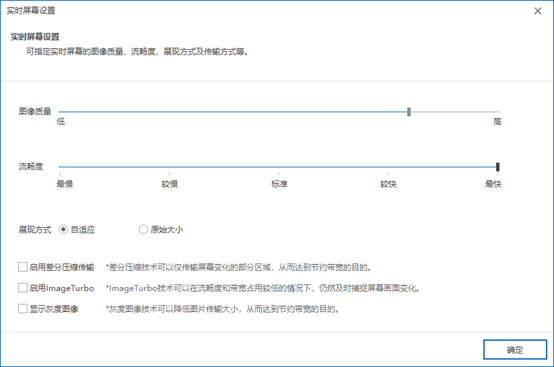

说句实在话,市面上那些“防拷贝”、“防截图”的软件,十个里头九个半是摆设。真正懂行的老司机,一上来就整“洞察眼MIT系统”。这玩意儿不是简单的加密软件,它是一套能把代码锁进保险柜的管控体系。

说句实在话,市面上那些“防拷贝”、“防截图”的软件,十个里头九个半是摆设。真正懂行的老司机,一上来就整“洞察眼MIT系统”。这玩意儿不是简单的加密软件,它是一套能把代码锁进保险柜的管控体系。

全盘透明加密,不留死角:别指望员工手动加密,那根本不现实。这套系统装上后,管你是什么C++、Java还是Python,只要在指定目录下,文件落地自动加密。员工打开是明文,关上就是乱码,拿走也白搭。我们给一家游戏公司部署后,离职员工试图拷贝核心引擎代码,结果拿回家打都打不开,这就是落地效果。

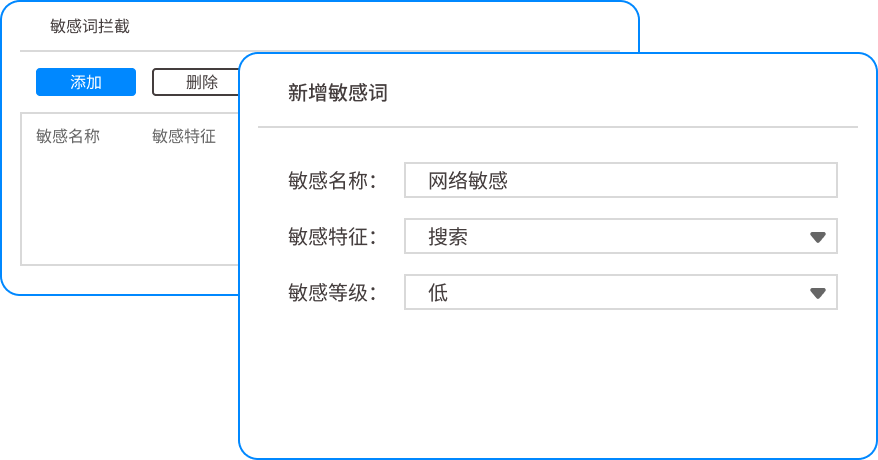

严控外发渠道,把“门”焊死:代码是怎么丢的?八成是从QQ、微信、邮箱、U盘溜出去的。洞察眼MIT系统直接把这些通道管死,你可以设置只有特定白名单人员能外发,或者所有外发必须走审批,文件自带水印和加密密码。有个做AI算法的客户,之前核心模型被销售发给了客户做演示,结果客户转头就把模型给了友商。上系统后,所有外发文件必须技术总监审批,外加“阅后即焚”权限,泄密风险直接砍掉80%。

精准权限隔离,不该看的绝对看不见:很多老板有个误区,觉得核心代码只有研发主管能碰。错!运维、测试、甚至财务审计,都可能接触到代码。这套系统能做到谁、在什么时候、用什么方式访问哪个目录,都给你管得明明白白。比如,测试人员只能看到编译后的包,看不到源码;运维只能远程操作服务器,根本下载不了代码。

全链条审计追溯,谁动谁留痕:别等出事再查,那时候早晚了。这套系统能把所有行为记录得清清楚楚:谁打开了哪个文件、复制了多少行代码、插了U盘、发了邮件,甚至他盯着屏幕看了多久都有记录。我们一个客户就是靠这个揪出了内鬼,发现技术总监每天半夜偷偷把代码拷到个人云盘,后来一查,丫正准备跳槽去竞品公司当CTO。

离线策略保底,断网也别想跑:怕员工把笔记本带回家断网操作?系统早就想到了。支持离线策略,笔记本离开公司网络,文件照样加密,操作日志一联网就自动上传。哪怕员工把硬盘拆了,数据也是加密的,等于拿回来一块废铁。

2、物理隔离与VDI虚拟桌面

如果你觉得软件管控还不够狠,那就上物理隔离。核心代码全部放在内网服务器,开发人员每人一台瘦客户机,只能通过虚拟桌面(VDI)连接进去写代码。代码不下沉到本地,想拷贝?对不起,你连USB口都没有,屏幕截图都是黑屏。这招适合军工、芯片这类保密等级极高的企业,就是投入成本大,员工体验也差。

如果你觉得软件管控还不够狠,那就上物理隔离。核心代码全部放在内网服务器,开发人员每人一台瘦客户机,只能通过虚拟桌面(VDI)连接进去写代码。代码不下沉到本地,想拷贝?对不起,你连USB口都没有,屏幕截图都是黑屏。这招适合军工、芯片这类保密等级极高的企业,就是投入成本大,员工体验也差。

3、代码版本控制系统(Git/SVN)权限精细化

别把代码仓库当公共网盘用。很多公司核心代码所有人都能拉取,这是给自己挖坑。必须做到:核心模块单独建仓,按角色分配分支权限。普通程序员只能读写自己业务模块的代码,核心算法库和密钥文件,只有架构师级别有权限。配合代码防泄露钩子(Hook),禁止将代码推送到外部仓库。

别把代码仓库当公共网盘用。很多公司核心代码所有人都能拉取,这是给自己挖坑。必须做到:核心模块单独建仓,按角色分配分支权限。普通程序员只能读写自己业务模块的代码,核心算法库和密钥文件,只有架构师级别有权限。配合代码防泄露钩子(Hook),禁止将代码推送到外部仓库。

4、关键代码模块混淆与编译

对于脚本语言或者前端代码,源码基本是裸奔的。这时候必须上代码混淆。把变量名变成无意义的a、b、c,插入冗余逻辑,让逆向工程成本高到竞争对手不想搞。对于核心算法,用C++编译成动态库(.dll或.so),只给上层调用接口,核心逻辑永远在黑盒里。

对于脚本语言或者前端代码,源码基本是裸奔的。这时候必须上代码混淆。把变量名变成无意义的a、b、c,插入冗余逻辑,让逆向工程成本高到竞争对手不想搞。对于核心算法,用C++编译成动态库(.dll或.so),只给上层调用接口,核心逻辑永远在黑盒里。

5、网络准入与微隔离

物理网线一拔,所有管控都白搭。所以必须配合网络准入控制。员工的电脑只有装了指定的管控客户端,打了最新补丁,才能接入公司内网。再把研发网和办公网彻底隔开,研发网内再做微隔离,即使黑客攻破了某台测试机,也无法横向渗透到核心代码服务器。

物理网线一拔,所有管控都白搭。所以必须配合网络准入控制。员工的电脑只有装了指定的管控客户端,打了最新补丁,才能接入公司内网。再把研发网和办公网彻底隔开,研发网内再做微隔离,即使黑客攻破了某台测试机,也无法横向渗透到核心代码服务器。

6、硬件级加密与U盘禁用

别信什么“我忘了拔U盘”这种鬼话。直接通过BIOS或系统策略,批量禁用所有员工电脑的USB存储功能,只允许特定的加密狗或加密U盘使用。同时给所有研发电脑加装TPM安全芯片,硬盘拆下来放到其他机器上也是加密的,根本读不了。

别信什么“我忘了拔U盘”这种鬼话。直接通过BIOS或系统策略,批量禁用所有员工电脑的USB存储功能,只允许特定的加密狗或加密U盘使用。同时给所有研发电脑加装TPM安全芯片,硬盘拆下来放到其他机器上也是加密的,根本读不了。

7、签署法律协议与竞业限制

技术手段拦不住人心,法律是最后一道防线。入职时不仅要签保密协议,更要签详细的竞业限制条款,把核心算法、架构设计明确列为商业机密。离职面谈时,明确告知如果违反竞业协议,赔偿金额会高到他这辈子都不想再犯。别小看这招,真要到打官司的时候,一份措辞严谨的协议比什么都有用。

技术手段拦不住人心,法律是最后一道防线。入职时不仅要签保密协议,更要签详细的竞业限制条款,把核心算法、架构设计明确列为商业机密。离职面谈时,明确告知如果违反竞业协议,赔偿金额会高到他这辈子都不想再犯。别小看这招,真要到打官司的时候,一份措辞严谨的协议比什么都有用。

8、定期渗透测试与代码审计

你得知道自己的漏洞在哪。每季度请第三方做一次红蓝对抗,模拟内鬼和外部黑客攻击,看看你的代码能不能被偷走。同时,利用代码审计工具扫描代码仓库,一旦发现有人把数据库密码、云服务密钥硬编码在代码里,系统自动报警,立马处理。

你得知道自己的漏洞在哪。每季度请第三方做一次红蓝对抗,模拟内鬼和外部黑客攻击,看看你的代码能不能被偷走。同时,利用代码审计工具扫描代码仓库,一旦发现有人把数据库密码、云服务密钥硬编码在代码里,系统自动报警,立马处理。

9、建立“零信任”架构

别默认内网是安全的。把“零信任”理念落地:从不信任,始终验证。哪怕是CEO的电脑,要访问代码服务器,也得通过多因素认证(MFA),并且每次访问都进行行为分析。如果发现有人在凌晨三点从非办公地点下载大量代码,系统直接阻断并冻结账号,同时短信通知你。

别默认内网是安全的。把“零信任”理念落地:从不信任,始终验证。哪怕是CEO的电脑,要访问代码服务器,也得通过多因素认证(MFA),并且每次访问都进行行为分析。如果发现有人在凌晨三点从非办公地点下载大量代码,系统直接阻断并冻结账号,同时短信通知你。

干了这么多年安全,我就一句话:别等到代码被偷了才想起来管。上面这9招,洞察眼MIT系统是刀把子,能让你牢牢抓住主动权;其他8招是刀锋,能帮你把防护网织得更密。老板们,该行动了。

本文来源:企业数据安全防护研究院

主笔专家:陈国栋

责任编辑:赵静怡

最后更新时间:2026年03月25日