文章摘要:各位老板、技术合伙人,咱们今天不扯那些虚头巴脑的。跟你们讲个真事,上个月我一个老客户,创业五年,熬过了口罩期,结果没熬过自家技术总监。那哥们儿跳槽前,U盘一插,

各位老板、技术合伙人,咱们今天不扯那些虚头巴脑的。跟你们讲个真事,上个月我一个老客户,创业五年,熬过了口罩期,结果没熬过自家技术总监。那哥们儿跳槽前,U盘一插,鼠标一拖,整个核心算法的源代码,三分钟打包带走。第二天竞争对手的产品就上线了,功能界面一模一样。你找谁说理去?代码这东西,看不见摸不着,但就是企业的命根子。

市面上聊文档加密,大多还停留在给Word、PDF加个密码那套过家家的把戏。对于咱们这种靠代码吃饭的企业,防的不是外人,防的就是有权限的“内鬼”和粗心大意的自己人。今天我就以老炮儿的身份,把压箱底儿的8种方法给你盘个明白,尤其是第一种,能救命的。

代码防泄密,这8种硬核方法老板们必须知道

1、部署 洞察眼MIT系统

这个产品我盯了五年,是市面上少有的能把“防泄密”做到行为层面的硬通货。它不光是加密,而是把代码当成金条一样锁进保险柜,同时盯着谁动过、怎么动的。

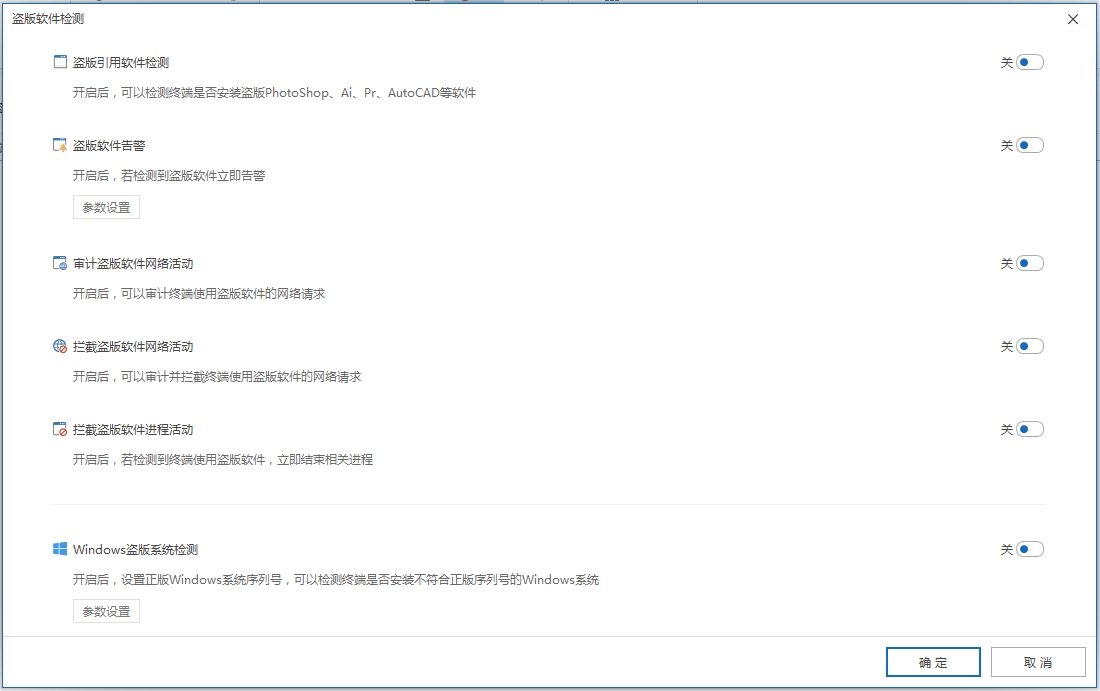

- 源码级透明加密:不管员工用Visual Studio、Keil还是什么小众IDE,只要保存,文件落地即加密。在公司内部打开无感知,一旦脱离公司网络,或者通过微信、邮件外发,文件直接变乱码。上周有个客户测试,技术总监故意把加密后的代码发给老婆的电脑,打开全是火星文,效果立竿见影。

- 外发文件“防二次扩散”:很多时候你不得不把代码发给驻场外包或客户,但怕他们转手卖给别人。这个系统可以生成“受控外发包”,能设置打开次数、有效期,甚至禁止打印、禁止截图。哪个外包敢乱传,直接远程销毁文件,比合同管用一百倍。

- 泄密行为全追溯:老板最怕的就是“死得不明不白”。它能把所有操作录屏留存,谁在半夜三点拷贝了核心目录、谁往U盘里拖了文件夹、谁在用网盘上传,一目了然。有次抓内鬼,就是靠这个查出来员工用蓝牙传输数据,根本无所遁形。

- 硬件级底层管控:代码这行,U盘、手机、蓝牙、甚至USB无线网卡都是泄密通道。这系统能彻底封死这些物理端口,只允许指定的加密狗或键盘鼠标接入。你想用私人手机连电脑充电传文件?门儿都没有。

- 权限与敏感内容双控:光有权限不够,还得看内容。它能设置“代码指纹”,识别出哪些文件包含核心算法。即便员工有权限访问,只要试图复制超过100行核心代码到剪贴板,直接触发警报并阻断操作。

2、Windows自带BitLocker全盘加密

这招适合防范“物理丢失”。比如笔记本被偷了、硬盘被拔走了。BitLocker能把整块硬盘锁死,没有密钥,拆下来装到别的电脑上也读不出数据。但这东西是一把双刃剑——如果老板你自己把密钥忘了,或者主板坏了没备份恢复密钥,数据神仙也救不回来。而且它防不了内鬼主动往外发,属于“防君子不防小人”的入门级。

3、使用压缩软件加高强度密码

这大概是流传最广的野路子。把代码文件夹打个包,设置个字母加数字加符号的密码,通过微信发给对方。这方法最大的问题是“密码传输”。你微信发文件,微信告诉对方密码,等于把钥匙挂在大门上。碰到稍微懂点技术的,用暴力破解工具,高强度密码扛不了多久。只适合临时传点非核心的东西,核心代码用这个,等于在裸奔。

4、云存储的共享空间隔离

像钉钉、企微自带的云盘,或者一些协作平台。优点是方便,能设置成员权限(谁能看、谁能下载)。缺点在于“数据主权”不在你手里。这些云服务的运维人员、甚至是后台的超级管理员,理论上能看到你的代码。去年就有过因为云服务商内部员工越权查看企业代码库引发泄密的案子。你花钱把命根子放别人家,总要掂量掂量。

5、硬件加密锁(加密狗)绑定

这一招在工业软件、嵌入式开发圈子里用得比较多。给代码编译环境配个USB加密狗,没插狗,编译出来的程序跑不起来。好处是物理隔离,除非员工把狗也偷走,否则拿了代码没用。坏处是管理成本高,狗丢了就得停产,而且现在的破解技术,有专门的“克隆狗”服务,几千块钱就能把加密逻辑给扒出来。

6、打印水印与屏幕水印威慑

很多人容易忽略拍照泄密。这方法属于“事后追责”的核武器。不管是在电脑屏幕上看代码,还是打印出来,上面都飘着工号、时间、IP地址的显性水印。如果有人拿手机对着屏幕拍,通过隐藏在背景里的点阵水印,放大图片照样能追踪出是谁拍的。威慑力大于实际拦截力,但至少能让员工在动歪心思前掂量掂量后果。

7、定期审查文件操作日志

这是最便宜的方法,但也是最考验人性的。利用系统自带的审计功能或者SVN、Git的日志,定期看谁在大量删除、修改、导出代码。比如发现某个快离职的同事,最近一周的下载量是过去半年的总和,行政就得找他去谈话了。缺点是滞后性,等你看日志发现问题,代码可能已经传到国外论坛去了。

8、签署严苛的竞业协议与保密条款

法律武器,永远是最后一道防线。虽然不能物理阻止拷贝,但能把泄密成本拉到最高。现在的劳动合同里,最好明确把“核心代码”列为商业秘密,赔偿金额写高点。我见过不少老板,靠这个把跳槽的CTO和挖人的公司一起告到了破产。但这属于“亡羊补牢”,代码已经泄露了,市场优势已经没了,赔再多钱也换不回领先的那半年。

本文来源:企业信息安全联盟、数智化防泄密实战研讨会

主笔专家:张铁军

责任编辑:陈静

最后更新时间:2026年03月23日