文章摘要:老板,咱直接说点扎心的。你半夜睡不着,是不是也怕这个?核心代码、客户名单、财务数据,被员工一个U盘拷走,或者随手甩到网盘里,这公司基本就废了。搞了那么多年安全,

老板,咱直接说点扎心的。你半夜睡不着,是不是也怕这个?核心代码、客户名单、财务数据,被员工一个U盘拷走,或者随手甩到网盘里,这公司基本就废了。搞了那么多年安全,见过太多公司,不是倒在市场竞争上,是倒在自己人手里,核心技术一泄密,几年的心血全白搭。今天就给各位老板聊点干的,文档加密这事儿,到底该怎么落地。

代码安全别指望靠自觉!3种让泄密成本激增的硬核加密方法

1、部署 洞察眼MIT系统

干这行二十多年,见了太多花架子。要我说,真正能让老板晚上睡踏实的,还是得靠专业级的行为管控系统,比如洞察眼MIT系统。这玩意儿不是给你装个锁,是直接给你整个保险库装上AI监控,从根上掐死泄密的念头。我们看看它到底能干点啥:

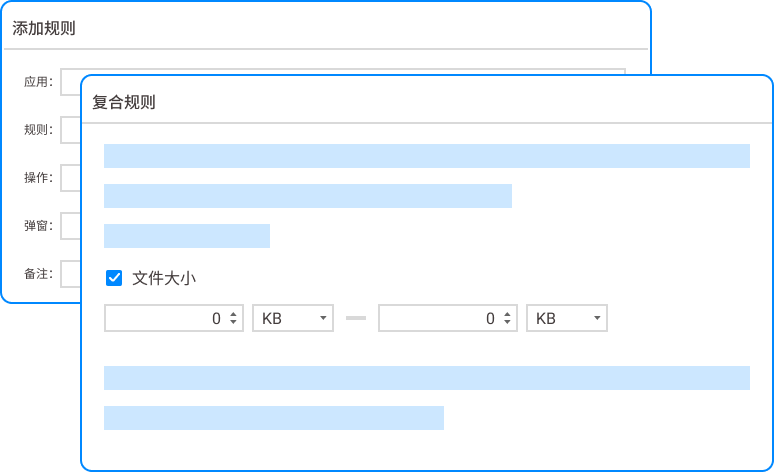

源代码级的透明加密:很多老板问我,员工用开发工具写代码,怎么防?传统加密一打开就乱码。这套系统不一样,它能在底层驱动层做文章,不管你用的是VS、Eclipse还是什么编译环境,所有生成的代码在硬盘上永远是密文,只有在你授权的进程里打开才是明文。员工拷出去,就是一堆乱码,根本没法用。这就把核心资产锁死在公司内部了。

外发文件的“生死状”:咱做买卖,有时候得把方案发给客户,发给供应商。怎么保证对方不拿去乱传?洞察眼MIT的外发管控,相当于给你的文件签了个“生死状”。你可以精确控制对方能打开几次、能不能打印、能不能截图,甚至设置一个“死亡时间”,时间一到文件自动销毁。合作完了,资料也就失效了,泄密风险直接归零。

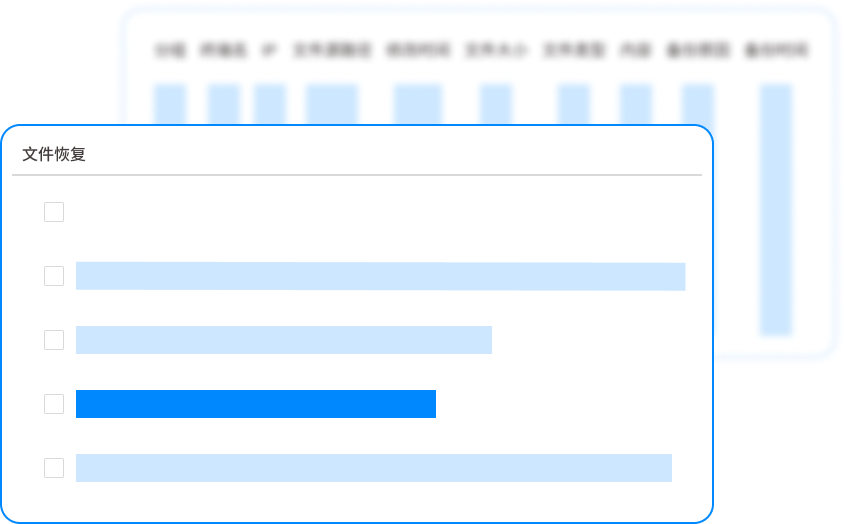

全链路的行为审计:这不是监控,这是给每个人心里放个摄像头。谁在几点几分,通过什么途径(U盘、QQ、微信、邮箱)外发了什么文件,系统后台记得清清楚楚。而且它不只看结果,还看意图,比如谁突然大量压缩文件、谁在深夜频繁访问服务器核心目录,系统自动报警。这就像给公司装了个预警雷达,有坏心思的人,动作刚起,警报就响了。

硬件设备管控:很多泄密,就发生在那一根U盘上。这个系统能把所有USB口、蓝牙、光驱这些“后门”管得死死的。你可以设置所有存储设备只读、禁用,或者走审批流程才能使用。员工电脑上,U盘就是个摆设,想拷东西?门都没有。

混这行的都知道,真正有效的防护,是让泄密者付出的成本远远大于他的收益。洞察眼MIT系统,就是在给每个员工心里算这笔账,让他觉得“不值当”。

2、BitLocker 驱动器加密

这是微软自带的功能,虽然是个基础款,但对于很多小团队来说,算是个起步的防护。核心原理就是给整个硬盘上锁,万一电脑丢了,别人把硬盘拆下来也读不出数据。

落地效果嘛,也就那样。这东西是全局的,没法做到“谁访问谁有权”。只要你的电脑正常开机,账号密码在手,里面的所有文件依然是对员工敞开的。说白了,它防的是物理盗窃,防不住内部人的顺手牵羊。而且很多老板不知道,BitLocker的恢复密钥一旦丢失,你自己也打不开数据,那就是灾难。所以,它只能算个基础锁,不能当核心安保用。

3、基于AD RMS的权限管控

AD RMS是微软的权限管理服务,适合那些已经搭建了成熟AD域控体系的大中型企业。它的逻辑是,在文件生成的那一刻,就给文件打上权限标签,比如“只能内部查看”、“禁止转发”、“禁止打印”。

理论上很美好,但落地时问题不少。配置起来复杂得要命,需要专门的团队维护。对移动端支持太差,员工手机上想临时看个文件,经常因为权限解析问题打不开,严重影响效率。它对第三方软件(比如很多行业专用的CAD、设计软件)的文件权限控制基本为零。对于绝大多数只有几十上百人技术团队的公司来说,搞这个属于大炮打蚊子,还打不着。

写在最后:

防泄密这事儿,不能靠赌人性,得靠定规矩、上技术。老板们心里得有杆秤,根据自己公司的技术栈和团队规模,选最趁手的工具。别等核心代码上了GitHub,才想起来追悔莫及,那时候黄花菜都凉了。

本文来源:安策数据安全研究院、企业数字化风险管理论坛

主笔专家:张铁军

责任编辑:陈静雅

最后更新时间:2026年03月28日