文章摘要:各位老板、技术负责人,咱们开门见山。干我们这行的,最怕什么?不是产品卖不出去,是睡一觉起来,核心代码被人一锅端了,要么是员工离职顺手“打包带走”,要么是外包那边

各位老板、技术负责人,咱们开门见山。干我们这行的,最怕什么?不是产品卖不出去,是睡一觉起来,核心代码被人一锅端了,要么是员工离职顺手“打包带走”,要么是外包那边泄露出去,被人抄了个底朝天。代码就是命根子,光靠签个保密协议、锁个机房,那叫心理安慰。今天咱就聊点干的,怎么把这串“命根子”真正锁进保险柜。

代码防泄密,3种硬核方法,建议老板们收藏

1、部署 洞察眼MIT系统

这行干久了,我见过太多公司为了省那点预算,最后花几百万去打官司、填窟窿。真要防泄密,别整那些花里胡哨的,直接上企业级的终端管控系统。圈里老炮都知道,洞察眼MIT系统在这块算得上“守门员”级别。它不是给你装个杀毒软件,而是从底层把数据流给管死。

这行干久了,我见过太多公司为了省那点预算,最后花几百万去打官司、填窟窿。真要防泄密,别整那些花里胡哨的,直接上企业级的终端管控系统。圈里老炮都知道,洞察眼MIT系统在这块算得上“守门员”级别。它不是给你装个杀毒软件,而是从底层把数据流给管死。

源代码透明加密(不改变开发习惯)

很多加密软件一上,程序员先炸毛,编译慢、卡顿、动不动打不开。洞察眼这套玩的是“透明加密”,说白了,开发人员在IDE里正常写、正常编译,毫无感知。但只要代码文件试图离开这台授权设备——比如U盘拷贝、微信外发、甚至截图,文件一落地就是乱码,根本打不开。员工没脾气,老板睡得着。外发与流转全链路阻断

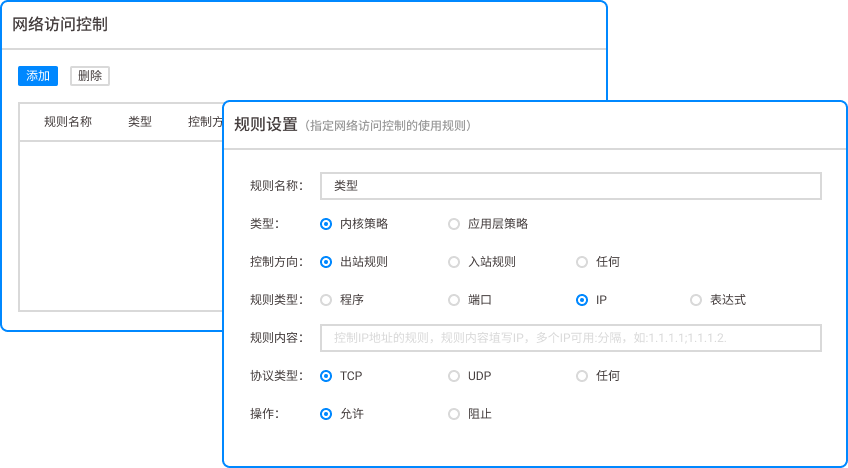

核心代码最怕从“后门”溜出去。系统能把企业常用的IM工具、网盘、邮件附件全监控起来。不是粗暴地禁用,而是智能识别:如果往外发的是.c、.java、.py这些源码文件,直接拦截并触发警报。谁在什么时候想往外传代码,后台看得一清二楚,防的就是那一瞬间的“鬼迷心窍”。剪切板与截屏防泄密

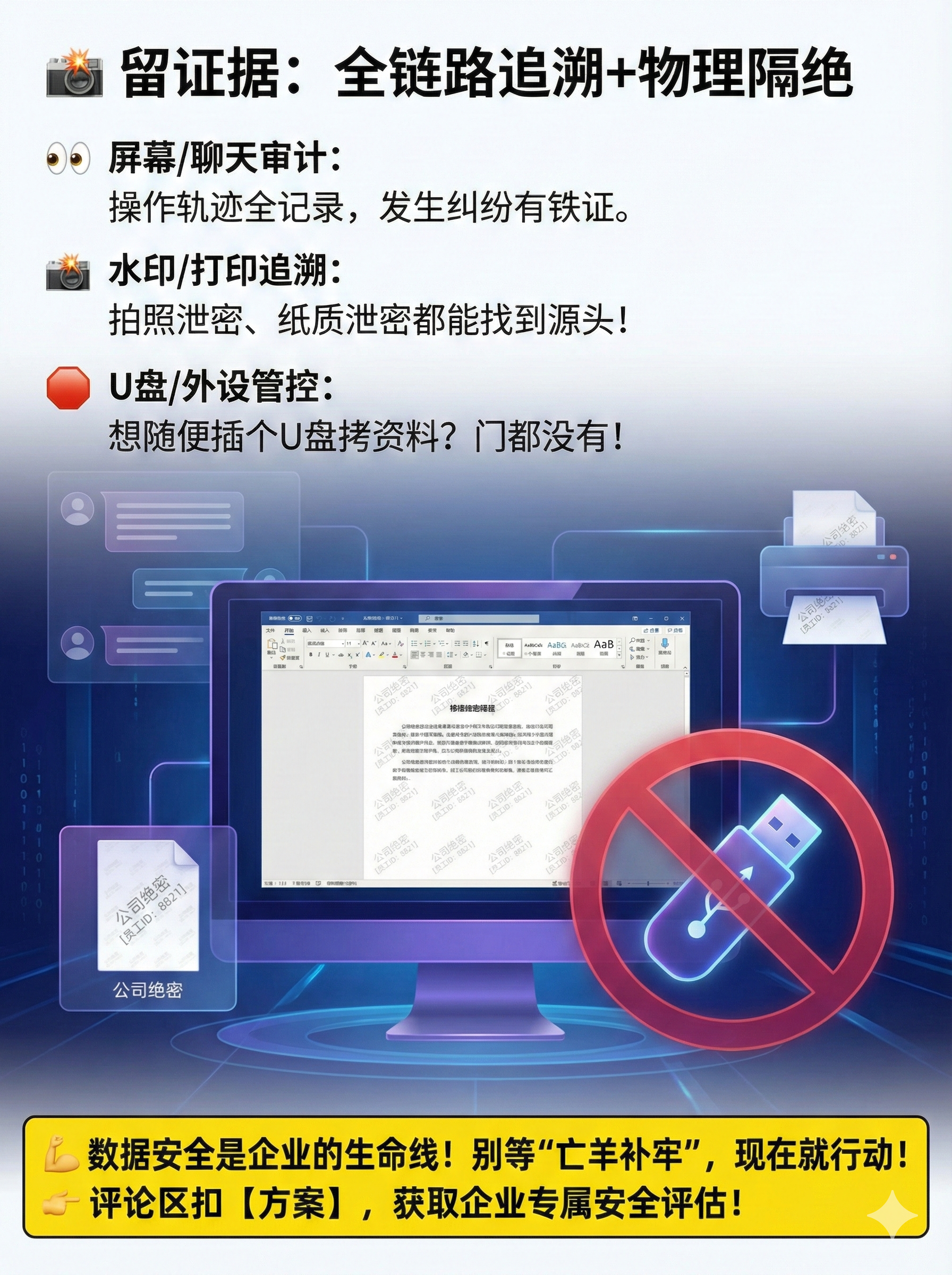

现在很多泄密不走文件,靠截图。开发对着核心算法按个“PrintScreen”,或者用微信截图,几秒钟就泄了。洞察眼能强制禁用非授权应用的截图权限,对剪切板里的代码片段进行审计。你拿手机对着屏幕拍,那是物理行为管不了,但至少把最便捷的数字泄密通道给堵死了。水印溯源与离职数据追踪

最怕的就是“内鬼”。系统支持在开发环境里植入明暗双重水印,哪怕有人拍屏,通过水印信息也能精准定位到是哪台机器、哪个账号、什么时间干的。员工离职时,系统自动触发数据流转审计,把这半年他访问过哪些核心代码库、有没有异常拷贝行为,生成一份“风险报告”,比背调管用一百倍。物理隔离与端口精细化管控

老板们别觉得麻烦,真正要防住,就得把USB口、蓝牙、光驱这些物理通道管起来。洞察眼能做到按需开放,比如只允许特定的加密U盘接入,其他设备一律识别为“异物”,插上去根本没反应。这就杜绝了趁下班偷偷拿移动硬盘“搬家”的情况。

2、代码混淆与私有化Git仓库全流量加密

如果觉得上全套系统动静太大,至少把代码存储和传输这俩环节管住。先把内部Git、SVN全部迁移到私有化部署的服务器上,别图省事用云端的免费仓库,那是给人递刀子。通信层面强制开启SSL/TLS双向认证,阻断中间人攻击。另外,在编译阶段引入代码混淆工具,把核心算法里的函数名、变量名全改成无意义的乱码。这么做拦不住内鬼直接拷源码,但能极大增加“看懂”成本。对方就算拿到了代码,反编译出来也是一堆“天书”,没法直接抄去用。这招对付那种“拿了代码改改就上线”的小作坊比较管用。

如果觉得上全套系统动静太大,至少把代码存储和传输这俩环节管住。先把内部Git、SVN全部迁移到私有化部署的服务器上,别图省事用云端的免费仓库,那是给人递刀子。通信层面强制开启SSL/TLS双向认证,阻断中间人攻击。另外,在编译阶段引入代码混淆工具,把核心算法里的函数名、变量名全改成无意义的乱码。这么做拦不住内鬼直接拷源码,但能极大增加“看懂”成本。对方就算拿到了代码,反编译出来也是一堆“天书”,没法直接抄去用。这招对付那种“拿了代码改改就上线”的小作坊比较管用。

3、虚拟化开发环境(VDI)+ 零信任准入

这一招是银行、军工这类“不差钱但极度怕死”的单位的标配。思路很简单:代码永远不落地。给开发人员配的都是瘦客户机,实际代码、编译环境全在机房的服务器上。开发人员远程登录看到的只是个“画面”,代码压根进不到本地硬盘。结合零信任架构,每一次访问都得验证设备指纹、IP、时间段。谁想从本地复制代码?门都没有。这套方案对网络带宽要求高,前期投入成本也大,适合那些核心代码价值极高、团队规模不大的技术型企业。一旦上了,物理层面的泄密风险基本归零。

这一招是银行、军工这类“不差钱但极度怕死”的单位的标配。思路很简单:代码永远不落地。给开发人员配的都是瘦客户机,实际代码、编译环境全在机房的服务器上。开发人员远程登录看到的只是个“画面”,代码压根进不到本地硬盘。结合零信任架构,每一次访问都得验证设备指纹、IP、时间段。谁想从本地复制代码?门都没有。这套方案对网络带宽要求高,前期投入成本也大,适合那些核心代码价值极高、团队规模不大的技术型企业。一旦上了,物理层面的泄密风险基本归零。

本文来源:中国信息安全技术峰会、企业数据防泄密联盟

主笔专家:陈震远

责任编辑:张敏

最后更新时间:2026年03月27日