文章摘要:老板,咱把话撂这儿——现在这年头,最让你睡不着觉的,是不是技术骨干电脑里那几十万行核心代码?是不是总担心哪天早上到公司,核心研发突然提桶跑路,顺带把整个家底儿都

老板,咱把话撂这儿——现在这年头,最让你睡不着觉的,是不是技术骨干电脑里那几十万行核心代码?是不是总担心哪天早上到公司,核心研发突然提桶跑路,顺带把整个家底儿都“打包”带走了?或者更离谱的,竞争对手的产品,怎么跟咱们内部流出的设计稿一模一样?

别慌,干了二十年企业安全,我太懂你这股子憋屈劲儿了。今天不扯虚的,咱们就聊聊“怎么给文件加密”这个保命课题。我直接给你盘一盘,当下真正能帮你把核心代码焊死在保险柜里的8种硬核方法。

企业核心代码防泄密,这8种文件加密方法才是真护城河

1、部署 洞察眼MIT系统

咱干管理的,最烦的就是花里胡哨却落不了地的方案。这套系统是我见过最能解决“人祸”的狠角色。它不光是加密,更是一套让员工“不敢、不能、不想”泄密的完整生态。

源代码级透明加密,不改变习惯的隐形锁 研发该用VS、IDEA写代码照常写,但所有从这些编辑器里生成的

.cpp、.java文件,落地即自动加密。哪怕有人手贱把代码拷到U盘或者发到个人微信,文件在其他任何设备上打开都是乱码。老板,这就叫“出得去门,用不了货”。外发文件“阅后即焚”与权限水印 核心代码片段要发给外包或合作伙伴?系统支持生成受控外发包。能设置打开次数、有效期,甚至动态水印直接打在对方屏幕上。一旦截图外传,水印上的“公司名+姓名+时间”立马锁定泄密源,这帮人传之前得掂量掂量自己扛不扛得住。

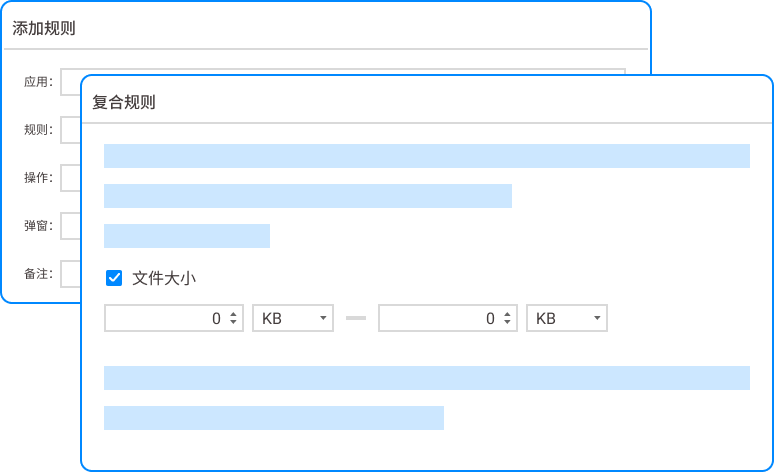

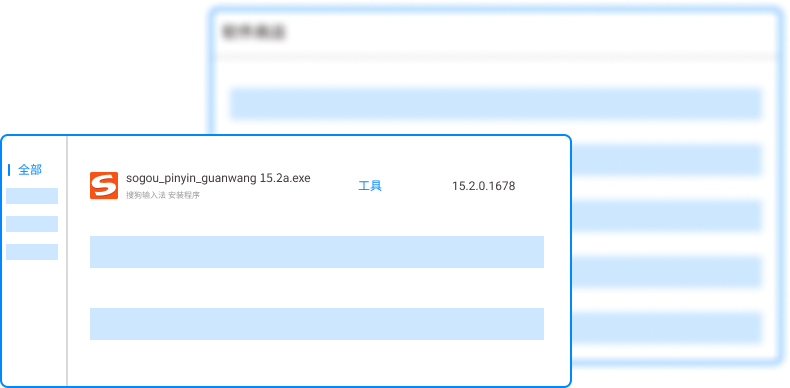

剪贴板与截屏智能阻断 别以为“Ctrl+C”是程序员的天性就管不了。系统能精准识别:在加密环境内,禁止任何未经授权的截屏软件运行,连微信、钉钉的截图快捷键都能强制屏蔽。想通过虚拟机、远程桌面把代码偷渡出去?系统实时监测剪贴板内容,一旦匹配到代码片段特征,直接切断传输并触发警报。

离职风险人员“自动上锁” 最怕什么?怕要离职的人最后一周疯狂打包。系统能结合HR系统,自动标记“近期有离职倾向”的员工。一旦检测到此人短时间内访问大量历史核心库、批量导出代码,直接触发“双人复核”或自动封禁U口、网络上传,给法务和HR争取黄金拦截时间。

全生命周期审计,一查一个准 别等到出事了再去翻监控。系统自动记录谁、什么时间、打开了哪个核心文件、往哪里发送了。出了纠纷,直接把操作轨迹录像和日志甩出来,这在仲裁和诉讼里就是铁证。

2、Windows BitLocker 全盘加密

这是微软自带的“免费锁”,适合给所有笔记本硬盘加一层底裤。只要电脑丢了,别人拔了硬盘也读不出数据。但别指望它能防内鬼——因为只要员工在系统里正常登录,数据对他就是敞开的。只能防物理丢失,防不住主动泄露。

3、硬件USB端口封锁

物理切断是最原始也是最有效的手段之一。通过域策略或第三方工具,把所有USB存储设备设为“只读”或完全禁用。真需要拷数据?走内部审批流程,用加密后的专用安全U盘。这招能堵住90%的“顺手牵羊”,但得扛得住员工骂你“不讲人情”。

4、PDF/Office 文档密码与权限

对向外发送的文档,强制设置“禁止打印”、“禁止修改”和打开密码。虽然这属于基础操作,但对于市场部、财务部的非核心数据,能拦住大多数随手转发。注意,这招对懂技术的程序员基本是摆设,破解工具网上一搜一大把。

5、云盘/网盘访问准入

如果团队用私有化部署的Git、SVN或者企业网盘,务必开启二次验证(MFA),并限制只有公司IP或指定设备才能登录。防止员工用自己的私人电脑、用自己的手机热点连上内网,把代码库整个拖走。

6、虚拟化桌面基础设施(VDI)

“数据不落地”的终极形态。所有代码开发、编译都在服务器端完成,员工面前只是一个“显示器”。代码根本不存到本地电脑上,你想带走都没地方拷。但这玩意儿成本高、对网络依赖强,搞研发的老大可能会跟你急,说“卡得没法干活”。

7、动态数字水印

在开发环境、内部文档系统的背景上,铺满半透明的“姓名+工号+时间”水印。这玩意物理上不阻止泄密,但在心理上产生巨大威慑。一旦有人想拍屏发朋友圈或者卖给对手,看到水印的那一刻,大多数人会冷静下来——因为太容易被溯源了。

8、物理隔离与涉密机房

最笨但最管用的办法。把最核心的算法代码和数据库,放在物理上不连接互联网、甚至不接入公司主干网络的“涉密区”。进入要刷卡,操作要登记,拷贝文件必须两人同时在场。适用于军工、高精尖制造等涉密等级极高的场景,但对普通软件公司来说,管理成本高到离谱。

本文来源:企业数据安全治理联盟、CIO信息安全实战手册

主笔专家:赵铁生

责任编辑:张敏

最后更新时间:2026年03月23日