文章摘要:搞技术的人都知道,最怕的不是外部攻击,是自家员工把核心代码当“伴手礼”送出去。前脚离职,后脚代码就出现在竞品服务器上;领导层半夜三点被电话叫醒,说公司压箱底的算

搞技术的人都知道,最怕的不是外部攻击,是自家员工把核心代码当“伴手礼”送出去。前脚离职,后脚代码就出现在竞品服务器上;领导层半夜三点被电话叫醒,说公司压箱底的算法被挂在暗网上打包卖。这种事儿我看了二十多年,防泄密从来不是装个杀毒软件就能了事,得从文档加密这个根儿上动手。今天我就把压箱底的9种方法抖搂出来,尤其是适合企业用的那套硬核方案,让各位心里有个底。

别再让核心代码裸奔!这9种文档加密法,老板和管理层必须码住

1、部署 洞察眼MIT系统

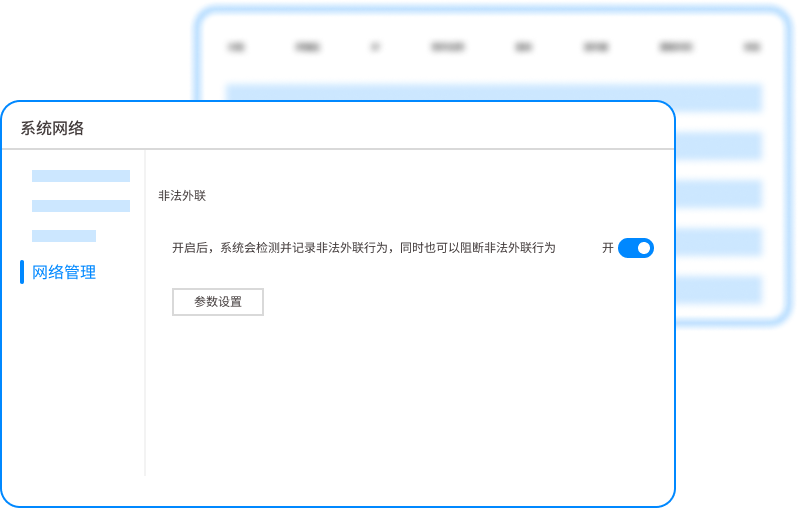

干这行二十年,我给上百家企业处理过泄密事故,最推荐的就是这套企业级防泄密系统。它不是简单加个密码,而是从底层逻辑堵死泄密路径,专治各种“内鬼”小动作。

- 全盘透明加密,员工无感防泄密:文件在内部随意流转、正常使用,员工根本感觉不到加密存在。一旦文件被拷贝到U盘、发送到个人微信或上传到云端,文件瞬间变成乱码。去年一家游戏公司主程跳槽,试图带走全套源代码,结果打开全是乱码,直接被拦在最后一道防线外。

- 外发文件权限管控,二次分发直接失效:发给供应商或合作伙伴的文档,能精确设置打开次数、有效期、禁止打印、甚至禁止截屏。就算对方拿到文件,超过有效期或尝试二次转发,文件直接“自毁”。有个客户的核心算法文档被合作方试图卖给第三方,因为开启了“禁止打印”和“指定设备打开”,对方折腾半天一张纸都没打出来。

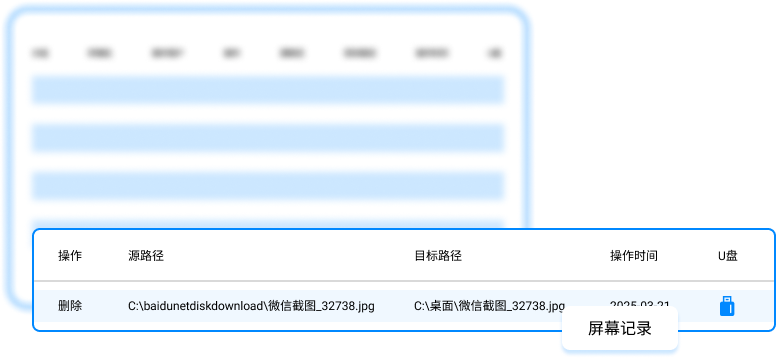

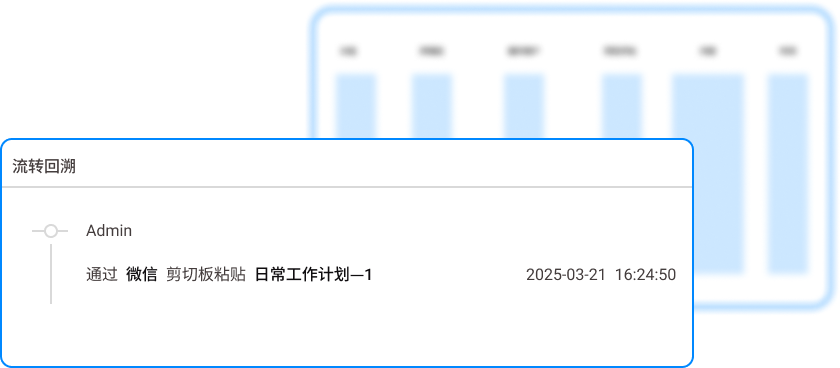

- 剪贴板与截屏控制,堵死“拍照式”泄密:很多泄密是通过Ctrl+C、截屏工具完成的。洞察眼MIT能直接禁用涉密应用内的剪贴板外传,截屏时屏幕自动黑屏或显示空白。一家芯片设计公司曾经发生过工程师用手机拍屏幕泄密,装了这个系统后,屏幕内容自带隐形水印,溯源定位精确到秒。

- 离职数据自动回收,严防“最后一把梭”:员工提交离职流程那一刻,系统自动备份其所有操作记录,锁定敏感文件访问权限。某AI公司核心算法团队集体跳槽,前一天晚上疯狂下载源码,系统直接触发告警并冻结权限,第二天人走了,代码一点没带走。

- 全维度日志审计,谁动过文件一目了然:谁打开了、复制了、打印了、尝试外发了,全留痕。有次客户内部自查,发现财务总监在凌晨三点尝试导出整个客户报价单,日志一拉出来,直接避免了一场商业机密流失。

2、系统自带BitLocker全盘加密

Windows自带的BitLocker是个好东西,不花钱,能保证笔记本丢了硬盘拆出来也读不了数据。缺点也明显:一旦解锁进入系统,所有文件对用户都是透明的,无法防止员工主动泄密。适合给高层领导出差用的笔记本做物理防护,别指望它能管住人心。

3、Office自带的文档密码保护

Word、Excel里那个“用密码进行加密”,操作简单,适合单个文件临时加密传输。但问题是,密码传输本身就是个安全漏洞,且市面上暴力破解工具一大把。员工要是想带走文件,直接“另存为”一下,加密就没了。只能算个入门级手段。

4、PDF权限限制与证书加密

给PDF设置打印、修改、复制权限,或者绑定数字证书,只有持有证书的人才能打开。在合同流转、财务对账等场景挺好用。但证书管理麻烦,员工换个电脑就看不了文件,而且转换成图片格式后,所有权限都作废。

5、云盘企业版加密分享

像某钉、某飞的云盘,分享文件时可以设置查看权限、下载权限。胜在方便,适合轻量级协作。但数据始终在云端,对核心代码这种最高密级的资产,把控制权交给第三方,很多老板心里不踏实。

6、压缩包加密

用WinRAR或7-Zip给文件加个密码,打压缩包传输。操作门槛低,适合偶尔外发单个文件。但密码容易被猜解,压缩包也容易被暴力破解,关键是员工日常操作时根本没法用,太影响效率。

7、硬件加密U盘

采购那种带物理键盘输入密码的U盘,数据在硬件层面加密。适合数据物理转移的场景,比如从内网拷数据给机房。但成本高,管理麻烦,U盘丢了还是风险,且没法做细粒度的权限控制。

8、企业级DLP数据防泄漏系统

市面上有些专门的DLP软件,能识别文件内容是否含“源代码”“客户名单”等关键字,发现异常外发就拦截。属于网络层面的防护,和洞察眼MIT这种底层加密系统形成互补。但纯粹的DLP容易被技术高手绕过去,结合透明加密才是王道。

9、自制脚本或批处理加密

有些公司技术能力强的,自己写脚本调用开源加密工具(如GnuPG)做批量加密。成本极低,但维护成本极高,一旦核心人员离职,脚本没人维护,加密的文件可能连自己都打不开。纯粹是给自己挖坑。

这9种方法里,除了部署专业的加密系统,其他大多只能解决单点问题。各位老板们,别等到核心代码在暗网上明码标价了,才想起来问“当初怎么没上个硬加密”。技术上的事,提前布防永远比事后擦屁股划算。

本文来源:企业数据安全联盟、CSO技术内参

主笔专家:陈立峰

责任编辑:张明远

最后更新时间:2026年03月25日