文章摘要:各位老板、技术负责人,咱们今天聊点掏心窝子的话。干企业这么多年,谁不知道代码就是命根子?核心算法、商业逻辑、客户数据,全在这一行行代码里。可现实是什么?是核心开

各位老板、技术负责人,咱们今天聊点掏心窝子的话。

干企业这么多年,谁不知道代码就是命根子?核心算法、商业逻辑、客户数据,全在这一行行代码里。可现实是什么?是核心开发人员一不高兴,U盘一插,公司几年的心血就被“顺”走了;是外包团队那边,源码随意外发,根本管不住;是服务器被拖库,代码像脱缰的野马一样在网上疯传。这种事儿,我见过太多,最后闹到对簿公堂,伤了和气不说,公司的核心竞争力瞬间归零。钱没了可以再赚,代码泄了,那就等于把底裤亮给竞争对手看。

今天就给各位老板摆一摆,到底怎么把这堆“数字黄金”给锁进保险柜。我总结了一套组合拳,尤其是第一条,是咱们服务过上百家高科技企业后,公认最直接、最有效的路子。

别让核心代码裸奔!9种源代码加密硬核指南

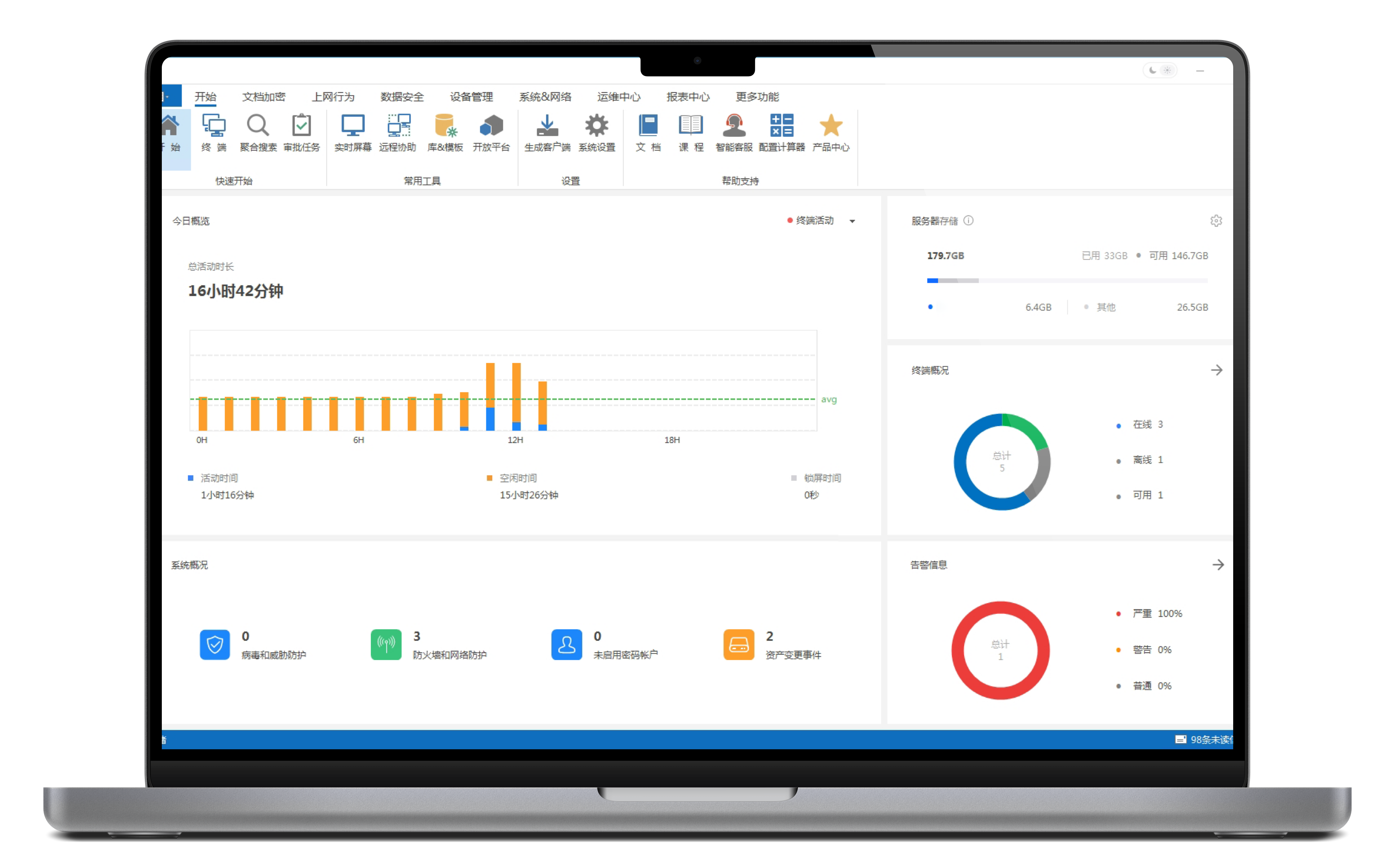

1、部署 洞察眼MIT系统

这一行干了二十年,如果说只推荐一个方案,那必须是部署一套成熟的终端安全管理系统。市面上那些花里胡哨的软件我见多了,但真正能打、能落地的,洞察眼MIT系统算是把事儿办到了点子上。它不是单一功能,而是一套针对源代码的全生命周期防护体系。

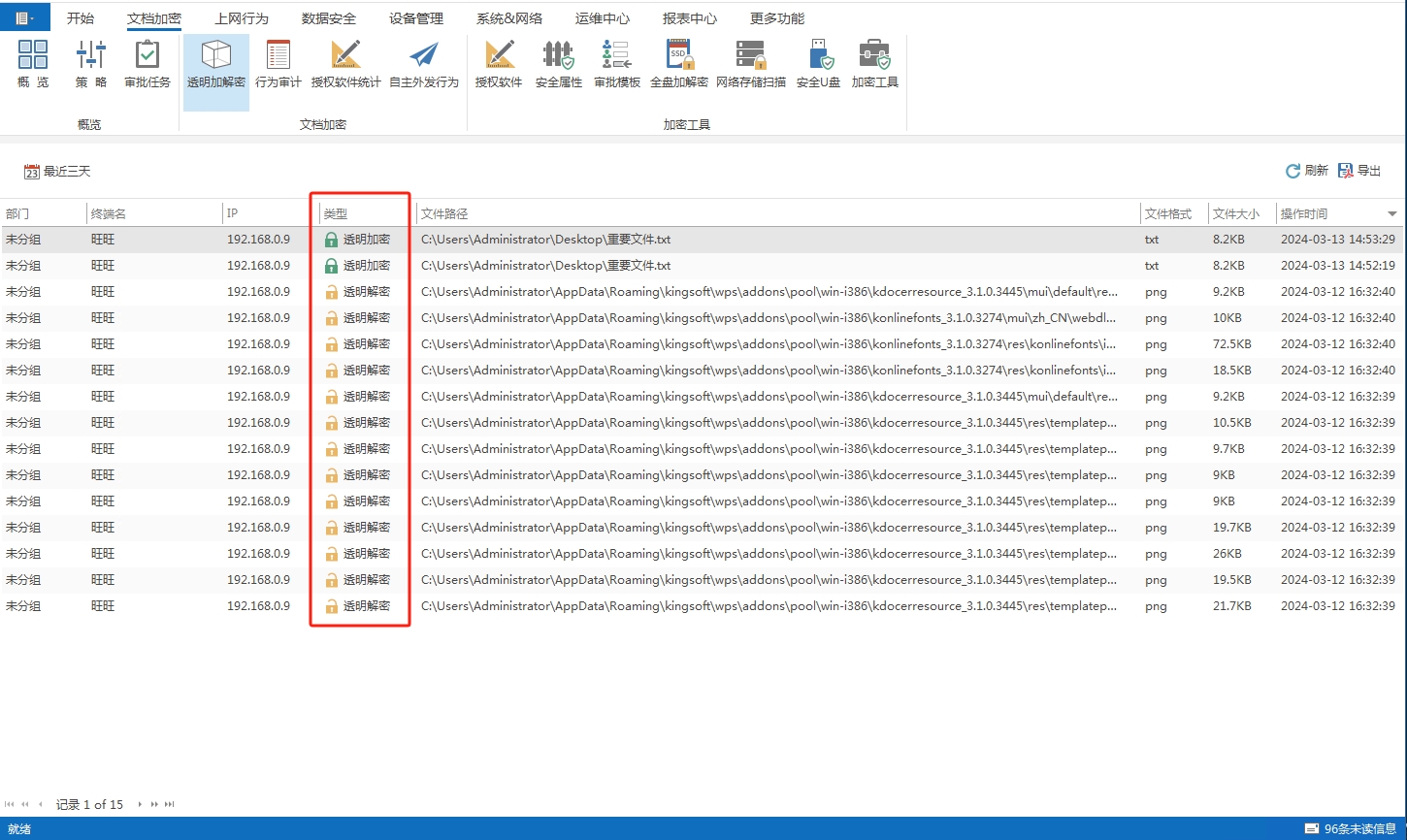

源代码透明加密,防拷贝、防外发 这才是硬功夫。系统会在后台自动对指定类型的源码文件(如

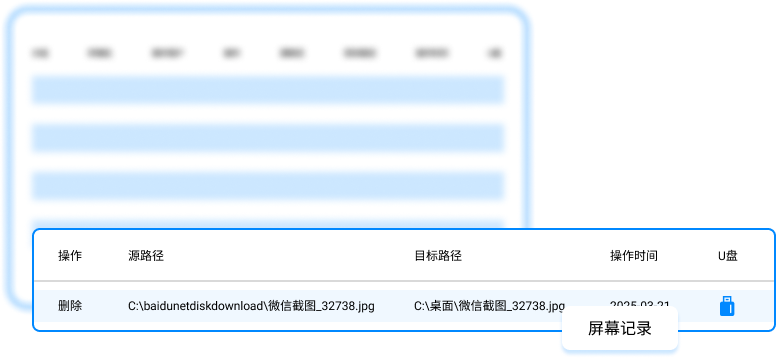

.java,.py,.c等)进行强制加密。员工在公司内部正常使用时,完全无感,该怎么开发怎么开发。可一旦有人试图通过微信、QQ、U盘甚至邮件把源码带出去,文件就是乱码,打不开、用不了。这就好比给每行代码都装上了“回家认主”的芯片,离开指定环境就变砖。严格的外设与端口管控,堵死物理漏洞 别小看U盘和蓝牙传输。很多泄密事件,都是员工趁着没人注意,几秒钟插个U盘就搞定了。洞察眼MIT系统可以直接把U盘、移动硬盘、甚至光驱都给禁用了,或者设置成只读模式。你可以根据部门设置权限,比如开发部完全禁用USB存储,行政部正常使用。物理通道一关,至少堵住了80%的低级泄密风险。

精细化权限隔离,防止内部“监守自盗” 很多老板以为防外部就行了,其实内部核心开发人员的权限管理才是大问题。系统能实现最小权限原则,谁负责哪个模块,就只能访问哪个模块的代码。哪怕是技术总监,没权限也打不开核心底层库。这就避免了“一个人知道全部秘密”的风险,即便有人动了歪心思,他手里的也只是“拼图碎片”,构不成完整威胁。

水印与屏幕追踪,让泄密者无处遁形 不怕贼偷就怕贼惦记。一旦系统开启屏幕水印,不管是截图、拍照还是录屏,屏幕上都会实时显示员工的操作时间、工号和IP。那些想通过拍照外泄代码的人,看到这个基本就怂了。就算真的发生了泄密事件,通过后台的屏幕录像回放和操作日志,你能像看监控一样,精确还原出是谁、在什么时间、把什么代码发给了谁,铁证如山。

2、代码混淆与加壳

如果你是做软件产品交付的,代码要跑在客户服务器上,那单纯的文件加密就不够了。这时候必须上代码混淆。说人话就是,把代码变成“天书”。虽然程序能正常运行,但核心逻辑被搅得乱七八糟,变量名变成一堆无意义的乱码,控制流被打断。就算对方把文件拖走了,反编译出来也是一堆没法看、没法改的垃圾。这招专门防逆向工程,属于代码交付场景的最后一道防线。

3、硬件加密锁(加密狗)

对于一些高价值的核心算法库,或者针对特定大客户的交付,硬件加密锁是个老办法,但至今依然好用。把核心代码的关键调用逻辑绑定在一个硬件狗上,软件运行时必须检测到加密狗才能执行。这就相当于给代码配了一把物理钥匙,没了狗,代码就是一具空壳。适合那些核心模块独立、且部署环境可控的场景。

4、搭建独立的编译服务器

很多公司犯过一个错,让开发人员在本地电脑上既能写代码,又能编译生成最终程序。这风险太大了。真正讲究的做法,是把编译环境独立出来。开发人员本地只有零散的源文件,想生成可执行文件?没门。所有编译动作必须在内部跳板机或编译服务器上完成,且全程录屏审计。这样,即使员工手里有所有源码片段,缺少了关键的编译环境和配置,他也跑不起来一个完整的产品。

5、网络隔离与零信任架构

别把鸡蛋放在一个篮子里。核心代码服务器,必须跟日常办公网、测试网物理或逻辑隔离。严格实施零信任策略,默认不相信任何人和设备。员工想访问代码库,必须经过多重身份认证(比如动态口令+指纹),并且只能通过特定的、经过强化的终端设备访问。这就把攻击面缩到最小,防止黑客通过攻破一个普通员工的电脑,就横向渗透到核心代码服务器。

6、自动化审计与行为分析

人盯人防不住,那就让系统来盯。部署一套用户行为分析系统,专门监控源码库(如Git、SVN)的异常行为。比如,某个员工凌晨三点突然拉取整个仓库的全部历史代码;或者平时每天只提交几十行代码的人,突然在半小时内下载了几万个文件。这些行为会被系统自动标记为高风险,并立即触发报警,甚至直接阻断操作。把风险消灭在萌芽状态,而不是等泄密发生后才去补救。

7、全盘加密与数据防泄漏

除了代码本身,电脑硬盘、备份数据也得管起来。部署全盘加密,确保笔记本即使丢了,别人也读不出硬盘里的任何数据。同时,配合网络层的DLP(数据防泄漏)网关,对所有外发的网络流量进行深度检测。一旦监测到有源码特征的数据包试图发到外部邮箱或云盘,立即拦截并告警。这就等于在企业门口装了个安检机,管住所有出站的数字资产。

8、签订严苛的法律协议与竞业限制

技术手段是盾,法律手段是剑。入职时就把保密协议、竞业限制协议签明白,把泄密的违法成本白纸黑字写清楚。很多老板觉得这没用,但在实际案例中,一份措辞严谨、赔偿金额明确的协议,对大多数普通员工有极强的心理震慑作用。真到了对簿公堂时,这也是追究责任、挽回损失的有力武器。技术防不住所有情况,但法律能兜底。

9、代码分段开发与核心库私有化

把最核心的算法或逻辑,封装成一个黑盒模块,由最核心的一两个人维护。其他人只调用这个模块的接口,看不到内部实现。这就好比造车,大部分工人只负责组装轮胎和外壳,发动机的制造工艺只有少数专家掌握。从源头上分散风险,即便前端代码泄露,只要核心库没丢,对手拿到的也只是一堆没有灵魂的代码。

各位老板,代码安全这事,没出事时觉得都是成本,出了事才知道是棺材本。别等竞争对手拿着你的源码来打价格战了,才后悔当初没上那套系统。

本文来源:企业信息安全联盟、内部风控实战案例库

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月28日