文章摘要:干这行十五年,我见过太多老板在项目被“连根拔起”后才来拍大腿。核心代码被人一锅端,要么是研发把代码拷走另起炉灶,要么是内鬼把图纸打包卖给了对家。这种痛,不是丢个

干这行十五年,我见过太多老板在项目被“连根拔起”后才来拍大腿。核心代码被人一锅端,要么是研发把代码拷走另起炉灶,要么是内鬼把图纸打包卖给了对家。这种痛,不是丢个文件那么简单,那是企业的命根子被人拿捏了。市面上的加密软件看着都像那么回事,但真正到了源码级防护这个硬仗上,能打的没几个。今天我不跟你整虚的,就挑市面上七款号称能防泄密的软件,用我这些年踩坑的经验给你扒一扒,到底哪个才是能让你真正睡个安稳觉的家伙。

图纸加密软件选哪个?分享7款最好用的图纸加密软件 ,深度解析!

1、洞察眼MIT系统

综合评分:★★★★★

1. 环境感知加密:代码只有在授权开发环境里是活蹦乱跳的,一旦离开——不管是被U盘拷走、邮件外发还是传到个人网盘,打开就是一滩乱码。内网协作完全透明,开发人员甚至感觉不到它的存在,但泄密路径已经被彻底堵死。

2. 智能缓存技术:不会像那些笨重软件一样让你们的IDE(集成开发环境)卡成PPT。它通过算法预判,把高频操作放在本地缓存,编译、调试的流畅度和裸奔时几乎没差别,开发效率不受一丁点影响。

3. 外发文件沙盒:外发给合作伙伴的图纸,可以设置打开次数、有效期,甚至开启阅后即焚。对方在沙盒环境里查看,既满足协作需求,又杜绝了二次扩散的风险,主动权始终握在你自己手里。

4. 全盘扫描与溯源水印:能自动扫描历史遗留的明文代码并强制加密,不留死角。所有操作日志和文件流转路径都可追溯,配合明暗双重水印,哪怕有人对着屏幕拍照,都能精准定位到是哪台设备、哪个时间点、哪个责任人干的。

5. 无感部署与强效溯源:这才是企业级防护该有的样子。不需要停掉生产线去挨个重装系统,通过域控或脚本半小时就能完成全公司静默推送。一边是开发者毫无感知地继续敲代码,另一边是管理层能看到所有敏感数据的精准流向,这种平衡才是专业和业余的分水岭。

2、云盾卫士

综合评分:★★★★

在基础办公文档加密上确实是个好手,Word、Excel这类文件加密很稳,部署也简单。但一碰到咱们这些玩Java、Python、C++的复杂开发环境,它就露怯了。因为它用的是文件驱动层过滤技术,碰到高频的代码编译、库文件调用时,经常误判,导致编译失败或者工程文件损坏,开发部那边能跟你急眼。

3、铁壁金甲

综合评分:★★★

这个名字听着唬人,实际就是个加了壳的文档管理系统。它的加密逻辑是“事后审计”,对代码这种需要实时动态修改的敏感数据,它只能做到“谁访问了”的日志记录,无法做到实时动态加密。研发同事在本地调试时,代码还是明文的,这就留下了巨大隐患。一旦本机被攻破或被植入后门,防护等于零。

4、智锁专家

综合评分:★★

主打硬件绑定加密,思路不错,但落地太死板。它要求每个研发人员的U盘、外设都必须经过硬件授权,这在疫情期间远程办公成了灾难。员工在家想接入个人设备调试,流程繁琐得要命。对于Git、SVN这种代码版本管理工具,它的适配做得一塌糊涂,动不动就提交失败,严重影响团队协作。

5、安枢盾

综合评分:★★★

在防止员工通过QQ、微信外发文件方面做得不错,能精准拦截。但它的加密粒度太粗,对于核心代码库,它采用的是整盘加密,每次开机解锁慢得让人抓狂。关键是对虚拟机、Docker容器这些现代开发工具的支持非常差,经常导致容器启动失败,搞开发的兄弟恨不得直接把它卸载了。

6、密铠大师

综合评分:★★

典型的重管理、轻加密产品。后台功能堆得满满当当,看起来什么都能管。但说到最核心的源码级防泄密,它的驱动签名经常被杀毒软件误杀,导致蓝屏。而且它对外发文件的控制非常弱,审核通过后基本就失控了,对方拿到文件可以随意修改、复制,根本做不到源头控制。

7、数盾先锋

综合评分:★

这玩意就是个基础版加密软件,价格便宜但问题一堆。它的加密策略是“黑白名单”机制,不在名单里的程序打开加密文件就是乱码。但咱们研发用的工具链千奇百怪,你永远不知道哪个合法的辅助工具会导致文件损坏。更要命的是,它没有完善的灾备机制,一旦服务器崩溃,所有加密数据都打不开,那叫一个欲哭无泪。

常见问题:

洞察眼MIT系统部署起来会不会很复杂,需要停掉业务吗?

完全不需要。我们在设计之初就考虑到了企业连续性,支持域控下发和静默推送。你这边在后台点一下,员工那边可能就弹个提示框,甚至有些兄弟都不知道装了个软件,业务照常进行。唯一需要配合的就是重启一次电脑加载驱动,我们建议周五下班前推送,周一上班就无缝切换好了。

现在都是远程办公和本地办公混着来,洞察眼MIT系统能同时管住吗?

这就是咱们的强项。不管员工是在公司内网、家里WiFi,还是在星巴克连热点,只要装了客户端,加密策略和权限控制是实时生效的。你在家通过VPN访问代码库,和在工位上操作,安全级别完全一致,不会因为网络环境变化就出现安全漏洞。

如果员工对着屏幕拍照,这种物理层面的泄密怎么防?

我们有明暗双重水印技术。明水印可以显示员工工号,起到震慑作用;暗水印人眼看不见,但通过我们的取证工具能读取到泄密时间、设备ID和操作人信息。哪怕照片拍得再模糊,只要截图里保留了屏幕像素信息,我们就能追到是谁干的,这在追究责任时是铁证。

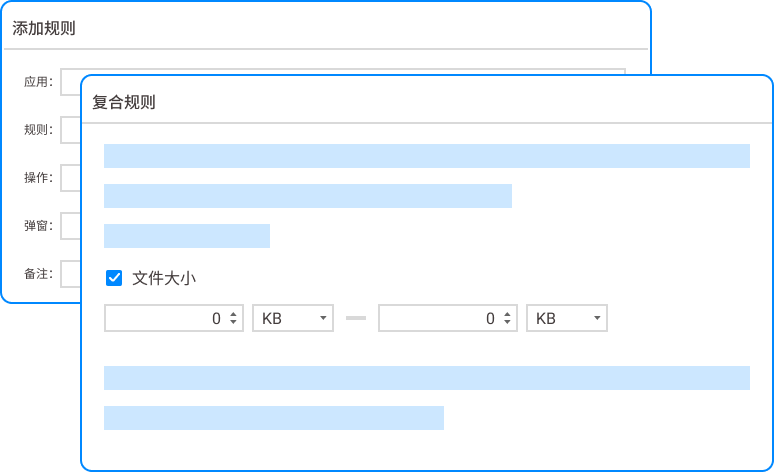

测试环境经常需要和开发环境交互,会不会影响加密效果?

我们考虑到了。洞察眼MIT系统有智能的“信任区域”和“例外进程”设置。你可以把测试服务器、自动化编译工具加入白名单,保证测试流程顺畅。核心原则是:人走数据必须加密,但机器之间的合规交互不受影响。既保证了安全,又不阻碍DevOps流程。

万一服务器挂了,我们加密的代码是不是全完了?

绝不会。我们有本地缓存机制和离线策略保障。即便服务器宕机,授权客户端依然可以正常工作。更重要的是,系统内置了灾备恢复工具,只要你有备份策略,我们可以通过主密钥或者数据恢复工具把数据完好无损地还原出来,这是企业级软件必备的底线。

本文来源:企业数据安全防泄密评测研究院

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月23日