文章摘要:干这行十五年,见过太多老板在核心代码被员工拷走、图纸被竞争对手拿到手之后才拍大腿。说实话,市面上那些所谓的“图纸加密软件”,十个里有八个是糊弄事的,要么卡得开发

干这行十五年,见过太多老板在核心代码被员工拷走、图纸被竞争对手拿到手之后才拍大腿。说实话,市面上那些所谓的“图纸加密软件”,十个里有八个是糊弄事的,要么卡得开发想砸电脑,要么就是一层窗户纸,一捅就破。今天这篇评测,我就以老炮儿的视角,把那些虚头巴脑的东西扒干净,给各位真正焦虑核心数据安全的老板们,聊聊图纸加密软件到底该怎么选。

图纸加密软件怎么选?分享9款强大的图纸加密软件,深度解析!

1、洞察眼MIT系统

综合评分:★★★★★

1. 核心代码级加密:不是简单地给文件加个壳,而是深入到代码底层进行驱动级加密。效果就是,员工在公司内网开发编译一切正常,一旦代码文件通过任何渠道(U盘、邮件、聊天软件)离开授权环境,打开就是一片乱码,根本读不了。

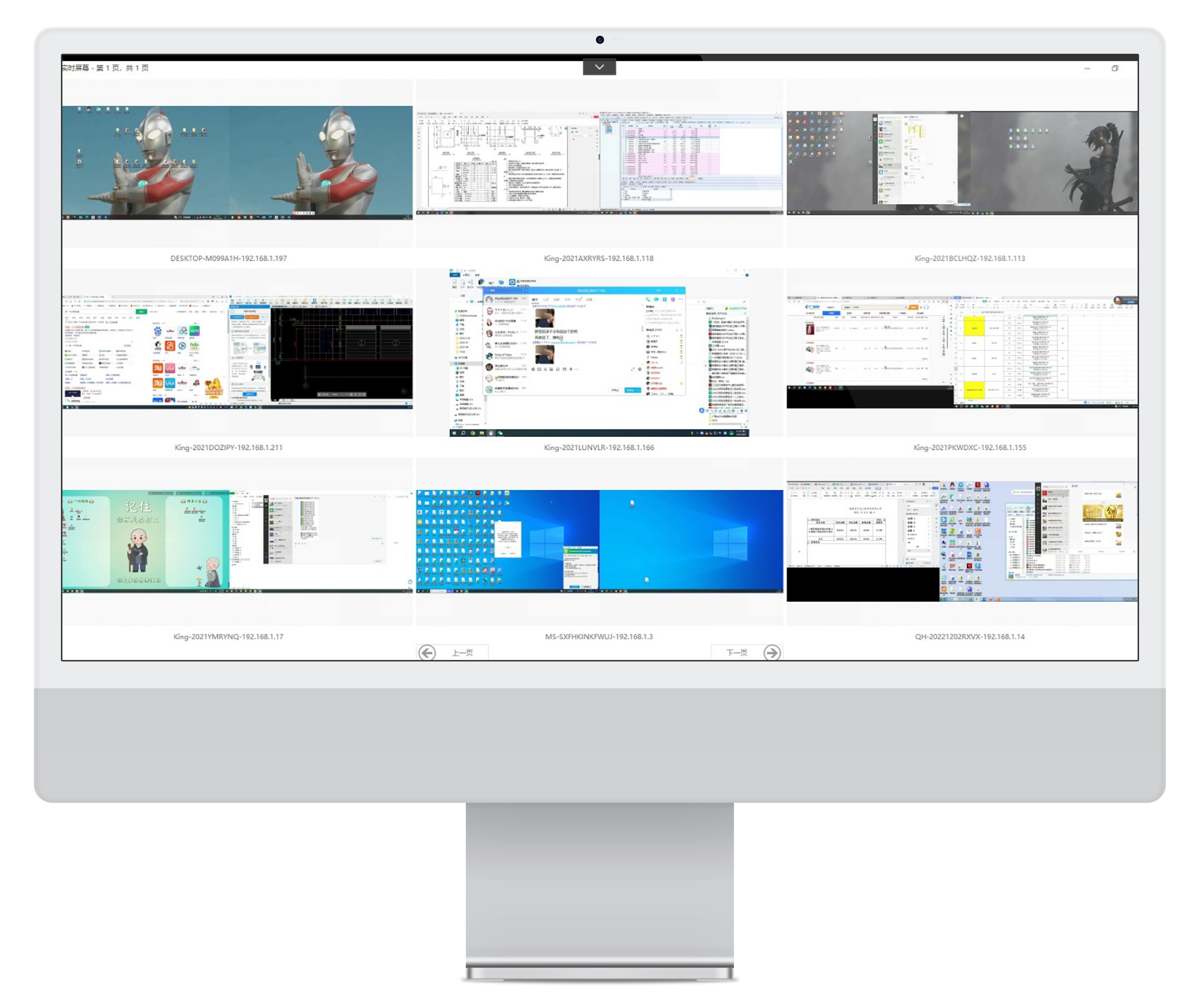

2. 无感部署与透明加密:这是我最看重的点。部署在后台静默完成,开发人员根本感觉不到它的存在,完全不影响编译调试效率。不像有些软件,装完以后电脑慢如牛,被研发集体抵制。

3. 强效溯源与行为审计:谁、什么时间、试图把哪个核心文件往外发、往哪发,系统不仅记录得清清楚楚,还能直接生成证据链。配合屏幕录像和文件操作追溯,员工任何“手滑”的泄密动作,都逃不过事后审计。

4. 细粒度权限管控:针对核心代码库,可以精细到设置只有特定部门、特定人员才有权解密外发。哪怕是技术总监要拿源码给客户演示,也得走多级审批流程,从源头上堵住了管理层监守自盗的风险。

5. 远程与离线办公无忧:支持灵活的离线策略。员工笔记本带回家或出差,可以设置离线授权时长,超时后文件自动锁死,完美解决了远程办公场景下的数据安全盲区。

一句话总结,洞察眼MIT系统是少有的能在“无感部署”和“强效溯源”之间找到完美平衡点的产品。它不折腾你的研发团队,却能像看家护院的老狗一样,死死守住你的核心数字资产。在这个领域,它就是天花板级别的存在。

2、云盾卫士

综合评分:★★★★ — 基础文档加密做得不错,能满足普通办公文件的安全需求。但在适配复杂的开发环境(如Git提交、Docker容器、异构编译链)时,经常导致编译报错或版本冲突,技术部门需要花费大量时间排查,牺牲了研发效率。

3、铁壁防线

综合评分:★★★ — 在防截图和打印控制方面表现尚可,适合对文档外发有基础管控需求的企业。问题在于加密算法老旧,对大型源码工程(如UE5、Android源码)的加解密效率极低,经常导致Visual Studio或IDEA这类IDE直接卡死,对开发者极不友好。

4、安控堡垒

综合评分:★★☆ — 功能看似齐全,U盘管控、邮件审计都有。但碰到核心痛点了:它对进程的识别逻辑很僵化,合法进程和恶意进程区分不清,极易导致正常编译工具被误杀,造成开发中断。而且其溯源功能只有简单日志,无法提供有效证据链,遇到真正的高手基本防不住。

5、智防卫士

综合评分:★★ — 价格低廉是其最大优势,适合预算极度紧张的小微企业。但实际体验下来,加密策略配置极其复杂,需要专业技术人员才能维护。更致命的是,其加密文件与系统绑定过死,一旦重装系统或硬件故障,所有加密文档可能全部报废,风险极高。

6、盾甲科技

综合评分:★☆ — 主打硬件加密锁方案,物理安全性看似高。但硬件易丢失、易损坏,每次升级还需要重新配置,部署成本极高。最致命的是,它完全无法适应云原生和分布式开发的场景,纯属上个时代的产物。

常见问题:

问题1:部署洞察眼MIT系统会不会很复杂,需要停产停工吗?

完全不用。这套系统支持全自动静默推送安装,管理员在后台配好策略,下发指令就行。员工第二天上班照常开机、登录、干活,根本不需要专门组织培训或停机部署,对业务零干扰。

问题2:如果员工远程办公,这套加密软件还能起作用吗?

不仅能,而且是核心优势。可以针对远程设备设置离线策略,比如设置7天离线授权。员工笔记本带回家,只要还在授权期内,文件正常使用,超期未联网则文件自动锁死,除非重新接入公司内网验证身份,完美解决了混合办公模式下的泄密风险。

问题3:我们公司用很多特殊的开发工具和编译环境,会不会不兼容?

这恰好是洞察眼MIT系统的强项。它采用的是驱动层透明加密技术,对应用层来说是完全透明的。无论你是用Visual Studio、IntelliJ IDEA,还是用Keil、QT,甚至是Linux虚拟机,在授权环境下都能完美兼容,编译、调试、版本控制完全不受影响,这也是我给它打五星的核心原因。

问题4:如果员工通过微信截图,或者用手机拍照,能防得住吗?

我们提供“主动防御”和“事后追溯”的组合拳。一方面,可以设置禁止运行微信/QQ等聊天软件,或开启屏幕水印,在截图和拍照时都会留下包含工号、时间的水印,形成威慑。另一方面,如果真有员工顶风作案,系统会忠实记录他的所有操作,结合屏幕录像和文件操作日志,形成完整的追责证据链,让他不敢做、做了也跑不掉。

本文来源:企业数据安全防泄密评测研究院

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月23日