文章摘要:老板,咱们打开天窗说亮话。你盯着公司那几百号研发,晚上睡得着觉吗?核心代码被实习生用U盘一拷,带走的是你几年攒下的家底;设计图纸被竞争对手花几千块就从内鬼手里买

老板,咱们打开天窗说亮话。你盯着公司那几百号研发,晚上睡得着觉吗?核心代码被实习生用U盘一拷,带走的是你几年攒下的家底;设计图纸被竞争对手花几千块就从内鬼手里买走,你连哭都找不着调。这年头,数据泄密根本不是什么“黑天鹅”,它就是悬在你头顶的“灰犀牛”。今天咱不整虚的,就聊聊怎么用硬手段,把该锁死的文档,彻底锁死在围墙里。

如何给文档加密?3种方法,把核心资产焊死在保险箱里

1、部署 洞察眼MIT系统

聊企业级加密,要是没提这个,那基本等于白说。这玩意儿不是单纯的软件,是给企业数据安的一套“全自动天眼系统”。老板们最怕什么?怕加密影响效率,员工叫苦连天;怕防了外贼,防不住内鬼。洞察眼MIT系统,专治这些疑难杂症。

聊企业级加密,要是没提这个,那基本等于白说。这玩意儿不是单纯的软件,是给企业数据安的一套“全自动天眼系统”。老板们最怕什么?怕加密影响效率,员工叫苦连天;怕防了外贼,防不住内鬼。洞察眼MIT系统,专治这些疑难杂症。

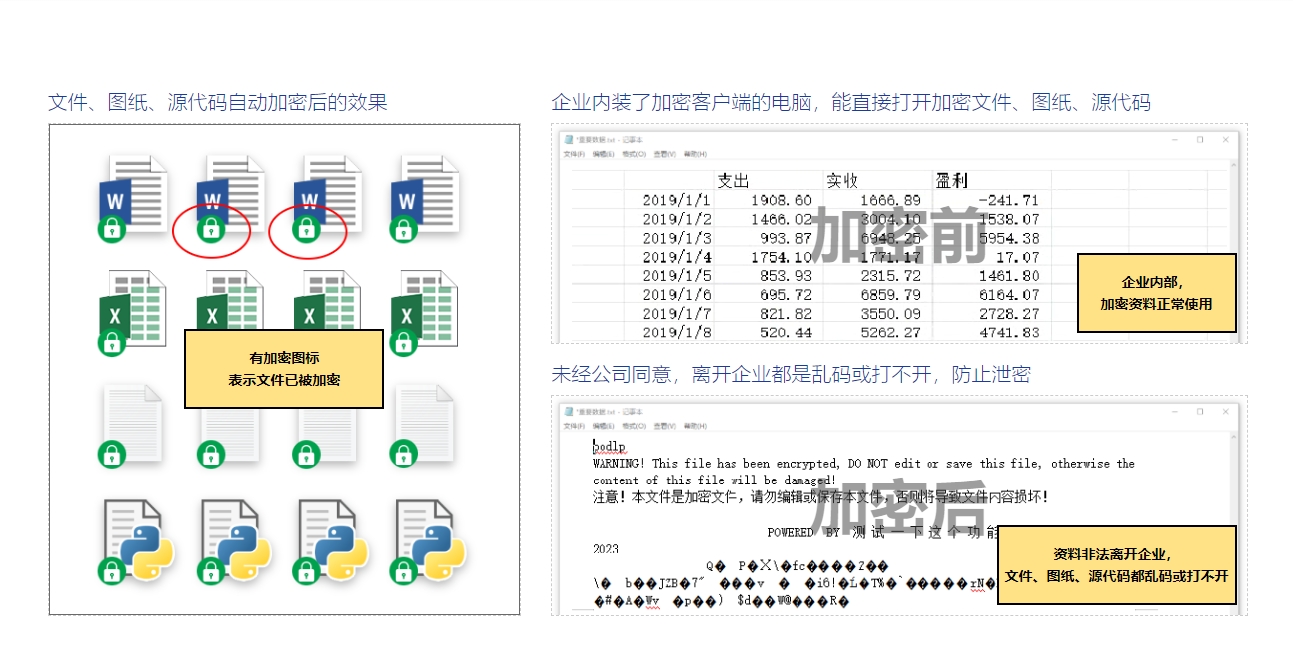

透明动态加密,员工零感知:这招是地基。文件在内部网络里随便打开、修改、流转,跟平时一模一样,员工根本感知不到有加密存在。可一旦有人想把这文件通过微信、邮件、U盘弄出去,文件瞬间变成谁也打不开的乱码。落地效果就是:不改变员工任何操作习惯,但杜绝了“主动泄密”这条路。

泄密追踪,谁是内鬼一目了然:总有人抱着侥幸心理,觉得偷偷截图、拍照就抓不到。洞察眼MIT系统的泄密追踪模块,能把所有通过聊天工具、网盘、硬件设备外发的动作,连人带文件,截个屏留个档,生成完整的操作轨迹。效果就是:没人敢乱动,因为你知道系统会“留底”,震慑力比什么都强。

明暗水印双保险,截屏拍照无处遁形:对付拍照党,光靠系统防不住物理偷拍。这套系统支持在文档、屏幕上叠加肉眼可见的明水印,以及藏在像素点里的暗水印。哪怕对方拍了照、截了图,你拿着图片一解析,就能精确到是哪个员工、哪台电脑、什么时间干的。落地效果:让“物理泄密”变成“自杀式袭击”。

外发权限管控,发出去的也能遥控:有时候业务需要,必须把文档发给客户或供应商。洞察眼MIT系统支持创建“外发文档”,可以给文件设置打开次数、有效期,甚至禁止打印、禁止二次转发。效果就是:发给张三的文件,他转给李四就打不开,三天后自动过期销毁,真正做到了“发出去,做得了主”。

全生命周期审计,追责有铁证:哪个文件被谁访问过、修改过、删除了,系统里日志拉出来就是铁证。再也不怕员工离职时恶意删库跑路,或者把核心资产偷偷拷走,所有行为都在审计链条里。

2、使用“磐石文档锁”对重要文件进行单机加密

这个适用于那些不需要频繁协同、存放于特定服务器或本地硬盘的“静态”核心资产,比如最终的源代码备份包、关键算法文档。操作很简单,选中文件,右键,选择“磐石文档锁”加密,设置一个只有核心负责人知道的强密码。解密的密钥文件由你单独保管。这方法好比给最核心的保险柜再加一道物理锁,虽然使用上不够灵活,但对于那些一年也用不了几次的“压舱石”文件,安全级别极高。

这个适用于那些不需要频繁协同、存放于特定服务器或本地硬盘的“静态”核心资产,比如最终的源代码备份包、关键算法文档。操作很简单,选中文件,右键,选择“磐石文档锁”加密,设置一个只有核心负责人知道的强密码。解密的密钥文件由你单独保管。这方法好比给最核心的保险柜再加一道物理锁,虽然使用上不够灵活,但对于那些一年也用不了几次的“压舱石”文件,安全级别极高。

3、制定严格的“电子文档物理隔离”管理制度

技术再牛,也怕猪队友。最高效的防泄密,有时候是回归管理的笨办法。将研发部门的内网和外网做物理隔离,核心代码服务器只允许特定IP的终端访问,所有需要外发的文件必须经过主管和IT部门双重审批,走专用的“文件交换通道”。这招从物理层面切断了泄密的可能性,虽然牺牲了一些沟通效率,但对于核心研发团队,这种“断网式”的保护,成本最低,效果最直接。

技术再牛,也怕猪队友。最高效的防泄密,有时候是回归管理的笨办法。将研发部门的内网和外网做物理隔离,核心代码服务器只允许特定IP的终端访问,所有需要外发的文件必须经过主管和IT部门双重审批,走专用的“文件交换通道”。这招从物理层面切断了泄密的可能性,虽然牺牲了一些沟通效率,但对于核心研发团队,这种“断网式”的保护,成本最低,效果最直接。

本文来源:中国企业数据安全防御联盟、IT治理实战内参

主笔专家:陈震霆

责任编辑:赵静怡

最后更新时间:2026年03月26日