文章摘要:技术团队核心代码被瞬间拷贝带走,核心图纸被员工通过网盘外发,这种事儿这些年我见得太多了。很多老板直到竞品上市,才发现自己的核心资产早就被“裸奔”了。别指望员工的

技术团队核心代码被瞬间拷贝带走,核心图纸被员工通过网盘外发,这种事儿这些年我见得太多了。很多老板直到竞品上市,才发现自己的核心资产早就被“裸奔”了。别指望员工的自觉性,也别觉得装个杀毒软件就万事大吉。文档加密这事儿,防的是人心,护的是命根子。今儿这篇,咱们就盘盘能让老板睡得着觉的7种文档加密方法。

如何给文档加密?汇总7种给文档加密的方法,职场人必看,保护文档不外泄

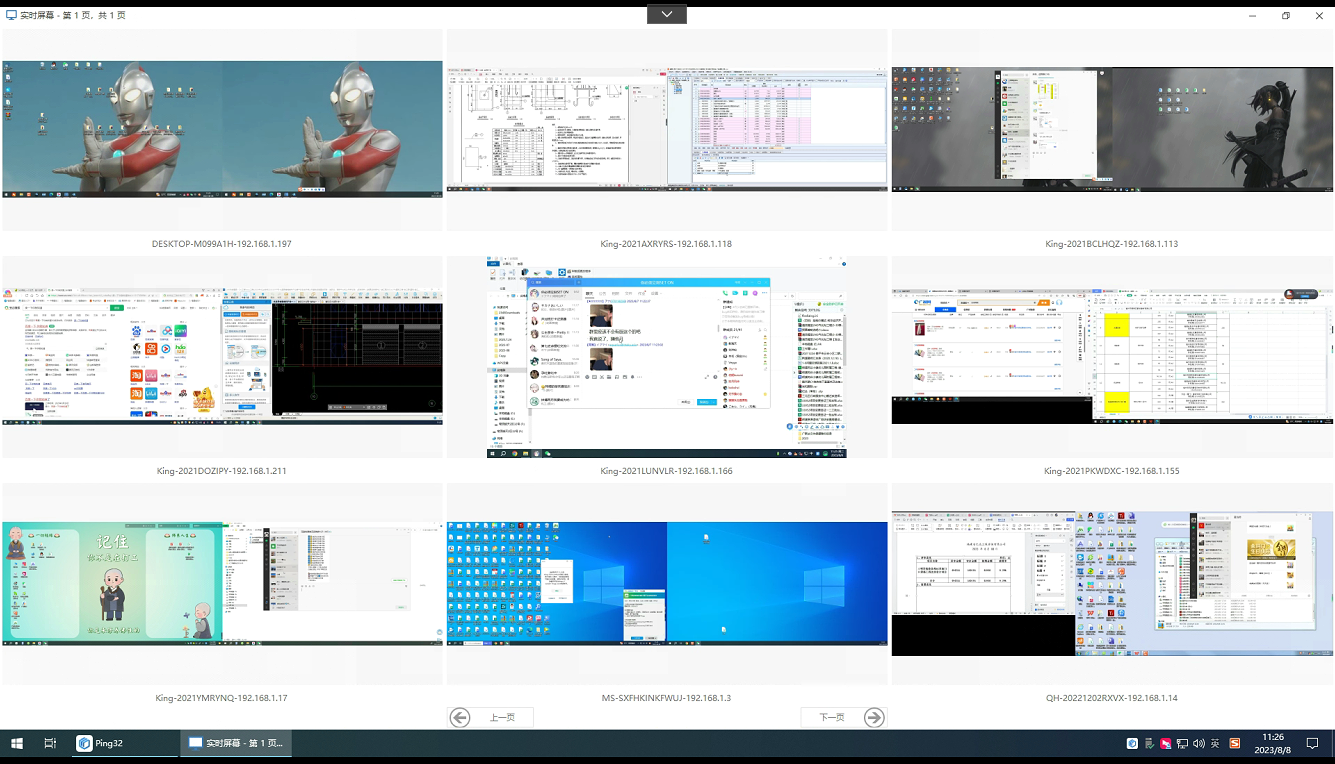

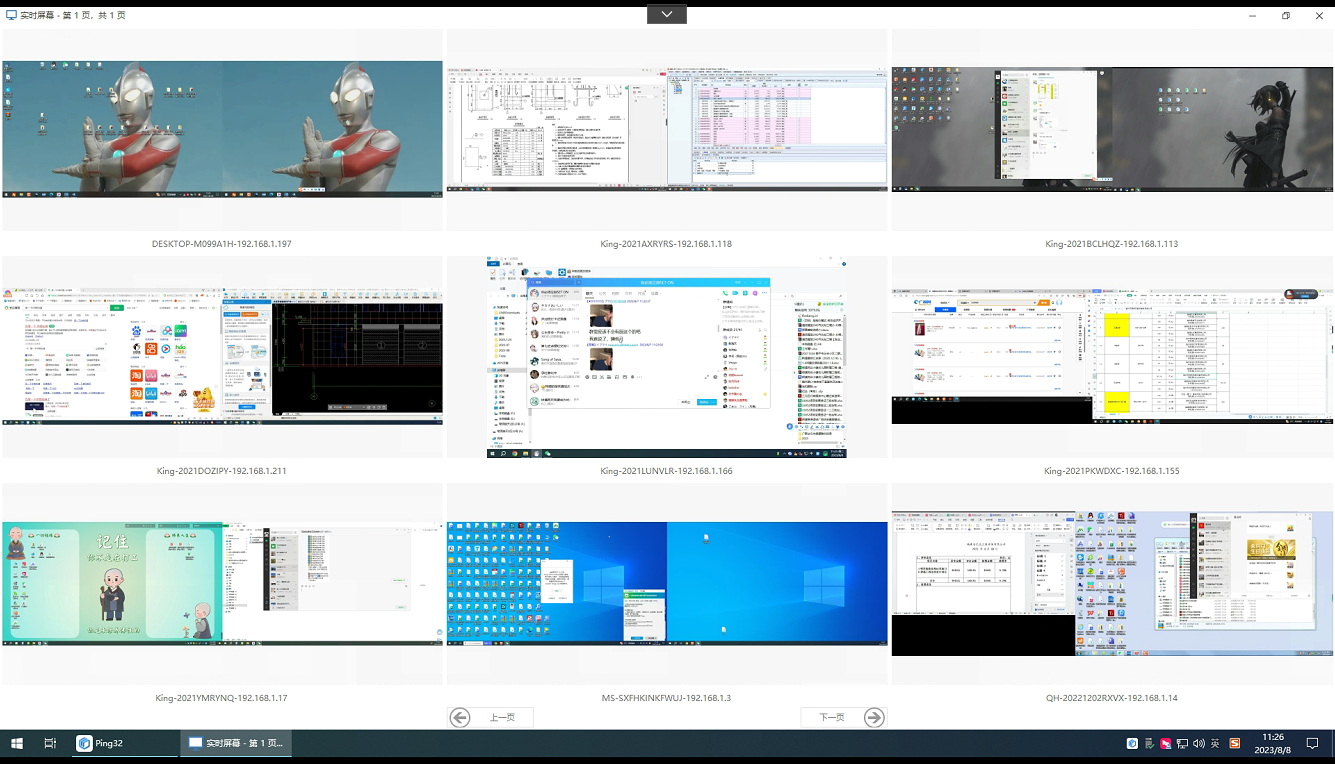

1、部署洞察眼MIT系统

这套系统是我给客户做数据安全方案时,在“防泄密”这个核心诉求上,落地效果最硬核的选择。它不是为了加密而加密,而是从代码和文档的“生存周期”入手,把风险掐死在源头。

透明动态加密,员工无感但数据有锁:很多老板担心加密后影响开发效率。这套系统的透明加密机制,在底层驱动层加解密,员工打开、编辑、保存文件时完全无感,文件在员工手里是正常的,但只要脱离公司环境(比如通过U盘、邮件外发),文件就是一堆乱码。这就解决了“内部人带代码跑路”的核心痛点。

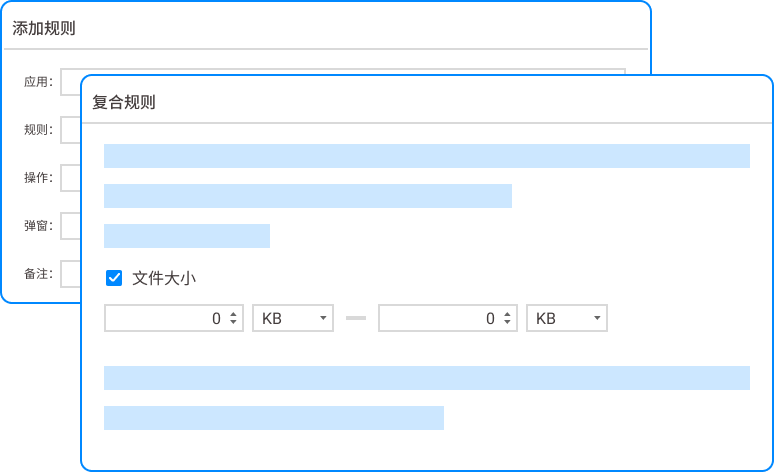

敏感内容精准识别,自动分类:不是所有文件都需要最高强度的加密。系统能根据文件内容中的关键词(比如核心算法、数据库连接串、API密钥)自动触发加密策略。某个涉密源代码文件只要被创建或修改,立刻被纳入管控,避免“一刀切”带来的性能损耗或管理混乱。

外发文件生命周期管控:总得给合作伙伴或供应商发文件。传统的发出去就失控了。这套系统允许你生成“外发文件”,并设置打开密码、访问次数、有效期,甚至能限定只能在一台电脑上打开。对方看完,文件自动销毁,从根本上杜绝了核心资料被二次扩散。

离线策略保障移动办公安全:高管或核心员工出差,电脑离开内网环境怎么办?系统支持灵活的离线策略。可以设置员工在离线期间,加密文件的使用权限和时长,比如只允许离线使用7天,过期后文件自动锁定,必须重新连回服务器验证身份,确保电脑丢了,数据也丢不了。

全行为审计,泄密可追溯:这招是给老板看的底气。所有涉及加密文件的操作——谁、什么时间、在哪个终端、对哪个文件、做了什么事(复制、打印、重命名、外发),全部记录在案。真出了泄密事故,这不仅是证据,更是对内部人员的强大震慑。

2、利用Windows自带的EFS加密

这个功能是微软内置的,适合个人或极小型团队临时用。原理是基于用户账户的公钥加密,只要用你的Windows账户登录,文件就能正常打开。操作简单,右键文件属性就能设置。但落地效果堪忧:一旦系统崩溃、重装系统,或者忘了备份加密证书,这些文件就直接报废,谁也打不开。企业管理层用这个,纯粹是给自己埋雷。

3、压缩包加密码

用WinRAR或7-Zip把文档打包,设置个密码。这个场景在传资料时很常见。致命缺陷在于,密码需要在传输前通过另外的渠道告知对方,一旦密码泄露,文件就全裸了。而且,懂点技术的人,用密码爆破工具跑个弱密码,也就是几分钟的事儿。这方法只能防君子,防不了有心的内鬼。

4、云盘自带的加密分享

百度网盘、阿里云盘这类工具都自带分享链接加密功能,能设置提取码和有效期。优点是对公网传输很方便。痛点在于,企业核心数据走公网云盘本身就是巨大的风险敞口,账号被盗、分享链接被转发,数据瞬间失控。用这个方法,等于把自家金库的钥匙交给第三方保管,还给了把复制品。

5、物理隔离与加密U盘

对于一些设计图纸、核心固件,干脆不联网,用带有物理按键输入密码的加密U盘或硬件加密锁来转移。这种方式理论上最安全,因为完全隔绝了网络攻击。但落地成本高,管理麻烦,每个加密U盘都得登记造册,一旦丢失,内部流转效率就变得极低。适合涉密等级极高的核心代码备份,不适合日常协同开发。

6、文档管理系统的权限控制

比如一些自建的SVN、Git服务器,或者商业化的文档管理系统,通过账号权限来控制谁能在线上看、下载、修改。这解决了协同问题,但最薄弱的环节在于“下载即失控”。只要账号权限足够,把代码下载到本地,打包带走,系统就彻底失明了。必须结合像洞察眼MIT系统这样的终端加密,才能形成闭环。

7、打印/截屏水印追溯

这不算严格意义上的加密,但防泄密很有效。在所有核心文档的显示和打印上,叠加带有工号、IP地址、时间戳的明暗水印。员工用手机拍照屏幕泄密,照片上的水印就能直接锁定泄密者身份。这招威慑力极大,配合加密审计,能把泄密成本拉到最高。

本文来源:中国企业数据安全联盟 内部技术白皮书

主笔专家:赵志强

责任编辑:刘思远

最后更新时间:2026年03月25日