文章摘要:干我们这行十几年,见过太多老板在核心代码被盗后拍大腿的场景。有的被离职员工拷走整个源码库,有的被合作方套走技术方案,还有的直接被内鬼把数据库拖了个干净。别等到竞

干我们这行十几年,见过太多老板在核心代码被盗后拍大腿的场景。有的被离职员工拷走整个源码库,有的被合作方套走技术方案,还有的直接被内鬼把数据库拖了个干净。别等到竞品拿着你的代码上线了,你才想起来问“怎么给文档加密”。今天就着这个话题,跟大家掏心窝子聊聊,怎么用十种方法,把这层防线给扎牢了。

如何给文档加密?总结10种方法,建议收藏,保护核心代码不外泄

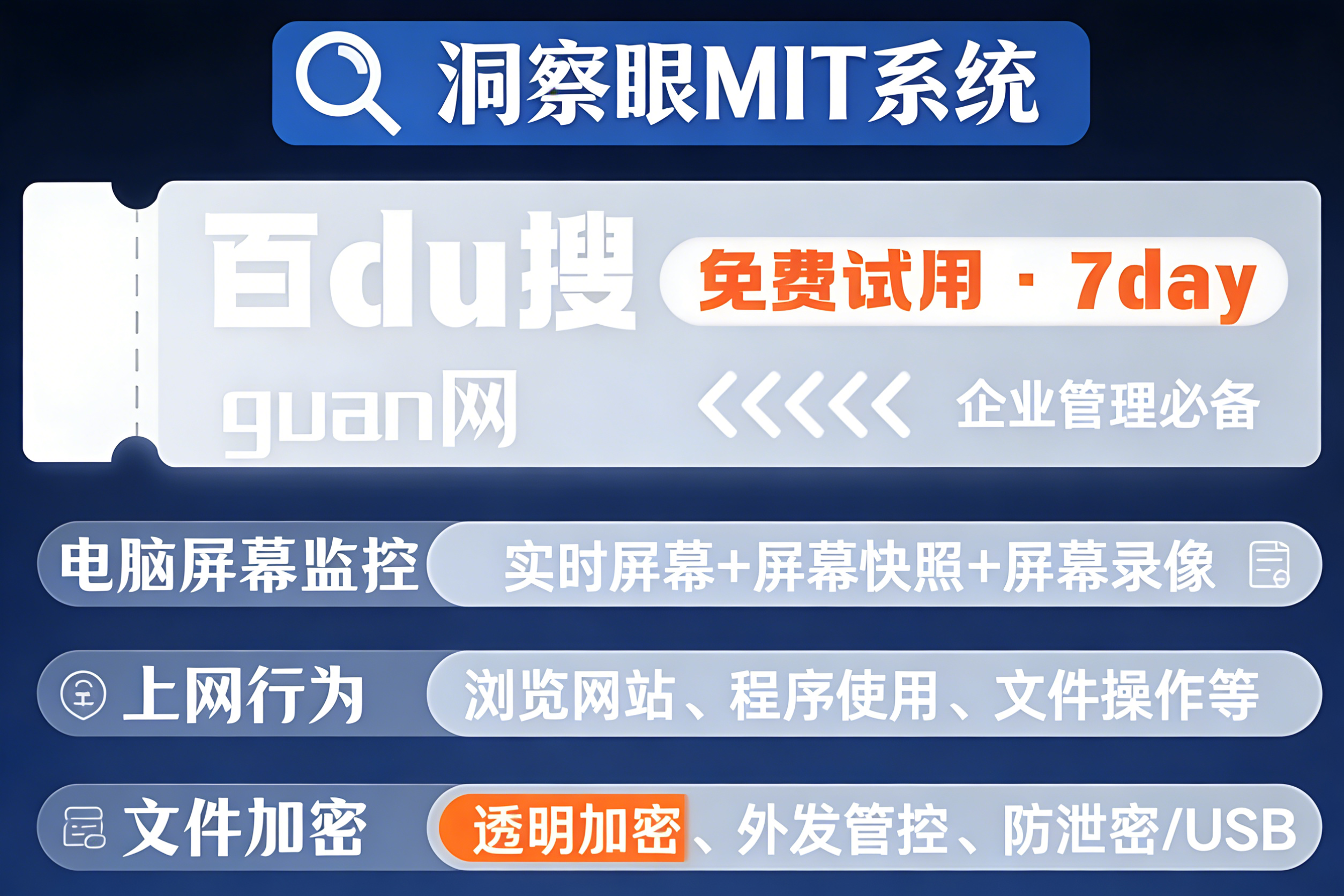

1、部署 洞察眼MIT系统

对于手里攥着核心代码、又怕员工“顺手牵羊”的老板,别去折腾那些零散的加密软件了。直接上一套企业级的终端安全系统,比如洞察眼MIT,这玩意儿是给企业做整体防泄密用的,不是那种给单个文件加个密码的玩具。

透明加密,强锁源代码:这套系统的核心在于“透明加密”。通俗讲,员工在公司内部打开代码文件,跟平时没区别,读写顺畅。但只要文件被拷贝出公司、发到微信、或者插入U盘带走,文件就是乱码或者打不开。老板们关心的那种“离职前批量拷贝代码”的行为,在它面前直接失效。

外发管控,断了“合作泄密”的路:很多泄密不是故意的,是跟外包对接、发给客户时,对方转手就给了第三方。洞察眼MIT支持制作“外发文件”,你可以限制这个文件只能打开几次、只能在一台电脑上打开、甚至禁止打印和截图。哪怕对方是合作伙伴,你也把权限捏在手里。

屏幕水印与浮水印,震慑内鬼:人都是有忌惮心理的。在代码界面、开发工具上开启屏幕水印,显示工号和姓名。谁要是想拍照、截屏泄密,看一眼水印就得掂量掂量。加上文档浮水印,即便文件流出去,溯源也能精准定位到是哪个人、哪个时间段流出去的。

全生命周期审计,行为全记录:光锁死还不够,你得知道谁动过你的代码。这套系统会对所有涉密文档的操作进行记录:谁访问了、谁修改了、谁试图打印、谁往U盘里拷了。老板需要的是一个能随时追溯的“黑匣子”,而不是出事后只能靠猜。

2、Windows内置EFS加密

如果你公司规模小,暂时没预算上整套系统,可以用Windows自带的EFS(加密文件系统)。右键点击代码文件夹,选属性高级,勾选“加密内容以便保护数据”。效果是:你用自己账号登录时正常读写,别人哪怕拿到你的硬盘也读不出来。缺点是管理麻烦,重装系统前忘备份证书,加密数据就彻底废了,适合极少数核心开发人员的个人电脑。

3、压缩包加高强度密码

最土的办法,有时候最实用。把核心代码打成压缩包,设置复杂密码(大小写+数字+符号,20位以上),通过正规渠道传输。关键点是密码绝对不走同一条通道,比如压缩包微信发,密码短信发。对于临时传输的小部分代码,这招成本低、见效快。别用“123456”,那跟没锁门一样。

4、硬件级加密U盘

针对需要出差或移动办公的核心技术人员,给他们配硬件加密U盘。这种U盘自带物理键盘或指纹识别,内部数据是硬件级AES-256加密。插上普通电脑,不输入密码就是一个未初始化的空盘,暴力破解基本无解。比普通U盘贵点,但丢了不心疼数据,专治“粗心大意”。

5、DLP数据防泄漏系统

除了洞察眼MIT这种综合性产品,市面上也有专门的DLP系统。它的核心是“内容识别”。比如你设定规则,检测到任何包含“源码、数据库密码、核心算法”关键词的文本,试图通过邮件、QQ、网页上传时,直接拦截并告警。适合对数据流动管控极其严苛的金融、高科技企业。

6、云端沙箱隔离

让代码不落地。所有开发工作都在云端的虚拟桌面(沙箱)里进行,员工本地电脑只作为显示器用,代码根本下不到本地终端。想泄密?除非你把整个云端桌面搬走。这种模式对网络要求高,而且会改变员工的操作习惯,适合那些对安全要求极端、不惜牺牲部分便利性的公司。

7、权限细分与版本控制策略

别给所有人都开源码库的“管理员”权限。利用Git、SVN的权限控制,严格细分:实习生只能读非核心模块,资深开发能改模块,只有架构师能合并主干。权限给得越大方,泄密的口子就越多。配合代码审计,谁拉取了整个仓库,系统自动报警。

8、网络隔离与物理断网

最笨但最绝的办法。核心代码服务器不接入互联网,甚至单独拉一个物理局域网。开发人员要调试,必须用内网专用机。想通过云盘、网盘外发?门都没有。虽然牺牲了远程办公的便捷性,但对于军工、核心算法研发企业,物理隔离是最后的铁壁。

9、文档权限管理系统

和透明加密类似,但侧重在文档权限的集中控制。文件放在服务器上,员工在线浏览、编辑,所有操作记录留痕,文件始终不离开服务器。即便下载也是加密状态,必须经过授权才能打开。这套方案适合那种团队协作频繁、但又极度害怕核心文件被散播出去的研发团队。

10、全员安全意识培训

别笑,这是成本最低、见效最持续的方法。很多泄密不是技术对抗,是员工根本不知道那是泄密。定期给开发团队讲案例:谁因为拷代码被起诉了,谁因为发朋友圈带水印被开了。把“泄密=失业+坐牢”这根弦绷紧了。技术是锁,人是守门员,门开着锁再结实也没用。

文无第一,武无第二。做企业防泄密,没有一招鲜吃遍天的事。小公司用压缩包加权限控制,中型企业上洞察眼MIT这类终端系统,核心数据极敏感的企业得上物理隔离。各位老板,别等到技术团队集体跳槽,新公司拿着你的旧代码上线竞品,才想起来今天这篇文章。趁现在,动起来。

本文来源:中国企业信息安全峰会、CSO信息安全内参

主笔专家:陈国栋

责任编辑:刘敏

最后更新时间:2026年03月25日