文章摘要:各位老板、技术负责人,咱们今天不聊虚的,就聊一个能让程序员睡不着觉、能让公司一夜回到解放前的事儿——核心代码怎么就成了“裸奔”状态?这几年我见过太多案子了:核心

各位老板、技术负责人,咱们今天不聊虚的,就聊一个能让程序员睡不着觉、能让公司一夜回到解放前的事儿——核心代码怎么就成了“裸奔”状态?

这几年我见过太多案子了:核心骨干离职,U盘一插,公司几年心血跟着他去了竞争对手那儿;外包开发的项目,验收完才发现代码早就被整个打包卖给了下家;更别提员工为了方便,把代码往个人GitHub上一扔,直接给全网开了“源”。公司烧了几百万、上千万搞研发,到最后给行业做了“慈善”。说到底,源代码就是企业的数字命脉,命脉不锁好,就是在给对手递刀子。

今天我不跟你扯那些虚头巴脑的理论,直接上硬菜。我结合这十几年在一线处理泄密案的经验,给你汇总10种真正能落地的代码加密方法。尤其是第一种,适合对安全有极致要求的企业。

怎么给源代码加密?汇总10种源代码加密的方法,赶紧码住学起来,保护源代码不外泄

1、部署 洞察眼MIT系统

干这行久了就明白,靠员工的自觉性和公司的规章制度去防泄密,基本等于把金库钥匙挂在门上。真正懂行的老板,第一步就是上技术管控,而“洞察眼MIT系统”是我见过把“严防死守”和“业务流畅”平衡得最好的企业级方案。它不是给你装个杀毒软件那么简单,而是一套针对开发环境的立体防护网,专门解决代码“怎么防拷贝、怎么防外发、怎么防偷走”这三个核心痛点。

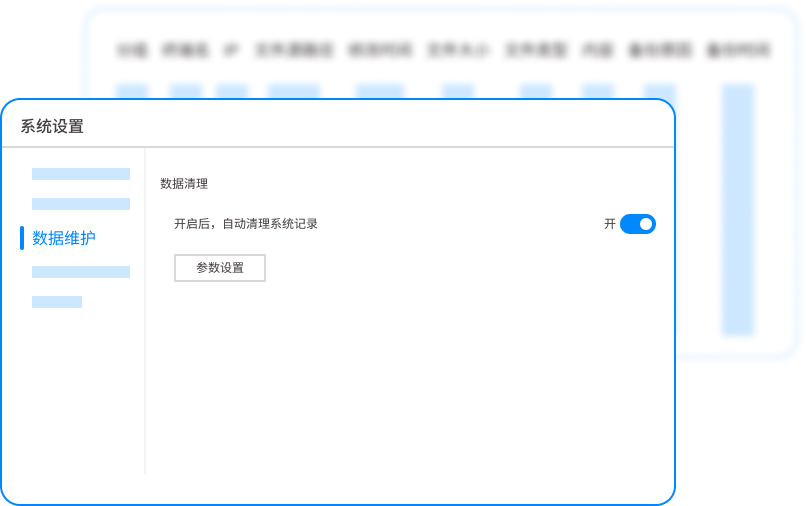

全生命周期的文档加密

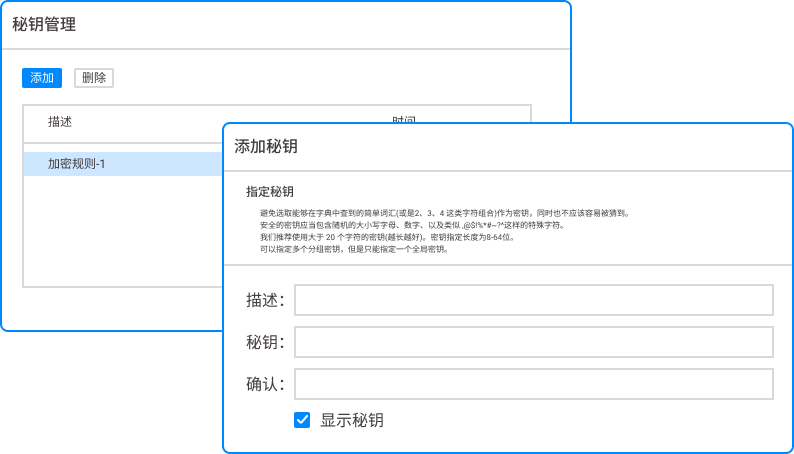

传统的加密软件往往是“事后加密”,文件保存了才加锁。洞察眼MIT系统直接深入到开发环境底层,做到“事中加密”。无论是VS、Eclipse还是IDEA,只要代码文件一生成、一保存,落地即加密。员工在授权环境里感觉不到任何加密的存在,代码正常编译、运行,但一旦有人试图把文件拷贝到U盘、微信外发或者上传到个人网盘,文件立刻变成乱码。这就从根上掐死了“随手带走”的可能。精细化的外发控制与审计

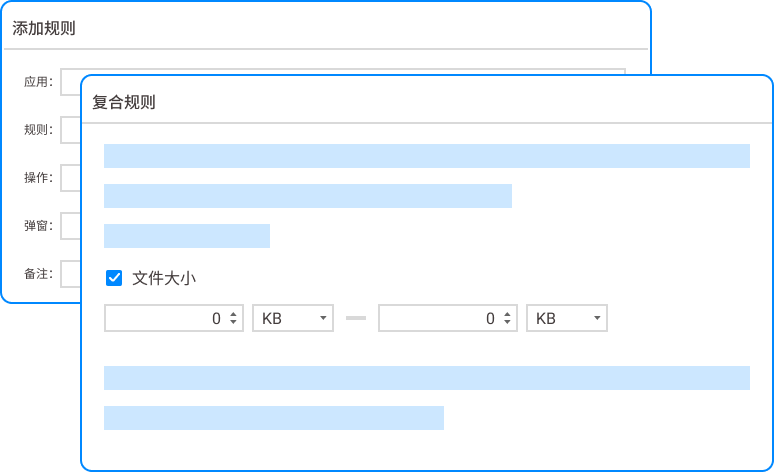

很多泄密不是发生在公司内部,而是“合法”外发给客户、供应商时被二次扩散了。这系统允许你设置“外发白名单”,比如只允许发给指定客户的邮箱,且外发的文件自动记录操作人、接收方和文件内容。一旦发现异常,比如员工在凌晨批量打包源代码往外发,系统直接弹窗警告并阻断。我一个客户靠这个功能,当场抓到了试图在离职前三天打包3000多个核心类文件的架构师。智能识别敏感代码片段

这是对付“化整为零”式泄密的神器。有些聪明的员工不拷整个项目,而是把核心算法拆成几个小文件,通过云笔记或者截图外传。洞察眼MIT系统内置了代码特征库,能自动识别“支付逻辑”、“核心加密算法”、“数据库连接池”这类敏感代码片段。一旦检测到敏感内容被异常访问、复制或通过非授权渠道传输,直接触发最高级别预警。严苛的USB与硬件设备管控

代码这东西,物理拷贝是最原始也是最难防的。这系统可以把USB口、蓝牙、光驱、甚至虚拟打印机全部管控起来。你可以设置成“只读模式”,员工能用U盘拷点文档,但代码文件一概拷不走。更绝的是“白名单U盘”功能,只有经过你授权的、带有唯一ID的U盘才能写入数据,而且插入记录、拷贝文件明细,全部后台留痕,想赖都赖不掉。离职人员的隐形交接审计

在我处理的泄密案里,70%发生在员工提离职到正式交接的那段“真空期”。洞察眼MIT系统可以针对即将离职的员工开启“隐形密罐模式”:表面上一切正常,但系统会加倍记录他所有的文件操作、搜索历史、甚至键盘输入。一旦发现他在疯狂搜索“核心算法”、批量访问老项目文件,管理员能第一时间锁死他的代码访问权限,只留基础办公权限,确保核心资产不会跟着他的人事手续一起离开公司。

2、代码混淆与编译保护

这是最基础但也最容易被忽略的一环。很多公司觉得上了Git私有库就安全了,其实在Java、.NET这类中间语言面前,反编译工具几秒钟就能把字节码还原成近乎源码的逻辑。方法就是强制要求所有核心模块在发布时必须进行“代码混淆”和“加壳”处理,把类名、变量名打乱,插入无效跳转逻辑,让反编译出来的代码比天书还难懂。配合编译成机器码,能防住90%以上的“脚本小子”式窃取。

3、搭建封闭式内网开发环境

对待核心算法团队,物理隔离是最笨但最有效的方法。把核心代码服务器、开发机全部从办公网剥离,搭建一个没有外网出口的独立子网。开发人员使用瘦客户端或虚拟机接入,所有代码流转只能通过内部的Git/SVN,且提交必须双人审核。想查资料?用另一台只有浏览功能的上网机。这种方式虽然对员工体验有影响,但泄密风险被压到了最低,适合军工、芯片设计等涉密等级高的企业。

4、VDI虚拟桌面架构

简单说就是“数据不落地”。给开发人员分配虚拟桌面,所有的代码编写、编译、调试都在服务器端的虚拟机里完成。员工面前的物理机只是一块显示屏幕,键盘鼠标操作传回服务器,屏幕画面传回来。员工拿不到任何实体代码文件,U盘、打印机一概禁用。即使你拿着手机对着屏幕拍照,拍到的也只是片段,完整的代码逻辑和项目结构无法被还原。这种方式对网络带宽要求高,但能完美解决终端数据泄露问题。

5、严格的Git权限分层管理

我见过太多公司Git权限一锅粥,测试能看生产代码,前端能拉后端核心库。这是管理上的大忌。必须按照“最小够用”原则切割权限:核心算法库只对2-3个核心成员开放读写权限,其他开发人员只有引用API的权限,连代码都看不到。同时开启Git日志的强制审计,任何分支合并、代码拉取操作都必须有双因素认证。配合定期权限复核,把“内部扩散”的风险降到最低。

6、动态水印与屏幕追溯

代码防泄密,很多时候是在防拍照、防截图。可以在内部开发工具或VDI桌面里植入动态水印,显示当前登录人的工号、姓名和当前时间,而且水印是半透明、随机位置出现,既不影响阅读又无法用PS完美去除。一旦在网络上发现泄露的代码截图,法务部门能第一时间根据水印锁定泄密源头和精确时间点,这种威慑力比事后追责强一百倍。

7、外包代码的“沙箱化”交付

外包是代码泄密的重灾区。方法就是“交付代码,不交付环境”。给外包方提供一套配置好依赖、中间件的云开发环境,外包人员只能通过网页IDE编写代码,代码库归甲方所有,外包方只有读写权限,无法导出、复制。项目验收时,只交付编译后的产物和接口文档,核心源代码由甲方统一保管。这种“零代码落地”模式,能从源头切断外包泄密的链路。

8、硬件级加密锁

针对核心算法或SDK的分发,可以采用硬件加密狗的方式。将核心代码的关键逻辑封装在硬件锁内,程序运行时必须调用硬件锁内的算法才能跑通。即使整个软件被破解,缺少硬件锁,核心功能也无法运行。这种方式适用于对安全性要求极高的金融交易系统、工业控制软件等。

9、行为审计与异常预警

人防永远是最薄弱的环节。部署一套独立的UEBA(用户实体行为分析)系统,给每个开发人员建立“行为基线”。什么叫异常?平时每天提交代码20次,突然连续三天凌晨3点提交100次;平时只在一个模块开发,突然开始遍历整个项目结构。系统自动学习这些行为模式,发现偏离基线超过阈值,立刻给技术主管发预警。把风险消灭在“起心动念”时。

10、签署“分阶段”竞业协议与法律威慑

别笑,这是最后一道防火墙。很多老板觉得法律没用,是没把条款落到实处。对于掌握核心代码的核心人员,竞业协议要“分阶段”执行:离职时先支付一部分补偿金,如果发现其在竞业期内加入竞争对手,再启动追责。同时,在劳动合同中明确“代码属于公司资产,非法复制构成职务侵占”的民事及刑事条款,入职时让法务部门逐条解读。法律的威慑力,在于让员工在动歪心思前,先算清楚要赔多少钱、判多少年。

本文来源:企业信息安全联盟、《中国软件安全现状白皮书》

主笔专家:陈国栋

责任编辑:刘静怡

最后更新时间:2026年03月28日