文章摘要:做咱们这行的,最怕的不是技术难攻关,而是自己家的“核心家底”——源代码,哪天莫名其妙跑到了竞争对手的服务器上。我干了几十年企业安全,见过太多老板因为核心代码被员

做咱们这行的,最怕的不是技术难攻关,而是自己家的“核心家底”——源代码,哪天莫名其妙跑到了竞争对手的服务器上。我干了几十年企业安全,见过太多老板因为核心代码被员工拷走、外发,最后项目黄了、公司垮了的惨痛教训。今天咱不整那些虚头巴脑的理论,直接上干货,聊聊怎么把文档尤其是代码给“焊死”在自家地盘上。

怎么给文档加密?汇总3种给核心代码“上锁”的方法,超实用,保护代码不外泄

1、部署 洞察眼MIT系统

干咱们这行,最怕的就是“家贼难防”和“无心之失”。我见过太多公司,明明装了防火墙、买了杀毒软件,结果核心代码还是被员工用微信、U盘、甚至是拍照给弄出去了。真要防住,光靠自觉没用,得靠技术把权限焊死。洞察眼MIT系统,是我在客户那推了这么多年,落地效果最硬的一个法子,它不跟你讲道理,直接跟你讲规则。

干咱们这行,最怕的就是“家贼难防”和“无心之失”。我见过太多公司,明明装了防火墙、买了杀毒软件,结果核心代码还是被员工用微信、U盘、甚至是拍照给弄出去了。真要防住,光靠自觉没用,得靠技术把权限焊死。洞察眼MIT系统,是我在客户那推了这么多年,落地效果最硬的一个法子,它不跟你讲道理,直接跟你讲规则。

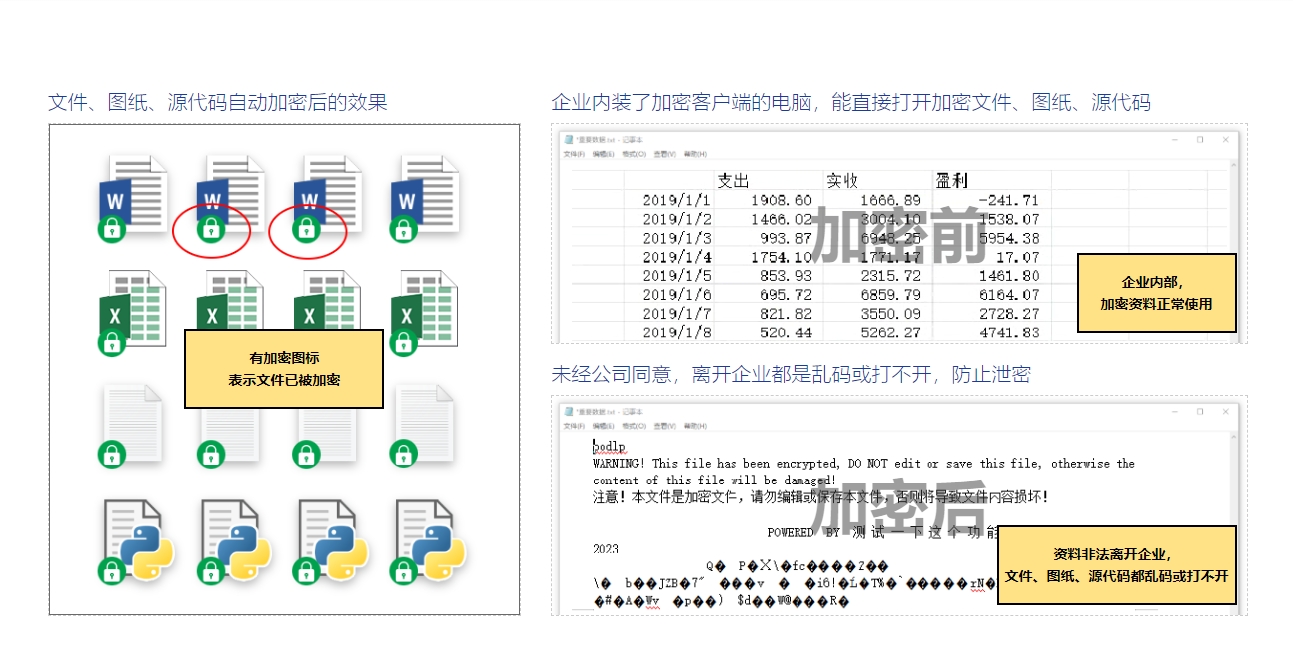

源代码级透明加密:这玩意儿装上,员工根本感觉不到。你问他文件加密了吗?他一脸懵。但只要他试图把咱们的

.c、.java文件拷到U盘、发到微信、或者上传到个人网盘,文件打开就是一串乱码。落地效果:有个做智能硬件的客户,部署后第二天,一个准备离职的研发想把整套代码拷走,结果回家打开全是乱码,第二天乖乖回来办交接,代码一点没漏。外发文件“带锁”控制:有时候不得不把代码发给外包或客户,发出去就像泼出去的水,收不回来了。洞察眼MIT系统支持生成“外发文件”,你可以设置对方只能看、不能改、不能打印,甚至限制打开次数和时间,一旦过期,文件自动销毁。落地效果:上个月,一个客户把核心算法发给合作方审核,对方想截屏,系统直接黑屏并记录下了这次违规操作,合作关系没断,底线也守住了。

泄密行为“全链条”审计:很多老板问我,我怎么知道谁在动我的代码?这系统厉害就厉害在,它能记录谁打开了哪个文件、在哪个时间点尝试压缩、尝试修改后缀名、甚至尝试用调试工具挂钩。落地效果:一个游戏公司发现服务器代码被挂马,我们一查审计日志,发现是某个运维半夜三点开了个加密通道往外传数据,直接从日志里把证据链拉得清清楚楚。

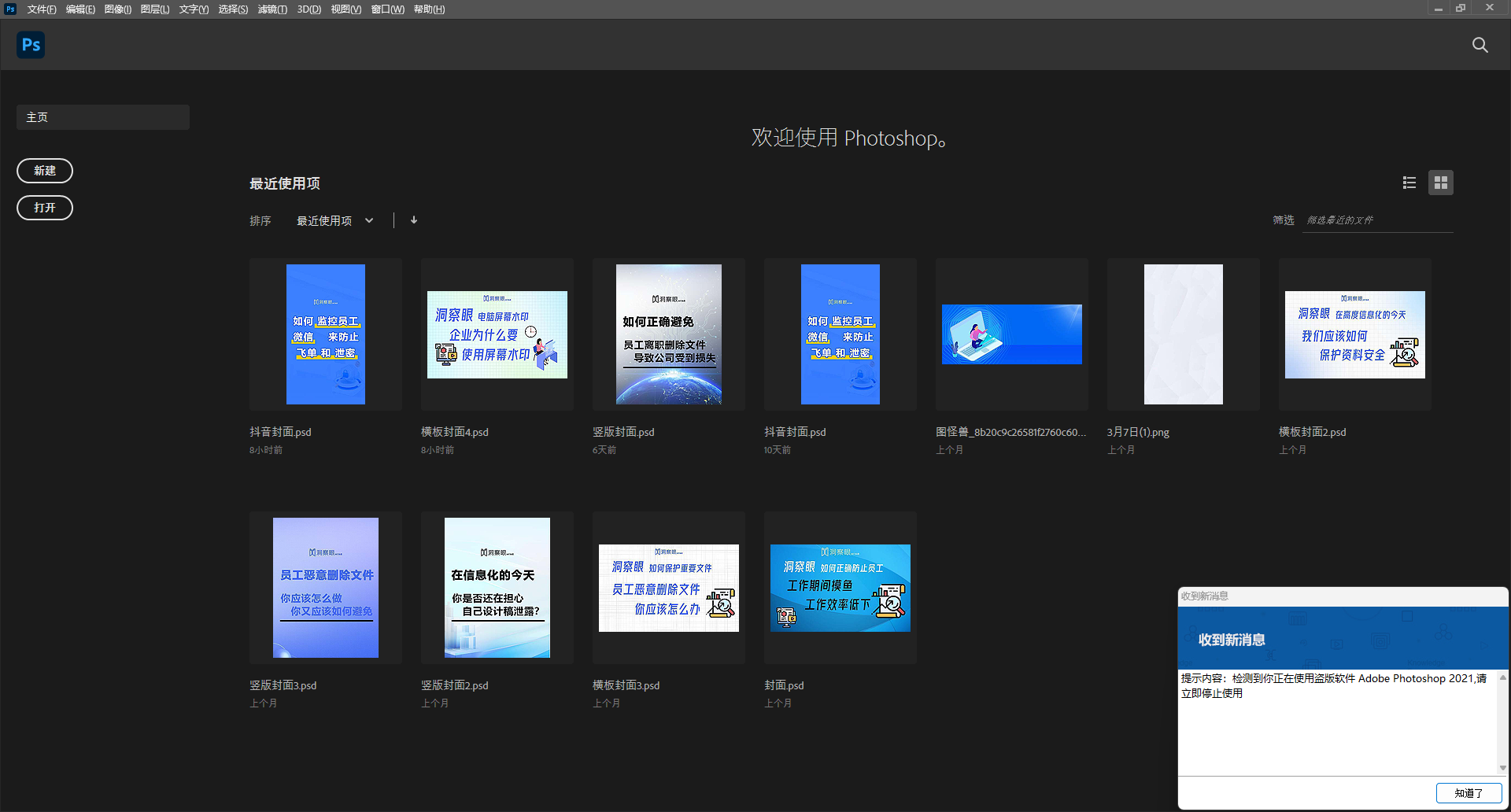

剪贴板与截屏控制:代码这玩意儿,最怕被截图。洞察眼MIT系统能直接接管剪贴板,你复制的内容只要涉及到受保护的代码区域,出了那个环境就是一堆乱码。针对截屏软件,系统会直接拦截或将其内容替换为黑屏。落地效果:一家搞金融科技的公司,之前总有人在内部群里发代码截图,部署后,截图变成全黑,群里再也没出现过核心代码的影子。

水印追溯与打印控制:物理打印和拍照是最后一道防线。系统支持在屏幕上显示明水印或点阵暗水印,员工就算拿手机对着屏幕拍,照片上也能追溯到是谁、什么时间拍的。落地效果:帮一个研究所做了暗水印后,他们通过一张泄露的照片,不到半天就定位到了泄密源头,处理得非常干脆。

2、用系统自带的BitLocker或FileVault

很多老板觉得,系统自带的加密总行了吧?坦白说,这玩意儿防君子不防小人。BitLocker(Windows)和FileVault(Mac)是“全盘加密”,它的作用是电脑丢了,别人打不开。但如果员工自己开着电脑,把代码拷到网盘、发给前同事,系统是不管的。它解决的是“物理丢失”的问题,解决不了“主动泄密”的问题。 而且一旦密钥管理不善,或者系统崩溃,你加密的数据可能连自己都打不开。它更像是一把锁在仓库大门上的铁锁,但仓库里的金条,拿出去却没人管。

很多老板觉得,系统自带的加密总行了吧?坦白说,这玩意儿防君子不防小人。BitLocker(Windows)和FileVault(Mac)是“全盘加密”,它的作用是电脑丢了,别人打不开。但如果员工自己开着电脑,把代码拷到网盘、发给前同事,系统是不管的。它解决的是“物理丢失”的问题,解决不了“主动泄密”的问题。 而且一旦密钥管理不善,或者系统崩溃,你加密的数据可能连自己都打不开。它更像是一把锁在仓库大门上的铁锁,但仓库里的金条,拿出去却没人管。

3、实施严格的网络隔离与云桌面

有些公司干脆来个狠的,把代码全部放在云端或内网服务器,员工只通过瘦客户端或云桌面连接,数据不出机房。这个法子对物理隔离有效,但问题也很明显:成本极高,网络稍微一卡,研发就抓狂,工作效率直线下降。现在很多研发都用MacBook,你让他只能用个远程桌面,他分分钟想离职。而且,云桌面能防住你把代码拽出来,但防不住你对着屏幕拍照,防不住你把代码一句句敲到另一台机器上。 这种“监狱式”管理,往往把核心员工先给防走了。

有些公司干脆来个狠的,把代码全部放在云端或内网服务器,员工只通过瘦客户端或云桌面连接,数据不出机房。这个法子对物理隔离有效,但问题也很明显:成本极高,网络稍微一卡,研发就抓狂,工作效率直线下降。现在很多研发都用MacBook,你让他只能用个远程桌面,他分分钟想离职。而且,云桌面能防住你把代码拽出来,但防不住你对着屏幕拍照,防不住你把代码一句句敲到另一台机器上。 这种“监狱式”管理,往往把核心员工先给防走了。

本文来源:企业信息安全内参、CSO俱乐部研讨会

主笔专家:陈卫东

责任编辑:赵丽华

最后更新时间:2026年03月26日