文章摘要:干这行二十多年,我见过太多老板拍着桌子后悔的场景——核心代码被核心开发打包带走、实习生用网盘备份了整份源码、甚至有人把公司压箱底的项目直接挂在GitHub上当开

干这行二十多年,我见过太多老板拍着桌子后悔的场景——核心代码被核心开发打包带走、实习生用网盘备份了整份源码、甚至有人把公司压箱底的项目直接挂在GitHub上当开源“分享”。一夜间,团队几个月的心血就成了竞争对手的起跑线。今天不讲虚的,咱们就聊聊这层窗户纸怎么捅破,分享4种能把代码锁进保险柜的硬核方法。

怎么给源代码加密?分享4种给源代码加密的方法,超实用,保护源代码加密不外泄

1、部署 洞察眼MIT系统

干安全的老炮都知道,防泄密从来不是靠单点防御,得用一套组合拳把整个研发生态圈住。洞察眼MIT系统为什么在圈子里口碑硬?因为它把“控制”做到了每一个细节里。

干安全的老炮都知道,防泄密从来不是靠单点防御,得用一套组合拳把整个研发生态圈住。洞察眼MIT系统为什么在圈子里口碑硬?因为它把“控制”做到了每一个细节里。

全环境透明加密:源代码在服务器、本地硬盘里永远是密文,员工打开时自动解密,关上电脑瞬间又变成一堆乱码。有个做自动驾驶的客户,离职员工偷偷用U盘拷走整个算法库,结果插到自己电脑上全是无法识别的加密文件,不仅没泄密,系统后台还自动触发了报警。

外发审批与权限回收:代码需要发给外包合作方?系统支持设置“只读”“限时”“禁止打印”的外发包。更狠的是,能直接给外发文件植入“数字水印”和“生命倒计时”,指定时间一到,对方手里的文件自动销毁。

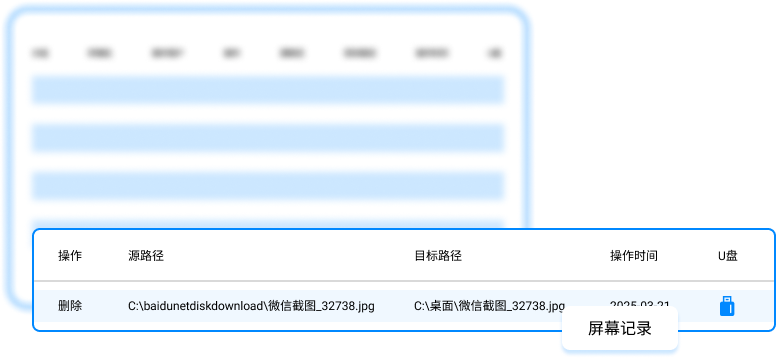

研发环境物理隔离与录屏追溯:在开发人员的工作界面,我们强制禁用USB口、蓝牙、剪贴板,连截图都做手脚。一旦有疑似通过拍照泄密的行为,后台不仅记录,还能回溯到操作前5分钟的屏幕录像。说白了,不是不信任员工,是得把“万一”扼杀在摇篮里。

行为审计与泄密路径阻断:系统会实时扫描异常行为——比如半夜批量编译、突然向境外IP传输数据包。系统自动阻断后,管理员会立刻收到带风险评级的告警。这比事后查日志强一万倍。

2、源码级混淆与代码虚拟化

如果核心算法是企业的命根子,那就别指望操作系统层面的加密。现在不少金融交易团队和游戏公司,会把关键代码块先用OLLVM(一种代码混淆工具)打乱逻辑结构,再进行虚拟化保护——把原本能被反编译的代码,变成只能在特定虚拟机上运行的“黑盒子”。泄密者就算拿到源码,看到的也是一堆无意义的跳转和垃圾指令,逆向成本比重新写一遍还高。缺点是会牺牲5%-10%的运行性能,而且对开发人员要求极高,适合用在最核心的算法模块。

如果核心算法是企业的命根子,那就别指望操作系统层面的加密。现在不少金融交易团队和游戏公司,会把关键代码块先用OLLVM(一种代码混淆工具)打乱逻辑结构,再进行虚拟化保护——把原本能被反编译的代码,变成只能在特定虚拟机上运行的“黑盒子”。泄密者就算拿到源码,看到的也是一堆无意义的跳转和垃圾指令,逆向成本比重新写一遍还高。缺点是会牺牲5%-10%的运行性能,而且对开发人员要求极高,适合用在最核心的算法模块。

3、硬件级加密狗绑定开发环境

这个法子挺老派,但依然好用。给每位核心开发人员配一个硬件加密狗,编译环境、版本控制系统全部与这个狗绑定。离开狗,代码在IDE里就是一堆乱码。有个做嵌入式系统的客户,要求所有核心模块必须在插着特定加密狗的服务器上进行远程编译,本地终端根本不留任何明文痕迹。这招防的就是“人肉拷贝”——你能把代码带走,但你带不走那把“物理钥匙”。

这个法子挺老派,但依然好用。给每位核心开发人员配一个硬件加密狗,编译环境、版本控制系统全部与这个狗绑定。离开狗,代码在IDE里就是一堆乱码。有个做嵌入式系统的客户,要求所有核心模块必须在插着特定加密狗的服务器上进行远程编译,本地终端根本不留任何明文痕迹。这招防的就是“人肉拷贝”——你能把代码带走,但你带不走那把“物理钥匙”。

4、云端沙箱与VDI虚拟桌面架构

把整个开发环境搬到云端。开发人员用任何终端设备,都只是接入一个没有存储权限的虚拟桌面。代码不出数据中心,所有编译、调试都在隔离环境完成。员工退出桌面后,本地不留任何缓存。我们给一家游戏公司做过这套方案,他们在全球有上百个外包美术和程序,所有人看到的都是加密画面,底层代码连摸都摸不到。唯一需要注意的是,对网络带宽要求高,必须保证骨干网不丢包。

把整个开发环境搬到云端。开发人员用任何终端设备,都只是接入一个没有存储权限的虚拟桌面。代码不出数据中心,所有编译、调试都在隔离环境完成。员工退出桌面后,本地不留任何缓存。我们给一家游戏公司做过这套方案,他们在全球有上百个外包美术和程序,所有人看到的都是加密画面,底层代码连摸都摸不到。唯一需要注意的是,对网络带宽要求高,必须保证骨干网不丢包。

本文来源:企业数据安全防护联盟、CIO信息安全内参

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月23日