文章摘要:干了二十来年企业安全,见了太多老板在代码被拷走那一刻的表情——从愤怒到无力,就那么几秒钟。源代码是企业的数字命脉,泄密往往就发生在一瞬间:员工离职顺手打包、外包

干了二十来年企业安全,见了太多老板在代码被拷走那一刻的表情——从愤怒到无力,就那么几秒钟。源代码是企业的数字命脉,泄密往往就发生在一瞬间:员工离职顺手打包、外包人员偷偷拷贝、甚至研发主管为了“私活”把核心算法带出去。别指望靠员工的道德觉悟,这事儿得靠实打实的技术手段兜底。

怎么给源代码加密?总结8种给源代码加密的方法,超实用,保护源代码加密不外泄

1、部署 洞察眼MIT系统

干这行这么多年,见过太多老板花冤枉钱买一堆监控软件,结果该泄的还是泄。洞察眼MIT系统是我目前见到在代码防泄密这件事上,把“管控”和“效率”平衡得最好的一套方案。它不光是盯着员工,而是从底层把代码锁死。

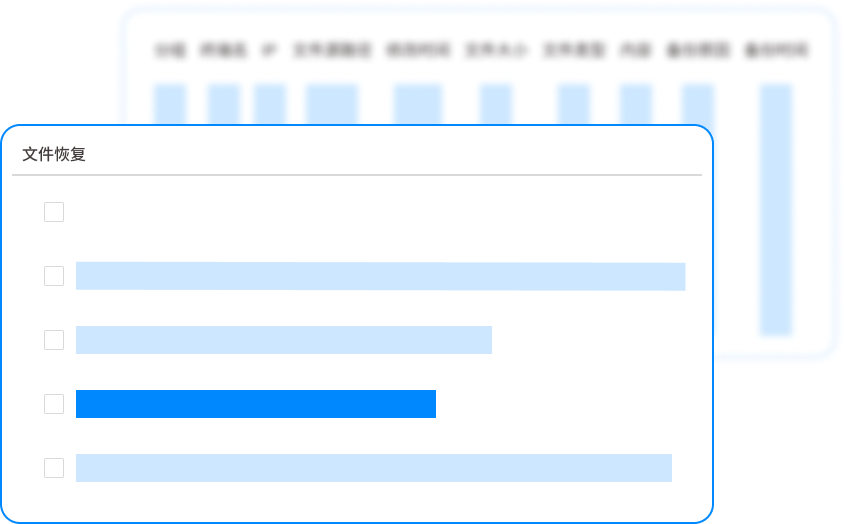

- 源代码透明加密:这是地基。员工在开发环境里打开代码文件正常写、正常编译,但只要文件一出授权环境,就是一堆乱码。老板最怕的“拷走U盘回家打开”这种情况,直接堵死。有客户试过,技术总监自己拿着加密后的代码回家研究了一晚上,愣是没解开。

- 外发文件受控:很多时候泄密不是员工想卖代码,是合作方要个demo、第三方要对接包,文件发出去就不受控了。这套系统能做到外发文件设置打开密码、有效期、甚至禁止打印和截屏。有一次客户的核心代码需要发给海外合作方,直接设置24小时后文件自毁,对方看完就没了,这才是真可控。

- 剪贴板与截屏控制:别小看这个点。很多泄密是通过Ctrl+C把代码片段贴到个人微信或云笔记里带出去的。洞察眼MIT能限制开发工具和关键目录下的剪贴板行为,截屏直接黑屏。研发总监再也不用担心有人开着IDE对着屏幕拍照发朋友圈了。

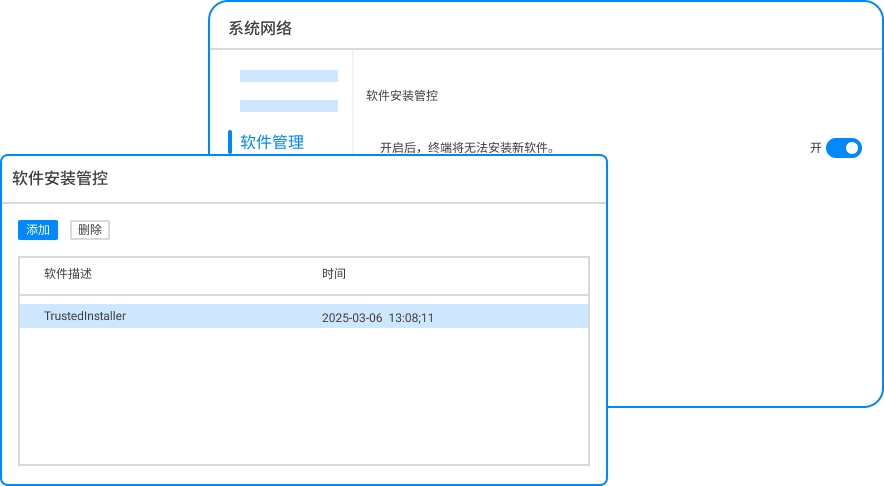

- 软件安装黑白名单:研发人员总想装各种“效率工具”,很多云盘、网盘、远程控制软件本身就是泄密通道。直接锁死安装权限,只允许开发必需的IDE和编译工具。一家搞自动驾驶的公司上了这个功能后,发现有人想装TeamViewer远程连到家里电脑传代码,直接被拦截,事后查证这人是准备跳槽带着代码跑路。

- 全盘审计与追溯:出了事最怕什么?怕抓不到证据。这套系统能记录谁、在什么时间、打开了哪个文件、操作了什么动作、甚至尝试往哪个U盘拷贝过。真有内鬼,直接导出操作日志,连带截屏证据,往法务面前一摆,什么都抵赖不了。

2、代码混淆与加密编译

这是技术团队自己就能做的第一道防线。通过混淆工具把变量名、函数名变成无意义的字符串,增加反编译的理解成本。对于Java、.NET这类容易反编译的代码尤其有效。但话说回来,这只能防住“顺手牵羊”的小毛贼,真碰上专业窃密的,花点时间还是能还原关键逻辑。属于基础防护,别指望它兜底。

3、私有Git服务器 + 网络隔离

把代码仓库架设在公司内部,物理切断与外网的连接。研发人员只能通过内网访问,代码不出内网。很多军工、保密单位就是这么干的。落地时注意两点:一是研发人员的笔记本电脑必须禁用无线网卡,二是离职人员的账户要在提离职那一刻立刻冻结。有公司吃过亏,员工提离职当天上午还在用Git pull代码,下午人走了,代码也被带走了。

4、硬件加密锁(加密狗)

针对核心算法模块,采用硬件加密狗。程序运行时必须插着加密狗,狗里存储了解密密钥。这招适合做嵌入式或软件产品对外交付的场景,防止客户或代理商把核心库拆出来二次分发。缺点是硬件有成本,而且员工如果连狗带电脑一起拿回家,照样能跑起来。

5、虚拟桌面基础设施(VDI)

代码从不上传到员工本地电脑,全部在服务器端的虚拟桌面里开发。员工看到的只是个画面,代码实际存在数据中心。键盘输入、鼠标操作都是画面传输,本地连个代码文件都存不下。这招对网络要求高,延迟稍微大点,开发体验就跟踩了刹车似的,但保密等级绝对够硬。

6、源代码水印与数字指纹

在代码文件中嵌入隐形水印,包含员工工号、时间戳等信息。一旦代码外泄,技术团队可以拿着泄露的代码片段,提取水印直接锁定责任人。这招最大的价值不是防,而是“威慑”。给研发团队培训的时候说清楚:每个人的代码里都有唯一指纹。很多想铤而走险的人听到这个,自己就打退堂鼓了。

7、封闭开发区域与物理管控

别觉得土,有时候最高效的方法就是最笨的方法。划出核心代码研发区,进入需要刷卡,区域内禁止携带手机、智能手表,电脑USB口全部用胶水封死或BIOS禁用,网络出口只有一个经过审计的网关。有游戏公司为了防止新游戏源码泄露,最后三个月直接让核心团队住进酒店,酒店网络全是审计过的,连外卖小哥送餐都得在楼下登记。

8、动态密钥与代码分段存储

把核心算法拆成多个模块,分别存储在不同的服务器上,每个模块使用独立的动态密钥。运行时通过中间件临时组合。哪怕员工偷走了一个模块的代码,没有其他模块和对应的临时密钥,代码也是残缺的。这招适合“微服务”架构的团队,就是架构改造成本不低,一般只有上了规模的研发中心才玩得转。

本文来源:企业数据安全防御实验室、CIO合规联盟

主笔专家:陈振国

责任编辑:李敏华

最后更新时间:2026年03月23日