文章摘要:老板,咱们今天把话撂这:代码就是命根子。核心算法、业务逻辑、客户数据,哪一样不是砸了真金白银、熬了无数个通宵才攒下来的家底?可现实就是这么残酷,一个不留神,员工

老板,咱们今天把话撂这:代码就是命根子。核心算法、业务逻辑、客户数据,哪一样不是砸了真金白银、熬了无数个通宵才攒下来的家底?可现实就是这么残酷,一个不留神,员工U盘一拷、网盘一传、甚至是离职时整个项目文件夹一打包带走,公司几年的心血瞬间就给别人做了嫁衣。这种“内鬼”式的泄密,比外部黑客攻击更隐蔽,也更致命。

市面上那些虚头巴脑的加密方案,要么就是装个样子,要么就是折腾得研发天天罢工。真正管用的,还得是摸爬滚打这么多年,验证过的“狠招”。今天就掰开揉碎了,给各位老板讲讲三种能把代码焊死在保险柜里的方法。

怎么给源代码加密?这三个“铁腕”手段,你早该用上了!

1、部署 洞察眼MIT系统

这玩意儿不是普通的加密软件,它是一套给代码上了“电子镣铐”的主动防御体系。针对研发场景,这系统的设计逻辑非常贴合人性——你允许员工看代码,但绝对不允许他带出去。具体怎么干活的?

这玩意儿不是普通的加密软件,它是一套给代码上了“电子镣铐”的主动防御体系。针对研发场景,这系统的设计逻辑非常贴合人性——你允许员工看代码,但绝对不允许他带出去。具体怎么干活的?

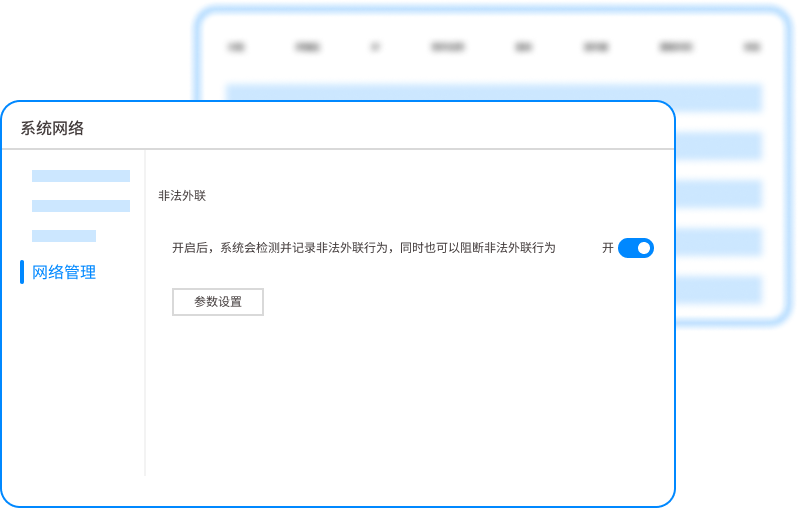

全盘透明加密,强制“沙盒”化运行:装了这个系统,研发人员的电脑就像被罩在一个透明的玻璃罩子里。在他自己的机器上,代码随便看、随便编,毫无影响。可一旦他想通过微信、U盘、邮件把这代码发出去,发出去的瞬间就是一串乱码,根本打不开。这叫“落地即加密”,核心代码只能在他那台授权的设备上存活,物理隔断了泄密通道。

外发控制与审批,掐断“授权”风险:真有需要发给客户或合作伙伴?行,系统支持设置“外发文件包”。你可以给这个包加上“打开密码”、“有效期(比如3天后自动销毁)”、“禁止打印”甚至“禁止截屏”。这就把不可控的外部传递,变成了完全受控的“临时借阅”。

精准的违规报警与追溯:谁在凌晨三点试图打包源码?谁往个人网盘上传了超过10个核心文件?系统后台看得一清二楚。一旦触发“高危行为”,比如大批量编译、使用未经授权的USB设备,系统立马截屏录像,并给管理员手机发警报。这不是事后诸葛亮,这是事中喊停。

离职交接的“一键锁死”:最怕的是什么?是员工提离职的那一个月,成了公司数据的大搬运。洞察眼MIT系统能自动识别离职流程状态,一旦发起离职流程,该员工的所有操作权限即刻冻结,只能查看,无法外发、复制或修改。这招叫“人走,数据留下”。

水印追溯,震慑“拍照”:有人动歪脑筋,觉得我不用传文件,我拿手机对着屏幕拍行不行?系统可以在屏幕上自动叠加肉眼可见或隐形的点阵水印。一旦照片流出,通过水印反查,能精准定位到是哪台电脑、哪个工位、哪个时间点拍的。让泄密者无所遁形。

2、物理隔离 + 虚拟化开发云桌面

这法子简单粗暴,也最有效,但成本不低。把所有核心代码全部迁到公司内部的私有云或虚拟化服务器上。研发人员本地电脑不存任何代码,只作为一个“显示器”使用,通过远程桌面连到云桌面进行开发。

这法子简单粗暴,也最有效,但成本不低。把所有核心代码全部迁到公司内部的私有云或虚拟化服务器上。研发人员本地电脑不存任何代码,只作为一个“显示器”使用,通过远程桌面连到云桌面进行开发。

落地效果:员工的终端就是一块“哑终端”,数据根本不落地。想拷代码?除非你把整个服务器搬走。这从物理层面杜绝了本地硬盘泄密的风险。弊端也很明显,对网络依赖极大,网络一抖,全员卡顿,研发体验差,投入的服务器硬件成本也不是小数目。

3、基于硬件Key的代码加密锁

给核心代码加一道物理锁。把代码编译的权限或者关键的解密密钥,绑定在一个加密狗(USB Key)上。开发者要调试、运行核心代码,必须插着这个加密狗。

给核心代码加一道物理锁。把代码编译的权限或者关键的解密密钥,绑定在一个加密狗(USB Key)上。开发者要调试、运行核心代码,必须插着这个加密狗。

落地效果:没有狗,拿到代码也是一堆二进制垃圾。这种做法适合极核心的算法模块、最底层的架构代码。优点是物理隔离,安全级别高;缺点也很明显,管理成本高,狗丢了就抓瞎,而且容易影响正常的开发效率,适合“核心资产”小范围保护。

总结一句:搞代码安全,别想着靠员工自觉,也别指望一劳永逸的单点技术。真正让老板晚上能睡安稳觉的,是像洞察眼MIT系统这种能覆盖事前预警、事中管控、事后追溯的体系化手段。成本可控,落地不折腾研发,关键是——能把命根子攥在自己手里。

本文来源:企业信息安全峰会(CSIS)、中国数据防泄密联盟(CDLP)

主笔专家:陈国栋

责任编辑:赵静怡

最后更新时间:2026年03月23日