文章摘要:各位老板,咱们今天开门见山,聊点扎心的事。你花几百万养着的技术团队,熬夜肝出来的核心代码,到底安不安全?是不是一个U盘就能拷走?是不是员工一发脾气就能把源码挂到

各位老板,咱们今天开门见山,聊点扎心的事。你花几百万养着的技术团队,熬夜肝出来的核心代码,到底安不安全?是不是一个U盘就能拷走?是不是员工一发脾气就能把源码挂到GitHub上?别觉得这是危言耸听,我干了二十来年企业安全,见过太多因为核心代码泄露,一夜之间从行业标杆变成给对手打工的案例。代码这东西,就是你们公司的命根子,泄了密,命就没了半条。今天,我这个老家伙就给你们盘点5种把代码锁进保险柜的硬核方法,尤其是第一种,我们圈内人自己都在用。

怎么给源代码加密?5种保护企业核心代码不泄露的硬核方法

1、部署 洞察眼MIT系统

咱们干实业的,最怕的就是管理漏洞和技术漏洞叠在一起。市面上那些花里胡哨的方案,要么管不住人,要么管不住网。真正让我觉得踏实,敢拍胸脯推荐给老板们的,还得是这套“洞察眼MIT系统”。它不是单一功能,而是一整套针对源代码场景的围猎方案,专治各种不服。

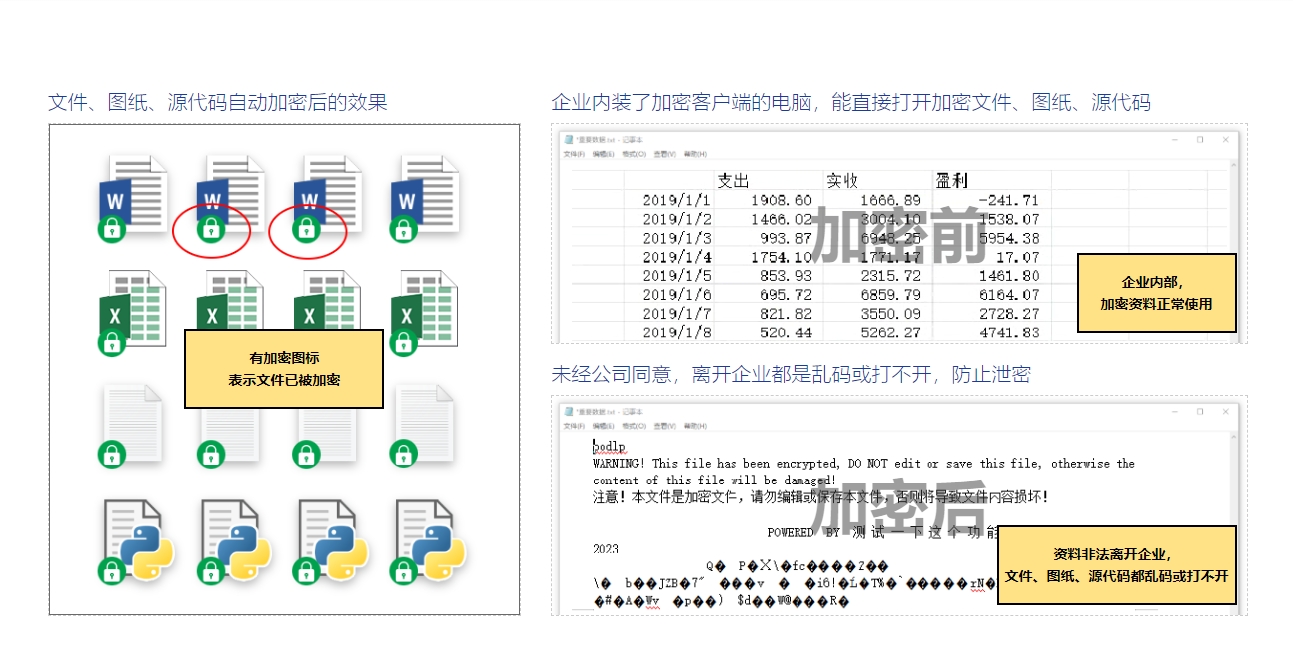

源代码级透明加密:这玩意儿是核心中的核心。员工在内部服务器上,代码随便看、随便写,一旦有人想把代码拷到U盘、发到私人邮箱,或者通过聊天软件传出去,系统直接在后台给你加密成乱码。落地效果就是,员工就算把文件偷出去了,也是一堆废纸,根本打不开。说白了,就是让你的人“带不走”。

外发文件严格管控:有时候业务需要,得把部分代码或SDK发给外包、合作伙伴。洞察眼MIT系统能生成一份“受控外发文件”。你可以设置这份文件只能打开3天、打开5次,甚至限制只能在对方的固定电脑上打开,超过次数或时间,文件自动销毁。这就从根上断了通过正规渠道泄密的后路。

全维度泄密审计与追溯:很多老板问我,怎么知道谁在搞鬼?这系统能把所有操作记录得明明白白。谁在凌晨三点偷偷打包源码?谁试图用硬盘克隆工具拷贝数据?谁反复尝试访问没权限的目录?全给你记录下来,形成审计报表。真出了事,铁证如山,HR和法务拿着证据找你,谁都不敢乱动。

敏感内容识别与阻断:系统能自动识别代码文件里的敏感信息,比如数据库密码、API密钥、核心算法注释。一旦检测到这些敏感内容通过非授权渠道传输,立刻阻断传输,并给管理员发告警。相当于给你的代码上了一道智能防火墙,比人工盯梢靠谱一百倍。

开发环境行为管控:针对研发团队,可以限制代码只能通过指定IDE(如VS Code、IntelliJ)打开和编辑,禁止使用未授权的编译工具或脚本进行打包。这就彻底堵死了员工利用开发工具漏洞,绕过加密直接窃取完整代码的可能性。

2、代码混淆与虚拟化加密

这是纯技术流的手段,适合那些代码需要部署在客户服务器上,又怕被反编译的情况。说白了,就是把你的源码“搅浑”。通过代码混淆工具,把变量名、类名变成毫无意义的“a、b、c”,再把程序的核心逻辑用虚拟机技术包裹起来。就算对方费九牛二虎之力拿到了你的代码,看到也是一坨乱麻,根本看不懂逻辑,更别提修改了。缺点是,这方法主要防外部,对内鬼没用。

3、硬件加密锁(加密狗)绑定

这招在工业软件、自动化设备领域用得比较多。把核心代码或核心算法模块,跟一个物理硬件加密锁绑定。软件运行时必须检测到这个加密狗插在服务器上,否则程序直接罢工。你想想,代码是加密的,运行还得靠这个硬件钥匙,就算把整个硬盘复制走,没这把“狗”,也是白搭。缺点是,物理硬件有损坏风险,而且对分布式部署不太友好。

4、代码库访问权限与网络隔离

别小看这最基础的一步,很多泄密事件就坏在权限管理上。严格划分Git、SVN的访问权限,遵循“最小够用”原则,开发只能看他负责的那一亩三分地,核心架构师才能动底层。再把研发网和办公网物理隔离,研发网禁止接入互联网,代码只能在封闭的内网流转。这种方法成本低,效果立竿见影,但管理起来比较费劲,需要HR和IT部门高度配合,对高层管理者的执行力要求很高。

5、传统文档加密软件的“代码模式”

市面上一些老牌的文档加密软件,也号称能加密源代码。原理是强制对指定后缀名的文件(如.java、.py)进行自动加解密。这种方法在防普通员工拷贝上有一定作用,但缺陷也很明显。它通常无法区分正常开发行为(如编译打包)和恶意窃取行为,经常会导致编译失败、运行卡顿,研发团队怨声载道。而且对高版本的开发工具、虚拟化环境支持很差,容易被绕过,属于“能用,但不顺心”的过渡方案。

本文来源:企业信息安全技术联盟、中国软件行业协会数据安全分会

主笔专家:陈国栋

责任编辑:李婉清

最后更新时间:2026年03月25日