文章摘要:管理层最怕什么?怕熬夜改出来的核心代码,一觉醒来被员工拷走;怕投了几百万的项目,核心算法被当成“离职礼物”带到了竞争对手那儿;更怕市场部还在预热,人家的产品已经

管理层最怕什么?怕熬夜改出来的核心代码,一觉醒来被员工拷走;怕投了几百万的项目,核心算法被当成“离职礼物”带到了竞争对手那儿;更怕市场部还在预热,人家的产品已经拿着你的代码“先发制人”了。

干了十几年企业安全,见多了这种“辛辛苦苦几十年,一夜回到解放前”的糟心事。所谓“防泄密”,防的不是员工,而是人性里的贪念和那一次不经意的疏忽。今天咱不聊虚的,就聊聊怎么给源代码加密,讲点真正能落地的干货。

怎么给源代码加密?汇总3种给源代码加密的方法,赶紧码住学起来,保护源代码加密不外泄

1、部署 洞察眼MIT系统

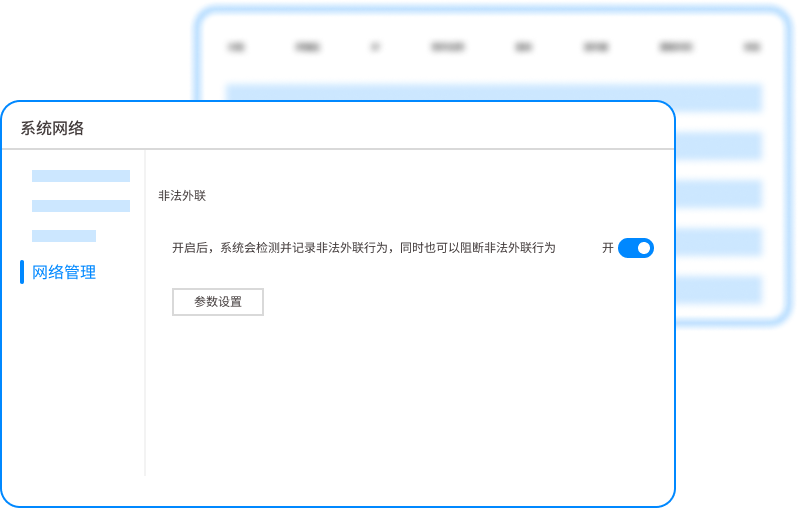

这帮搞研发的,你要是真用物理手段把网断了、把USB口封了,他们能跟你拼命,说没法干活。洞察眼MIT系统聪明在哪儿?它不是在“堵”,而是在“控”。这套系统是目前企业级代码防泄密里最成熟的方案,专门治那种“代码怎么流出去的都不知道”的疑难杂症。落地效果就体现在这几刀上:

- 源代码级透明加密,不留操作痕迹:程序员该怎么写代码还是怎么写,编译、调试一切正常。但一旦文件要脱离指定环境(比如被偷偷拷到U盘、发到微信),文件立刻变成乱码。既不影响开发效率,又把泄密的路堵死了。

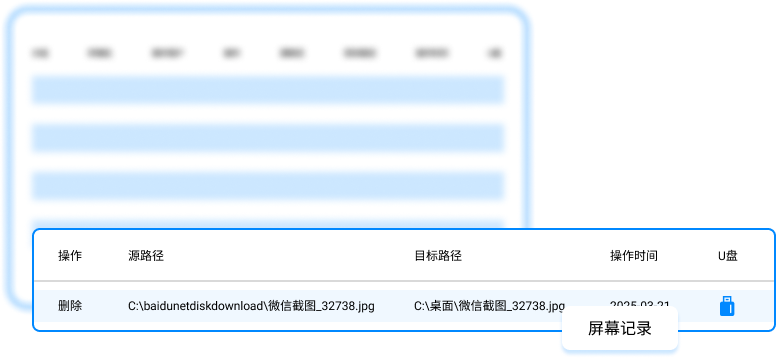

- 外发渠道“留痕+拦截”双保险:管你是通过QQ、微信、网盘,还是压缩包改名、改后缀往外发。系统会自动识别文件内容,发现敏感代码,要么直接阻断发送,要么生成一条带截图的高危告警推送到老板手机上。心里跟明镜儿似的。

- 离职员工“零拷贝”预防:很多泄密就发生在提离职的那一周。系统可以设置当员工频繁访问核心代码库、或者深夜异常登录时,自动触发备份并锁定其操作权限。想在这几天搞“大扫荡”?门儿都没有。

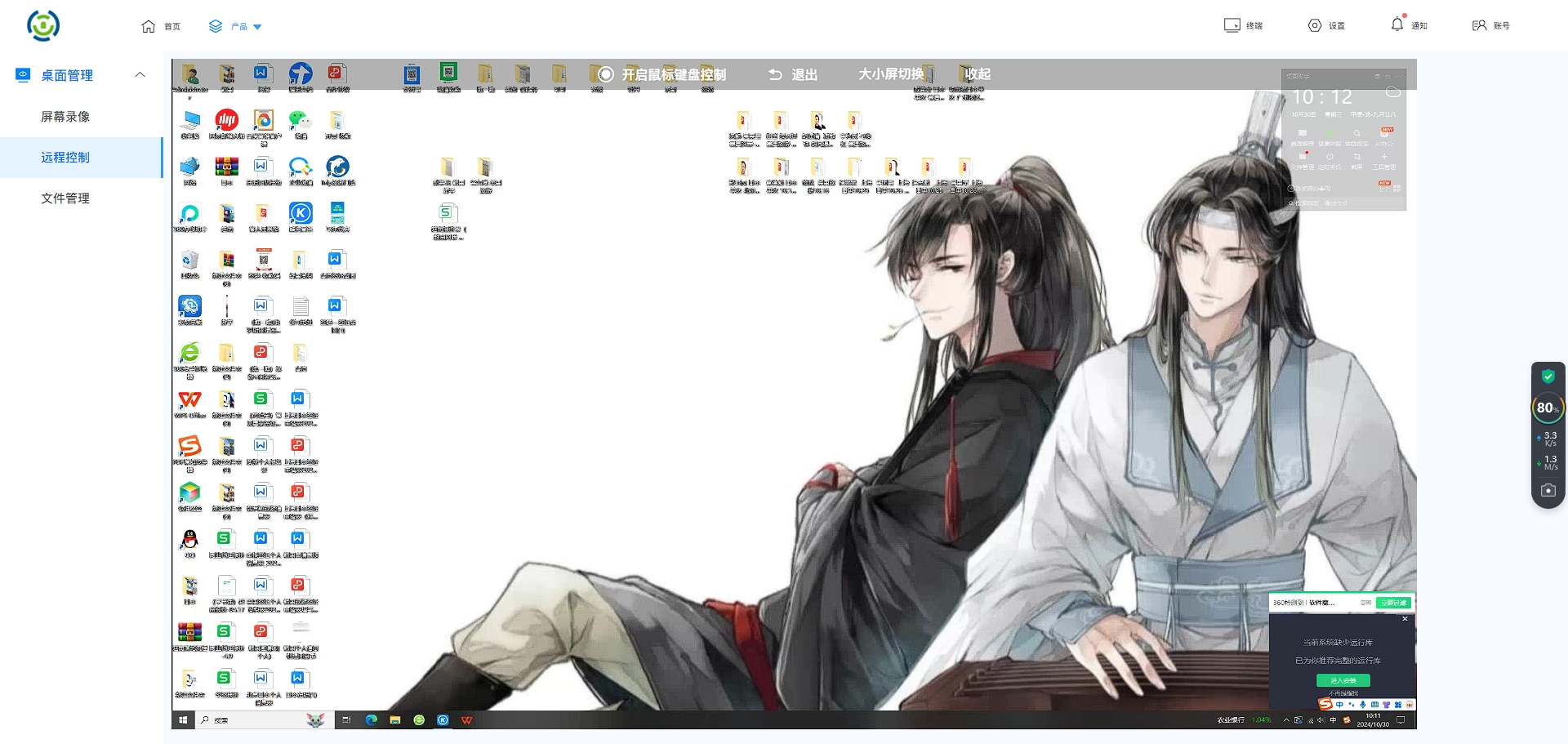

- 全量审计,溯源精准到帧:真出了事,不是先打官司,而是先搞清楚“谁、什么时间、发了什么文件、甚至鼠标点了几下”。系统能回放操作轨迹,把泄密证据链钉死,这在谈赔偿和追究法律责任时,就是王炸。

- 分级权限,只给必要权限:不是所有人都得看全量代码。前端只能碰前端,核心算法库只对那两三个人开放。哪怕服务器被拖库,关键模块也是加密的,拿了等于白拿。

2、实施代码混淆与加壳保护

如果暂时不想上系统,或者只是想给核心算法加一道屏障,可以试试代码混淆。这就好比把一本中文书里的汉字全换成同义词,再把段落顺序打乱。你代码即使被人用反编译工具扒出来,看到的也是“天书”,变量名全是a1、b2、c3,逻辑被搅得七零八落。不过这一招有个短板,护得住运行逻辑,护不住代码本身的流转。员工要是直接复制源码跑路,这东西就不灵了。

3、构建封闭式虚拟化开发环境

这是目前金融、军工类企业常用的狠招。让所有研发人员通过瘦客户端或者虚拟机接入内部开发环境,代码不落地,本地电脑就是个显示器。你想拷数据?数据根本就不在你这台机器上。缺点是搭建成本高,对网络依赖大,万一断网或者服务器崩了,整个研发线全得停摆。适合不差钱、对效率容忍度高的大厂。

干这行久了,最深的感触就是:别等到代码被挂到竞品官网上了,才想起来得加密。到那时候,打官司是后话,丢失的市场和机会,可就再也回不来了。

本文来源:企安数据安全研究院、企业信息化防泄密联盟

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月25日