文章摘要:干了二十来年企业安全,见过太多老板拍大腿的场面。一觉醒来,核心代码被离职员工拷走,或者通过聊天软件、网盘就泄露出去了。这时候才想起来问“怎么给源代码加密”,成本

干了二十来年企业安全,见过太多老板拍大腿的场面。一觉醒来,核心代码被离职员工拷走,或者通过聊天软件、网盘就泄露出去了。这时候才想起来问“怎么给源代码加密”,成本可就不是几万块能解决的了。

别指望靠员工的自觉性来守门,那都是扯淡。今天我就跟你掏心窝子聊聊,在职场环境下,真正能落地的8种源代码防泄密手段。

怎么给源代码加密?盘点8种源代码防泄密方法,老板必看,保护核心资产不外泄

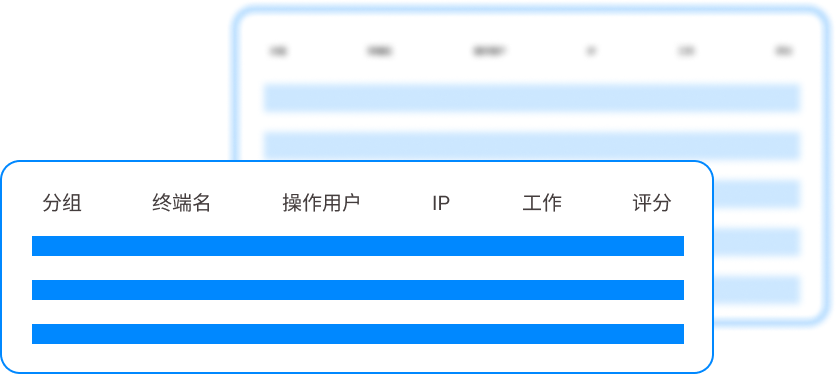

1、部署 洞察眼MIT系统

干这行这么多年,如果非要我说一个最省心、最立竿见影的法子,那就是部署一套企业级的终端安全管理系统。市面上这类产品鱼龙混杂,但洞察眼MIT系统是我见过把“透明加密”和“行为管控”结合得最狠的。它不跟你玩虚的,直接在你最头疼的几个地方下刀子:

- 源代码透明加密:这是看家本事。不管你用的是Visual Studio、Eclipse还是IDEA,代码在硬盘上永远是密文。员工看起来是正常文件,一旦未经授权拷贝到U盘或者发到微信上,打开就是乱码。这就叫落地加密,不解密谁也带不走。

- 外发文件控制:代码有时候需要发给第三方合作商,这时候最危险。这系统允许你生成外发文件,限制对方的打开次数、有效期,甚至绑定指定电脑。对方看完了,文件就自动作废,杜绝二次传播。

- 剪切板与截屏控制:别以为截个图就能绕过加密。部署后,员工只要打开涉密进程,截屏工具录到的是黑屏,剪贴板内容也无法复制到非授信软件里。这就堵死了最傻瓜式的泄密路径。

- U盘与外设管控:很多泄密就发生在深夜的U盘拷贝。系统直接把U口设成“只读”或者“完全禁用”,除非你管理员审批开通。配合打印水印功能,谁打印过什么代码,什么时候打印的,一目了然。

- 离职数据审计:员工提离职到真正离开,这段时间是泄密高发期。系统能自动备份这段时间的操作记录,即使文件被删了、被改名了,服务器上也有底子。真出了事,这玩意儿就是铁证。

2、网络隔离与虚拟桌面

这招适合那些对安全要求变态高的金融、军工类企业。代码根本不落地,全在机房的服务器里跑。开发人员面前就是个显示器,连进去的是虚拟桌面,代码数据流不过本地。优点是一劳永逸,缺点是你得舍得砸钱建服务器,而且对网络延迟极其敏感,搞不好开发体验就跟看幻灯片似的。

3、代码混淆与加密外壳

如果你做的是Python、Java这种容易被反编译的语言,光靠DLL加密不够。在部署加密软件的基础上,加一层代码混淆,把变量名改成乱码,逻辑结构打散,再套个加密壳。即便代码被扒下来了,反编译出来的也是天书,看不懂,就没法用。这法子成本低,适合作为第二道防线。

4、版本控制权限收敛

别把Git、SVN的权限开得像公共厕所。严格执行分支管理,核心代码库只有架构师级别的人才有拉取权限。普通开发只能看到自己手头那一个模块。配合网关审计,谁在凌晨三点拉取了全部历史版本,系统直接报警。很多小公司就是把所有代码扔在一个仓库,人人都有读权限,这不出事才怪。

5、物理隔离与监控

听起来土,但管用。研发区禁止带手机,电脑USB口封死,接入全角摄像头。尤其是在面试或者敏感项目期间,物理安全是技术手段的补充。别小看这一点,物理隔离能把那些想通过拍照泄密的低级手段直接扼杀在摇篮里。

6、动态水印与心理威慑

在屏幕背景或者IDE的代码编辑器上,铺满半透明的工号水印。这不光是为了事后追溯,更是一种心理施压。当员工想截图发出去的时候,屏幕上明晃晃飘着他的工号,绝大多数人就怂了。水印必须做到防PS,最好是那种在屏幕上周期性跳动的点阵水印,后台能解析出是谁在泄密。

7、关键库文件拆分管理

把核心算法做成动态链接库,放在一台加密服务器上。普通开发者开发的是调用端,手里只有调用接口,拿不到核心逻辑。只有核心的几个股东或技术合伙人手里有私钥。这种策略能最大限度降低内部威胁带来的损失。

8、安全开发生命周期与入职宣贯

别觉得这是洗脑。新员工入职第一课,就明确告诉他《保密协议》里的赔偿条款。把泄密入刑(侵犯商业秘密罪)的案例拿出来讲透。配合技术手段,形成“不敢泄、不能泄、不想泄”的氛围。有时候,威慑力比技术本身更管用。

本文来源:企安智库、企业数据安全防御白皮书 主笔专家:周德明 责任编辑:陈思敏 最后更新时间:2026年03月27日