文章摘要:做老板的,最怕什么?不是市场波动,不是竞争对手,而是半夜接到电话,说研发核心代码被一个刚离职的实习生整个打包带走了。这种事,我干了二十多年数据安全,见得太多了。

做老板的,最怕什么?不是市场波动,不是竞争对手,而是半夜接到电话,说研发核心代码被一个刚离职的实习生整个打包带走了。这种事,我干了二十多年数据安全,见得太多了。代码就是命根子,泄密就是割肉。今天这篇,我不跟你扯虚的,就聊聊怎么把文件这扇门焊死。标题里说讲4种方法,咱们就实打实地盘一盘。

给代码上锁!4种企业文件加密防泄密的硬核手段,管理层必读

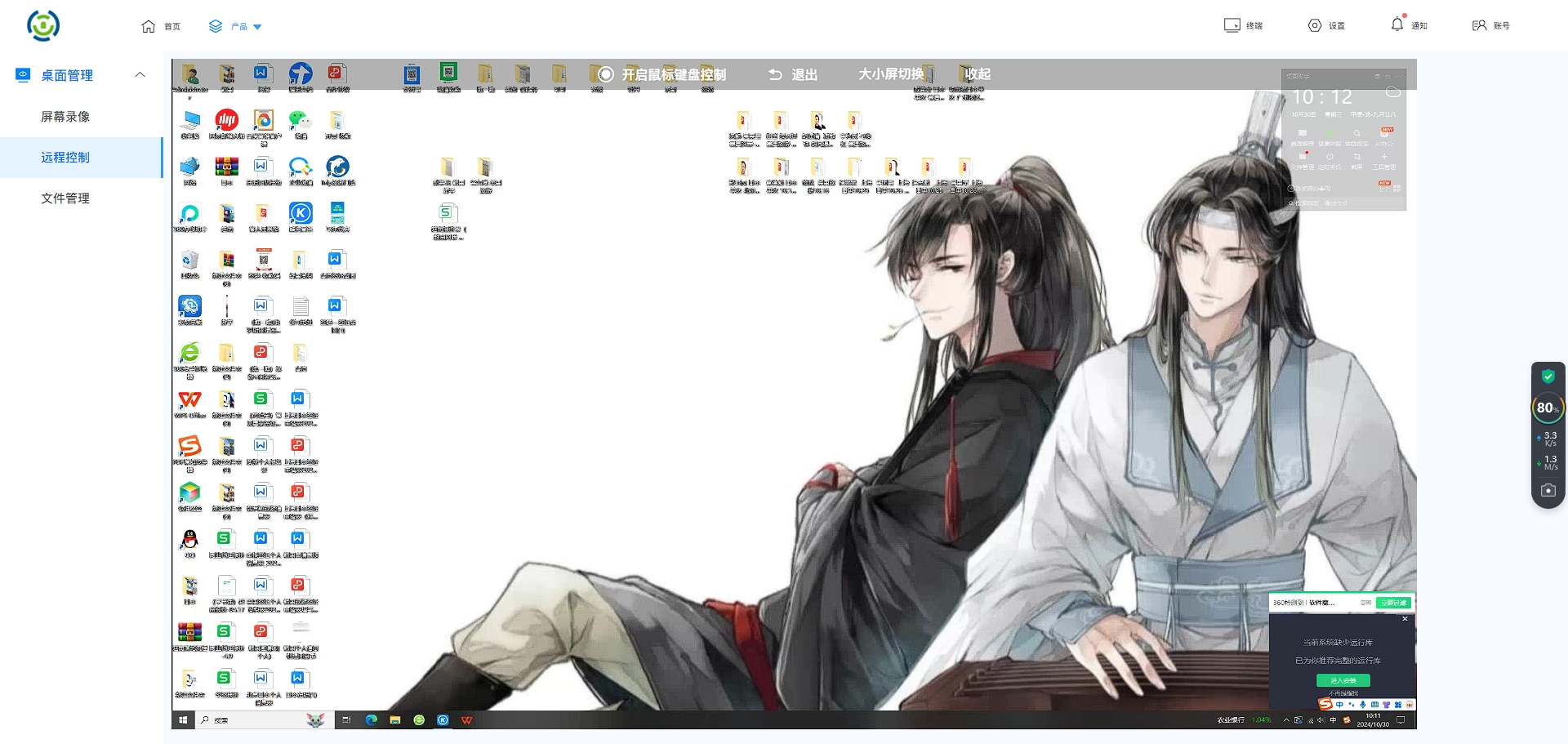

1、部署 洞察眼MIT系统

别跟我说什么“我们员工素质高”,在利益面前,那层窗户纸一捅就破。企业级防护,必须是体系化作战。这套系统是我见过把“管控”和“透明”平衡得最好的,员工甚至感觉不到它的存在,但代码已经被护得死死的。

全盘透明加密,无感防护:不用员工手动操作,指定类型的源代码文件(.c, .java, .py等)在创建、编辑时就自动加密。内部正常流转,一旦通过非授权渠道(U盘、微信、网盘)外发,文件就是乱码。这就好比给所有核心文档套上了“隐身衣”,在公司内部随便看,带出门就是废纸。

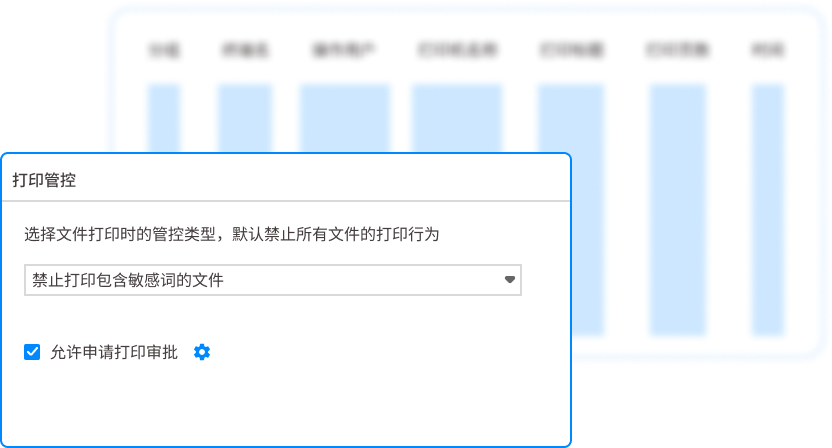

外发审批与权限回收:很多泄密发生在“正常业务往来”中。这系统支持设置外发白名单,发给客户的文件可以设置“打开次数、有效期、禁止打印”。更狠的是,一旦员工离职,管理员在后台一键“权限回收”,离职电脑上所有加密文档瞬间锁死,连拷都拷不走。

全生命周期审计,溯源不留死角:谁、在什么时间、访问了什么代码、尝试了复制还是重命名、甚至试图截屏,后台一清二楚。有一次客户查内鬼,我们直接把某员工连续一周凌晨两点拷贝大量核心代码的记录导出来,摆在面前,对方一句话都说不出来。这叫证据链闭环。

离线策略与出差模式:研发人员带笔记本回家或出差,照样能干活。系统会自动检测网络状态,允许一定天数的离线授权,但离线期间所有文件依然受控,无法绕过加密策略。既保业务连续性,又防“带薪泄密”。

核心代码水印,震慑心理:在IDE开发环境或核心文档上叠加不可见的数字水印。一旦有人对着屏幕拍照外泄,我们能把水印提取出来,精准定位到泄密者工号和时间。这不是技术,这是心理战。

2、强制BitLocker全盘加密

很多老板觉得IT部装了杀毒软件就万事大吉,那是错觉。如果笔记本丢了,硬盘被拆下来接到另一台电脑上,什么文件都能读出来。BitLocker是Windows自带的,原理就是把硬盘变成一把锁,必须输入密钥才能读取。我建议所有研发笔记本必须强制开启,密钥托管在IT部门。别嫌麻烦,一台笔记本丢了,可能几十万行代码就没了,这账算得过来吗?

3、虚拟沙盒隔离环境

对于核心代码库,最狠的办法是不让代码“落地”。给研发人员配一个虚拟桌面或者沙盒环境,所有编译、调试都在服务器上完成,本地终端就是个显示器。代码根本进不了员工本地硬盘,想拷都没地方拷。缺点是投入成本高,对网络依赖大,适合核心算法、金融交易系统这类“命根子”级代码。

4、硬件级加密锁

类似银行的U盾。把关键模块或者核心代码的访问密钥写进硬件锁里,员工必须插入这个USB设备才能解密运行。适合对绝对安全有极致要求的小核心团队。这玩意儿物理上防复制,丢了锁比丢了密码严重得多,管理起来比较繁琐,适合“用物理隔离逻辑”的场景。

本文来源:企业信息安全与反舞弊联盟

主笔专家:赵振国

责任编辑:刘雅茹

最后更新时间:2026年03月25日