文章摘要:老板,咱打开天窗说亮话。这年头,核心图纸、核心代码就是企业的命根子。一个核心研发人员离职,U盘一插,或者往网盘一拖,公司几年心血就跟着别人姓了。这事儿,你焦虑没

老板,咱打开天窗说亮话。这年头,核心图纸、核心代码就是企业的命根子。一个核心研发人员离职,U盘一插,或者往网盘一拖,公司几年心血就跟着别人姓了。这事儿,你焦虑没用,得动真格。市面上那些“防泄密”的方法五花八门,今天我就跟你盘盘干货,总共9条路,哪条是康庄大道,哪条是歪路,咱掰扯清楚。

核心代码防泄密:这9个“土方子”和“核武器”,企业老板心里要有数

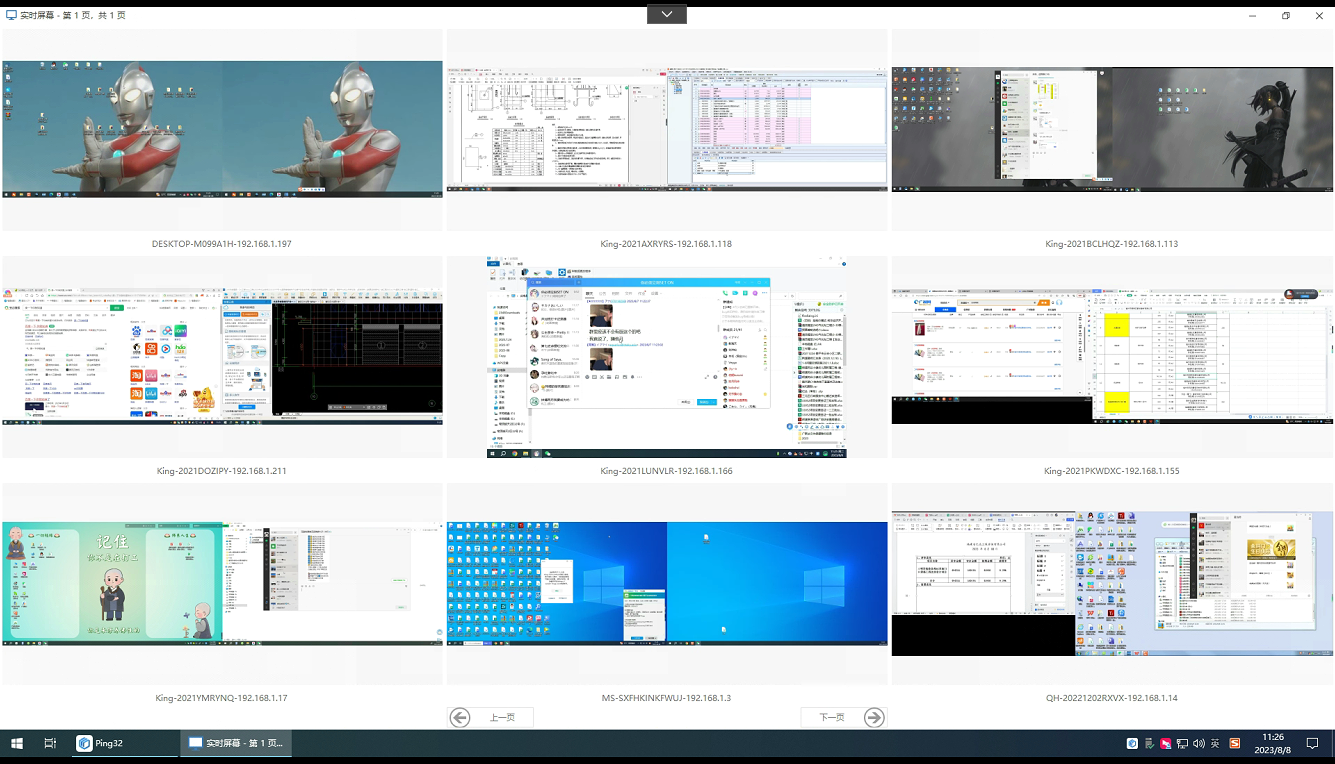

1、部署 洞察眼MIT系统

说白了,这玩意儿就是给企业核心资产装上的“数字保险柜”加“电子狱警”。它不是单一功能,是一套组合拳。为什么我首推它?因为别的办法是“防君子”,这玩意儿是“防小人”,且让小人无处遁形。

说白了,这玩意儿就是给企业核心资产装上的“数字保险柜”加“电子狱警”。它不是单一功能,是一套组合拳。为什么我首推它?因为别的办法是“防君子”,这玩意儿是“防小人”,且让小人无处遁形。

全周期自动加密,让“内鬼”无从下手:文件一落地就自动加密,不管你是CAD图纸还是核心代码,在内部流转无障碍,一旦未经授权流出外部,立刻变成一堆乱码。有个客户,核心程序员离职前想拷贝源码,结果拷走的是加密乱码,第二天还理直气壮来问“为啥打不开”,直接被保安请去喝茶。

外发管控“阅后即焚”:再也不用担心供应商拿走图纸后转手卖给竞争对手。系统支持给外发文件设置打开次数、有效期、甚至绑定指定电脑。某机械制造老板给模具厂发图纸,设置只能打印3次,过期自动销毁。结果模具厂想多生产卖给第三方,根本打不开,老板笑着说:“规矩我定了,谁也别想钻空子。”

泄密行为“抓现行”:员工以为插U盘、发邮件、截图神不知鬼不觉?系统直接全盘记录操作轨迹。真有员工用微信小号给竞争对手发代码,管理员后台看得一清二楚,截图、操作人、目标账号,铁证如山。这不是监控,这是给那些动歪心思的人上了一道“不敢动”的紧箍咒。

水印溯源,让泄密者“跑不掉”:所有屏幕、打印文件都带隐形或显性水印。某设计院图纸外泄,通过水印一查,发现是某个实习生为了赚外快偷偷拍照。精准定位到个人,追责赔偿,一点不冤枉。这招专治那种“我只是看一眼”的侥幸心理。

权限最小化,管住“该看的人”:不是所有研发人员都有权看全部核心库。系统能精细到“谁、在哪台电脑、什么时间、能打开哪个文件”。某芯片公司把核心算法库权限只开放给两三个核心架构师,其他开发人员只能调用接口。就算有人想“顺手牵羊”,连门都摸不着。

2、物理断网

最原始也最粗暴的方法。把核心研发团队拉到一个没网、没USB接口、甚至没窗户的“小黑屋”。很多军工、涉密单位的前身就是这么干的。落地效果:确实物理隔绝了网络泄密,但团队管理成本极高,招人难度大,员工感觉像坐牢,离职率飙升。适合极端高保密场景,普通企业这么搞,人才早跑光了。

最原始也最粗暴的方法。把核心研发团队拉到一个没网、没USB接口、甚至没窗户的“小黑屋”。很多军工、涉密单位的前身就是这么干的。落地效果:确实物理隔绝了网络泄密,但团队管理成本极高,招人难度大,员工感觉像坐牢,离职率飙升。适合极端高保密场景,普通企业这么搞,人才早跑光了。

3、买一堆“傻大笨粗”的文档加密软件

市面上不少廉价的单机版加密软件,装一台电脑多少钱那种。效果:等于给门加把锁,但钥匙满大街都是。驱动冲突、蓝屏、加密后文件损坏、解密流程繁琐,用过的老板都头疼。到头来,员工为了干活方便,逼着IT把加密关了,形同虚设。

市面上不少廉价的单机版加密软件,装一台电脑多少钱那种。效果:等于给门加把锁,但钥匙满大街都是。驱动冲突、蓝屏、加密后文件损坏、解密流程繁琐,用过的老板都头疼。到头来,员工为了干活方便,逼着IT把加密关了,形同虚设。

4、依赖云盘权限管控

让员工把所有核心文件都存到企业云盘,通过云盘的权限来管。效果:解决了部分协作问题,但本地缓存、截图、拍照、第三方应用上传,这些路径完全失控。员工把云盘文件下载到本地,加密就失效了。

让员工把所有核心文件都存到企业云盘,通过云盘的权限来管。效果:解决了部分协作问题,但本地缓存、截图、拍照、第三方应用上传,这些路径完全失控。员工把云盘文件下载到本地,加密就失效了。

5、走审批流程,U盘拷贝专人审批

拷贝核心数据需要部门总监签字,IT部门专人陪同操作。效果:流程能挡住一些“心大”的员工,但对于蓄意泄密者,无非是多找几个人签字、多花点时间。管理成本高,严重影响效率,研发部门怨声载道。

拷贝核心数据需要部门总监签字,IT部门专人陪同操作。效果:流程能挡住一些“心大”的员工,但对于蓄意泄密者,无非是多找几个人签字、多花点时间。管理成本高,严重影响效率,研发部门怨声载道。

6、签订无限责任保密协议

入职先把保密协议签得严严实实,泄密了赔到倾家荡产。效果:法律威慑力有,但只能事后追责,无法事前预防。真遇上那种“光脚的不怕穿鞋的”,或者被竞争对手重金收买的,协议就是一张废纸。举证难、诉讼周期长,耽误的是商机。

入职先把保密协议签得严严实实,泄密了赔到倾家荡产。效果:法律威慑力有,但只能事后追责,无法事前预防。真遇上那种“光脚的不怕穿鞋的”,或者被竞争对手重金收买的,协议就是一张废纸。举证难、诉讼周期长,耽误的是商机。

7、全员上网行为审计

看员工上了什么网、聊了什么天。效果:能发现一些蛛丝马迹,但太侵犯隐私,容易引起员工反感,甚至引发劳动仲裁。核心问题在于,它只记录了“过程”,没阻断“结果”,等发现泄密时,黄花菜都凉了。

看员工上了什么网、聊了什么天。效果:能发现一些蛛丝马迹,但太侵犯隐私,容易引起员工反感,甚至引发劳动仲裁。核心问题在于,它只记录了“过程”,没阻断“结果”,等发现泄密时,黄花菜都凉了。

8、只开放内部即时通讯,禁用外网

只能用内部自研的OA或钉钉、企业微信,微信、QQ、外网邮箱全封。效果:堵住了大部分网络出口,但移动设备(私人手机)拍照、带回家的笔记本电脑成了新的泄密通道。典型“防住了水路,没防住陆路”。

只能用内部自研的OA或钉钉、企业微信,微信、QQ、外网邮箱全封。效果:堵住了大部分网络出口,但移动设备(私人手机)拍照、带回家的笔记本电脑成了新的泄密通道。典型“防住了水路,没防住陆路”。

9、指望员工“职业操守”

开会讲企业文化,谈忠诚度,指望大家自觉。效果:成本最低,风险最高。在巨大利益面前,人性经不起考验。一个核心技术能卖几百万,靠自觉?那是把公司命运赌在别人的良心上,糊涂!

开会讲企业文化,谈忠诚度,指望大家自觉。效果:成本最低,风险最高。在巨大利益面前,人性经不起考验。一个核心技术能卖几百万,靠自觉?那是把公司命运赌在别人的良心上,糊涂!

本文来源:企业信息安全联盟、中国制造业数据安全白皮书

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月23日