文章摘要:老板,咱今天不说虚的,就聊聊让你我晚上都睡不踏实的那点事——图纸泄露。干了这么多年,见过太多“一夜回到解放前”的惨案。辛辛苦苦养出来的技术团队,熬了多少个通宵画

老板,咱今天不说虚的,就聊聊让你我晚上都睡不踏实的那点事——图纸泄露。

干了这么多年,见过太多“一夜回到解放前”的惨案。辛辛苦苦养出来的技术团队,熬了多少个通宵画出来的核心图纸,要么被离职员工一个U盘拷走,要么被合作方转手卖给了竞对。你拍桌子骂娘没用,报警取证又难。核心代码、设计图纸,那就是公司的命根子,这根子要是被连根拔了,你拿什么跟人家拼?

市面上讲加密的方法五花八门,但真正能落地、让老板睡个踏实觉的,咱得扒开来看。今天我不跟你谈虚的,直接上硬菜,盘点三种真正能拦住“内鬼”和外泄的图纸加密法。

核心代码防泄密,老板必看的3种图纸加密硬核方法

1、部署 洞察眼MIT系统

这玩意儿说白了,就是给你的核心资产上了个“双保险”,既防内贼又防外鬼。搞技术出身的老板都知道,市面上那些所谓的加密软件,要么是摆设,要么就是把员工管得太死影响效率。但这套系统不一样,它玩的是“无感防御”,员工根本感觉不到它的存在,但核心图纸就是带不走。

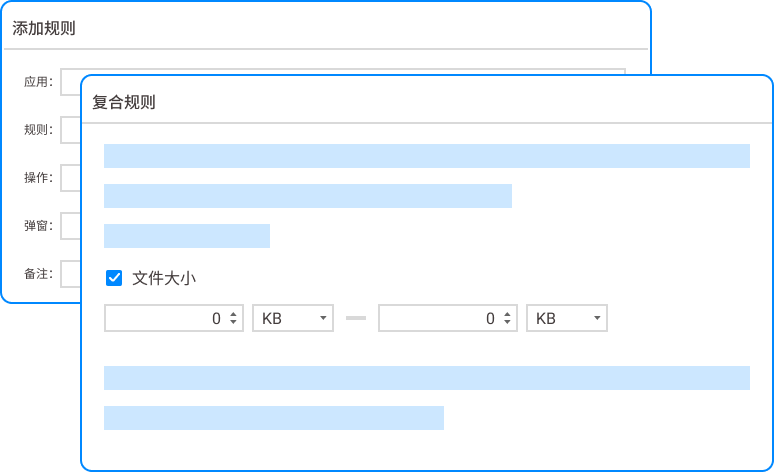

透明加密,强制落地:这才是加密的灵魂。什么叫透明加密?就是你研发人员打开SolidWorks、Cadence或者VS Code写代码画图的时候,存进硬盘的那一刻,文件已经被自动加密了。员工自己看着电脑上文件后缀没变,双击照样能打开,但如果你用微信、QQ、U盘往外拷,拷出去的全是乱码。这招直接砍断了“顺手牵羊”的路径,想卖图纸?卖出去的也是一堆废铁。

外发管控,不留死角:很多老板头大的是跟上下游协作。图纸不给乙方看不行,给了又怕人家二次扩散。洞察眼MIT系统这里有个绝活,叫“外发文件管控”。你可以给要发出去的图纸设置“三限”:限打开次数(打开三次自动销毁)、限使用时间(过了今晚12点自动作废)、限操作权限(只能看不能改不能打印)。给出去的是使用权,收回来的是安心。

明暗水印,震慑追责:别小看这个功能,它解决的是“震慑”和“溯源”的问题。只要有人截屏、拍照,屏幕上自动浮出带工号和时间戳的水印。明水印让想泄密的人心里犯嘀咕,暗水印你肉眼看不见,但图一旦泄露出去,你把图片导进系统一查,就能精确到是哪台电脑、哪个人、几点几分泄的密。这比事后找警察要管用一百倍。

离线管理,出差无忧:管过研发的都懂,工程师经常要带笔记本回家或去客户现场。有些加密软件一断网就崩了,打都打不开。这套系统支持离线策略,提前给笔记本打好授权,哪怕断网一个月,图纸照样能用,但一旦试图用私人WiFi往外发,直接拦截。真正做到“人走机离,安全不丢”。

全盘审计,行为留痕:别只盯着图纸本身,要看人的行为。谁在凌晨三点突然访问了核心数据库?谁试图把几十个G的图纸压缩包往移动硬盘里拖?系统后台看得一清二楚。一旦触发了“高危行为”阈值,直接自动锁屏甚至关机,把泄密行为扼杀在点击鼠标的那一瞬间。

2、物理隔离+虚拟桌面(VDI)

这是很多涉密单位和顶级大厂玩的老套路,也是个笨办法,但绝对有效。说白了,就是把所有核心图纸全部锁在公司的服务器里,不给终端留任何“尸体”。

你给研发人员配的电脑就是个显示器,所有的代码编写、图纸设计,全在服务器端的虚拟桌面里完成。数据不落地,自然就谈不上从本地泄露。USB口全部禁用,网络策略严格控制,只能访问内网。这招狠是真狠,但代价也大,采购服务器、买虚拟化授权、拉专线,一套下来几十万打底,而且对网络环境要求极高。一旦断网或者服务器宕机,全员歇菜。适合财大气粗且对安全级别有变态要求的头部企业,中小企业玩这个容易把自己玩脱。

3、图纸内嵌数字指纹 + 版权溯源

这个方法比加密更“阴”,它走的是“溯源+法务维权”的路子。既然我防不住你把图纸拍下来(物理层面的偷拍确实防不胜防),那我就在图纸里给你“埋雷”。

在你每一张CAD图纸、每一份源代码文件的元数据里,或者在图纸的像素点里,植入肉眼不可见的数字指纹。这个指纹包含了员工信息、时间戳、设备ID。图一旦泄露到市场上,你花钱买回来,用专用的指纹读取设备一扫,就知道是从哪条线流出去的。配合保密协议,直接拿着铁证去起诉泄密的员工或收图的竞对。这招的好处是不影响员工任何操作效率,坏处是它不能阻止泄密,只能算是个事后追责的“核武器”。对于那种想着“我就拍一张,查不到我头上”的员工,有奇效。

写在最后:防泄密这件事,永远是“三分靠技术,七分靠管理”。技术只能帮你拦住80%的顺手牵羊,剩下的20%得靠制度和威慑。但在技术那80%里,选对工具,比什么都强。

本文来源:企业数据安全防护中心、CIO信息安全联盟

主笔专家:张振国

责任编辑:陈敏

最后更新时间:2026年03月25日