文章摘要:老板,咱今天不绕弯子,就聊一个能让你夜里睡不着觉的事儿——核心代码、关键图纸,那些比命还重要的数字资产,到底怎么才能锁死、不被员工拷走、外发、甚至卖给竞争对手?

老板,咱今天不绕弯子,就聊一个能让你夜里睡不着觉的事儿——核心代码、关键图纸,那些比命还重要的数字资产,到底怎么才能锁死、不被员工拷走、外发、甚至卖给竞争对手?

我干这行二十多年,见的太多了。不是公司技术不行,是防君子不防小人的那套压根不管用。U盘一拔、微信一发、网盘一传,公司几年攒下的心血,五分钟就姓了别人。今天不整虚的,直接上干货。我从上百个实战案例里,给你总结出10种给文档加密的方法,尤其第一种,是我现在给所有“怕丢家底”的老板装机必选的硬家伙。

核心代码保卫战:10种文档加密方法实战盘点

1、部署 洞察眼MIT系统

干这行的都清楚,市面上折腾人的软件多,但真正能让老板睡踏实觉的,一只手数得过来。洞察眼MIT系统,就是专门给“把代码当命”的企业准备的。它不是给你装个软件就完事,是一套从底层逻辑上“锁死”泄露路径的作战方案。

干这行的都清楚,市面上折腾人的软件多,但真正能让老板睡踏实觉的,一只手数得过来。洞察眼MIT系统,就是专门给“把代码当命”的企业准备的。它不是给你装个软件就完事,是一套从底层逻辑上“锁死”泄露路径的作战方案。

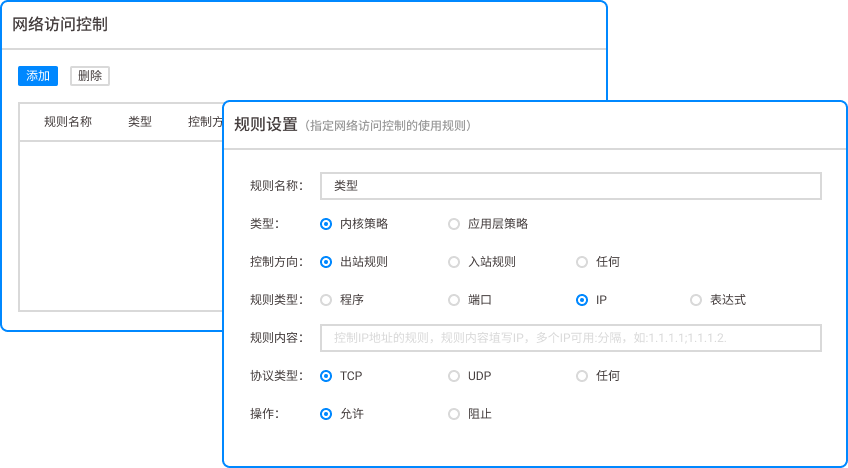

文件透明加密,无感但致命:员工工作全程无感,文档在内部正常流转、编辑、保存。但只要文件被非法带出公司环境,比如拷到U盘、发到个人微信,文件瞬间变成乱码。核心技术骨干想“带薪学习”?门都没有。落地效果就是:公司内部流转效率不变,但任何非授权的“顺手牵羊”行为,拿到的都是一堆废铁。

外发文件全程可控,杜绝二次扩散:跟合作伙伴、外包商必须发文件怎么办?系统支持生成“受控外发包”。你可以精确设定这个文件能打开几次、能打印吗、能截屏吗、甚至几天后自动销毁。某游戏公司被外包泄露了未上线版本,装上这个后,外包商再也没法把工程文件转卖给竞品,因为文件离开公司那刻就被“上了电子枷锁”。

剪贴板与截屏管控,堵住“拍照”盲区:很多人以为加密了就安全了,结果员工用手机拍屏幕、用截图软件把代码一段段拷出去。洞察眼MIT系统能精准管控截屏热键,对敏感应用(如IDE、设计软件)的剪贴板和截屏行为进行阻断或审计。落地效果:想通过截图、复制文本外泄核心数据?门儿都没有,连念头都给你掐了。

泄密审计与追溯,让“内鬼”无处遁形:真有人钻空子怎么办?系统提供全生命周期的泄密审计。谁在什么时候、试图把什么文件、通过什么渠道(微信、邮件、U盘)外发,全部留痕。配合敏感内容识别技术,能自动预警异常行为。有个客户就是靠这个,在员工离职前一周,发现他疯狂解密核心代码,提前报警,避免了重大损失。

2、启用Windows BitLocker驱动器加密

这是系统自带的基础防护,相当于给你的电脑硬盘上了把锁。电脑丢了、硬盘被拆了,别人读不出数据。但注意,这只是设备级防护。电脑开机后,文件在内部依然“裸奔”,挡不住员工自己拷贝、截图或外发。适合做最后一道防线,但别指望它能防内鬼。

这是系统自带的基础防护,相当于给你的电脑硬盘上了把锁。电脑丢了、硬盘被拆了,别人读不出数据。但注意,这只是设备级防护。电脑开机后,文件在内部依然“裸奔”,挡不住员工自己拷贝、截图或外发。适合做最后一道防线,但别指望它能防内鬼。

3、使用Adobe Acrobat对PDF进行证书加密

把设计图纸、核心文档转成PDF,用数字证书加密。只有持有特定证书的人才能打开。管理成本极高,每加一个人就得重新分发证书,适合小范围、低频次的绝密文件交换。真要给几十个开发配证书,光分发和吊销就能把IT部累死。

把设计图纸、核心文档转成PDF,用数字证书加密。只有持有特定证书的人才能打开。管理成本极高,每加一个人就得重新分发证书,适合小范围、低频次的绝密文件交换。真要给几十个开发配证书,光分发和吊销就能把IT部累死。

4、利用压缩软件(WinRAR/7-Zip)高强度加密

最简单粗暴的方法。把文件夹打包,设置个超长密码,发给对方。最大问题:密码怎么给?微信发密码?等于白干。电话说?员工记下来,下次还能用。适合一次性的、非核心文件的临时传递,作为日常代码管理手段,基本等于筛子。

最简单粗暴的方法。把文件夹打包,设置个超长密码,发给对方。最大问题:密码怎么给?微信发密码?等于白干。电话说?员工记下来,下次还能用。适合一次性的、非核心文件的临时传递,作为日常代码管理手段,基本等于筛子。

5、部署虚拟桌面基础架构(VDI)

严格说这不是加密,是“不落地”。所有代码、数据都在服务器上,员工终端只是一个画面显示器,根本接触不到实际文件。安全性极高,但投入巨大,对网络、硬件要求苛刻,且开发体验差,稍微有点延迟,IDE就卡顿。一般只有银行、军工这类不差钱且对性能容忍度高的单位才玩得转。

严格说这不是加密,是“不落地”。所有代码、数据都在服务器上,员工终端只是一个画面显示器,根本接触不到实际文件。安全性极高,但投入巨大,对网络、硬件要求苛刻,且开发体验差,稍微有点延迟,IDE就卡顿。一般只有银行、军工这类不差钱且对性能容忍度高的单位才玩得转。

6、使用企业微信/钉钉的文档权限管控

如果公司只用在线文档办公,这个功能不错。可以精确到人、部门设置查看、编辑、下载权限。最大短板是,核心代码和大型设计文件,根本不会放在这些平台上。它管的只是在线办公文档,管不了你真正的核心代码库。

如果公司只用在线文档办公,这个功能不错。可以精确到人、部门设置查看、编辑、下载权限。最大短板是,核心代码和大型设计文件,根本不会放在这些平台上。它管的只是在线办公文档,管不了你真正的核心代码库。

7、实施网络准入控制与USB端口禁用

通过域策略或网络设备,把U口全封了,禁用个人Wi-Fi。物理切断外发通道。成本不高,效果立竿见影。但“一刀切”对正常使用U盘、蓝牙鼠标的同事极不友好,且挡不住员工用手机拍照、插个USB无线网卡共享网络。属于“堵”的思路,容易引发内部反弹。

通过域策略或网络设备,把U口全封了,禁用个人Wi-Fi。物理切断外发通道。成本不高,效果立竿见影。但“一刀切”对正常使用U盘、蓝牙鼠标的同事极不友好,且挡不住员工用手机拍照、插个USB无线网卡共享网络。属于“堵”的思路,容易引发内部反弹。

8、购买硬件加密锁(加密狗)

给核心软件或核心文件配个物理加密狗,插上才能用。适合保护特定昂贵的设计软件或核心模块。物理硬件易丢失、易损坏,且管理麻烦。程序员需要随时取用代码,你给他配个狗,他可能会把狗和电脑锁一起,让防护形同虚设。

给核心软件或核心文件配个物理加密狗,插上才能用。适合保护特定昂贵的设计软件或核心模块。物理硬件易丢失、易损坏,且管理麻烦。程序员需要随时取用代码,你给他配个狗,他可能会把狗和电脑锁一起,让防护形同虚设。

9、使用Office 365原生文档加密

Office套件自带的权限管理(IRM),可以对Word、Excel、PPT设置打开密码、禁止打印、禁止转发。管理非常繁琐,且只针对Office文档。对于.c、.java、.py等源代码文件,毫无作用。如果公司的核心资产是研发代码,这个功能基本等于没用。

Office套件自带的权限管理(IRM),可以对Word、Excel、PPT设置打开密码、禁止打印、禁止转发。管理非常繁琐,且只针对Office文档。对于.c、.java、.py等源代码文件,毫无作用。如果公司的核心资产是研发代码,这个功能基本等于没用。

10、自研/购买代码防泄漏网关

在网络出口串联一台设备,专门解析Git、SVN等代码提交协议,监控代码外传。能发现异常的大规模代码下载。但无法加密文件本身,也无法防止员工通过U盘、截屏等其他方式外泄。属于“监控报警”性质,事后补救多过事前预防。

在网络出口串联一台设备,专门解析Git、SVN等代码提交协议,监控代码外传。能发现异常的大规模代码下载。但无法加密文件本身,也无法防止员工通过U盘、截屏等其他方式外泄。属于“监控报警”性质,事后补救多过事前预防。

干我们这行,最怕的就是“我以为加密了,其实全是漏洞”。上面这10条路,有治标的,有治本的。真要把核心资产守住,必须像洞察眼MIT系统这样,从底层加密、通道管控、行为审计三个维度形成闭环,而不是东一榔头西一棒子。老板们,别等核心代码出现在竞争对手的服务器上,再回过头来找我喝后悔酒。

本文来源:安在、安全内参、企业安全实践白皮书

主笔专家:赵铁军

责任编辑:李思敏

最后更新时间:2026年03月27日