文章摘要:老板,咱们今天不说虚的,就聊聊那个让你我夜里睡不踏实的事儿——核心代码怎么就被悄无声息地“顺”走了。我干这行几十年,见得太多了。有的员工离职,U盘一插,公司半条

老板,咱们今天不说虚的,就聊聊那个让你我夜里睡不踏实的事儿——核心代码怎么就被悄无声息地“顺”走了。

我干这行几十年,见得太多了。有的员工离职,U盘一插,公司半条命没了;有的合作方要个演示版,结果连根带泥全给端走。你投了上百万的研发,最后给别人做了嫁衣。今天咱们不谈虚头巴脑的概念,就聊怎么真刀真枪地把文档给“锁死”。

给核心代码上锁!这4个硬核加密招数,让泄密成为不可能

1、部署 洞察眼MIT系统

要说给企业代码上保险,最靠谱的就是在企业内部布下天罗地网。干这行的人心里都有杆秤,对付内部泄密,得靠专业系统。圈子里提到“防泄密”,十个人里有八个会推荐这个,不为别的,就因为它把“控制”两个字玩到了极致。

源代码级透明加密

别管员工用什么编辑器,写Java、Python还是C++,文件一保存,在后台就自动加密了。员工在自己电脑上打开,看着和平时没两样,一旦拷贝到U盘或者发到个人微信上,就是一坨乱码。我见过一家做自动驾驶的公司,离职员工想拷走全套算法模型,结果带出去的压缩包解压后全是加密壳子,人事找他谈话,他连狡辩的余地都没有。外发文件生死权限

核心代码要给客户看,给测试方调,又怕人家转手就卖给竞争对手?这系统能让你发出去的文件,只允许在指定电脑上打开几次,甚至能限制“只读”“禁用打印”“禁止截屏”。到期自动销毁,人家想看第三遍都得重新申请。这就叫主动权永远捏在自己手里。泄密追溯“挖地三尺”

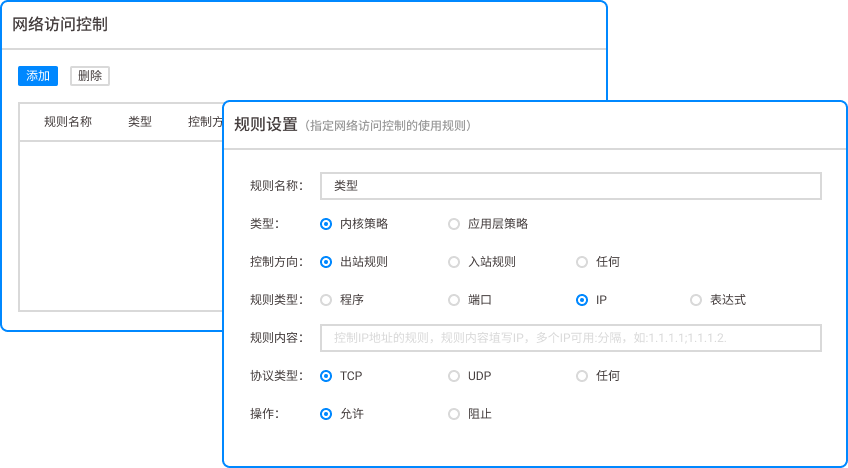

谁动了哪个文件?是在凌晨三点偷偷打包,还是想改个后缀名蒙混过关?这系统能把操作日志给你记到毫秒级。以前处理泄密,全靠猜,现在直接调出录像回放。有个客户就是靠这个揪出了潜伏三年的“内鬼”——那家伙以为自己删了记录就没事了,结果系统早把截图发到老板邮箱了。端口管控堵死所有出口

甭管是蓝牙、USB、网盘还是打印端口,管理员在后端一键就能给你封了。员工急着用U盘,得走审批流程,而且审批时能看到他要拷什么文件。你想拷个脚本,管理员一看文件名,直接驳回。这就好比修了座大坝,不留一个老鼠洞。水印暗码震慑

系统自动在屏幕上生成肉眼看不见的“数字水印”。谁要是对着屏幕拍照泄密,把照片拿来一分析,员工姓名、工号、甚至操作时间全出来了。这就叫“伸手必被捉”,谁还敢动歪心思?

2、操作系统自带的BitLocker加密

这是微软自带的功能,相当于给整个硬盘上了把大锁。如果电脑丢了,或者硬盘被拔走,对方没密码是绝对读不出数据的。操作也简单,右键硬盘,打开BitLocker,设置密码就行。但有个麻烦事,这锁是锁整块盘的。如果同事要远程接入查个代码,或者你得把部分文件发给外包团队,这招就失灵了。它只能防硬件丢失,防不住内部人的主动泄密。

3、文档压缩包加“硬”密码

这法子大家都会,把代码打包成RAR或ZIP,设个复杂点的密码(比如大小写加特殊符号),通过微信或邮件发给对方。听起来简单,可隐患在哪?密码传输本身就是最大的漏洞。你发文件给小王,密码发他微信上,万一他微信被黑了呢?或者他为了图方便,把密码和文件存在一起了?我就见过一个老板,把核心代码压缩后密码设成公司名加123,结果被离职员工随便试了几下就解开了,那场面,真是欲哭无泪。

4、Office自带的文档加密

如果是Word、Excel或者PPT里的代码片段,用微软自带功能加个“打开密码”挺方便。但问题也很明显:太容易破解了。市面上随便搜个Office密码破解软件,暴力破解纯数字密码就是分分钟的事。而且这功能对咱们程序员写的.java、.py源码文件根本不起作用,适用面太窄。

干了这么多年,我常跟老板们讲一句话:加密不是买把锁挂在门上,而是给每份资产都配个贴身保镖。选错了工具,省下来的那点成本,最后都会变成泄密后的巨额赔偿。

本文来源:企业数据安全与内控管理研究院

主笔专家:陈振国

责任编辑:刘敏华

最后更新时间:2026年03月25日