文章摘要:在当今数字化时代,数据已成为企业最宝贵的资产之一,因此数据安全防护变得尤为重要。数据泄露不仅可能导致财务损失,还可能损害企业声誉和客户信任。为了有效保护数据免受威胁,我们需要采取一系列综合性的数据安全防护措施。以下是防数据泄露的10大关键措施,让您一次性看够。1. 强化访问控制核心策略:实施严格的身份验证和权限管理机制。使用强密码策略、多因素认证以及定期密码更换来确保用户身份的安全。同时,遵循“最

在当今数字化时代,数据已成为企业最宝贵的资产之一,因此数据安全防护变得尤为重要。数据泄露不仅可能导致财务损失,还可能损害企业声誉和客户信任。为了有效保护数据免受威胁,我们需要采取一系列综合性的数据安全防护措施。以下是防数据泄露的10大关键措施,让您一次性看够。

1. 强化访问控制

核心策略:实施严格的身份验证和权限管理机制。使用强密码策略、多因素认证以及定期密码更换来确保用户身份的安全。同时,遵循“最小权限原则”,确保每个用户只能访问完成工作所必需的数据。

2. 数据加密

技术保障:对数据进行加密是防止数据泄露的有效手段。无论是存储中的数据还是传输中的数据,都应采用先进的加密算法进行保护。存储加密可以防止物理盗窃,而传输加密则可以防止数据在网络中被截获。

洞察眼MIT系统加密功能:

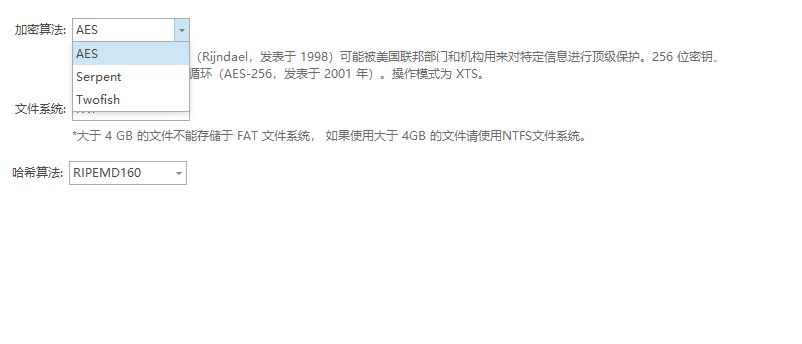

①多种加密算法:洞察眼加密软件支持多种加密算法和加密强度,包括但不限于AES等高级加密算法,能够满足企业不同级别的数据保护需求。

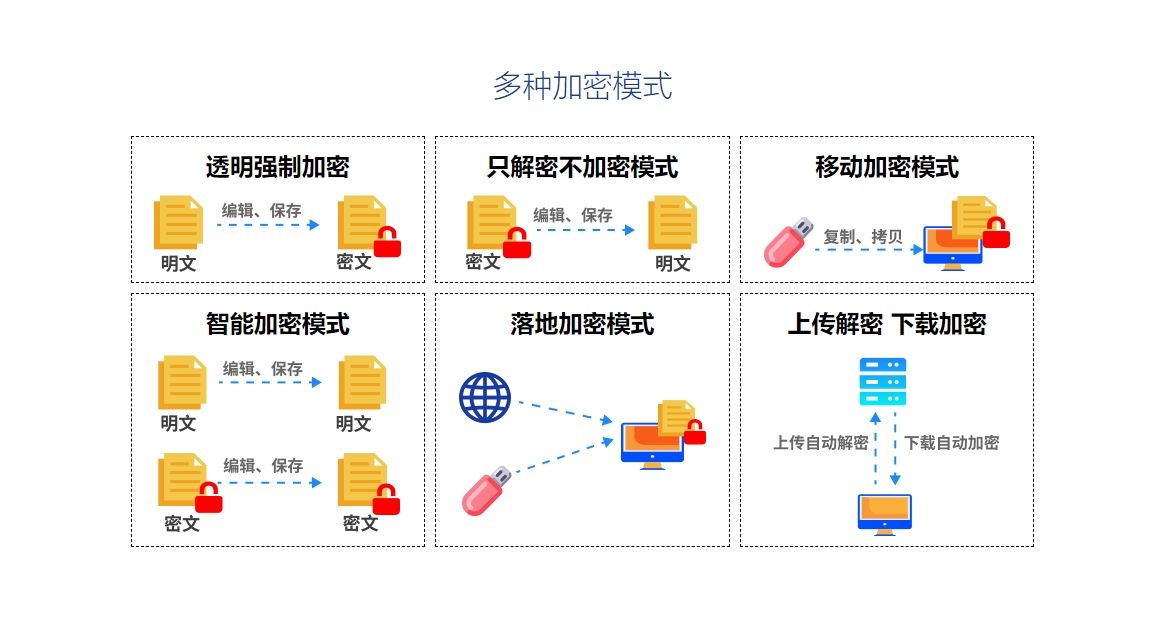

②多种加密模式:例如透明加密、半透明加密、智能加密等。

③基于角色的访问控制:提供细粒度的权限管理功能,允许管理员根据不同用户或部门的角色设置不同的访问权限,确保敏感数据只能被授权用户访问。

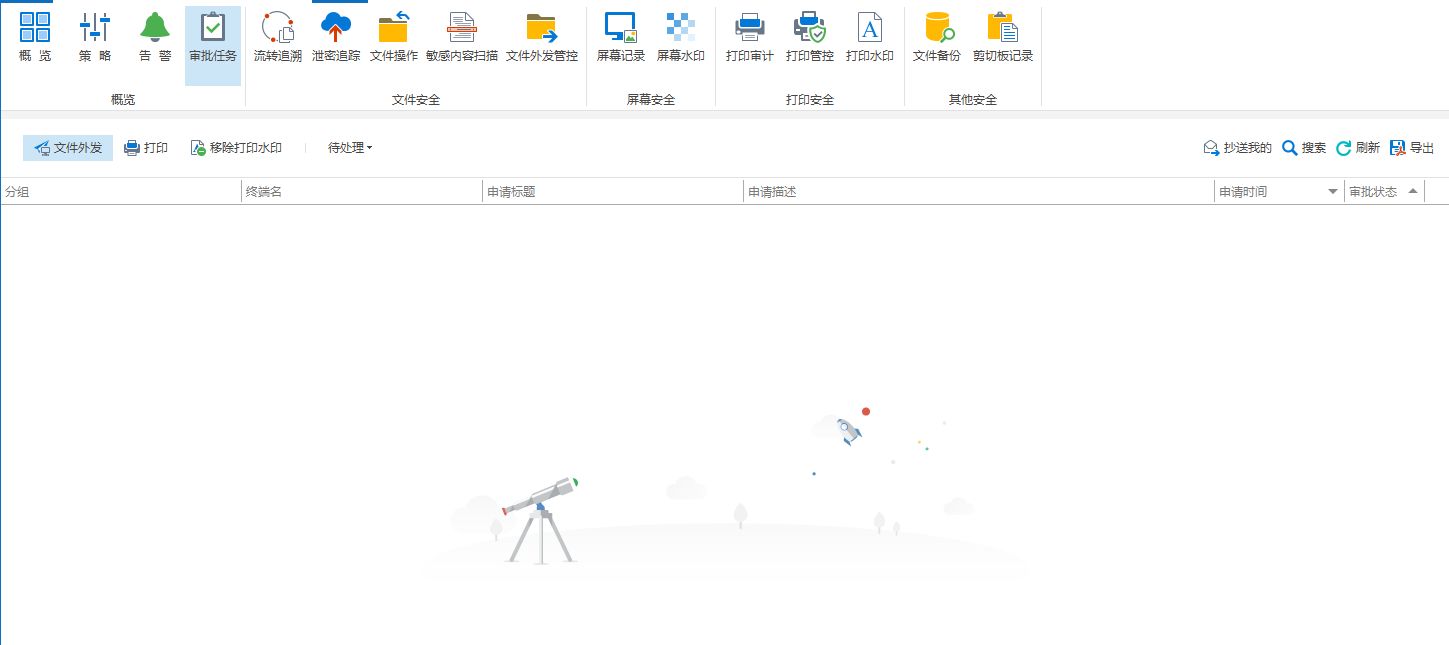

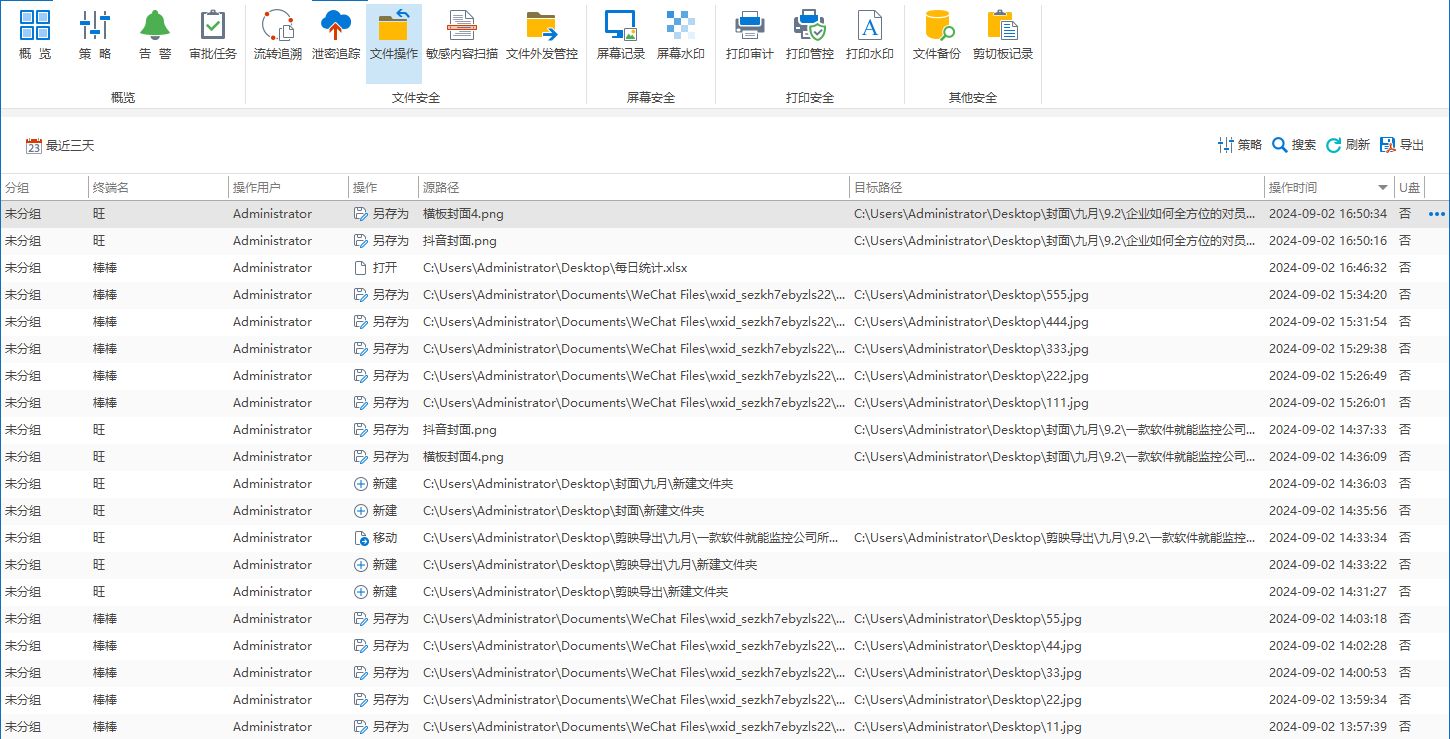

④行为审计与监控:实时监控并记录用户行为,包括文件操作、网络访问、邮件发送等,提供详细的审计日志,便于追溯和分析。

3. 定期备份与灾难恢复

预防与恢复:定期备份数据是防止数据丢失的关键步骤。企业应制定详尽的灾难恢复计划,并在模拟环境中进行测试,以确保在数据丢失或系统故障时能够迅速恢复数据。

4. 部署防火墙与入侵检测系统

网络防护:防火墙是网络安全的第一道防线,用于控制和监控网络流量。同时,入侵检测系统(IDS)和入侵防御系统(IPS)能够实时监控网络中的异常行为,及时发现并阻止潜在攻击。

5. 防病毒与反恶意软件

软件防护:安装并定期更新防病毒软件和反恶意软件是保护系统免受恶意软件感染的基本措施。这些软件能够识别和清除病毒、木马、勒索软件等恶意程序。

6. 数据分类与敏感信息识别

信息识别:对数据进行分类和标记,识别出敏感信息,如客户个人信息、商业秘密等。这有助于企业更好地了解哪些数据需要特别保护,并采取相应的安全措施。

7. 监控与审计

持续监督:建立数据访问监控和审计机制,记录所有对数据的访问和操作行为。这有助于在出现安全事件时进行追踪和调查,找出潜在的安全漏洞和威胁。

8. 员工培训与意识提升

人为因素:人是数据安全防护中最薄弱的环节之一。因此,企业应定期对员工进行数据安全培训,提高他们对网络钓鱼、社会工程学攻击等威胁的认识和防范能力。同时,制定明确的数据使用和处理规范,确保员工遵守数据安全政策。

9. 移动设备与远程办公安全

移动办公:随着移动设备和远程办公的普及,企业需要制定相应的安全措施来保护这些数据访问点。例如,实施移动设备管理策略、控制USB端口使用以及使用安全的远程访问技术等。

10. 第三方风险管理

供应链安全:企业应与供应商、合作伙伴等第三方建立紧密的合作关系,并进行严格的安全评估和管理。签订保密协议、定期审计第三方数据安全措施以及建立快速响应机制等措施都有助于降低第三方风险。