文章摘要:随着网络环境的日益复杂,源代码面临着诸多泄密风险,一旦泄露,不仅会给企业带来巨大的经济损失,还可能使辛苦研发的成果付诸东流。幸运的是2025 年涌现出了不少功能

随着网络环境的日益复杂,源代码面临着诸多泄密风险,一旦泄露,不仅会给企业带来巨大的经济损失,还可能使辛苦研发的成果付诸东流。

幸运的是2025 年涌现出了不少功能强大的源代码加密软件,它们宛如坚固的盾牌,为源代码保驾护航。

今天就为广大程序员们推荐 6 款必须收藏的源代码加密软件,帮助大家将源代码泄密风险降至近乎为零,快来一起看看吧!

1、洞察眼 MIT 系统

透明加密:不改你的开发节奏,也不强迫换工具。文件落盘始终是密文,只有在合法用户正常打开、编辑时,才在内存里短暂解密(用完即收回)。我个人更喜欢这种“存在感很低”的做法:写代码、提交、切分支,一切照旧,后台悄悄把门锁好。

多算法加密:AES、RSA、以及国密算法(SM 系列)都支持。项目安全级别不同,强度就跟着调高;有的团队甚至按模块定策略,支付相关就上更严的组合。试过几次大版本发布,切换策略基本是平滑的。

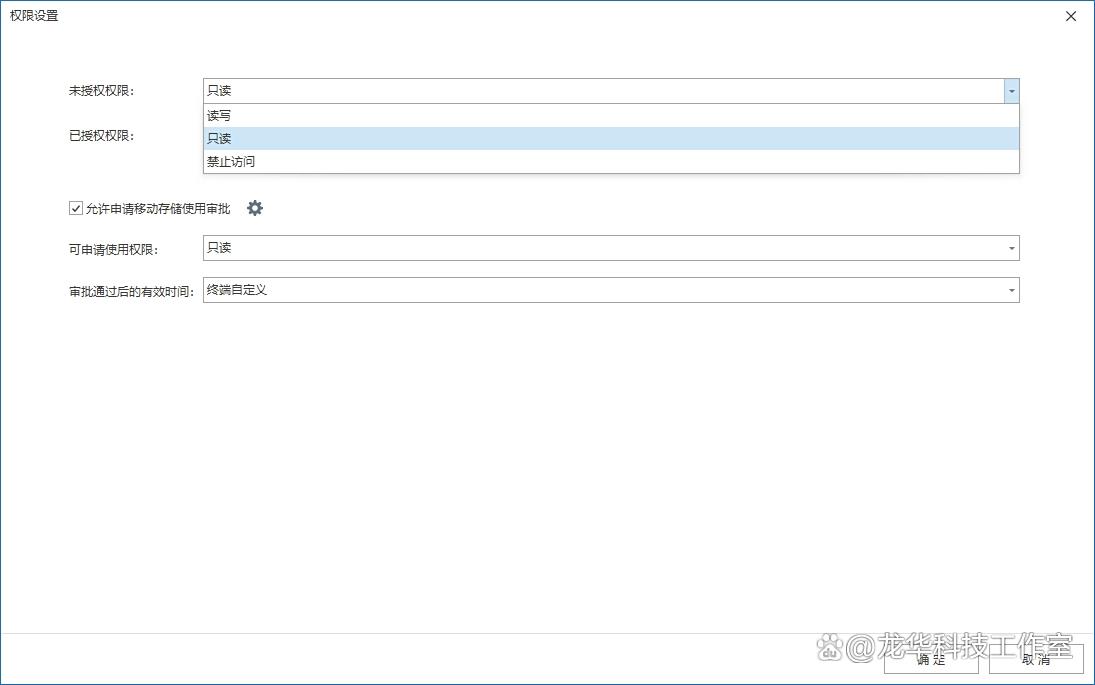

精细权限:按组织架构和岗位分配权限,开发只改自己负责的模块,测试多是只读(有例外也能单独放行)。偶尔临时支援别的项目,给个时间窗的写权限,过期自动回收,不用手动盯着。

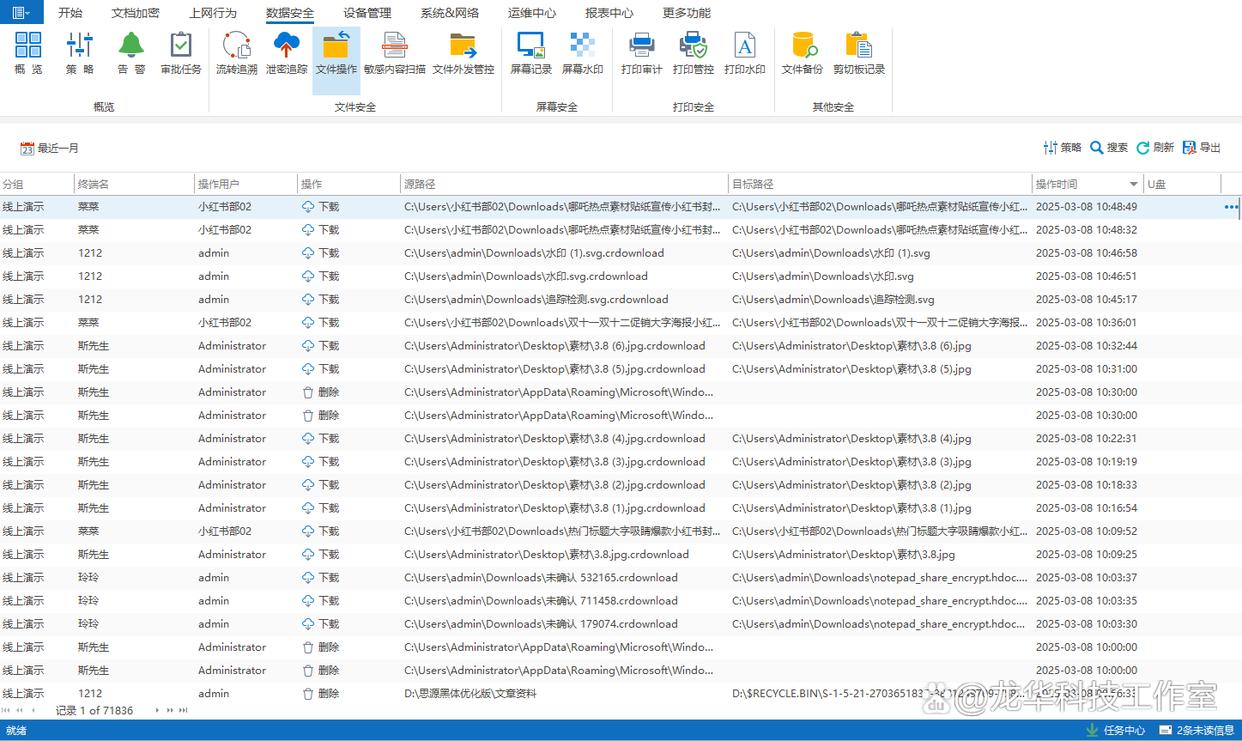

操作留痕:打开、修改、删除、复制……都被毫秒级记录下来,谁、什么时候、动了什么,一目了然。有次同事误删了两段关键脚本,日志里一翻就定位到了,恢复也就几分钟的事。

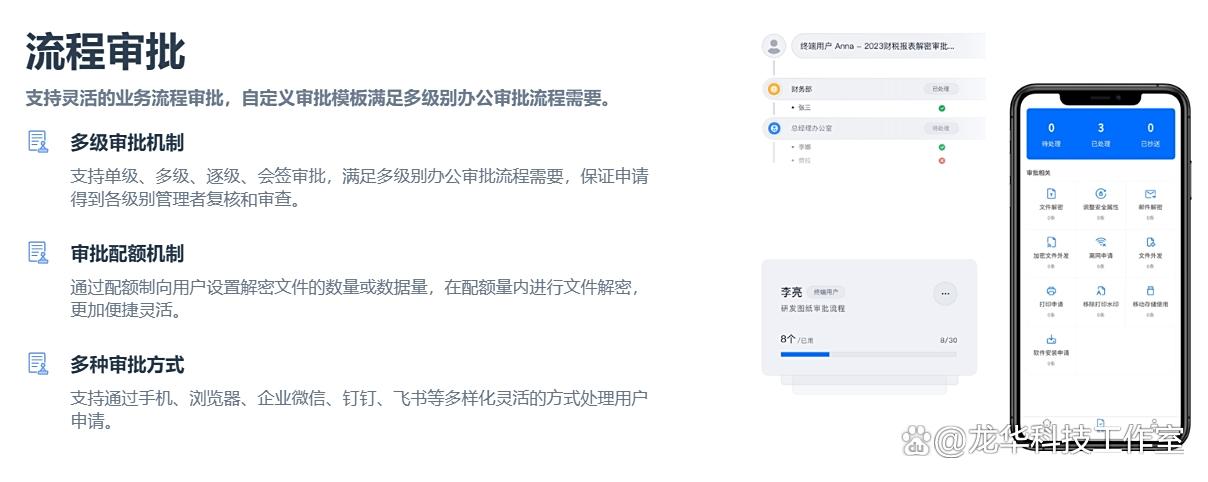

外发审批:需要把代码给合作方或做外部测试?按流程走审批,通过才可外发;还能设定过期时间、可打开次数等限制。我习惯在周五下午发包,设置周日午夜失效,手机会收到审批通过的小提醒,心里踏实不少。

2、SecureGate Transfer

双层安全架构:物理隔离叠加逻辑隔离,像给传输通道套了两层“防火衣”。我们做过几次断网演练,跨网传输照旧按预案走,外部攻击基本插不上手。

系统集成:能和 ERP、PLM 等内部系统打通,数据在流程里流转,不用来回导入导出(这一步出错概率最高)。集成后,权限和审计也能贯穿始终。

安全审计:传输相关的每一个动作都有日志,遇到异常包或越权请求,追溯起来不费劲。做合规复核时,这些记录基本就是“现成证据”。

3、CodeFortress Security

高强度加密:SM4 + AES-256 组合,合规和强度都照顾到。密文从存到传一以贯之,中途截取也只是“看天书”。

自动加密与认证:代码自动加密,开发者需要双因素认证才能解密查看。指纹/动态口令加一层验证,换机器时尤其有用。

泄露追踪:外发的代码如果在意料之外的地方出现,系统能标记并识别来源。之前一次测试包流转过多手,最后还是定位到某个过期账号——关停、整改,流程清清楚楚。

4、DevLock Guardian

混合加密:本地 + 云端混合模式,适合分布式团队。出差在外也不用担心,策略跟着人走,密钥不乱飞。

自动备份与恢复:误操作、硬盘故障、被勒索软件攻击?自动备份兜底,恢复到特定时间点一般是分钟级。亲测在一次脚本循环误删后救过场。

远程销毁:最糟糕的情况,文件落到不该去的地方,也能远程锁定并销毁。就算笔记本忘在出租车上,这一手也能把风险压到最低。

5、EncryptCoder Pro

代码片段级加密:不是整库一刀切,而是对敏感片段“精准上锁”,比如算法核心、密钥管理、支付网关等。评审时能看逻辑,但看不到关键信息。

动态密钥:每次访问都要协商新的密钥,重放攻击基本难以奏效。第一次用时会稍微多一秒验证,但换来的是安心。

完整性检测:代码被改动、插入“奇怪”段落,会自动告警。我们做灰度时就靠它发现了一处异常 diff,避免了上线风险。

6、CyberLock CodeGuard

异常行为检测:用机器学习识别非常规访问和拷贝行为。深夜突然大批量读取、非常用设备频繁拉取分支,这些都会被盯上。

远程访问控制:只允许授权设备接入代码仓,临时设备要走审批,未登记设备直接挡在门外。外包团队接入时,这条规则尤其管用。

DevOps 集成:和 CI/CD 打通,构建、测试、部署的各个环节都有安全策略在旁。一次流水线异常触发了安全闸门,构建自动中断,第二天排查起来省了不少口水。