文章摘要:“我们公司的核心源代码,被一个离职的程序员拷贝走了,现在成了竞争对手的产品!”在一次行业交流会上,创始人李总痛心疾首地分享了他的遭遇。他的公司,一家充满潜力的初

“我们公司的核心源代码,被一个离职的程序员拷贝走了,现在成了竞争对手的产品!”

在一次行业交流会上,创始人李总痛心疾首地分享了他的遭遇。他的公司,一家充满潜力的初创企业,因为一次核心数据的泄露,瞬间陷入了生存危机。这不仅是李总的噩梦,也是无数企业管理者悬在心头的一把剑。

源代码,作为软件企业的“数字灵魂”和核心资产,其价值不言而喻。它凝聚了团队无数个日夜的心血与智慧。一旦泄露,轻则导致产品被抄袭、市场份额被侵蚀,重则可能让企业的根基毁于一旦。

那么,如何才能守护好这份“数字灵魂”呢?很多人第一反应是“加密”,但具体怎么做却一头雾水。别担心,今天我们就来分享五个简单好学的源代码保护方法,从基础到进阶,总有一款适合你。

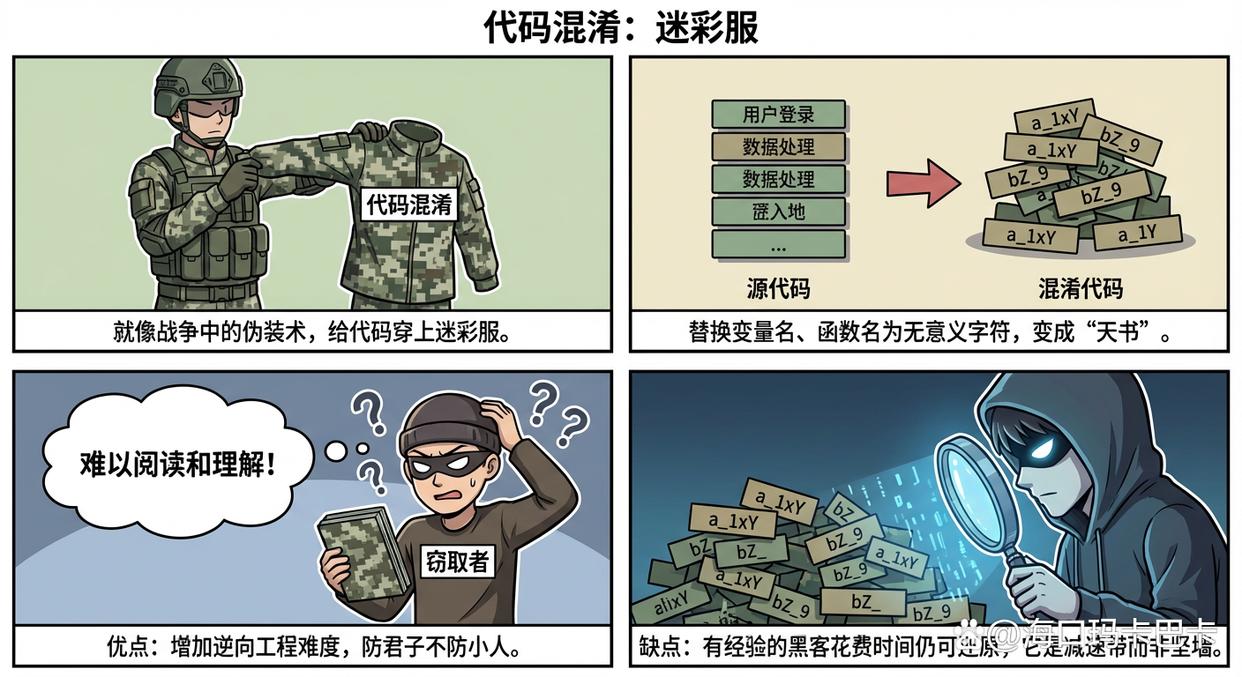

方法一:代码混淆——给你的代码穿上“迷彩服”

这就像是战争中的伪装术。代码混淆并不是真正意义上的加密,而是将你的源代码(如变量名、函数名、类名)替换成无意义、混乱的字符。这样一来,即使代码被泄露,窃取者拿到手的也只是一堆难以阅读和理解的“天书”,大大增加了逆向工程的难度。

优点:实现简单,有很多现成的工具支持,可以在一定程度上有效防止逻辑被轻易窃取。

缺点:这是一种“防君子不防小人”的方法。对于有经验的黑客来说,花费足够的时间和精力,仍然有可能还原出代码逻辑。它更像是一道减速带,而非一堵坚不可摧的墙。

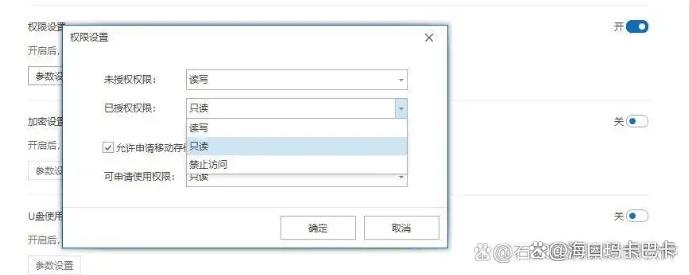

方法二:权限控制——“分而治之”的智慧

“不把所有鸡蛋放在同一个篮子里”,这个道理同样适用于源代码管理。通过使用像 GitLab、SVN 这样的版本控制系统,你可以对代码仓库进行精细化的权限管理。

核心操作:

按需授权:只给开发人员分配他们工作所必需的代码模块的读取和写入权限。

角色分离:设置不同的用户角色(如开发者、测试者、项目经理),每个角色拥有不同的操作权限。

禁止拷贝:限制开发人员将代码随意下载或克隆到个人设备上。

这是一个基础且必须的管理手段,能有效降低内部人员无意或恶意泄露的风险。

方法三:硬件加密——为你的数据上“物理锁”

如果说前两种是软件层面的防护,那么硬件加密就是从物理层面加固安全。最常见的就是使用加密U盘或加密移动硬盘来存储和转移源代码。

优点:数据“随身携带”,但安全性极高。即使存储设备丢失,没有密码或特定的解密钥匙,里面的数据也无法被读取。

缺点:成本较高,且管理不便。如果每个开发人员都配备,会是一笔不小的开销,并且无法有效监控数据的使用和流转过程。

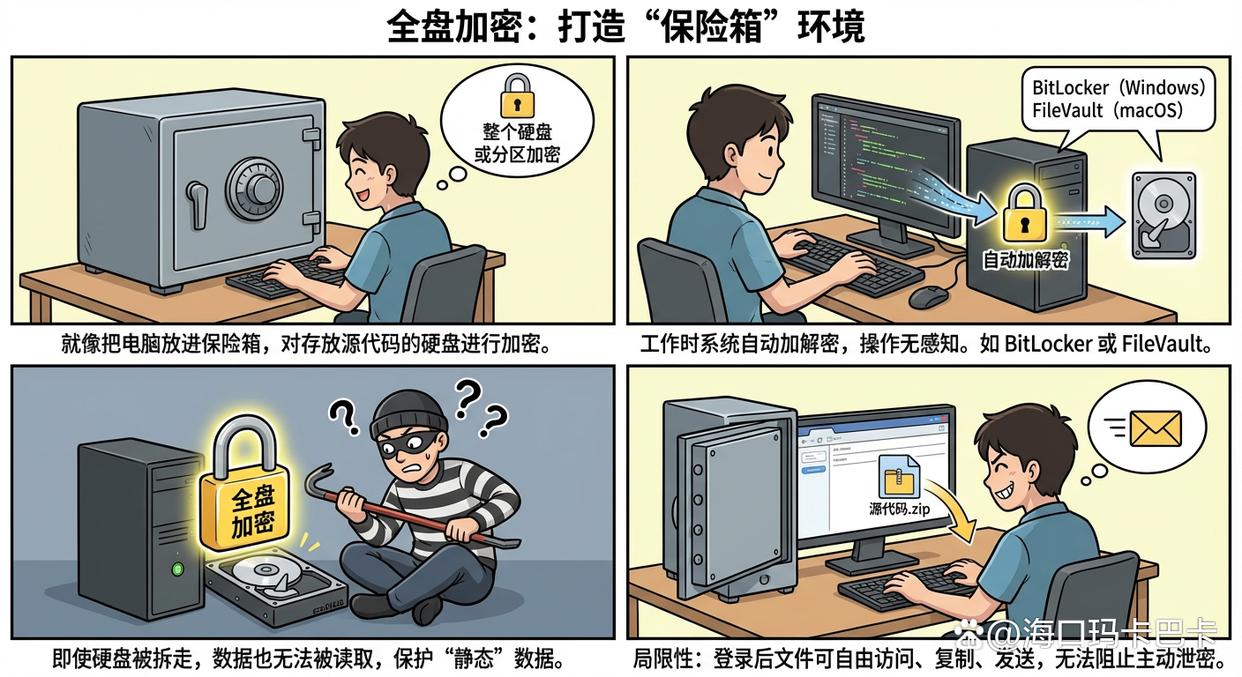

方法四:全盘加密——打造一个“保险箱”环境

这种方法是指对存放源代码的整个计算机硬盘或特定分区进行加密。开发人员在工作时,系统会自动对读写的文件进行加解密,操作上几乎无感知。

工作原理:Windows 的 BitLocker 或 macOS 的 FileVault 就是典型的例子。一旦启用,整台电脑就像一个保险箱,即使硬盘被拆走,里面的数据也无法被读取。

局限性:这种方法保护的是“静态”的数据。当电脑正常开机,开发人员登录系统后,文件就可以被自由访问、复制和发送。如果员工想通过邮件、聊天工具或网盘把代码发出去,全盘加密是无法阻止的。

方法五:数据防泄密系统(DLP)——建立全方位、智能化的“数字堡垒”

当企业发展到一定规模,或者对数据安全有着极高要求时,单一的防护手段往往显得捉襟见肘。这时,就需要一个系统性的解决方案。这也是目前越来越多企业选择的终极方案。

以 洞察眼MIT系统 为例,它就像为企业数据建立了一座全方位的“数字堡垒”,不仅仅是加密,更是集“事前防范、事中控制、事后追溯”于一体的综合性防护。

透明加密,办公无感

它采用先进的透明加解密技术,可以对程序员电脑上的各类源代码文件(如 .java, .py, .c, .js 等)进行自动、实时的加密。程序员在编写和调试代码时完全无感,跟平时一样操作,但文件在保存落地的一瞬间就已加密。这些加密后的代码文件,一旦离开了公司授权的环境,就会变成一堆无法打开的乱码,从源头上杜绝了泄密。

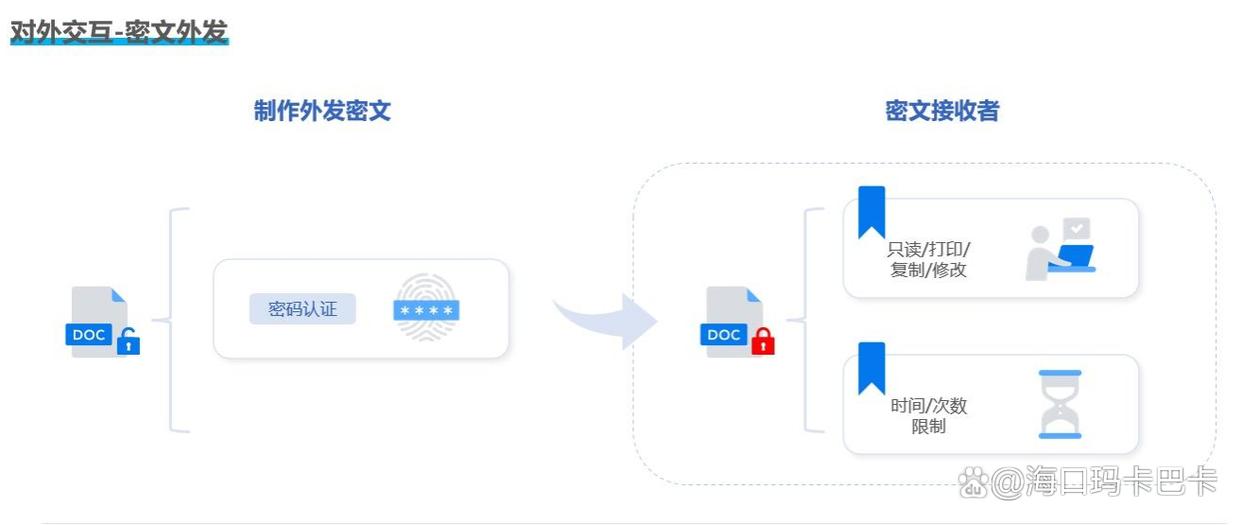

权限隔离,流转可控

通过 “安全域” 和 “密级” 设定,可以轻松实现“A项目的代码B项目组看不到,普通员工看不到核心代码”的严格隔离,确保代码只在授权范围内流转。

行为管控,堵住漏洞

如何防止员工通过截图、打印、U盘拷贝、网络传输等方式泄密?洞察眼MIT系统提供了完善的管控能力:

外发管控:可以禁止通过聊天工具、邮件、网盘等途径发送源代码文件。

设备管控:可以对USB端口进行管控,只允许授权的U盘使用,甚至可以对U盘本身进行加密,做到“内网可用,外网禁用”。

屏幕安全:通过屏幕水印和防截屏功能,让试图通过拍照、截图方式窃取代码的行为无所遁形。

全程审计,有据可查

所有与文件相关的操作,如谁在什么时间、在哪台电脑上、对哪个代码文件进行了创建、修改、复制或外发,都会被详细记录下来。一旦发生可疑行为,系统会立即告警,管理者可以第一时间追溯到责任人。

总结

保护源代码安全,从来都不是一道单选题,而是一道组合题。

对于初创团队,代码混淆和权限控制是成本最低、必须做好的基础防线。

对于核心数据,可以考虑硬件加密作为物理隔离手段。

而对于追求极致安全、希望一劳永逸解决问题的成长型和成熟型企业,一套像洞察眼MIT系统这样的专业数据防泄密解决方案,无疑是构建核心竞争壁垒、保障企业长远发展的最佳选择。

守护您的数字资产,就是守护企业的未来。希望今天分享的五个方法,能为您的企业数据安全建设带来新的思路。