文章摘要:数据防泄密有哪些方法?教你五种数据防泄密方法,全面保护数据安全!然而,数据泄密风险也如影随形,一旦发生数据泄露事件,不仅会给相关方带来难以估量的经济损失,还可能

数据防泄密有哪些方法?教你五种数据防泄密方法,全面保护数据安全!

然而,数据泄密风险也如影随形,一旦发生数据泄露事件,不仅会给相关方带来难以估量的经济损失,还可能损害其声誉,甚至面临法律责任。因此,掌握有效的数据防泄密方法迫在眉睫。

以下便是五种实用的数据防泄密方法,助您筑牢数据安全的坚固防线。

方法一、部署洞察眼 MIT 系统

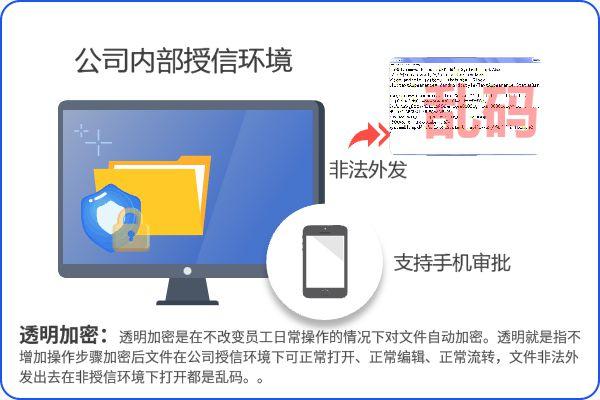

透明加密:采用透明加密技术,在不影响员工日常操作的前提下,自动对敏感数据进行加密处理。如对指定类型文件,像 Office、CAD、PDF 等,在保存时自动加密,员工打开时自动解密。

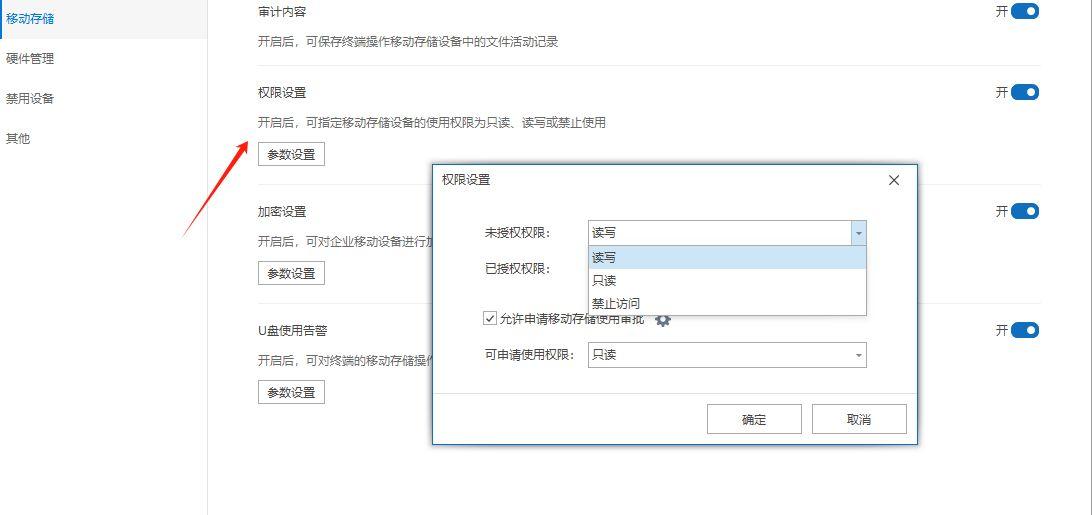

精细权限控制:可根据不同用户角色设定访问权限,为不同部门、岗位员工分配文件读取、编辑、删除等权限以及特定时间段访问权限,防止越权访问。

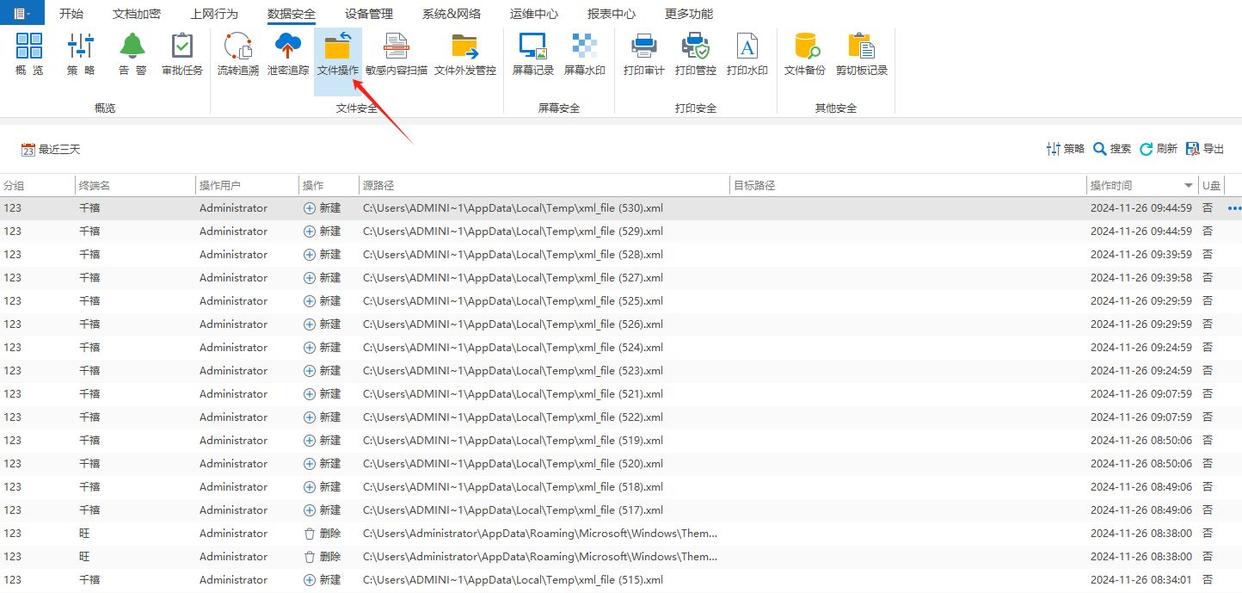

操作审计:具备详尽细致的操作审计功能,能完整记录文档从创建到删除的全生命周期操作,以及通过各种工具传播的过程,还能对修改、删除等可能导致文件泄露的操作提前备份,便于事后追查责任,及时发现潜在风险。

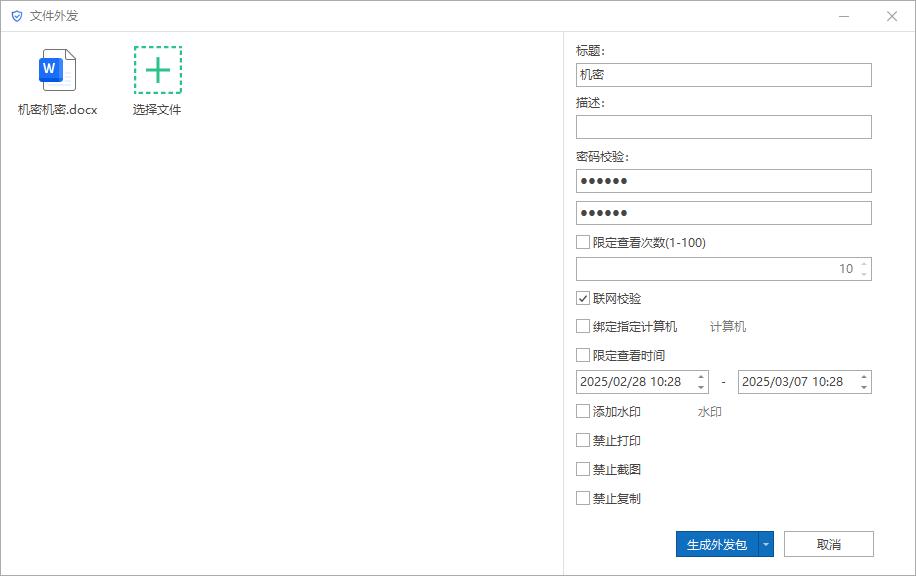

外发文件控制:员工外发文件时必须经过严格的审批流程,系统可以对要外发的文件进行加密处理,设置特定的打开权限,如限定接收方的打开次数、阅读时长、是否允许打印或转发等。

敏感数据识别:运用 AI 识别技术自动扫描并标记身份证号、银行账户等关键信息,一旦识别到敏感信息未经允许就通过网络活动向外传送,会立即拦截并提醒管理员。

方法二、运用数据加密代理服务器

在数据传输过程中,设置数据加密代理服务器作为数据流动的 “安全中转站”。当内部网络中的数据需要向外传输,或者外部数据传入时,都要先经过代理服务器进行加密处理。代理服务器会依据数据的来源、去向以及重要程度等因素,采用相应强度的加密算法进行加密。例如,对于涉及核心业务的数据传输,会使用高强度的对称加密与非对称加密相结合的方式,确保数据在网络传输过程中即使被截获,也无法被破解,从而有效防止数据在传输环节出现泄密情况。

方法三、设置数据访问时间戳限制

通过为数据访问设置时间戳限制来进一步管控数据泄密风险。例如,规定某些重要数据只能在特定的工作时间段内被访问,或者针对临时授权的数据访问,设定一个明确的有效时长,一旦超出规定时间,即使拥有相应权限,也无法再对数据进行操作。同时,系统会记录每次数据访问的时间戳信息,方便后续审计追踪,通过这种时间维度的限制,减少因权限长期开放而可能导致的数据泄密漏洞。

方法四、实施数据访问行为分析与预警

借助大数据分析和人工智能技术,对用户的数据访问行为进行深度分析,建立行为模型。通过持续监测用户的日常访问习惯、操作频率、数据访问路径等行为特征,当发现出现明显偏离正常行为模式的异常情况时,如某个员工突然访问大量与其工作无关且高度敏感的数据,系统会自动发出预警信息,提示管理人员及时关注并排查是否存在数据泄密风险,提前介入处理,避免数据泄露事件的发生。

方法五、运用数据加密文件系统

采用具备加密功能的数据加密文件系统来存储数据,这种文件系统在底层就对存入的数据进行加密处理,使得数据在存储介质上始终以密文形式存在。它将加密过程与文件系统的操作紧密结合,用户在常规的文件读写、复制、移动等操作时,系统会自动进行相应的加密和解密动作,而无需额外的手动操作。并且,文件系统通过严格的密钥管理和权限控制机制,确保只有经过授权的用户在合法的设备上才能正确访问数据,从存储层面为数据安全筑牢坚固的防线,防止因存储设备丢失或被非法访问而导致的数据泄密。