文章摘要:数据已成为企业的核心资产,一旦泄露,可能给企业带来巨大的经济损失和声誉损害。据统计,2025 年因企业数据泄密导致的平均损失高达数百万美元。如何有效防范企业数据

数据已成为企业的核心资产,一旦泄露,可能给企业带来巨大的经济损失和声誉损害。

据统计,2025 年因企业数据泄密导致的平均损失高达数百万美元。如何有效防范企业数据泄密,已成为企业面临的重要课题。

今天就为大家分享五款 2025 年最新排名中的宝藏级数据防泄密软件 APP,助力企业筑牢数据安全防线。

一、洞察眼 MIT 系统

文件加密保护

透明加密:数据防泄密软件可采用驱动层透明加密技术,对指定格式文件自动加密,文件创建或修改时自动进行,用户无感知,不影响正常办公,离开授权环境则无法打开。

落地加密:对于从外部接收的文件,如邮件附件、网盘下载文件等,软件会自动进行加密存储,防止内部人员绕过管控措施获取文件内容。

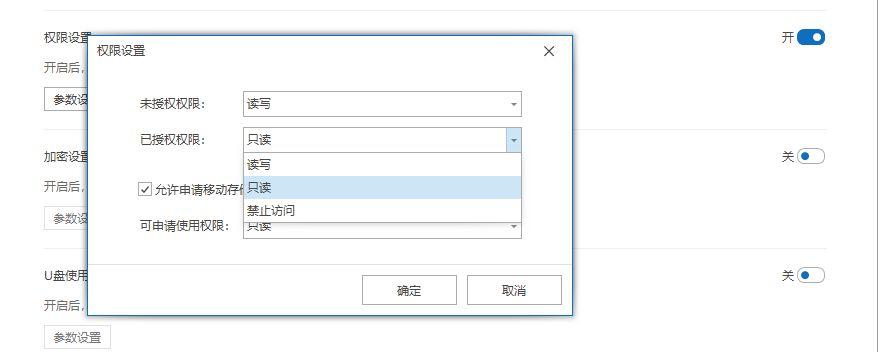

权限管理

细粒度权限控制:可根据员工角色、部门等因素,对文件的读取、编辑、复制、打印、截屏等操作进行详细的权限设置,防止越权访问,确保只有授权人员能对相应文件进行特定操作。

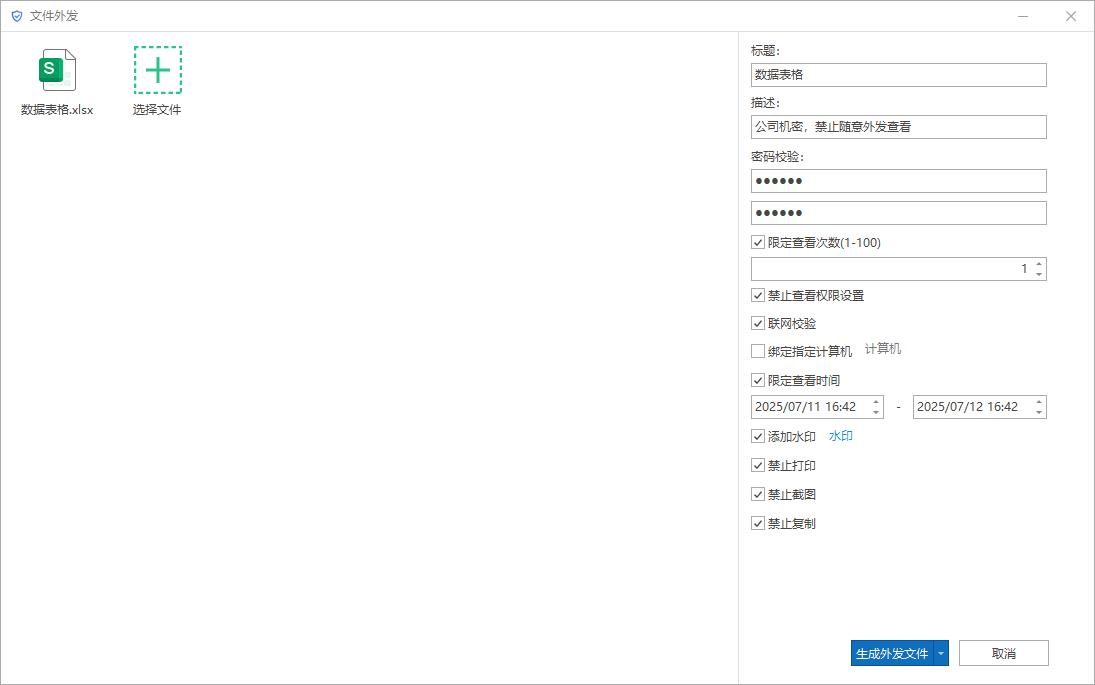

外发权限设置:对文件外发设置严格权限,如限制打开次数、有效时间、是否能打印、添加溯源水印等,还可对重要文件外发进行审核,防止敏感数据通过不安全渠道外泄。

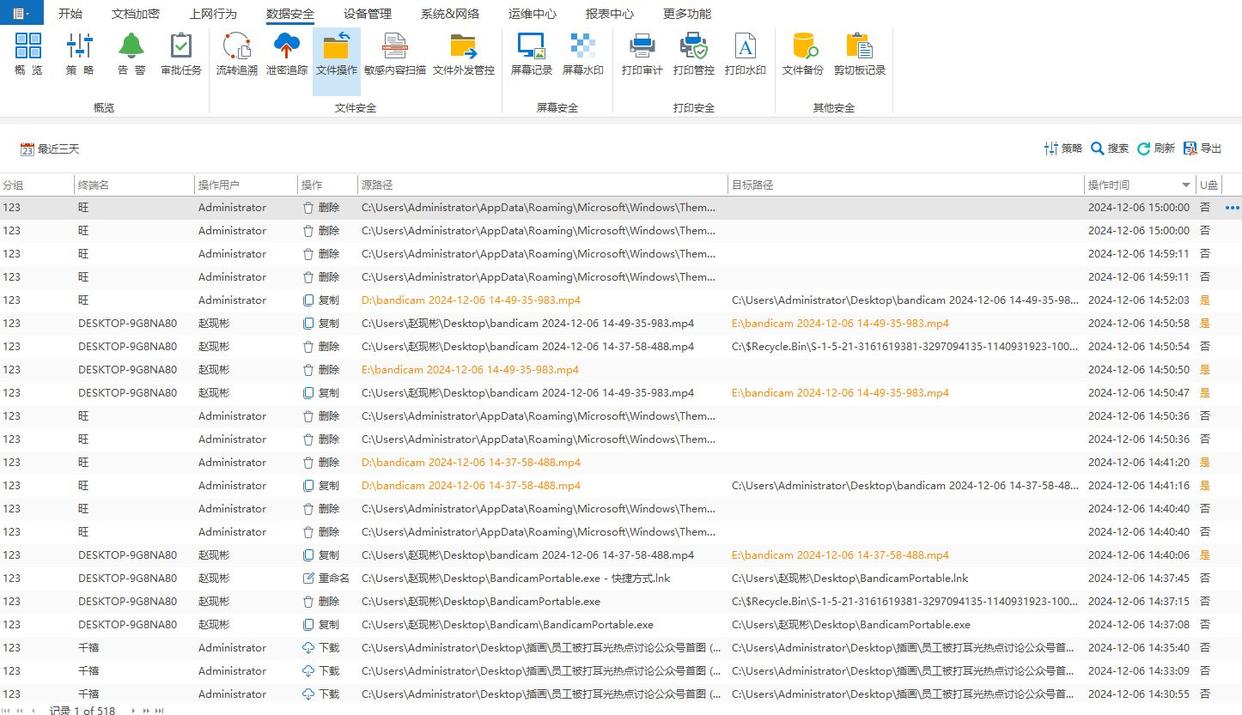

数据监控与审计

文件操作记录:详细记录文件的新建、修改、删除、拷贝、重命名、外发等操作,包括操作时间、操作人员、操作类型等信息,便于在数据泄露时追溯源头。

异常行为报警:内置敏感内容识别引擎,自定义关键词与数据特征,自动识别文档、邮件、聊天记录中的敏感信息,一旦检测到异常访问,如非授权复制、删除等,立即触发警报。

外发管控

外发包制作:可将需要外发的文件打包成加密的压缩包,并设置密码和有效期等参数,接收方需输入正确密码才能在指定有效期内打开文件,确保外发文件的安全性。

外发渠道管控:禁止通过微信、QQ、网盘等高风险外发渠道发送文件,仅允许通过企业指定邮箱或加密通道传输,阻断数据非法外发途径。

敏感内容识别

精准识别:运用基于人工智能与机器学习技术的敏感内容识别引擎,支持关键字、正则式、文件指纹等规则,精准识别敏感数据,如个人身份信息、财务数据、商业机密、源代码等,并对数据进行分类和标记,便于制定相应的保护策略。

实时响应:依托先进的内容识别技术,自动识别文档、邮件、聊天记录中的敏感信息,一旦识别会根据预设策略实时响应,如对低风险内容弹出提醒窗口,对中高风险内容直接阻断传输,并同步记录操作日志。

二、CoSoSys Endpoint

多类型数据识别:具备强大的识别能力,可精准发现企业端点设备(电脑、笔记本、服务器等)上不同类型文件中的敏感数据,涵盖文档、图像、音频、视频等多种格式,无论是结构化的数据库信息还是非结构化的办公文档内容,都能准确锁定,为实施针对性的数据防泄密措施奠定基础。

设备控制与数据阻断:对端点设备进行严格管控,限制外接存储设备(如 U 盘、移动硬盘等)的使用,可禁止未经授权的设备连接并拷贝数据,防止数据通过移动存储介质外泄。同时,能实时阻断可疑的数据传输行为,例如员工试图将敏感数据发送到企业外部网络时,及时拦截并告警。

三、Clearswift DLP

智能内容感知与分类:运用智能算法和机器学习技术,对企业数据进行深度感知和分类,能够根据数据的性质、敏感程度、所属业务领域等因素,自动将数据划分到不同的类别中,进而为不同类别的数据制定差异化的防泄密策略,实现精准防护,提高资源利用效率。

动态数据保护策略:其数据保护策略并非固定不变,而是根据企业业务流程变化、数据使用场景变化以及外部安全威胁动态调整。例如,随着项目推进,对相关项目数据的访问权限和加密要求会自动更新,确保数据在不同阶段都能得到恰当的保护,适应复杂多变的企业环境。

四、Skyhigh Securit

云服务数据洞察:专注于云环境下的数据安全,能深度扫描各大主流云平台(如 AWS、Azure、Google Cloud 等)中企业存储和使用的数据,清晰呈现数据的分布、访问情况以及潜在风险点,帮助企业全面了解云数据资产状况,为针对性的数据防泄密措施提供依据。

零信任策略实施:基于零信任架构,对云数据的每一次访问请求都进行严格的多因素验证,考量用户身份、设备状态、网络环境、行为历史等诸多元素,只有全部符合预设安全标准的请求才可访问数据,打破传统边界防护局限,有效防范云环境下的数据泄密风险。

五、Webroot Business

轻量级高效防护:软件资源占用少,在为企业端点设备提供全面的数据防泄密及安全防护功能的同时,不会对设备性能造成明显影响,确保员工在日常办公中能流畅地使用设备处理数据,实现了数据安全与办公效率的良好平衡,尤其适合对设备性能要求较高的企业场景。

实时威胁情报驱动:依托实时更新的全球威胁情报网络,快速识别并抵御新型的网络威胁,如最新的恶意软件变种、网络钓鱼攻击等,避免这些威胁导致的数据窃取或泄密情况发生。能在威胁出现的第一时间将防护策略推送到企业端点设备,保障数据安全的时效性。