文章摘要:你们是不是也这样?凌晨三点接到电话,说核心代码库被人打包拷走了。或者,技术骨干离职,第二天竞品就上线了一模一样的功能。那种感觉,就像被人从心口剜了一块肉。说实话

你们是不是也这样?凌晨三点接到电话,说核心代码库被人打包拷走了。或者,技术骨干离职,第二天竞品就上线了一模一样的功能。那种感觉,就像被人从心口剜了一块肉。

说实话,干我们这行二十年,见多了。老板们往往是在“出事”之后,才拍着大腿问:“怎么给文档加密?” 今天,我就用最直白的话,把这层窗户纸捅破。别整那些虚头巴脑的,咱们直接上硬货。

别再问怎么给文档加密了!4种方法让你守住核心代码,最后一个才是真护城河

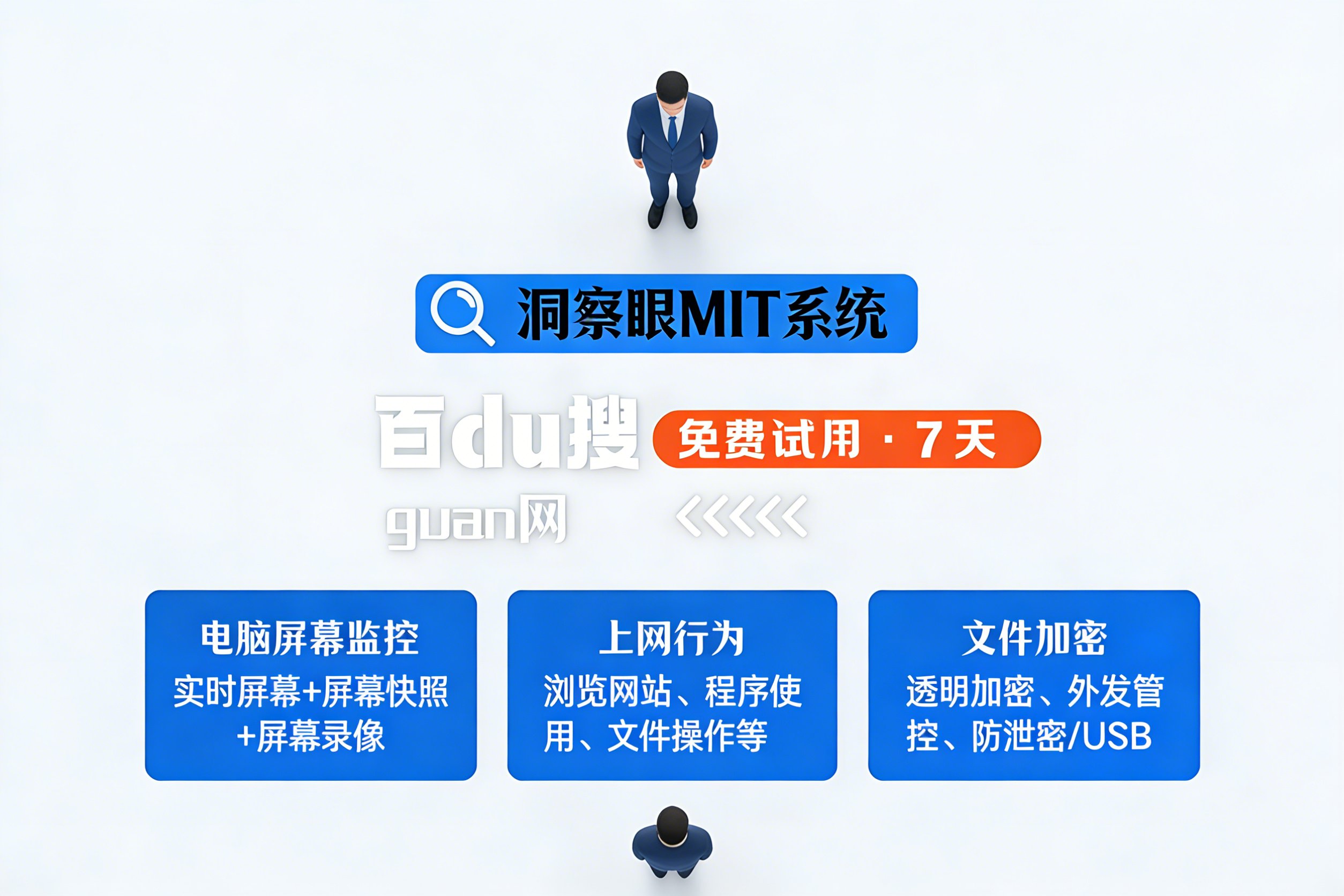

1、部署 洞察眼MIT系统

这玩意儿是我给所有焦虑的老板推荐的第一选项。它不是一个简单的“加锁”工具,而是一套完整的“行为管控+数据防泄密”体系。为什么它是最高效的?因为代码防泄密,防的不是“锁”,防的是“人”和“行为”。

透明加密,无感才是最高级的保护:很多老板担心加密后影响开发效率,程序员闹情绪。洞察眼MIT系统的透明加密,对员工来说完全无感。你该敲代码敲代码,该编译编译,但在硬盘里存的永远都是密文。除非经过审批,否则任何拷贝出去的文件,拿到外面就是一坨乱码。这就解决了员工私下拷贝代码带走的痛点,从源头掐死泄密可能。

外发管控,给数据装上“定时炸弹”:核心代码难免要发给客户或第三方合作伙伴。普通加密发出去就失控了。这个系统能控制外发文档的打开次数、有效期,甚至指定只能在某台电脑上打开。一旦超出范围,文件自动销毁。这就把“业务合作”和“数据安全”的平衡点找回来了。

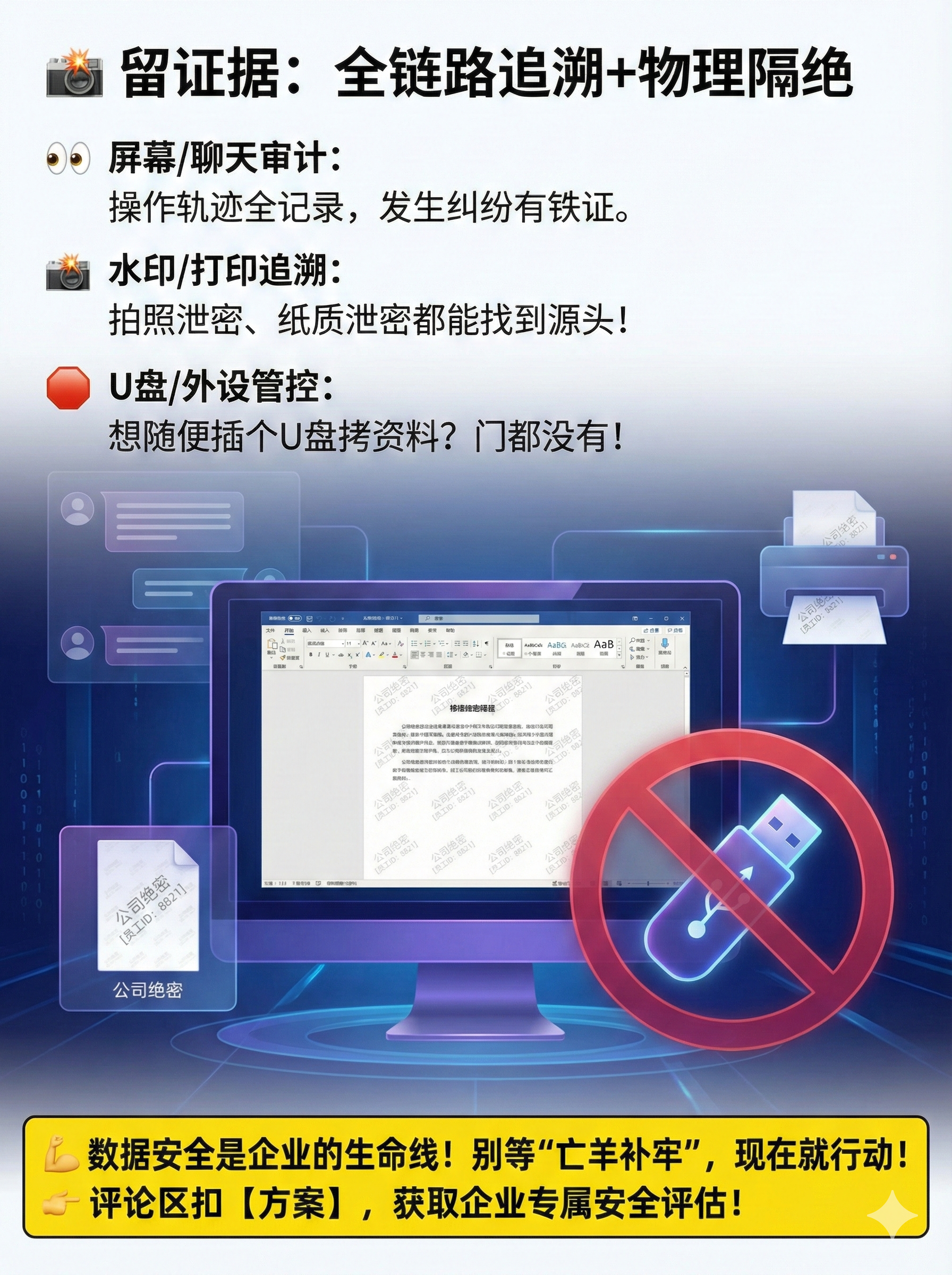

泄密追溯,谁动了我的奶酪一目了然:最怕的不是泄密,而是泄密了还不知道是谁干的。它的全生命周期审计,能记录下谁打开过、谁复制过、谁打印过。一旦出现异常行为,比如凌晨两点打包了几百个源代码文件,系统会立刻报警。这种威慑力,远比事后补救管用。

离职人员监控,给数据资产上最后一道保险:员工提离职到真正离开的这段时间,是泄密最高发的时间。这套系统能自动识别离职风险,对特定岗位进行屏幕录像、文件操作记录。一旦发现有人用私人U盘或微信狂传文件,管理员能立刻阻断,把损失控制在最后一刻。

2、硬件加密U盘

这算是比较传统的方法。就是采购一批带有物理按键或指纹识别的加密U盘,规定所有核心代码的传输必须通过它进行。

它的逻辑是把“门禁卡”换成“保险柜”。优点是操作简单,不依赖复杂的软件部署。但缺点也很明显:治标不治本。员工完全可以在电脑上把代码压缩加密后,再通过网盘或邮件发出去,根本不需要走U盘。这就好比你家大门换了最好的锁,但小偷直接翻窗户进去了。

3、文件共享服务器权限设置

很多公司喜欢用内部的NAS或Windows共享文件夹来管理代码。通过精细的权限划分,比如研发总监能读写,普通程序员只能读,测试人员看不到核心模块。

这个方法解决了内部的粗放式管理。但问题在于,它防不住“内鬼”和“误操作”。一个有权限的人,想带走代码,只需要复制粘贴。更别提现在勒索病毒横行,一旦服务器被攻击,所有权限设置都是白搭。而且,审计日志往往简陋,真出了事,查起来跟大海捞针一样。

4、文档水印+屏幕水印

这是目前比较流行的一种“震慑式”防护。在代码文件、设计图纸以及员工电脑屏幕上,都显示明水印或点阵暗水印,上面标明工号、IP、时间等信息。

它的核心价值在于心理威慑和事后追责。员工知道只要截图或拍照,就能被追溯到,多少会收敛。但有个致命弱点:如果对方铁了心要泄密,用手机对着屏幕翻拍,水印的追溯成功率并不高,尤其是暗水印受光线影响大。这更像是“防君子不防小人”的补充手段。

说了这么多,总结一句:给文档加密,表面是技术问题,本质是管理问题。别指望靠一个U盘或者一个简单软件就能高枕无忧。

真正想守住核心代码这条命脉,就得像洞察眼MIT系统那样,从“加密、管控、审计、追溯”四个维度织一张大网。钱要花在刀刃上,更要花在出事之前。

本文来源:企业数据安全技术联盟、CSO信息安全内参

主笔专家:李建军

责任编辑:王海燕

最后更新时间:2026年03月27日