文章摘要:干我们这行快二十年,见过太多老板在核心代码被员工拷走、离职工程师把项目卖给竞对之后,才拍着大腿后悔。您说源代码是什么?那是公司的命根子,是烧了几百万、团队熬了几

干我们这行快二十年,见过太多老板在核心代码被员工拷走、离职工程师把项目卖给竞对之后,才拍着大腿后悔。您说源代码是什么?那是公司的命根子,是烧了几百万、团队熬了几百个通宵换来的。今天不跟您扯虚的,就聊点实实在在的——怎么把这堆“数字黄金”锁进保险柜。

如何给源代码加密?教你5种让核心代码“带不走、打不开、看不懂”的实用方法

1、部署 洞察眼MIT系统

这套系统在我们圈子里叫“代码贴身保镖”,不是那种装个软件就完事的摆设,是真正能落地到开发全流程的重器。对于怕员工“顺手牵羊”的老板,这几个功能是实打实的护城河:

1. 全环境透明加密,落地即锁

这套系统在我们圈子里叫“代码贴身保镖”,不是那种装个软件就完事的摆设,是真正能落地到开发全流程的重器。对于怕员工“顺手牵羊”的老板,这几个功能是实打实的护城河:

1. 全环境透明加密,落地即锁

代码不管是在开发人员本地电脑、共享服务器,还是U盘里,只要落在公司设备上,自动高强度加密。员工正常敲代码、编译时毫无感觉,但未经授权拷贝出去,打开就是乱码。我们服务过的一家游戏公司,离职主程试图打包20万行核心源码带走,结果到家打开全成火星文,第二天人事就收到了“误操作”的道歉邮件。

2. 外发通道精准管控,切断后路

微信、QQ、网盘、邮箱附件,这些泄密重灾区全部可设策略。能允许开发发截图做汇报,但绝不允许发整个工程文件。有家做工业软件的客户,就是靠着拦截了一次通过私人邮箱外发整车控制器代码的操作,保住了下轮融资的底牌。

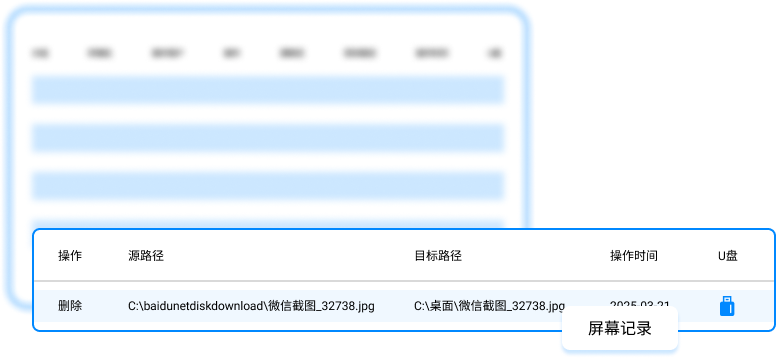

3. 代码级行为审计,谁动谁留痕

不是只看谁复制了文件,而是深入到IDE(开发环境)里的复制粘贴、另存为、甚至截屏。一旦有人试图把核心模块拆成小文件偷渡,系统直接触发告警。某金融科技公司CTO跟我们反馈,这功能帮他们揪出了那个每天下班前悄悄往云笔记里贴关键算法片的“内鬼”。

4. 核心代码沙箱隔离,拔网线也不怕

针对最高机密的核心算法库、密钥文件,可以划定虚拟沙箱区域。代码只能在指定环境里读写,就算员工拔了网线、用摄像头翻拍,系统也能通过屏幕水印追溯泄密源。一家做自动驾驶算法的客户,直接在沙箱里跑核心模型,连硬件调试口的权限都锁死,对方想逆向都没门。

5. 离职交接一键冻结,风险归零

员工提离职当天,系统自动切换策略:代码只能看、不能拷、不能外发。权限回收从之前需要IT忙半天,变成系统自动执行。现在很多企业把它当作“离职冷静期”的技术抓手,交接期核心资产的安全系数提升了几个量级。

2、自建纯内网开发环境,物理隔离

这是最“笨”但最有效的方法之一。把整个开发环境从物理上断开互联网,所有代码、文档、编译都在独立的内部集群完成。开发人员配两台电脑,一台连内网写代码,一台连外网查资料,想拷数据?对不起,USB口全部封死,刻录光驱拆掉。缺点就是牺牲了灵活性,远程办公、云端协作基本别想了,适合对安全极度敏感且团队集中的军工、芯片设计类企业。

这是最“笨”但最有效的方法之一。把整个开发环境从物理上断开互联网,所有代码、文档、编译都在独立的内部集群完成。开发人员配两台电脑,一台连内网写代码,一台连外网查资料,想拷数据?对不起,USB口全部封死,刻录光驱拆掉。缺点就是牺牲了灵活性,远程办公、云端协作基本别想了,适合对安全极度敏感且团队集中的军工、芯片设计类企业。

3、关键代码拆分与模块化混淆

把核心算法拆成多个“黑盒”模块,交给不同团队维护,谁手里都是碎片。核心调度逻辑甚至用硬件加密狗(一种类似U盾的物理设备)承载,代码运行到关键节点必须插狗验证。曾经有家做通讯协议栈的企业,核心模块用FPGA(可编程硬件)实现,软件人员接触到的只是调用接口,相当于把密码锁芯和钥匙分两拨人保管。

把核心算法拆成多个“黑盒”模块,交给不同团队维护,谁手里都是碎片。核心调度逻辑甚至用硬件加密狗(一种类似U盾的物理设备)承载,代码运行到关键节点必须插狗验证。曾经有家做通讯协议栈的企业,核心模块用FPGA(可编程硬件)实现,软件人员接触到的只是调用接口,相当于把密码锁芯和钥匙分两拨人保管。

4、代码水印与数字指纹溯源

在代码注释、变量命名、文件属性里植入肉眼难辨的“暗水印”,每个员工看到的代码副本都有唯一标识。一旦代码从非官方渠道流出,技术团队能通过自动化脚本迅速反推出是哪个部门、哪台设备、甚至哪个时间点泄露的。威慑作用大于实际追查——让员工明确知道“代码有自己的身份证”,不敢轻易转发。

在代码注释、变量命名、文件属性里植入肉眼难辨的“暗水印”,每个员工看到的代码副本都有唯一标识。一旦代码从非官方渠道流出,技术团队能通过自动化脚本迅速反推出是哪个部门、哪台设备、甚至哪个时间点泄露的。威慑作用大于实际追查——让员工明确知道“代码有自己的身份证”,不敢轻易转发。

5、全链路零信任架构与动态授权

不再相信任何内网设备,每一次访问代码仓库、每一次执行编译都实时校验身份和设备状态。开发人员哪怕在公司工位,换个IP地址或设备指纹异常,立刻阻断访问并强制二次认证。结合行为分析引擎,一旦发现某人在非工作时间、非惯用设备上批量拉取仓库代码,系统自动锁权限并通知安全团队。这套组合拳下来,基本把常规的泄密路子全堵死了。

不再相信任何内网设备,每一次访问代码仓库、每一次执行编译都实时校验身份和设备状态。开发人员哪怕在公司工位,换个IP地址或设备指纹异常,立刻阻断访问并强制二次认证。结合行为分析引擎,一旦发现某人在非工作时间、非惯用设备上批量拉取仓库代码,系统自动锁权限并通知安全团队。这套组合拳下来,基本把常规的泄密路子全堵死了。

本文来源:企业数据安全防御实验室、内部风险管理白皮书

主笔专家:陈振国

责任编辑:刘文静

最后更新时间:2026年03月25日