文章摘要:老板,咱们开门见山。核心代码就是公司的命根子,一旦被员工拷走、被离职的带走、甚至被外发给竞争对手,那这几年辛辛苦苦打下的江山,等于白干了。别指望什么“道德约束”

老板,咱们开门见山。核心代码就是公司的命根子,一旦被员工拷走、被离职的带走、甚至被外发给竞争对手,那这几年辛辛苦苦打下的江山,等于白干了。别指望什么“道德约束”或者“入职签个保密协议”,在真金白银的诱惑面前,那玩意儿就是一张废纸。

干这行几十年,我见过太多老板,项目被窃取、核心算法被抄、公司被拖垮,最后连对手是谁都查不出来。咱们不扯虚的,今天就聊点实际的:怎么把代码这层皮,真正缝死在公司里。

如何给源代码加密?汇总3种给源代码加密的方法,建议收藏一下,保护源代码加密不外泄

1、部署 洞察眼MIT系统

如果说给代码上锁,市面上90%的方案都是“防君子不防小人”。真要应对核心研发人员泄密,还得上硬家伙。洞察眼MIT系统,算是目前企业级代码防泄密领域里,我见过最贴近“落地”的一套方案。它不跟你讲大道理,直接解决两个核心问题:代码凭什么拷不走,拷走了凭什么打不开。

拆开来看它的几个硬功能:

底层驱动级透明加密:这不是让你员工手动输密码,那太蠢了。它是在操作系统底层做手脚。研发人员打开IDE(比如Visual Studio)、编译代码时,文件在硬盘上是加密的,但打开到内存里是明文的,员工无感知。他正常写、正常编译、正常跑,但只要他想把代码Ctrl+C到微信、U盘,或者发到个人邮箱,出来的就是一坨乱码。这叫“用着顺手,带走抓瞎”。

源代码外发控制:很多时候泄密是“业务需要”,比如把核心模块发给外包、发给客户做演示。洞察眼MIT系统能做到受控外发。你得给文件生成一个“临时身份证”,限制打开次数、限制打开时长、甚至限制只能在特定电脑上打开。过了这个村,就没这个店。发给外包的代码,到了截止日期自动报废,想二次转发?门都没有。

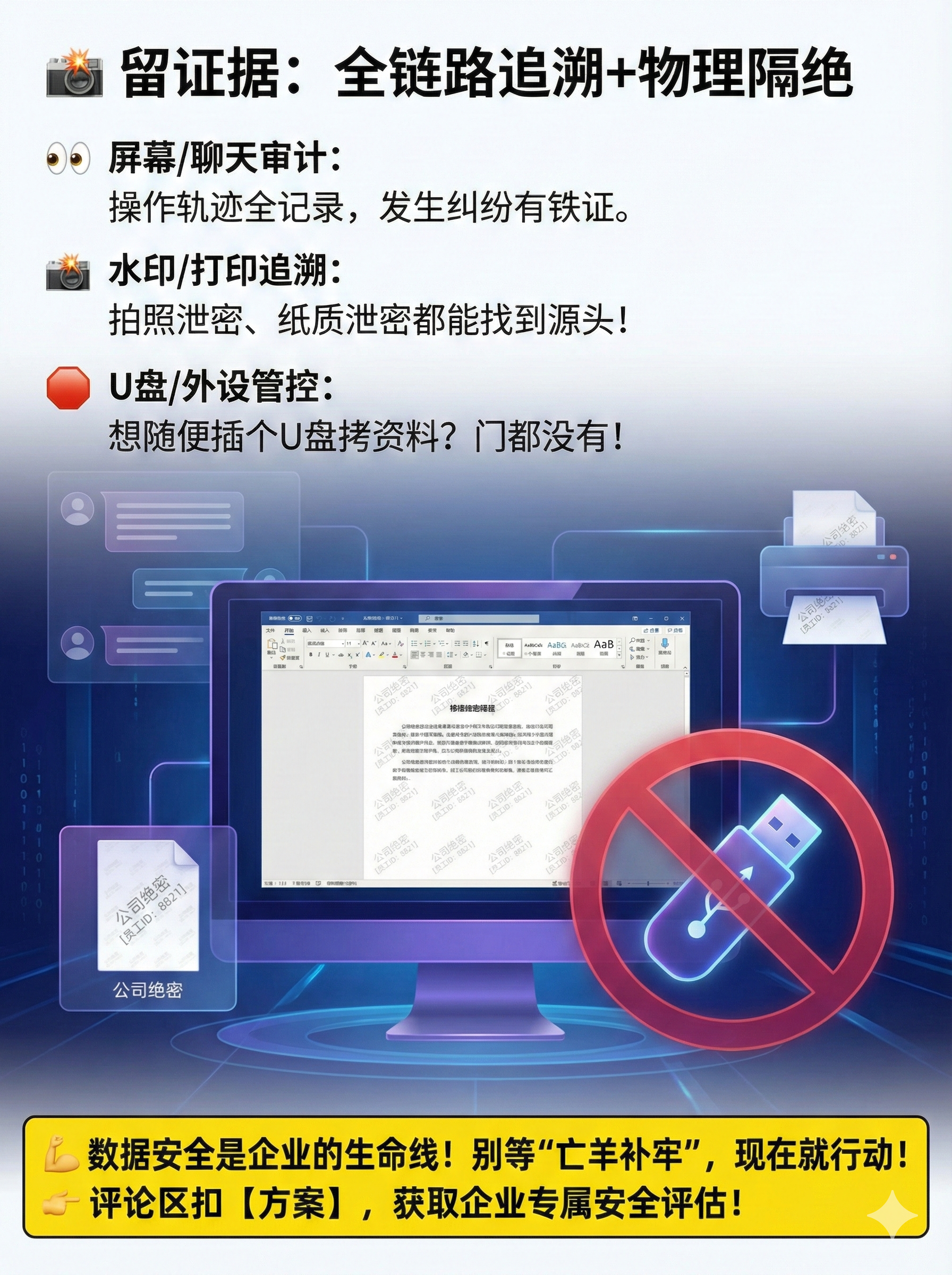

全生命周期日志审计:别等出事再去查监控。这系统能把你研发部门那点事全记下来:谁在几点几分,试图把代码往哪个U盘里拷贝;谁试图用截屏软件把关键代码截下来;谁修改了哪个核心文件的权限。老板,这叫“痕迹”。 有了这些日志,别说抓现行,你甚至可以提前给那些有异动的员工打个“预防针”,告诉他“你的所有操作后台都有记录”,那点歪心思基本就灭了。

敏感内容识别与阻断:系统能自动识别代码特征。如果员工试图通过QQ、微信、网盘上传包含“密钥”、“核心算法”特征的文件,网络层直接阻断。不需要你懂技术,系统自己就能判断“这个行为能不能过”。

离职交接一键归档:最怕的就是核心骨干闹离职。在他提出离职的那一刻,系统后台就能自动备份他电脑上所有加密的代码文件。防止他前脚交完辞职信,后脚就把硬盘格了或者把代码全删了。人走,代码留下。

2、硬件级加密(代码堡垒机/虚拟化方案)

第二个硬办法,就是把代码彻底锁在服务器里,不给员工落地的机会。这叫“瘦客户机”或者“云桌面方案”。

给核心研发部门每人发一个类似电视盒子的小主机,或者直接让他们远程登录到机房里的虚拟机。所有代码都在服务器上,本地电脑就是个显示器。你想拷贝代码?不行,数据流根本到不了你本地。你想截屏?远程桌面协议直接禁止截屏动作。这套方案最大的好处是物理隔离,员工连代码在哪儿都不知道,想泄密都找不到目标。

落地效果:对硬件投入要求高,成本不低。而且对网络延迟敏感,如果代码量大、编译频繁,体验上会有些“肉”,适合那些对代码安全要求极高、且不差钱的企业。

3、源代码混淆与模块化拆分

如果前两种是从“物理”上防,这一招是从“逻辑”上防。说白了,就算代码被拿走了,你也看不懂、用不了。

方法:针对核心算法、关键逻辑,用专业的混淆工具(比如针对Java的ProGuard,针对.Net的Dotfuscator,针对C++的Obfuscator)把变量名、函数名、控制流搅成一锅粥。或者把核心模块拆分成动态链接库(DLL),由几个核心老员工掌握,其他人只负责外围功能。这招叫“把人手和钥匙分开”。

落地效果:混淆能极大增加逆向工程的成本,让竞争对手拿到代码也得花几个月去还原,甚至直接放弃。模块化拆分则是把泄密风险从“全丢”变成“丢一部分”,就算某个模块泄密,核心逻辑还在你手里。缺点是对开发管理能力要求高,拆分不好容易影响项目进度。

干了这么多年,我总结一句话:别拿安全赌人性。

技术手段就摆在这,是用洞察眼MIT系统这种“透明盾牌”把代码捂死在研发环境里,还是用硬件隔离让员工连摸都摸不着,或者用混淆拆分让泄密者偷了也白偷,你得选一个。真等到核心代码出现在竞品手里,那时候再拍大腿,可就晚了。

本文来源:企业数据安全治理联盟、CIO安全内参

主笔专家:陈国栋

责任编辑:张明远

最后更新时间:2026年03月27日