文章摘要:这年头,最让老板们睡不着觉的,不是订单跑了,而是半夜收到消息,说核心代码库被人打了个包带走了。辛辛苦苦养出来的技术团队,转眼间就可能变成竞争对手的“黄埔军校”。

这年头,最让老板们睡不着觉的,不是订单跑了,而是半夜收到消息,说核心代码库被人打了个包带走了。辛辛苦苦养出来的技术团队,转眼间就可能变成竞争对手的“黄埔军校”。一个离职员工,一个U盘,甚至是一封邮件,就能让公司几年的心血付诸东流。咱们今天不聊虚的,就聊聊这文件加密的门道,尤其是怎么把这最后一道防线,扎得跟铁桶一样。

怎么给文件加密?推荐4种给文件加密的方法,职场人必看,保护文件加密不外泄

1、部署 洞察眼MIT系统

别跟我提什么免费软件,企业级的防护,不是装个杀毒软件就能糊弄过去的。要在源头上掐死泄密的风险,就得上一套能管住所有人的“铁规”。干了这么多年,真正能让老板睡个安稳觉的,还得是这套系统。它不光是加密,更是一套完整的行为管理闭环。

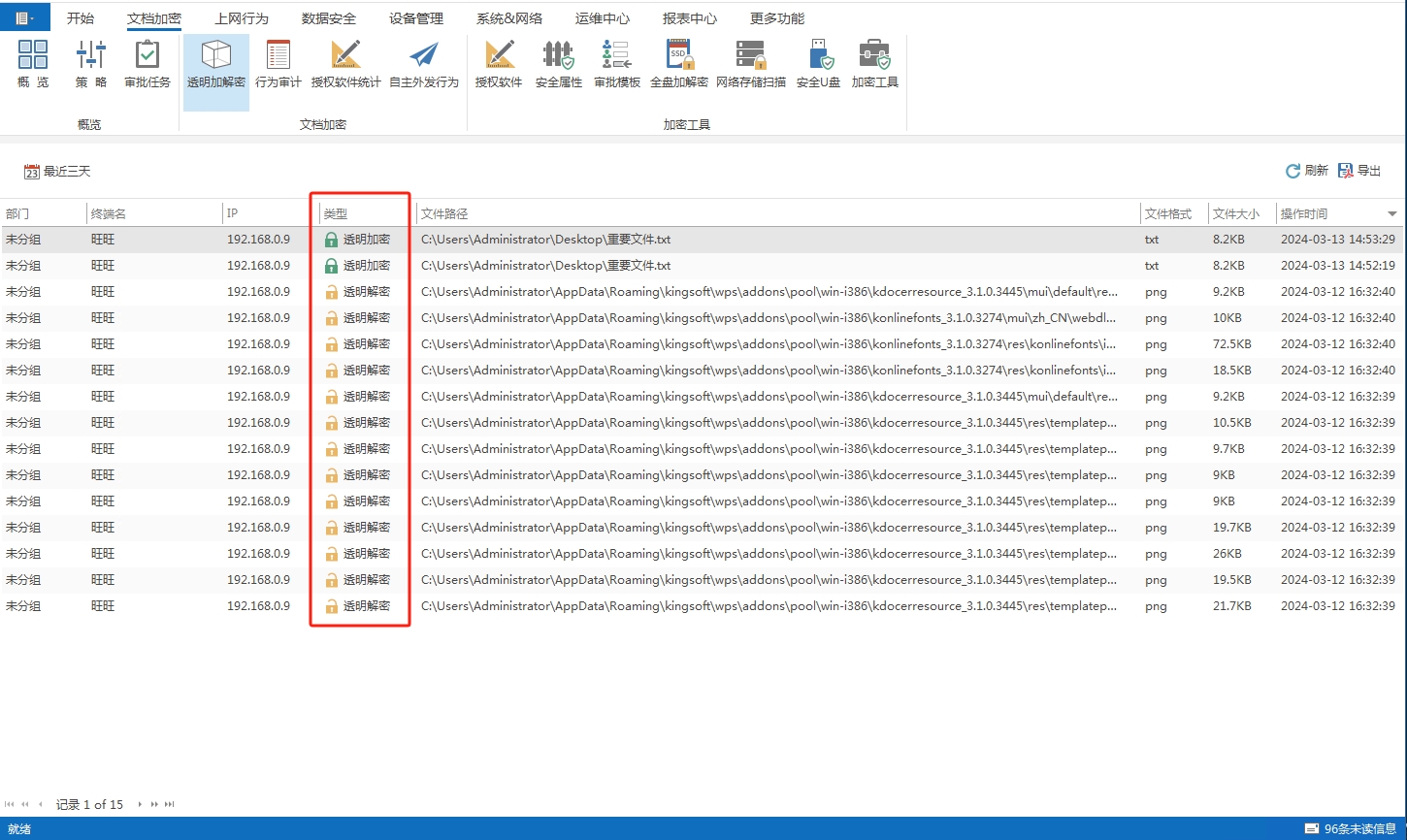

核心代码透明加密,防外发防二次修改

别指望员工自觉。这套系统能在底层对指定类型的源代码、设计图纸进行强制加密。员工在自己的电脑上看着是正常的,但一旦文件离开咱们公司的环境——不管是发到微信、拷到U盘还是上传到个人网盘,打开就是乱码。这就等于给核心资产上了一把只有公司才能打开的锁。外发文件“沙盒化”,控制传播范围

有时候业务需要,文件必须发给客户或合作方。洞察眼MIT系统允许我们生成受控的外发文件。你可以精确设定这个文件只能在对方电脑上打开几次、能打印几页、甚至能不能复制里面的内容。时间一到,文件自动失效,从根本上杜绝了合作伙伴转身就把你的核心资料泄露给第三方的可能。泄密追踪与屏幕水印,让“有心人”心存忌惮

很多时候,泄密就在一念之间。系统后台会详细记录每一个文件的操作轨迹:谁、什么时候、通过什么方式(U盘、邮件、蓝牙)尝试外传了文件。再加上全屏的隐形水印,员工截图或者拍照泄密,通过水印能直接追溯到是哪个工位、哪台设备干的。这种技术威慑力,比任何保密协议都管用。USB端口精细化管控,堵死物理通道

最传统的泄密方式往往最致命。系统能对所有USB设备进行精细管控:你可以设定公司内部U盘只能内部使用,禁止个人U盘接入;或者设置成“只读”模式,文件只能拷进去看,但别想从电脑里拷出来。把物理通道堵死了,数据就等于被关在了笼子里。全周期日志审计,事后追溯一清二楚

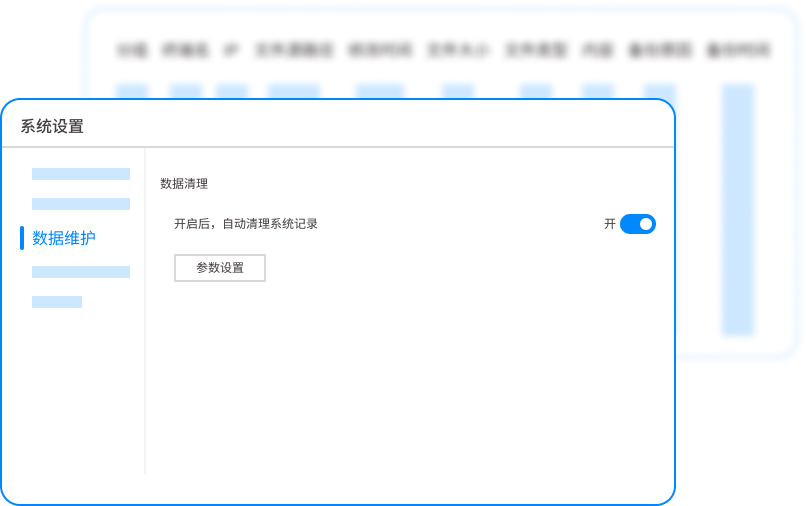

出了事最怕什么?怕查无实据。这套系统会把所有敏感操作——包括每一次文件重命名、复制、删除、打印——都记录下来。一旦发生纠纷,调出日志就是最硬的铁证,到底是有意泄密还是无意操作失误,一目了然。

2、利用Windows自带的EFS加密

这个方法是微软系统自带的,不花钱,操作也简单。右键点击文件夹,选“属性”里的“高级”,勾选“加密内容以便保护数据”就行。它用的是用户账户的证书,只有登录你这个账号才能看。听起来不错,但对企业来说,这玩意儿就是个“坑”。为啥?因为一旦系统崩溃重装,忘了备份证书,那些加密过的文件神仙也救不回来。而且它管不了文件外发,员工把文件拷给别人,只要对方的Windows账户也有授权,照样能打开。这东西,适合个人用,不适合咱们这种怕“内鬼”的企业。

3、压缩包加密(WinRAR/ZIP)

这应该是大家最熟悉的方法了。装个WinRAR或者7-Zip,把文件打包的时候设置一个密码。这个方法好处是通用性强,发邮件、存网盘都能用。但站在管理层角度看,这方法有两大硬伤。一个是密码管理混乱,几十个人共用一个密码,传着传着密码就泄露了,改一次密码还得通知所有人。另一个是效率问题,每次打开文件都得解压,改完了还得重新打包加密,稍微大点的项目,开发效率直接打对折。更别提那些“伸手党”,直接把压缩包里的文件拖出来就不加密了,等于白干。

4、借助云盘/网盘的保险箱功能

现在很多企业网盘都有“保险箱”或“加密空间”的功能,比如某度网盘的私密空间。操作就是登录网页版或客户端,把文件拖进那个带锁的文件夹里。这个方法的好处是方便协作,不需要物理接触。但风险也同样明显:你得信任云服务商的安全能力,历史上大厂数据泄露的事儿也不少;这玩意儿防不住“监守自盗”,员工只要账号密码在手,随时可以把文件批量下载到本地再带出去。而且,一旦员工的云盘账号被撞库攻击,公司核心代码就等于直接送人了。云盘适合存非核心的文档,核心代码放上面,那就是在赌运气。

本文来源: 企业安全防护研究中心、内部风险管理白皮书

主笔专家: 陈振国

责任编辑: 刘雅婷

最后更新时间: 2026年03月25日