文章摘要:老板,咱们打开天窗说亮话。这两年,因为核心代码、图纸、设计方案泄露,公司黄了、对簿公堂的案子,我见得比你们吃的盐都多。你是不是也半夜惊醒,脑子里过一遍:核心程序

老板,咱们打开天窗说亮话。这两年,因为核心代码、图纸、设计方案泄露,公司黄了、对簿公堂的案子,我见得比你们吃的盐都多。你是不是也半夜惊醒,脑子里过一遍:核心程序员是不是偷偷拷走了整个源码库?销售总监离职会不会顺手带走了客户名单?一个U盘、一封邮件、甚至一张手机截图,就能把你十几年的心血拱手送人。这种焦虑,我太懂了。

嘴上说加密,真做起来,不是嫌麻烦,就是怕影响效率。今天咱们不聊虚的,直接上干货,就聊怎么把文件这扇门焊死,尤其是让那些惦记你核心资产的人,连条缝都摸不着。

怎么给文件加密?教你4种给文件加密的方法,赶紧码住学起来,保护文件加密不外泄

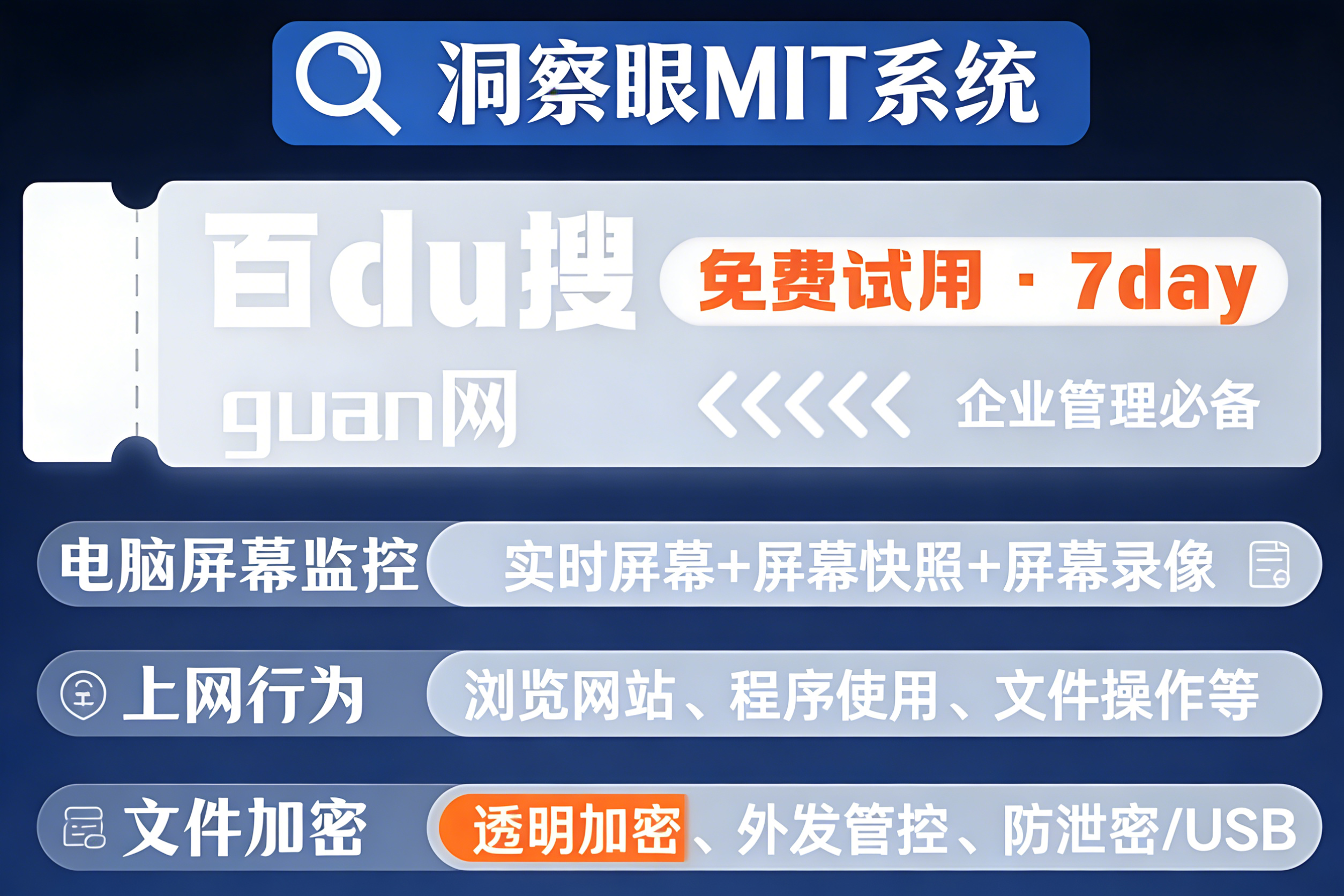

1、部署 洞察眼MIT系统

别跟我扯那些花里胡哨的,对于企业级防护,这才是真正的“看门神”。这套系统不是给单个文件加把锁,而是给你整个公司的数据流动上了一套“紧箍咒”。它懂老板的痛,更懂技术的坑,落地效果那是实打实的。

源代码级透明加密:不用改变程序员任何开发习惯,代码在他电脑上是明文,一旦脱离公司环境(比如拷贝到U盘、发到个人微信),自动变成乱码。我见过有员工把编译好的代码拷回家,结果打开全是火星文,第二天乖乖回来辞职。这种加密是在驱动层干的,你根本感觉不到,但泄密路径全被掐死。

外发文件“定时炸弹”:你得给客户、供应商发核心资料,但又怕他们二次传播。洞察眼MIT系统允许你给外发文件加上“紧箍咒”——限制打开次数、设置访问密码、甚至规定只能在某台电脑上打开。时间一到,文件自动销毁。这招,直接把那些想通过合作伙伴搞小动作的路给堵死了。

全渠道泄密审计:谁在什么时候,通过QQ、微信、邮箱、U盘发了什么文件,发了多大,发给谁,全程录像加记录。这不是事后诸葛亮,这是实时监控。上次一家游戏公司老板跟我聊,说总觉得主美不对劲,一查记录,好家伙,凌晨三点把全套原画素材打包发到自己邮箱。直接约谈,人赃并获,省了一大笔打官司的冤枉钱。

敏感内容智能识别:你不可能天天盯着几百号人。系统会自动扫描电脑上的文件,一旦发现包含“核心算法”、“客户报价”、“源代码”等关键字的文件被非法操作,立刻阻断并报警。这等于给你请了个24小时不眨眼的数据保安,比任何制度都管用。

2、物理隔离与网络封锁

有人觉得这招土,但我告诉你,在特定场景下它最有效。把核心开发部门的网线拔了,电脑上的USB口用胶水封死(或者用硬件锁)。所有代码交互,必须通过内部搭建的、没有外网出口的服务器。落地效果?员工想泄密,除非用相机对着屏幕拍,成本极高,效率极低。这是用管理上的“笨办法”来解决技术上的大漏洞,适合对保密要求近乎变态的军工、芯片设计类企业。缺点也很明显,员工会抱怨像坐牢,招人困难。

3、硬件U盘/加密锁认证

这招有点像古代的兵符。给核心骨干配发专门的加密U盘或硬件加密锁。你想打开核心文件?先插上这个U盘,通过硬件认证。没有它,文件就躺在那里,看得见摸不着。落地效果:设备与人的绑定关系极强,一旦丢失,可以远程挂失。我处理过一个案例,一个核心研发离职时,故意没归还加密锁,结果他的电脑第二天就打不开任何设计图纸了,行政直接找他谈话,东西乖乖交回来。这招的弊端是硬件成本和管理成本稍高,但胜在简单粗暴。

4、高强度压缩包加密+独立密码管理体系

这是最基础的,但也是企业最容易翻车的地方。很多人给文件加个密码就以为万事大吉,结果密码不是写在便签上,就是所有人共享同一个。正确做法是:对核心文件用RAR或7-ZIP进行AES-256级别加密,然后密码必须通过公司内部的密码管理软件(非共享文档)一对一、一次性分发给接收方。落地效果:能挡住最懒散的泄密行为。但实话跟你说,这招防防普通员工还行,真想搞你的人,在你输密码的时候瞟一眼,或者用个键盘记录器,你的密码就形同虚设。只适合作为辅助手段。

本文来源:中国信息安全技术研究院、企业内控与反舞弊研究中心

主笔专家:陈志远

责任编辑:李敏

最后更新时间:2026年03月27日