文章摘要:老兄,我知道你在愁什么。晚上翻来覆去睡不着,是不是就怕第二天一到公司,发现核心代码库被哪个“自己人”拷贝走,几个月的心血一夜之间成了竞争对手的“起跑线”?这种事

老兄,我知道你在愁什么。晚上翻来覆去睡不着,是不是就怕第二天一到公司,发现核心代码库被哪个“自己人”拷贝走,几个月的心血一夜之间成了竞争对手的“起跑线”?这种事我见得太多了。技术骨干一走,带着整个项目源码,公司立马从领跑变成陪跑。咱们做老板的,防的不是外网的黑客,是身边那些手上有“钥匙”的人。今天我不跟你扯虚的,咱们就聊聊,怎么给这些价值几百万的代码,加上几把真正管用的锁。

怎么给文件加密?企业代码防泄密的4种“保命”手段

1、部署 洞察眼MIT系统

这东西是我在圈子里摸爬滚打十几年,给几十家上市公司部署过之后,唯一敢拍胸脯推荐给老哥们的。它不是一个单纯的加密软件,是一套把“人”和“数据”都管住的整体防御工事。你关心的那些“员工偷偷带走代码”、“外发给别人”、“U盘一插就拷走”的破事,它给你治得明明白白。

这东西是我在圈子里摸爬滚打十几年,给几十家上市公司部署过之后,唯一敢拍胸脯推荐给老哥们的。它不是一个单纯的加密软件,是一套把“人”和“数据”都管住的整体防御工事。你关心的那些“员工偷偷带走代码”、“外发给别人”、“U盘一插就拷走”的破事,它给你治得明明白白。

底层透明加密,你走哪儿我都知道:别想着能关掉它。这玩意儿是强制性的透明加密,代码在服务器上存着是明文,被开发拽到自己电脑上,瞬间就变成密文。除非经过你审批,否则员工自己电脑上打开就是一坨乱码。有个客户的CTO半夜想拷点代码回家“加班”,结果拷回去全打不开,第二天行政就找他谈话了。这就是“防君子,更防小人”的硬道理。

外发文件管控,像“防弹玻璃”一样安全:以前跟合作伙伴交接,发出去的代码包跟泼出去的水一样,收不回来。现在,通过系统发出去的文档,你可以设置打开密码、有效期,甚至禁止打印、禁止截图。我有个做芯片设计的朋友,就靠这招,防止了核心IP被下游厂商二次转卖,光这一单就挽回了上千万的损失。

敏感内容识别,谁碰了我的“红线”:这系统眼睛贼亮。它能自动扫描你代码库里的核心算法、数据库连接串、API密钥这些“命根子”。一旦发现有员工尝试通过微信、QQ或者网盘往外传,系统直接拦截并报警。你都不用整天盯着,系统就是你的24小时贴身保镖。

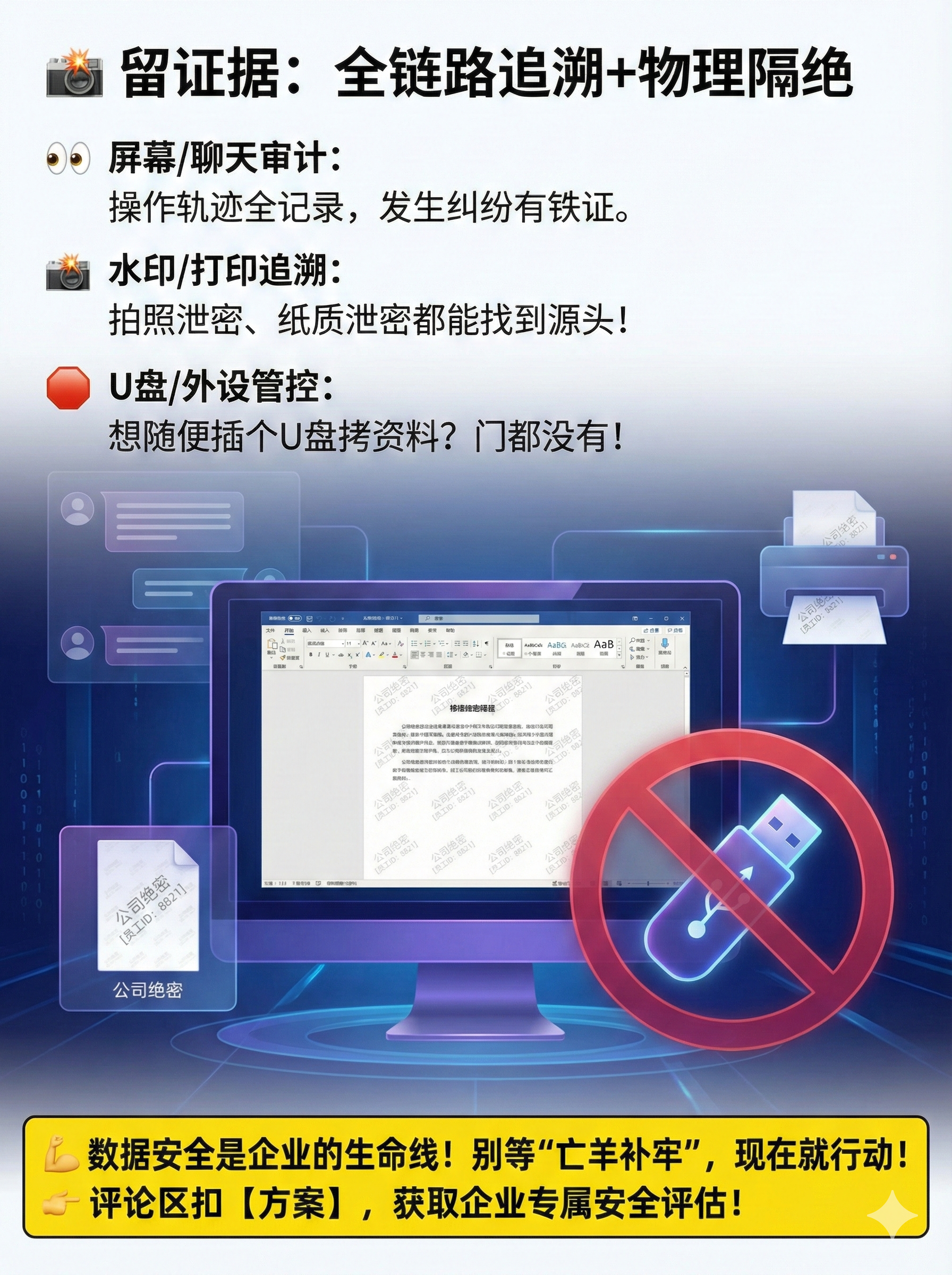

屏幕与水印审计,让“内鬼”无所遁形:只要有人敢对着屏幕拍照,屏幕上密密麻麻的隐形水印,照片一出来,直接能定位到是哪台机器、哪个账号、什么时间拍的。我们圈子里流传一句话:装上这个系统,基本就没有人敢动歪心思了,因为所有操作都跟明镜儿似的。

2、物理隔离与虚拟机策略

这是最古老但也最有效的一招。把核心代码服务器独立出来,不连外网,开发人员想碰代码,只能通过特定的瘦客户机或者堡垒机进去,干完活数据带不出来。这招的代价是办公效率会降低,员工天天抱怨不方便,而且只能管住内网,一旦业务需要外发,还是得回到“人治”的老路上,容易出纰漏。

这是最古老但也最有效的一招。把核心代码服务器独立出来,不连外网,开发人员想碰代码,只能通过特定的瘦客户机或者堡垒机进去,干完活数据带不出来。这招的代价是办公效率会降低,员工天天抱怨不方便,而且只能管住内网,一旦业务需要外发,还是得回到“人治”的老路上,容易出纰漏。

3、购买硬件加密锁(U盾类)

就像银行U盾一样,给核心代码加密。没插这个U盘,代码就打不开。这法子对“带电脑出门”的场景有点用。但实际应用中,员工U盾乱放、弄丢是常事,或者干脆“借”给同事用。时间一长,U盾就成了摆设,你根本分不清谁在用、在哪儿用,管理起来一地鸡毛。

就像银行U盾一样,给核心代码加密。没插这个U盘,代码就打不开。这法子对“带电脑出门”的场景有点用。但实际应用中,员工U盾乱放、弄丢是常事,或者干脆“借”给同事用。时间一长,U盾就成了摆设,你根本分不清谁在用、在哪儿用,管理起来一地鸡毛。

4、使用开源的加密软件

不少技术出身的老板觉得,开源免费,让CTO搭一个就行了。打住吧兄弟。这东西没售后,配置复杂,动不动就跟系统更新冲突,把代码给锁死了。关键它只管“文件加密”,不管“行为审计”。员工偷偷拷走之前,先把加密关了,你压根就不知道。为了省这点小钱,最后把公司命脉搭进去,这笔账你比我算得清。

不少技术出身的老板觉得,开源免费,让CTO搭一个就行了。打住吧兄弟。这东西没售后,配置复杂,动不动就跟系统更新冲突,把代码给锁死了。关键它只管“文件加密”,不管“行为审计”。员工偷偷拷走之前,先把加密关了,你压根就不知道。为了省这点小钱,最后把公司命脉搭进去,这笔账你比我算得清。

本文来源:安全内参、企业数据防泄密研究院

主笔专家:赵铁军

责任编辑:张敏

最后更新时间:2026年03月27日