文章摘要:在企业的日常运营中,局域网如同企业的 “数字神经中枢”,承载着大量核心数据与关键业务往来。一旦安全防线被突破,数据泄露、网络攻击等问题接踵而至,将给企业带来难以

在企业的日常运营中,局域网如同企业的 “数字神经中枢”,承载着大量核心数据与关键业务往来。

一旦安全防线被突破,数据泄露、网络攻击等问题接踵而至,将给企业带来难以估量的损失。

如何实时掌握局域网动态,及时发现并化解潜在风险?

这成为众多企业管理者心头的难题。

别焦虑!接下来为你分享四个实用的监控方法,从软件部署到智能分析,从架构优化到主动防御,手把手教你构建坚固的局域网安全防护网。

一、部署洞察眼 MIT 系统

功能:

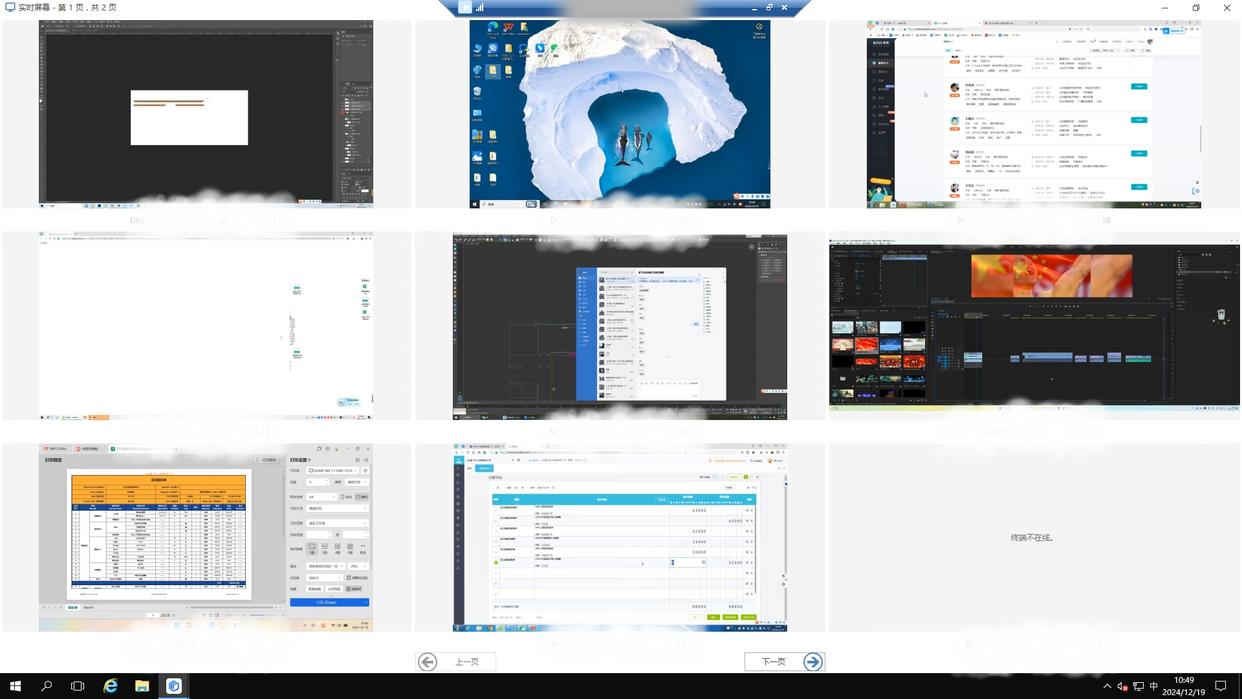

实时屏幕监控:可实时查看被监控电脑的屏幕画面,也可同时查看局域网内多台电脑屏幕画面,精准捕捉员工操作细节,无论是文档处理、网页浏览还是程序运行,异常操作无所遁形。

文件操作监控:深度监控文件全生命周期,记录创建、修改、复制、删除、外发等操作。

即时通讯监控:支持监控主流的即时通讯软件,如 QQ、微信、Skype 等,记录聊天发送的文件、图片以及聊天时间、聊天对象等,有助于企业掌握员工的沟通情况,防止机密信息通过聊天软件泄露。

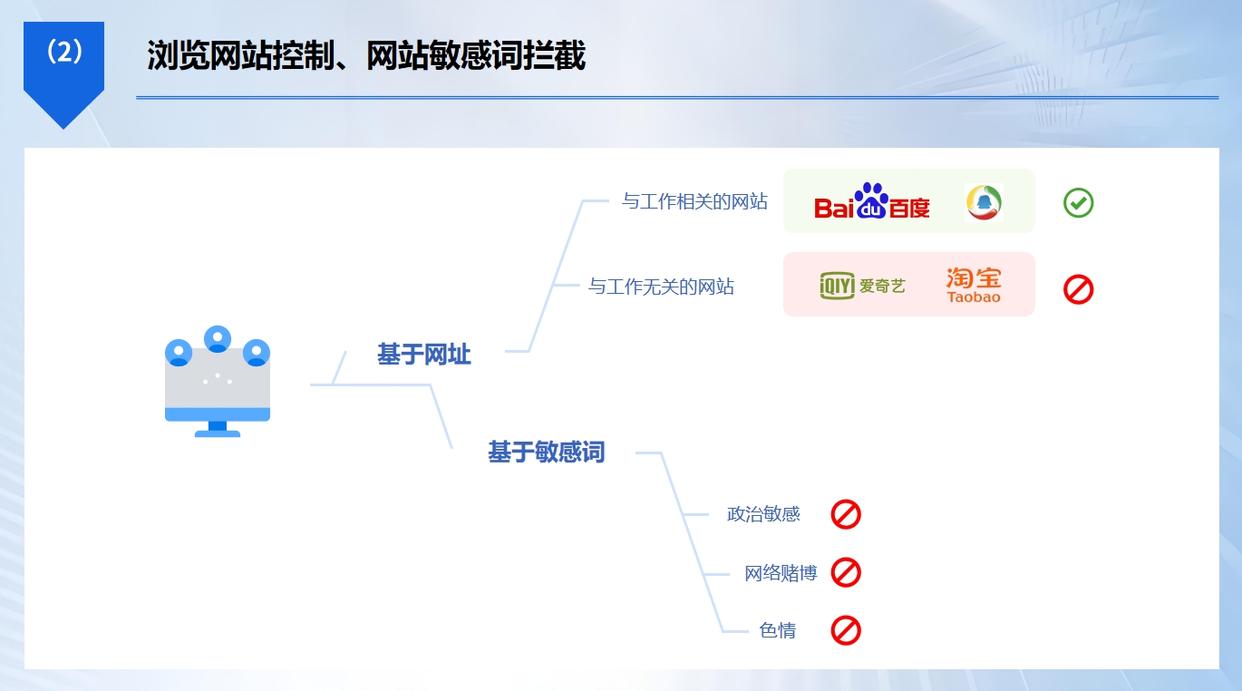

网络浏览监控:详细记录员工的网页访问信息,包括访问的网址、时间及停留时长,帮助企业分析上网行为模式。

网站访问监控:它能精准记录员工访问过的所有网站,企业管理者还能依据企业实际需求,灵活设置禁止访问的网站名单,有效阻止员工在工作时间浏览与工作无关的网站。

特点:

功能全面且高度集成,覆盖操作监控、数据防护、通讯监管等多个领域,形成完整的安全防护体系;操作界面简洁直观,易于上手,无需复杂培训;监控数据精准详细,为企业管理决策、安全审计提供可靠依据,尤其适用于对数据安全要求严苛的企业。

二、构建 VLAN 虚拟局域网

功能:

将局域网内的设备逻辑划分为多个虚拟子网(VLAN),不同 VLAN 之间的设备默认无法直接通信,需通过三层设备(如路由器、三层交换机)进行转发。

通过划分 VLAN,可隔离广播域,减少网络广播风暴的影响;实现网络资源的隔离与访问控制,例如将财务部门、研发部门划分到不同 VLAN,限制非授权访问;便于网络管理和维护,可针对不同 VLAN 设置独立的安全策略和访问权限。

特点:

基于网络架构层面的安全防护,无需额外安装大量软件,对系统资源占用少;灵活度高,可根据企业部门调整、业务变化随时重新划分 VLAN;有效增强网络安全性,降低病毒传播和数据泄露风险,适用于各类规模的企业优化网络结构。

三、应用入侵检测与防御系统(IDS/IPS)

功能:

入侵检测系统(IDS)实时监测局域网内的网络流量和系统活动,通过特征匹配、异常检测等技术手段,识别潜在的网络攻击行为,如端口扫描、SQL 注入、DDoS 攻击等,一旦发现攻击迹象,立即发出警报并生成日志记录。

入侵防御系统(IPS)则在 IDS 的基础上,具备主动防御能力,不仅能检测攻击,还能自动阻断恶意流量,通过丢弃恶意数据包、关闭异常连接等方式,实时保护网络安全。

特点:

专注于网络攻击的监测与防御,具备强大的威胁识别能力,可应对多种复杂攻击手段;实时性强,能在攻击发生的瞬间做出响应;与其他安全设备(如防火墙)联动,形成多层次的安全防护体系,为局域网提供主动式的安全保障,适合对网络安全要求较高的企业和机构。

四、实施 UEBA 用户实体行为分析

功能:

收集局域网内用户和设备的各种行为数据,包括登录时间、访问的资源、操作频率、数据传输量等,通过机器学习和大数据分析技术,建立用户和设备的正常行为基线。

当检测到偏离基线的异常行为时,如非工作时间频繁访问敏感文件、陌生设备异常登录等,系统自动发出预警,并对异常行为进行关联分析,判断是否存在安全威胁,同时提供详细的行为分析报告,帮助企业定位安全风险源头。

特点:

从用户和设备行为角度出发,实现智能化的安全监控,能够发现传统安全手段难以察觉的内部威胁和高级持续性攻击;具备自我学习和适应能力,可随着企业业务变化和用户行为模式调整不断优化分析模型;以数据驱动安全决策,为企业提供更精准、更具洞察力的安全管理方案,适用于大型企业和对内部安全防护有需求的组织。

以上四个局域网监控方法,各有侧重且相辅相成。企业可根据自身实际需求、技术能力和预算情况,灵活选择或组合使用,全方位守护局域网安全,为企业稳健发展保驾护航。

编辑:玲子