文章摘要:在这个信息飞速传播的数字时代,我们的电脑、手机等设备中存储着大量重要且私密的文件,可能是工作上的机密文档、个人的财务信息,又或是珍贵的生活照片和回忆。然而网络环境的复杂性以及数据泄露风险的无处不在,让文件安全成为了我们不容忽视的问题。对文件进行加密,就像是给它们穿上了一层坚固的 “铠甲”,能有效防止这些重要信息被他人窥探或窃取。接下来就为大家介绍五个好用的文件加密方法以及它们各自适用的应用场景,助

在这个信息飞速传播的数字时代,我们的电脑、手机等设备中存储着大量重要且私密的文件,可能是工作上的机密文档、个人的财务信息,又或是珍贵的生活照片和回忆。

然而网络环境的复杂性以及数据泄露风险的无处不在,让文件安全成为了我们不容忽视的问题。对文件进行加密,就像是给它们穿上了一层坚固的 “铠甲”,能有效防止这些重要信息被他人窥探或窃取。

接下来就为大家介绍五个好用的文件加密方法以及它们各自适用的应用场景,助你轻松守护文件安全。

一、部署洞察眼 MIT 系统进行文件加密

方法:

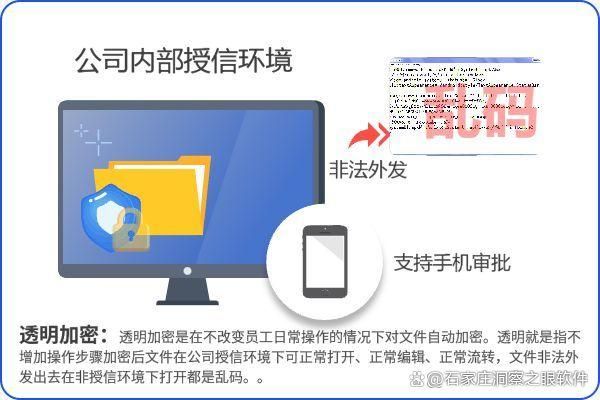

透明加密:采用新一代文件透明加密内核,运用驱动层透明加密技术,对指定类型文件如办公文档、设计图纸、研发代码、PDF、CAD 图纸等在创建、编辑和保存过程中自动加密。员工正常使用文件时无感知,文件保存或传输时自动加密,确保数据在存储和传输过程中始终保持加密状态,不改变用户操作习惯,不影响工作效率。

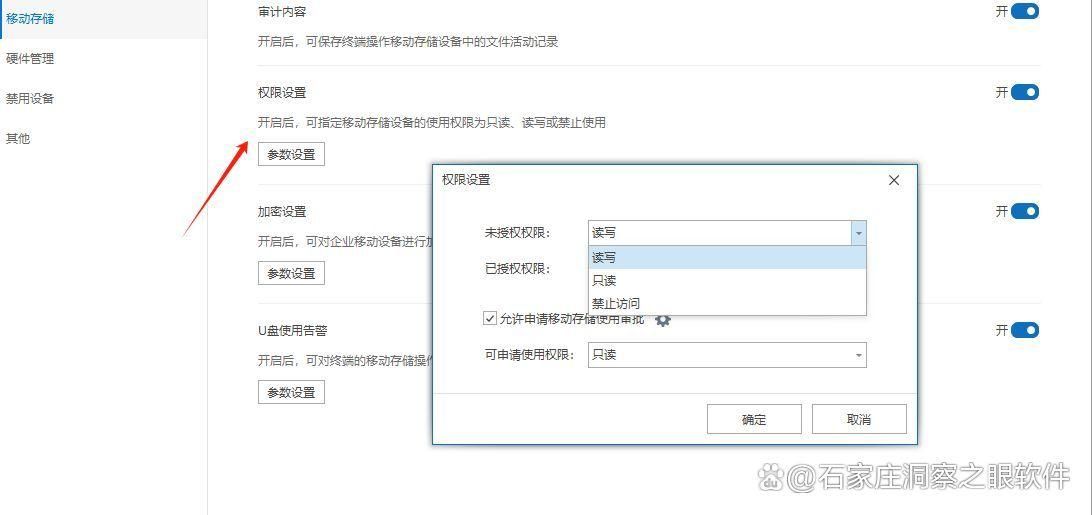

权限控制:系统提供细粒度的权限管理,管理员可根据用户角色、部门、时间等多种因素设定不同的访问权限。例如,对每个外发文件进行细粒度权限管理,可限制浏览时间、次数、打印权限、显示水印等,有效防止数据泄露和未授权访问。

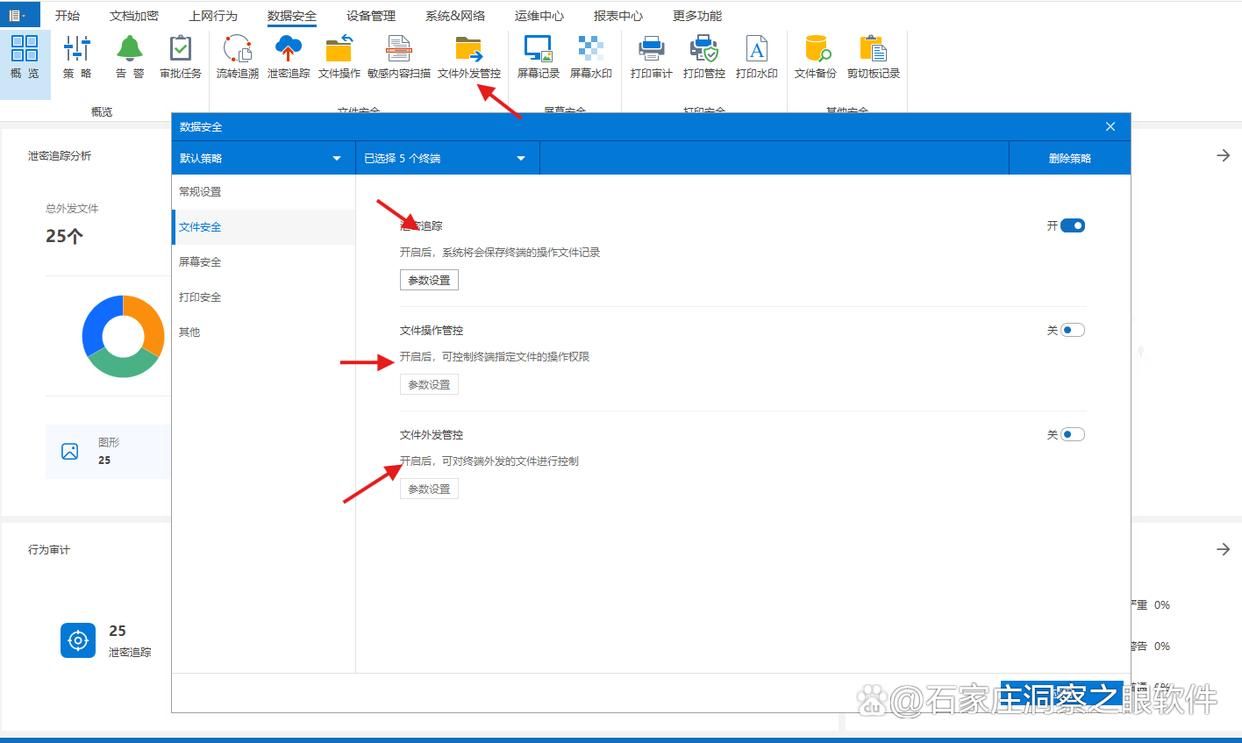

文件安全外发:结合透明加密、权限管理等技术,对需要外发的文档加密控制、指定外发文档的使用权限,在不影响正常办公的同时防止二次泄密。文件接收方在不需要安装加密客户端的情况下,可以通过外发文件查看器查看加密文档,确保文档使用安全,同时提供完整的文件外发日志,包括外发人员信息、外发文件的使用权限信息,确保行为可追溯。

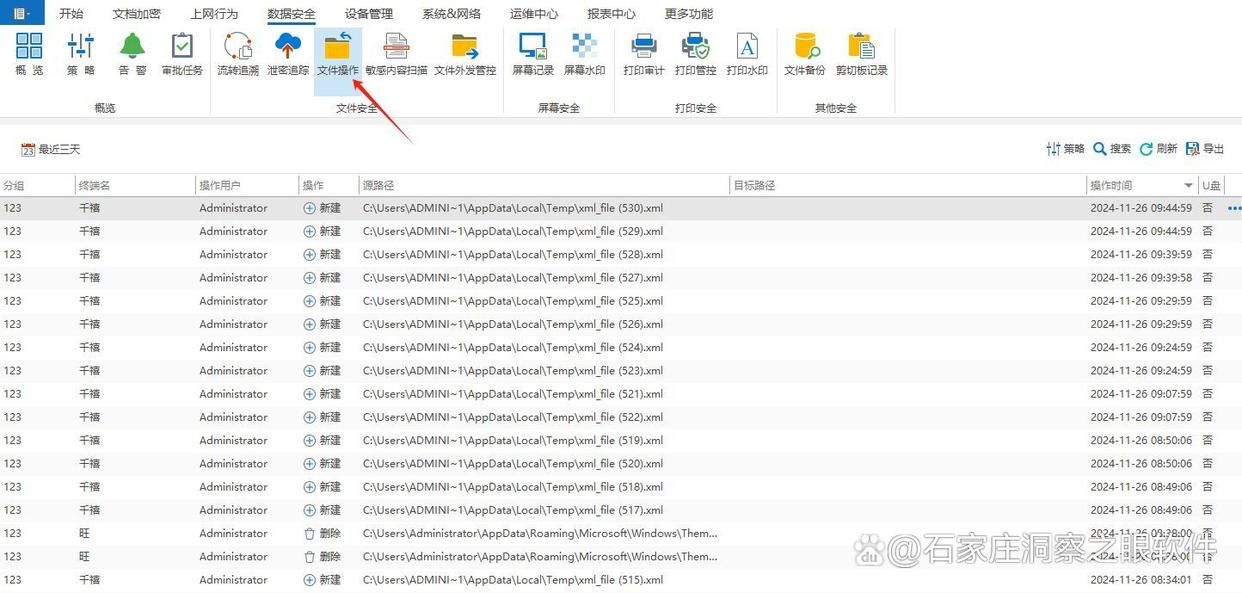

实时监控与审计:具备实时监控功能,能够实时监控和分析用户对加密文件的操作行为,并记录详细的审计日志,包括文件的访问、修改、删除等操作信息,有助于及时发现并处理潜在的安全风险。

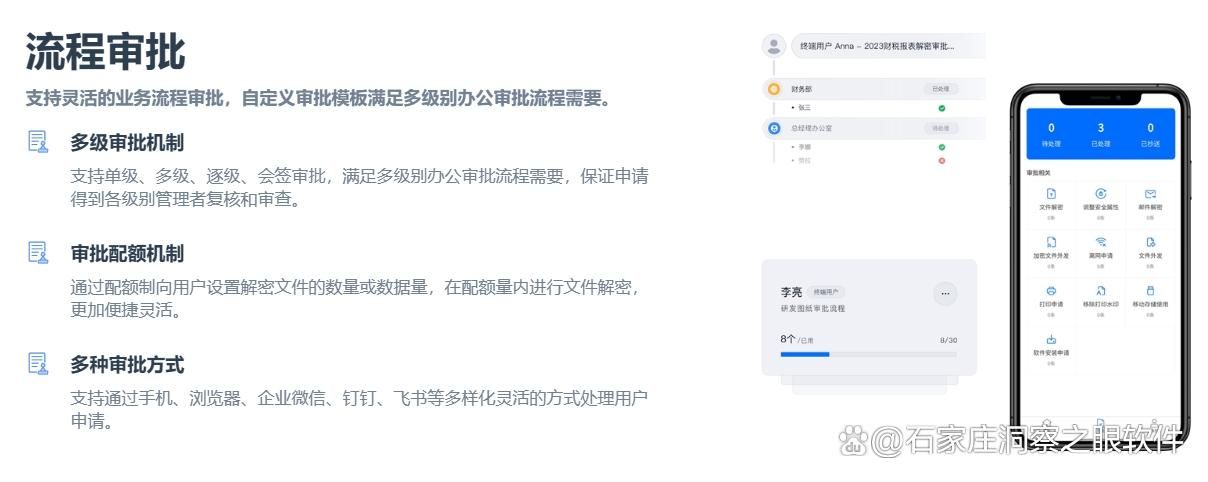

审批流程:支持自定义的审批流程、审批人,还支持自定义的审批通过条件,并且提供客户端、管理端、网页、手机 APP 等多种审批方式,也支持离线审批等,流程审批为文件外发、解密或发送邮件等操作提供了便利服务。

应用场景:广泛适用于各类企业、单位,尤其是对数据保密性要求极高的行业,如金融机构、科研单位、高新技术企业等。这些地方往往有着大量的敏感信息,像银行的客户资料、科研项目的核心数据等,通过洞察眼 MIT 系统加密,能有效防止内部人员泄密以及外部攻击导致的数据泄露风险。

二、使用系统自带加密功能

方法:在 Windows 操作系统中,对于 NTFS 格式的磁盘分区,选中要加密的文件或文件夹,右键点击选择 “属性”,在弹出的属性窗口中,点击 “高级” 按钮,勾选 “加密内容以便保护数据” 选项,然后点击 “确定”,按照系统提示完成加密操作。加密后,只有当前登录系统且拥有对应解密密钥的账户才能访问该文件。

应用场景:适合个人用户以及小型企业中对文件安全性有一定要求,但又不想安装额外加密软件的情况。例如,个人保存的私人日记、重要证件扫描件等,或者小型公司内部的一些日常办公文档,通过系统自带功能就能实现基础的加密保护。

三、基于 PGP 加密

方法:安装 GnuPG 软件,通过命令行或相关图形化界面工具生成密钥对(包括公钥和私钥),将公钥分享给需要与你通信或共享文件的人,自己保留私钥。在加密文件时,选择要加密的文件,指定接收方的公钥,软件会利用公钥对文件进行加密,接收方收到加密文件后,使用自己对应的私钥才能解密查看内容。

应用场景:常用于需要进行安全通信和文件交换的技术爱好者、对隐私要求极高的群体以及一些涉及敏感信息传递的企业间合作场景。比如开源项目的开发者之间交流代码、敏感项目的合作方之间传递资料等情况。

四、利用在线加密工具

方法:打开相应的在线加密工具网站,上传要加密的文件(通常支持多种常见格式,如 PDF、DOC 等),在网站页面上按照提示设置密码等加密参数,点击加密按钮,等待加密完成后下载加密后的文件到本地即可。

应用场景:适合偶尔有加密需求,不想安装专门加密软件的用户,尤其是对一些格式固定的文件进行临时加密处理。比如学生偶尔需要加密一份论文文档提交给老师,或者普通用户临时加密一份电子合同等情况。

五、实施文件隐藏与伪装加密

方法:有些软件可以将文件隐藏在特定的系统文件或其他正常文件中,比如将重要文件隐藏在一张看似普通的图片文件中,通过特殊的算法使其外观上只是一张图片,而实际内部包含了加密的文件内容。另外,也可以通过修改文件扩展名等伪装技巧,让他人误以为是无关紧要的文件类型,只有知道正确还原方法的人才能获取真实文件。

应用场景:适合在一些对文件保密性要求极高且担心常规加密方法被破解的特殊场景下使用,比如一些情报机构、涉及国家安全等机密信息的存储场景,但需要注意这类方法的合法性和合规性,要在合法范围内使用。