文章摘要:在企业管理中,保障数据安全与提升工作效率是永恒的课题。为了实现这一目标,越来越多的公司选择对员工电脑进行监控。这背后,究竟藏着哪些不为人知的技术手段?从系统自带

在企业管理中,保障数据安全与提升工作效率是永恒的课题。为了实现这一目标,越来越多的公司选择对员工电脑进行监控。

这背后,究竟藏着哪些不为人知的技术手段?

从系统自带的基础审计功能,到专业的第三方监控软件;从网络流量的暗中追踪,到硬件设备的直接拦截,每一种方法都有其独特的运作方式。

无论你是企业管理者,想要寻找合适的监管方案,还是员工,好奇自己的电脑是如何被 “关注” 的,接下来分享的六个常见监控方法,都值得你深入了解。

一、部署洞察眼 MIT 系统

功能:

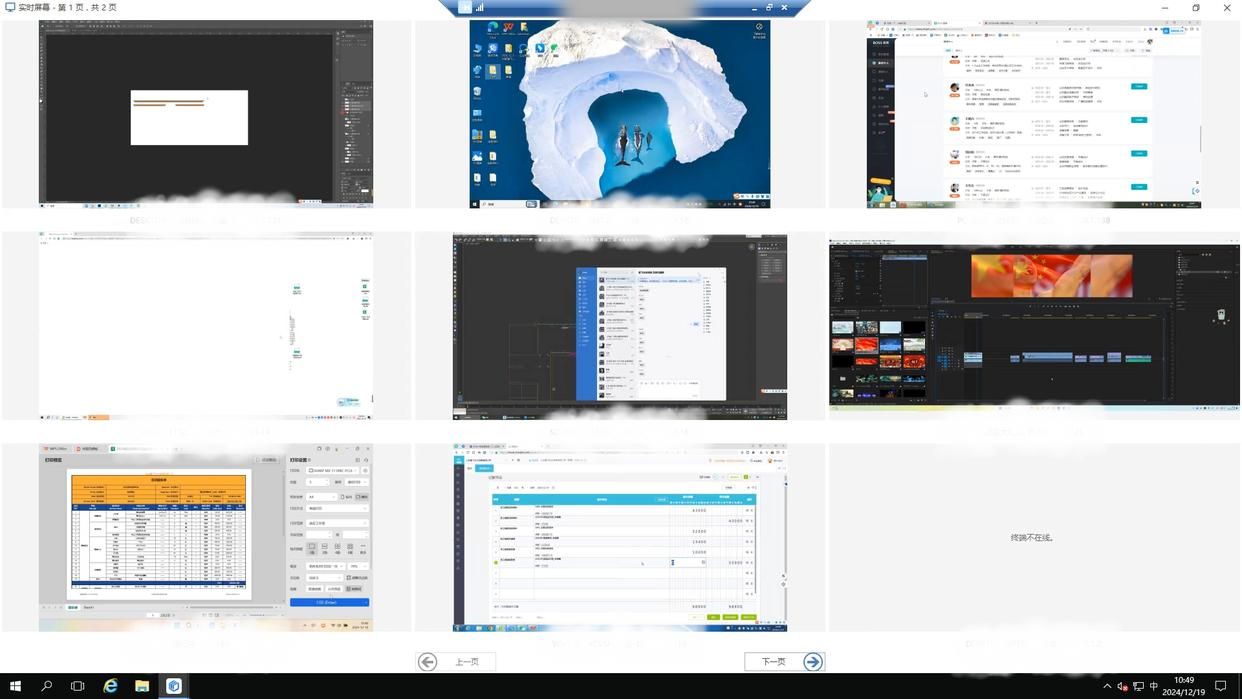

实时屏幕

能够实时、高清地展示员工电脑屏幕,管理者如同亲临员工电脑前,对其操作行为一目了然。支持多屏同时监控,可一次性查看多台员工电脑画面,大幅提升管理效率。

屏幕录制与回放

对电脑屏幕进行录制,将员工在电脑上的所有操作过程记录下来,形成视频文件。还支持自定义录制频率与时长,自动生成视频存档,方便后期回溯查看。

文件操作记录

不仅记录文件的创建、修改、删除,还能追踪文件的复制、移动、打印等操作,详细记录操作时间、操作者、文件路径等信息,当企业发生文件异常变动时,可精准溯源。

上网行为审计

详细记录员工访问过的所有网站、使用过的应用程序、搜索的关键词以及网络流量数据,并生成可视化报表。通过分析这些数据,企业能够清晰了解员工的上网习惯和规律,为制定更合理的网络管理策略提供依据。

优点:功能全面集成,覆盖屏幕、文件、网络、应用等多维度监控,满足企业多样化管理需求;数据记录详细精准,为企业管理和数据安全防护提供有力支撑;实时报警和回溯功能,能快速响应安全威胁,及时处理违规行为。

二、网络流量监控

功能:在路由器或网关部署专用工具,识别员工电脑访问外部网站、下载上传文件时的网址、数据量、传输协议等信息,监控网络数据交互。

优点:从网络层面对数据流动进行把控,能快速发现异常数据传输行为,如数据外泄风险;不依赖员工电脑安装程序,隐蔽性强,不易被员工察觉和干扰;可对企业整体网络流量进行分析管理,优化网络资源分配。

三、硬件监控设备

功能:在电脑与网络间接入监控盒子,截取分析数据包,实现对员工电脑数据传输的监管,即便电脑安装防护软件也不影响监控效果。

优点:不依赖操作系统和软件,稳定性高,能绕过部分电脑防护机制;物理层面的监控,数据拦截和分析更直接,监控效果可靠;对于一些对软件使用有限制的特殊工作环境,硬件监控设备更具适用性。

四、屏幕录制软件

功能:按设定间隔自动截取屏幕画面或实时录制,完整记录员工电脑操作过程,便于回溯工作情况。

优点:可视化呈现员工工作状态,直观判断员工是否专注于工作任务;能完整保留操作细节,为纠纷处理、工作复盘提供清晰的视频证据;可按需调整录制频率,灵活适应不同管理需求。

五、BIOS 层面的监控

功能:在 BIOS 中设置参数,禁用 USB 接口、设置开机密码、加密硬盘等,限制硬件使用和保障数据安全。

优点:从底层对电脑硬件进行管控,安全性高,防止员工通过硬件设备私自拷贝数据;无需在操作系统运行时生效,即使系统被破坏,安全限制依然存在;操作相对简单,技术门槛较低,便于企业技术人员实施。

六、操作系统自带的审计功能

功能:Windows 和 Linux 等操作系统可通过本地安全策略或组策略编辑器启用审核策略,记录用户登录、文件访问、系统关闭等关键操作,留存员工对系统资源的使用痕迹。

优点:无需额外安装软件,依托系统原生功能即可实现基础监控;对系统兼容性好,不会因第三方软件产生冲突问题;部署成本几乎为零,适合初步建立监控体系的企业。

企业对员工电脑进行监控的这些方法各有优劣,目的都是为了平衡管理需求和数据安全。了解这些常见的监控方式,无论是对企业管理者规划管理策略,还是对员工规范自身工作行为,都具有重要的参考意义。

编辑:玲子