文章摘要:在公司里,大家对着屏幕敲键盘,看上去节奏很快,但专不专注、高不高效,外人很难一眼看出来;更要紧的是,敏感文件有没有被随手发到外网、截图是否乱飞,这些细节直接牵动

在公司里,大家对着屏幕敲键盘,看上去节奏很快,但专不专注、高不高效,外人很难一眼看出来;更要紧的是,敏感文件有没有被随手发到外网、截图是否乱飞,这些细节直接牵动团队的进度和安全。

换到家里也是同理:孩子说是上网查资料、上网课,打开电脑倒也名正言顺,可一到下午,游戏弹窗、社交提醒“叮”一下,注意力就被带走了;家长不在旁边盯着,总归有点不踏实。

想要把电脑的实际使用情况心里有数,合规、适度的监控不是为了“盯人”,更像是保驾护航——既能提醒该专注时专注,也能把可能的风险拦在门外。

接下来我们分享六种方法,覆盖企业与家庭两类场景;既能实时掌握电脑动态,也能在必要时回看关键记录,用起来不折腾、也不吓人。

一、部署洞察眼 MIT 系统

屏幕可视:同时看多台电脑的当前画面,像一面小型屏幕墙。早会前扫一眼,谁在跑测试、谁在整理文档,大概心里有数(我个人觉得这对团队节奏很有帮助)。

文件操作记录:文件新建、复制、删除、传输等操作,都会按时间前后记录下来。重要文件的一旦泄密,通过记录能快速找到主要责任人。

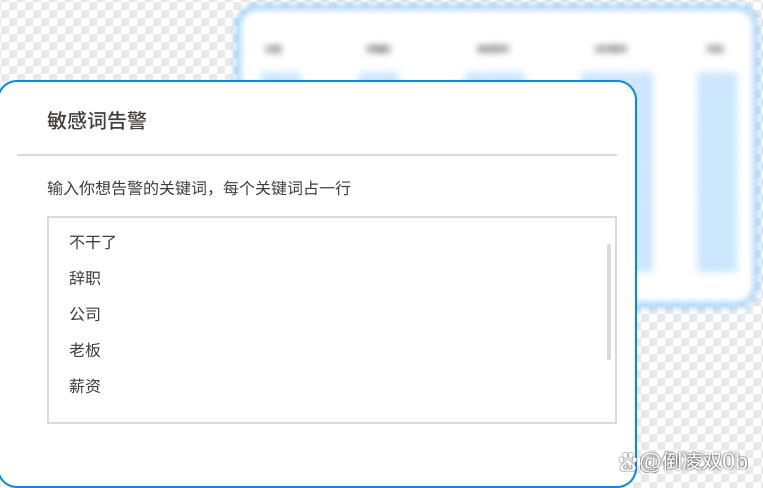

敏感词预警:自定义敏感词,命中了就推送提醒,比如访问不良站点、外发机密文件等。一旦涉及到敏感词,就会立即发出提醒。

远程管控:员工遇到问题时,管理员无需到员工身边,直接一键远程连接员工电脑,进行远程演练指导,帮助员工解决难题。

适用:企业多台电脑集中管理、对合规和效率有明确诉求的团队;家庭端也能用,但要注意告知和边界。

二、打开系统自带的账户审计(轻量不折腾)

Windows、macOS 都有账户审计功能。打开后,会留下登录/注销、重要系统操作的时间痕迹。

你不用盯着看,出状况时翻日志就够了:谁在几点装了驱动、何时改了系统设置,一清二楚。

共用电脑、轮班岗特别合适。

深夜出现异常登录时间,第二天看记录能快速对上号。

简单、内置、少占资源。

三、做好 U 盘等移动存储的管控(堵住最常见的“洞”)

很多数据泄露都从一个小小的 U 盘开始。装个 U 盘管控工具就像在 USB 口上加了道门:

记录插拔时间、拷贝了哪些文件

给授权设备放行,陌生 U 盘一律拦截(必要时仅读不写)

关键目录禁止外拷

实际体验是这样的:新同事插入个人 U 盘,系统会弹提醒;要么申请白名单,要么改用公司加密盘。

流程清清楚楚,事后也好追溯。对保护商业机密很“顶用”。

四、借助浏览器插件了解上网情况(点到为止)

装上合适的浏览器插件,能记录网站访问、停留时长、搜索词,顺带还能屏蔽一批不良站点。

家长场景里,孩子写作业时你去厨房冲杯咖啡,回头只需看日报,大概就知道是不是在漫游视频站;企业里,能判断上班时间是否和工作内容一致。

注意别把个人隐私看得过细,设置上尽量聚焦“类别”而不是“细枝末节”。

五、定时自动截屏(最轻量的“留痕”法)

不想上复杂系统?定个间隔,让工具自动截屏保存。

文件按时间命名,一排排翻起来很直观。它不适合做取证级别的精细分析,但用来把握电脑大致使用轨迹、还原关键时段的操作,已经够用。

小团队常把截图丢进共享网盘,必要时对照讨论,效率反而很高。

六、在局域网侧做流量与行为监测(从“网络入口”看全局)

对企业网络来说,放一台能看流量的设备在局域网里(支持流量统计、镜像端口分析、异常外联告警等),能看到所有电脑“往哪儿走、走了多少”。

现实里的例子:午后出口带宽猛涨,一查是有人在更新大体量游戏;或者某台电脑频繁连接陌生海外 IP,安全员第一时间收到预警。

它不看个人细枝末节的操作,但对发现异常、稳定网络很有效。

组合建议与使用小贴士

先轻后重:账户审计 + 定时截屏,是门槛最低的搭配;有合规与效率诉求,再叠加 U 盘管控或洞察眼 MIT。

明确边界:提前告知、写进制度或家长约定,采集“最少够用”的信息,设置保存周期(比如 30~90 天自动清理)。

分场景取舍:办公侧看效率与合规,家庭侧更重引导与保护;能用“分类判断”就少做“逐条窥探”。

注意合规:遵守当地法律与行业规范,涉及敏感数据时要加密存储、控制权限访问。

总之,不必把监控想得太玄乎。选对工具,保持透明边界,先试后上,哪怕从最简单的一两项做起,已经能显著降低风险、提升管理的确定性。

编辑:玲子