文章摘要:源代码作为软件开发者的核心资产,其保密性至关重要。一旦源代码泄露,不仅可能导致企业辛苦研发的成果付诸东流,还可能面临激烈的市场竞争威胁以及知识产权纠纷等诸多问题

源代码作为软件开发者的核心资产,其保密性至关重要。一旦源代码泄露,不仅可能导致企业辛苦研发的成果付诸东流,还可能面临激烈的市场竞争威胁以及知识产权纠纷等诸多问题。

2025 年随着技术的不断迭代,市面上涌现出了不少功能强大的源代码防泄密软件,它们从不同角度为保护源代码安全筑牢了坚固防线。

接下来就为大家细数七款备受程序员称赞的高端源代码防泄密软件,快来一起了解一下吧。

一、洞察眼 MIT 系统

透明加密:采用先进的透明加密技术,在不改变用户操作习惯和开发流程的前提下,自动对源代码文件进行加密。文件始终以密文形式存储在磁盘上,只有在合法用户正常使用时才会在内存中解密,从根本上防止源代码泄露。

多算法加密:支持 AES、RSA、国密标准等多种加密算法,可根据用户需求选择不同强度的加密方式,以满足不同的安全要求。

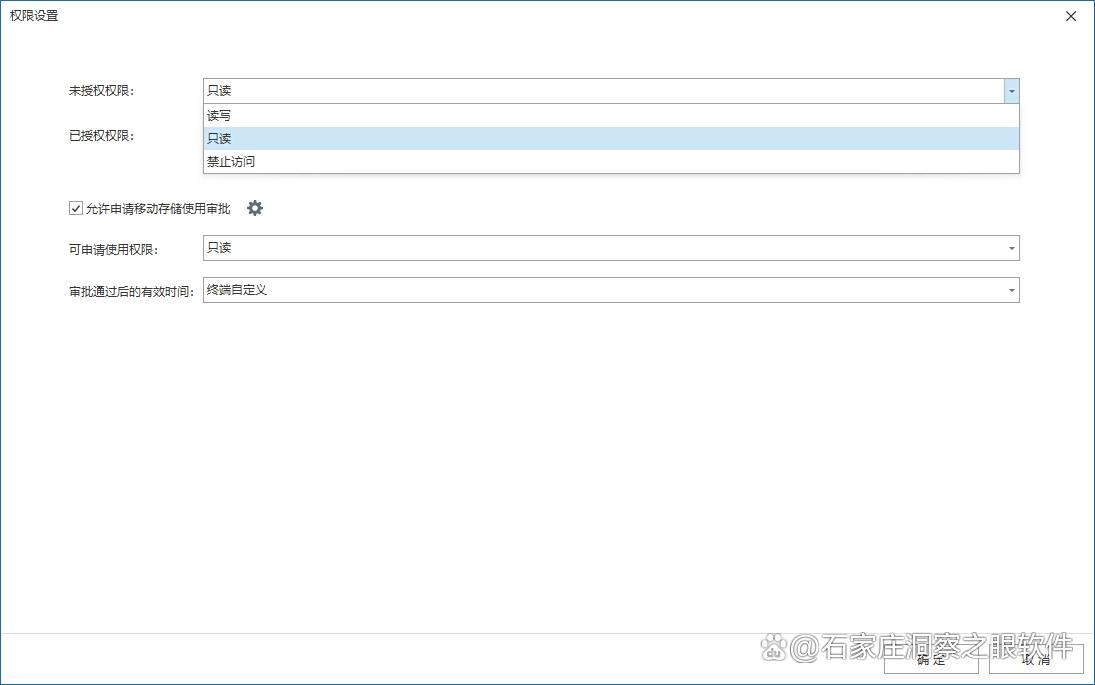

精细权限设置:可以根据企业的组织架构和员工职责,为不同用户或用户组设置精细的访问权限,如开发人员只有对自己负责模块代码的读写权限,测试人员只有只读权限等。

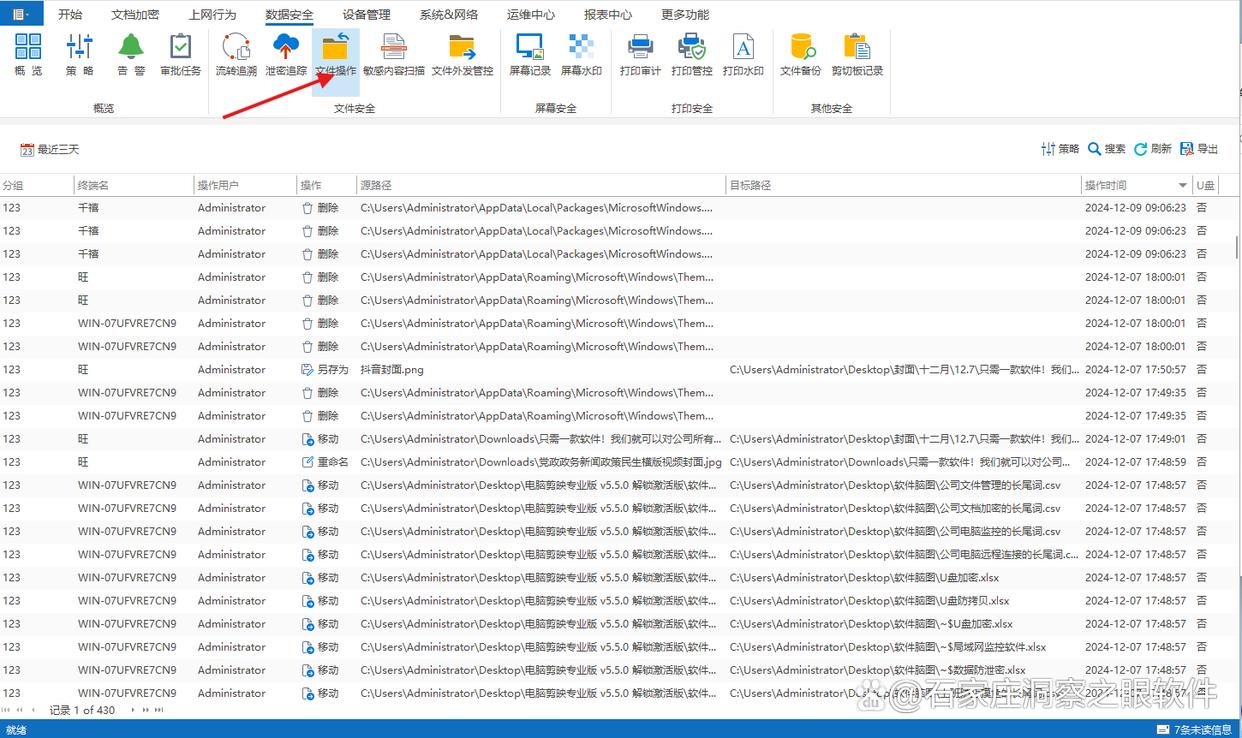

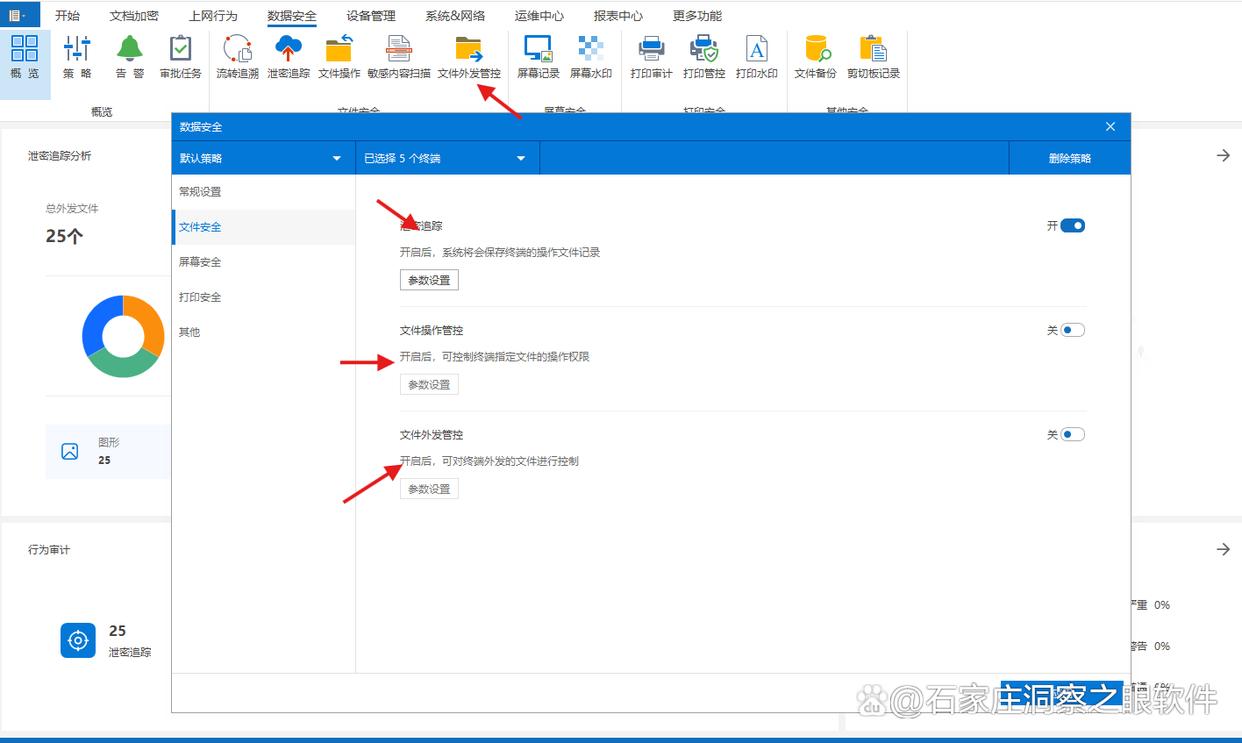

操作行为记录:实时监控用户对源代码文件的各种操作行为,包括打开、修改、删除、复制等,并详细记录操作的时间、操作人员、操作内容等信息,以便审计和追溯。

外发审批流程:当需要将源代码外发给合作伙伴、客户或进行外部测试时,系统提供完善的外发审批流程。只有经过相关负责人审批通过后,代码才能外发,并且可以设置外发文件的使用期限、打开次数等限制条件。

二、ProtectedCode

从逆向这头用力:代码混淆、指令重排等手段把逻辑打散,即便有人绕过了外层加密,也很难把全貌拼起来。

编译链路不留缝:中间产物(.obj、.class……)生成即加密,别指望从编译缓存里抠到半点源信息。

适配面广:Windows、Linux、macOS 乃至 Docker 容器都能跑,跨平台团队不用东补西补。

三、VaultCode Secure

搭了个“加密协作空间”,团队在里面写代码、做评审、分享片段;片段还能只加密局部,权限范围刚刚好。半夜修 bug 时也能安心开屏共享,不怕泄露。

自带代码安全扫描,有人图省事把密钥临时塞进 config 的习惯,它会第一时间提醒,别让小疏忽变成大事故。

对分布式团队友好:跨部门、跨时区的人都在同一层“安全气泡”里协同,沟通和状态同步更顺滑。

四、CodeArmor Enterprise

文件加密、权限管理、审计追踪做成“开箱即用”,外加策略模板库,基础安全策略几小时就能落地,少走弯路。

权限颗粒度能从项目→团队→角色一路下沉;还能与 LDAP/AD 打通,人员来去自动同步,省去手工维护的烦恼。

审计口径全,常见内外部审计要求都能对上;对合规要求高的行业(金融、医药、车厂等)会更省心。

五、EnigmaPro

主打未雨绸缪:采用抗量子计算破解的加密算法,叠加加密与混淆双保险,为未来算力增长留足安全余量。

跨平台之外,还提供加密调试环境;调试时的日志、转储这些环节尽量不“露底牌”,降泄露风险。

技术路线偏前瞻,科研机构、高端制造等重保密、重长期适配性的组织会更对味。看路线图,版本节奏不算快,但每次更新都对得起期待。

六、Veracode

走的是“平台化应用安全”路线:不仅管源代码层面的保护,还把代码审查、漏洞扫描一并做了,覆盖面更广。

静态分析在生命周期前期就介入,问题早发现、早修复——老生常谈,但确实把后期成本打下去了。

云端平台支持多语言,CI/CD 无缝接入;大型团队接入后流水线不必大改,咖啡还没凉就能跑起来。

七、FileSecure

本地与云端两头都管,源代码加密不因存储位置变化而打折。访问权限控制同样细致,按职责设级别,灵活授权、即时收回。

日志监控记录每一次访问与操作,管理员可实时盯、事后也能审;敏感数据审计做得比较全,适合多人协作与远程办公的日常节奏。