文章摘要:“老李,出大事了!”凌晨三点,技术总监老李被一个夺命连环call惊醒。电话那头,是公司核心开发团队的负责人,声音里带着哭腔:“我们项目的核心代码,被人整个扒下来

“老李,出大事了!”

凌晨三点,技术总监老李被一个夺命连环call惊醒。电话那头,是公司核心开发团队的负责人,声音里带着哭腔:“我们项目的核心代码,被人整个扒下来,挂在国外一个代码分享社区了!标价1000美金……”

老李的脑袋“嗡”的一声,瞬间清醒。他创立的“飞跃科技”是一家初创公司,耗费了团队三年心血研发的AI推荐引擎算法,是他们敢于叫板行业巨头的唯一底气。现在,这道护城河,一夜之间荡然无存。

经过紧急排查,泄密源头指向了一位已离职半年的前员工。他在职期间,利用权限便利,悄悄将代码拷贝到了自己的私人电脑,离职后为了牟利,便将其低价出售。

这起事件,让“飞跃科技”的融资计划瞬间搁浅,几近破产。老李的故事并非危言耸听,在数字化浪潮席卷全球的今天,源代码已成为科技企业的生命线和核心资产。它的价值,远超看得见的办公楼和服务器。一旦泄露,带来的不仅是经济上的巨大损失,更是对企业创新能力和市场竞争力的致命打击。

那么,如何像守护宝藏一样,保护好我们的源代码呢?别担心,今天我们就为大家盘点七款在2025年备受赞誉的源代码防泄密软件,它们如同忠诚的卫士,为您的核心代码筑起一道坚不可摧的防线。

一、洞察眼MIT系统——企业级防泄密“超级盾牌”

如果说源代码安全是一场战争,那么该系统就是这场战争中的“超级盾牌”,尤其适合对数据安全有极高要求的大中型企业。

它的核心优势在于其强大的透明加密技术。这项技术通过驱动层加密,可以在完全不改变工程师开发习惯和文件格式的前提下,对源代码文件进行强制、自动的加密。当授权用户在VSCode、IntelliJ IDEA等开发环境中打开代码文件时,系统会在内存中快速解密,让用户正常编辑;一旦保存或关闭,文件会立刻恢复为加密状态存放在硬盘上。整个过程对用户完全透明,既保证了极致的安全,又丝毫不会影响编译、调试等开发效率。

更重要的是,它拥有极其精细化的权限管理。管理员可以为不同的员工或部门设定“千人千面”的权限策略。例如,可以允许A员工读取和编辑代码,但不允许他复制内容;允许B员工使用代码,但禁止他截屏或打印;甚至可以控制文件是否能被发送到微信、QQ等聊天工具,或者上传到网盘。对于离职员工,只需一键禁用其权限,他电脑中所有加密的源代码文件将变为无法打开的乱码,彻底杜绝“离职泄密”风险。

此外,它的实时监控与审计功能也堪称一绝。系统会详细记录所有用户对加密文件的操作行为,包括谁、在什么时间、用什么程序、对哪个文件进行了打开、修改、复制、删除等操作。一旦发生违规行为,如短时间内尝试复制大量文件,或试图通过未授权的程序访问核心代码,系统会立即触发警报并自动阻断该操作,让每一次风险操作都有据可查,无处遁形。

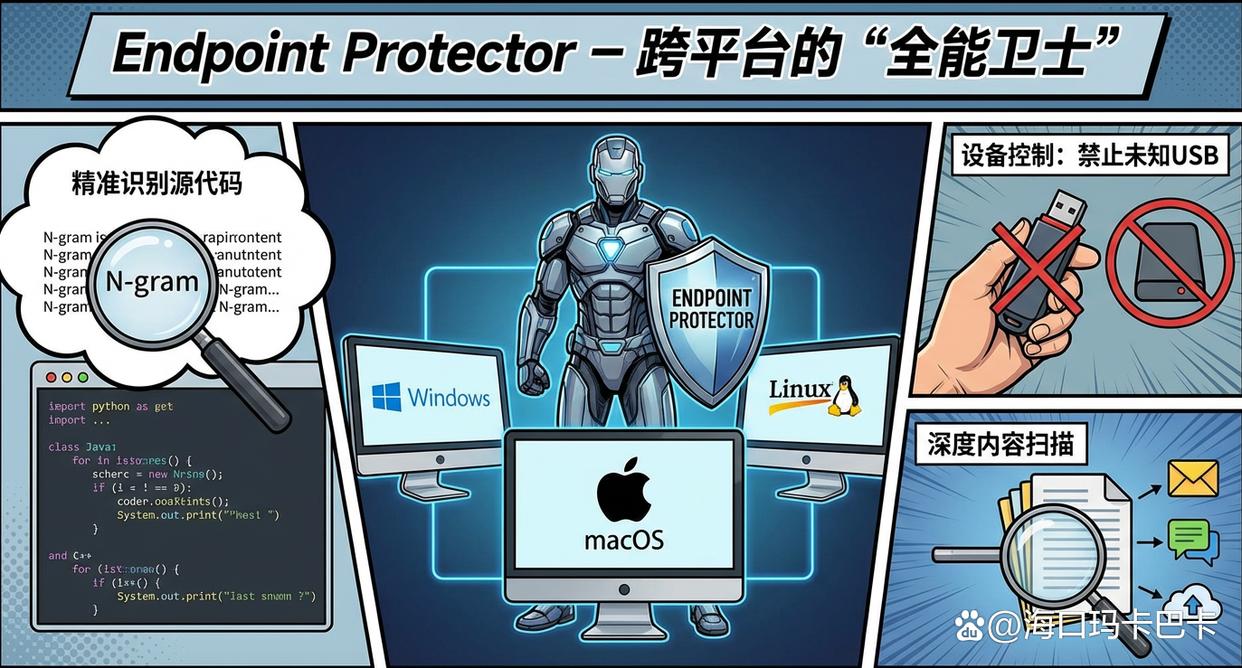

二、Endpoint Protector——跨平台的“全能卫士”

很多开发团队都是混合环境,同时使用Windows、macOS和Linux系统。该软件的最大亮点就在于其出色的跨平台防护能力。

它利用先进的N-gram文本分类技术,能精准识别包括Python、Java、C++在内的数百种编程语言的源代码。这种技术类似于通过分析文本的“DNA”来识别其类型,无论代码片段被如何拆分、隐藏在哪个文件中,都能被准确发现。当它识别到源代码后,就可以通过内容感知策略来阻止其通过U盘、蓝牙、外部硬盘、网络共享等所有潜在的数据泄露渠道外流。

其设备控制功能也十分强大,管理员可以轻松设定策略,例如,只允许使用公司统一采购的加密U盘,禁止其他所有未知USB设备;或者将某个外部硬盘设为只读模式。它还能对通过浏览器上传、邮件附件发送、即时通讯软件传输的文件进行深度内容扫描,确保源代码不会在不经意间被发送出去。

三、Cycode——主动出击的“代码猎人”

传统的防泄密软件多是被动防御,而它则更像一个主动出击的“猎人”,它的理念是将安全左移,贯穿整个软件开发生命周期(SDLC)。

它不仅能保护内部的代码安全,还会持续不断地扫描公开的代码库(如GitHub、GitLab)和各大代码分享网站、暗网。一旦发现与你公司知识产权相匹配的代码片段,会立即告警并提供溯源线索。它还能主动扫描代码库,查找其中硬编码的密钥、密码、API令牌等敏感凭证,防止这些“钥匙”随着代码一同泄露。

此外,它还能通过分析开发者与代码库的交互行为,建立行为基线,并识别出异常模式。例如,某开发者在离职前夕,突然克隆了多个他本不应接触的项目代码仓库,或者在深夜频繁提交代码,这些都可能被系统标记为高风险行为,从而提前发现潜在的内部威胁。

四、Forcepoint DLP——策略统一的“指挥官”

Forcepoint是数据丢失防护(DLP)领域的知名品牌,它的强大之处在于统一的策略管理和行为分析。

企业只需在一个中央控制台上设定好安全策略,该策略就能自动应用到终端设备、企业网络、电子邮件、云应用(如Office 365, Google Workspace)等所有数据流动的渠道。对于源代码,你可以先通过其精准的代码指纹识别技术进行标记,然后设定一条“禁止任何形式的外发”的策略。之后,无论员工是想通过邮件发送、上传到个人云盘,还是复制到U盘,它都会像一个严格的指挥官,在每个关卡执行命令,实时阻断并记录违规行为。

它还结合了用户行为分析(UEBA),能够根据用户的风险评分动态调整安全策略。比如,一个近期有多次违规记录的员工,系统可能会自动收紧他的数据访问权限,从而实现更智能、更具风险适应性的防护。

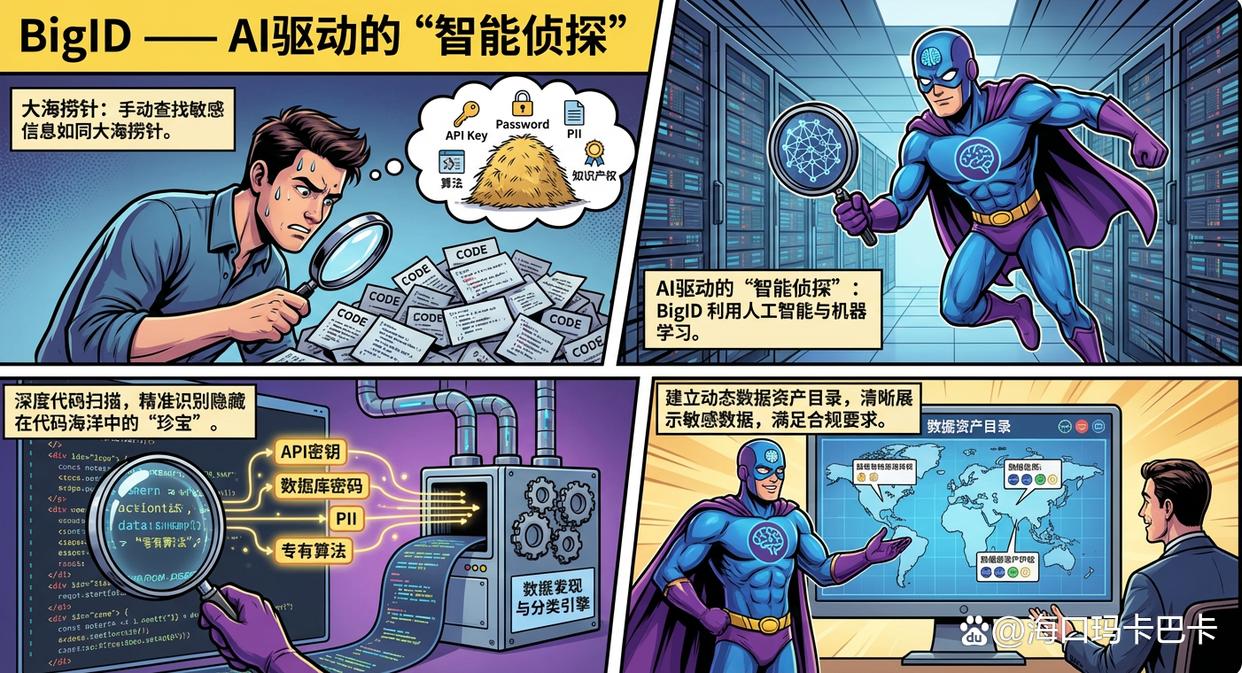

五、BigID——AI驱动的“智能侦探”

在成千上万个代码文件中手动查找敏感信息,如同大海捞针。它利用人工智能与机器学习,将这一过程变得智能而高效。

它能进行深度代码扫描,并利用其强大的数据发现与分类引擎,自动识别和标记代码中的各类敏感信息。这不仅包括API密钥、数据库密码等凭证,还包括受法规保护的个人身份信息(PII)、专有算法、知识产权等。它就像一个智能侦探,能够读懂代码的上下文,精准识别隐藏在代码海洋中的“珍宝”。

完成分类后,它还能帮助企业建立一个动态的数据资产目录,清晰地展示敏感数据位于何处、谁有权访问、数据的重要性如何。这不仅为数据保护提供了清晰的地图,也为满足GDPR、CCPA等数据合规性要求提供了坚实的基础。

六、CodeLock——专注代码库的“保险箱”

该软件专注于保护企业最核心的阵地——代码仓库(如Git、SVN)。它通过对代码库的实时监控、加密和权限控制,为代码提供了一个“保险箱”式的防护。

其独特的文件指纹与数字水印技术,能够为每一份核心代码文件生成独一-无二的“指纹”,并将不可见的、可追溯的水印嵌入其中。这意味着,即使代码被拍照、截屏或者片段式地泄露出去,也能通过分析泄露的文件,精准地追溯到泄密的责任人、时间和设备。这对于事后追责和修复安全漏洞具有至关重要的威慑和取证作用。

同时,它与Git等版本控制系统紧密集成,可以实现基于分支和提交的精细化访问控制,确保开发者只能接触到其权限范围内的代码。

七、ProtectedCode——精于伪装的“魔术师”

它的防护思路独树一帜,它专注于应用安全和反向工程防护。它不满足于简单的加密,而是通过代码混淆、虚拟化和指令重排等技术,将编译后的代码逻辑打乱、重组。

这就像一位魔术师,将原本清晰的代码结构变得错综复杂。即便黑客绕过了外层的加密,设法反编译了你的程序,看到的也将是一堆毫无逻辑、难以理解的“天书”,极大地增加了分析和破解的难度。它还提供了强大的反调试和反篡改功能,一旦检测到有调试器附加或者程序完整性被破坏,应用会立刻退出或执行预设的对抗措施,不给攻击者任何可乘之机。

结语

源代码安全,是悬在每一家科技企业头上的达摩克利斯之剑。幸运的是,我们有足够强大的工具来武装自己。

以上介绍的七款软件,从不同的维度提供了坚实的保护。您的企业可以根据自身的规模、开发环境、安全预算和具体需求,选择最适合自己的那一款或几款组合使用。

记住,对源代码安全的每一次投入,都是对企业未来最重要的一笔投资。不要等到“飞跃科技”的悲剧上演时,才追悔莫及。