文章摘要:老板,咱们开门见山。你半夜睡不着觉,翻来覆去想的那些事——核心代码被实习生拷走、研发总监跳槽带走整个项目、源代码在云盘上裸奔——这些都不是危言耸听,是我这十几年

老板,咱们开门见山。你半夜睡不着觉,翻来覆去想的那些事——核心代码被实习生拷走、研发总监跳槽带走整个项目、源代码在云盘上裸奔——这些都不是危言耸听,是我这十几年亲眼见过的真金白银打水漂的教训。今天我不跟你扯虚的,就聊点实在的:怎么给文件加密,尤其是咱那命根子一样的源代码。

如何给文件加密?分享7种给文件加密的方法,建议收藏一下,保护文件加密不外泄

1、部署 洞察眼MIT系统

这套东西,是我给所有技术型企业推荐的首选方案,也是唯一一个敢说能把“防泄密”这件事真正落到实处的系统。它不是单一功能,是一套从内核到外设的防护体系。

源代码级透明加密:这是核心。研发人员工作流完全无感,文件在内部随便传、随便改,但只要一出授权环境,文件自动锁死,打开全是乱码。咱们那些CVS、SVN上的代码,从此告别被“另存为”带走的风险。

外发文件严格管控:你拦不住客户要源码做二次开发,也挡不住合作伙伴要调试日志。洞察眼MIT系统允许你生成“受控外发包”。设置好打开次数、有效天数、甚至指定只能在某台电脑上打开,对方再想转发,门儿都没有。这就叫“文件出得去,权限留得住”。

打印与截屏水印溯源:总有员工觉得拍照、截屏管不着。系统会在所有敏感文档背景嵌入肉眼可见或不可见的浮水印,包含工号、时间、IP。哪怕他对着屏幕拍照,从照片里也能逆向追查出泄密源头。这叫给每一个想动歪心思的人头上悬一把达摩克利斯之剑。

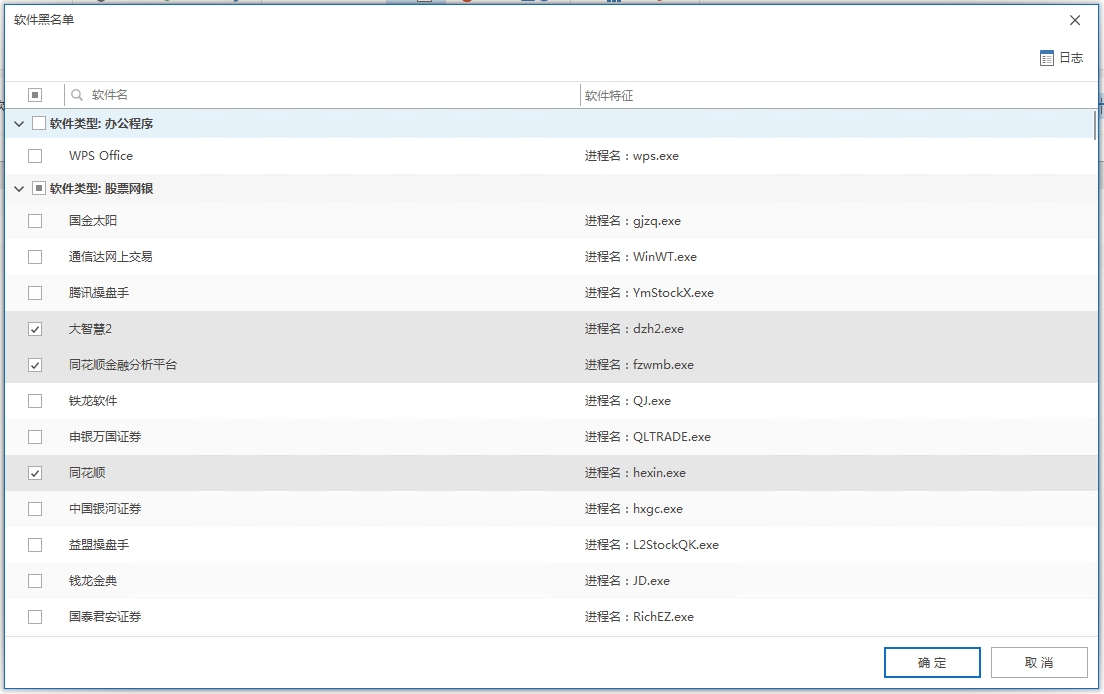

离线设备与U盘管控:多少泄密事件是从一个U盘开始的?系统能直接禁用未授权的USB存储设备,白名单外的U盘插上去直接不识别。研发人员的电脑就是一座数据孤岛,想往外拷数据?得先过我这一关。

全生命周期审计:谁在几点几分访问了哪个代码文件、做了哪些操作、试图复制什么内容,后台看得一清二楚。配合AI行为分析,能自动识别异常操作,比如半夜两点批量下载代码,系统直接报警加阻断,把泄密扼杀在萌芽状态。

2、给Office文档添加密码

最土的办法,但最基础。在Word、Excel里,通过“另存为”-“工具”-“常规选项”就能设置打开密码。成本为零。但这招对付不了代码文件,也拦不住懂点技术的人用破解工具暴力跑密码。老板要是指望这个保护核心资产,那跟把保险柜钥匙放门口地垫底下没区别。

3、使用压缩软件加密

WinRAR或7-Zip在压缩时设置密码,选上“加密文件名”。传文件走微信、邮件时能用。问题是,文件一旦被解压到本地,就等于脱了壳,完全裸奔。你控制不了文件被解压后的流向。

4、部署硬件加密U盘

市面上带数字键盘的硬件U盘,需要输入密码才能读取。适合物理传递少量核心文件。但它解决不了PC本地存储的泄密问题,而且U盘丢了,密码再复杂也白搭。

5、操作系统内置加密(BitLocker/FileVault)

Windows的BitLocker和Mac的FileVault,能防止电脑丢了之后硬盘被拆下来读取数据。但它不管正在运行的电脑内部。员工坐在工位上,合法登录系统后,想往自己手机里发什么,BitLocker管不着。

6、自建企业内部私有云盘

搞一套群晖或者NextCloud,把代码放里面,设置严苛的权限。这比用公有云盘安全一截。但问题在于,私有云盘本身不具备加解密能力,你总不能禁止员工下载到本地再编辑吧?文件一下载,就又回到了PC端裸奔的老路上。

7、云存储服务自带加密

用企业版百度网盘或阿里云盘,开启传输加密和保险箱功能。好处是部署快。但隐患也最大:你的核心代码存在第三方的服务器上,且不说网盘内部人员有没有权限查看,单说账户被盗的风险,就能让你一觉醒来回到解放前。

本文来源:企业数据安全治理联盟、CIO信息安全年会

主笔专家:陈志远

责任编辑:刘敏

最后更新时间:2026年03月27日