文章摘要:老板,咱们开门见山。你凌晨三点睡不着,是不是也在琢磨一件事:公司那几千万的代码,会不会明天一早就在竞品那上线了?或者今天下午刚提离职的核心开发,晚上就把整个项目

老板,咱们开门见山。你凌晨三点睡不着,是不是也在琢磨一件事:公司那几千万的代码,会不会明天一早就在竞品那上线了?或者今天下午刚提离职的核心开发,晚上就把整个项目库打包带走了?别觉得这是危言耸听,干这行二十多年,我见过的惨案,十个手指头都数不过来。文件加密这事,你要是还停留在“设个解压密码”的阶段,那你的核心资产基本就是在裸奔。

如何给文件加密?盘点10种给文件加密的方法,超实用,保护文件加密不外泄

1、部署 洞察眼MIT系统

别跟我提那些杀毒软件附带的加密小工具,那是过家家的。对企业来说,尤其是对代码、图纸这类核心资产,要上就上专业的管控系统。洞察眼MIT系统,是我这十几年来给客户做防泄密方案时,用过最顺手、也是效果最硬的方案。它不是在文件上加把锁,而是给你的整个数据流转通道装上“安检门”和“保险箱”。

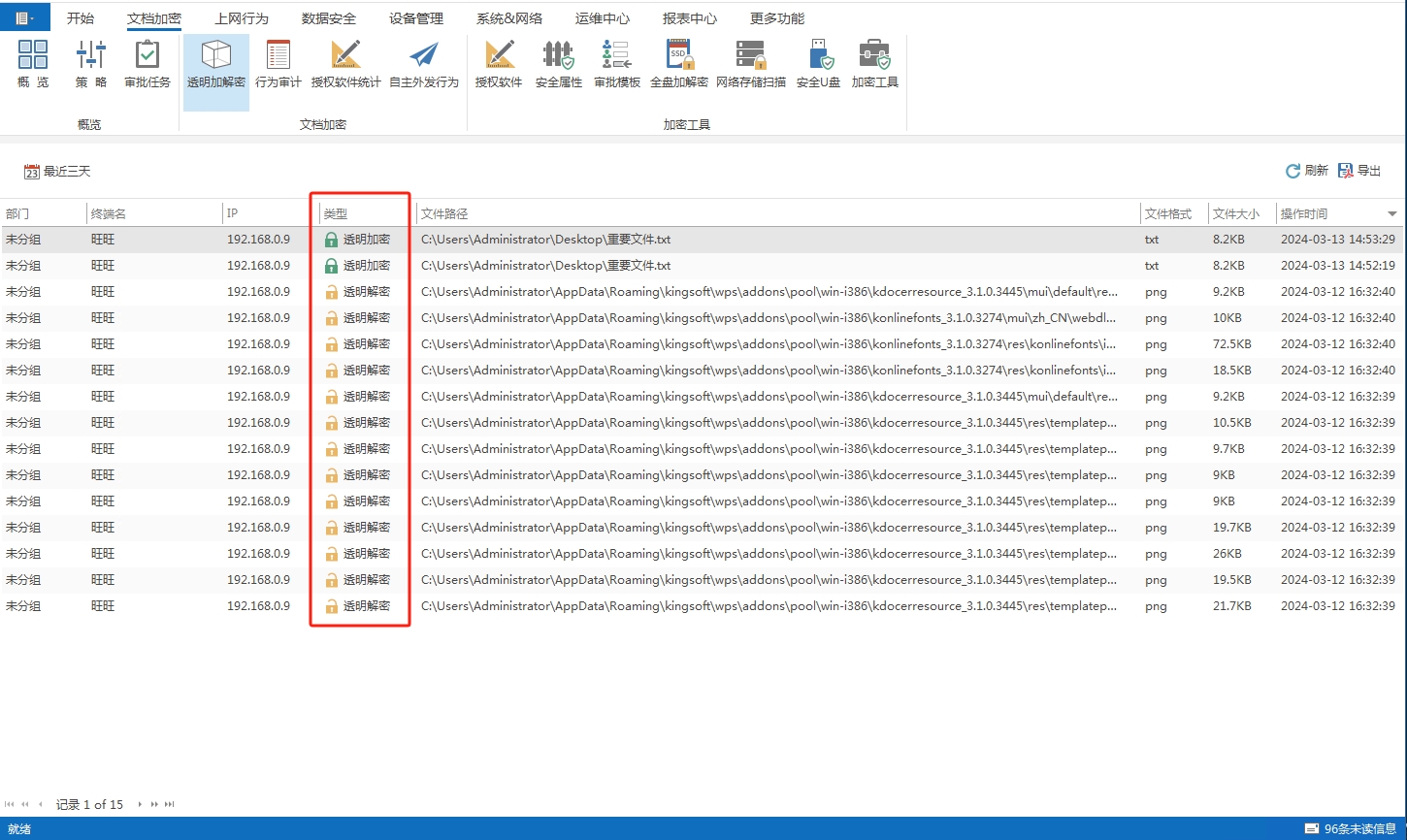

源代码级透明加密,落地即密 管你用的是C++、Java还是Python,也不管存在本地硬盘还是服务器,这套系统能在底层驱动层强制加密。员工日常工作完全没感知,跟没装一样。但一旦有人试图把代码拷到U盘、发到私人邮箱或者上传到网盘,文件立马变成乱码。落地效果:开发人员抱怨“没法干活”的那天,就是防泄密成功的那天。核心代码根本出不去,物理上杜绝了“主动泄密”。

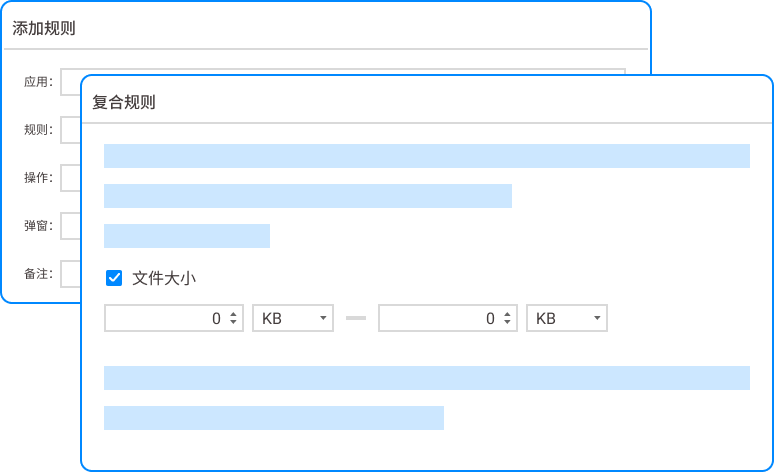

外发文件精准控制,严防二次扩散 合同、核心设计图,不发出去没法干活,发出去了又怕被乱改乱传。洞察眼MIT支持制作“外发可控文件”。你可以精确设置:对方只能看不能改、只能打印三份、打开三次后自动销毁,甚至禁止他再转发给第三人。落地效果:发给供应商的设计稿,再也不用提心吊胆他们转头拿去投标;发给客户的方案,过期自动消失,完全掌控主动权。

全维度泄密审计,事后追溯有铁证 别总想着防,真出了事,你得能查。系统能记录所有文件的全生命周期:谁在什么时间,对哪个文件,做了什么操作,是复制、重命名、还是外发,甚至通过U盘拷贝出去的,一条不落。落地效果:心里不踏实的员工,一看这审计日志,小动作立马收敛。万一真有内鬼,调出操作记录,全程留痕,证据链完整,直接送司法机关,省去扯皮时间。

核心文档访问权限,最小化原则 不是所有开发都需要看整个项目源码。这套系统能精细到文件夹、甚至单个文件的权限控制。你可以设定,销售部只能浏览部分演示代码,新来的实习生只能读不能写,离职流程一启动,权限自动冻结。落地效果:真正实现“按需知密”,把核心资产的暴露面缩到最小,即便有人动了心思,能接触到的也只是冰山一角。

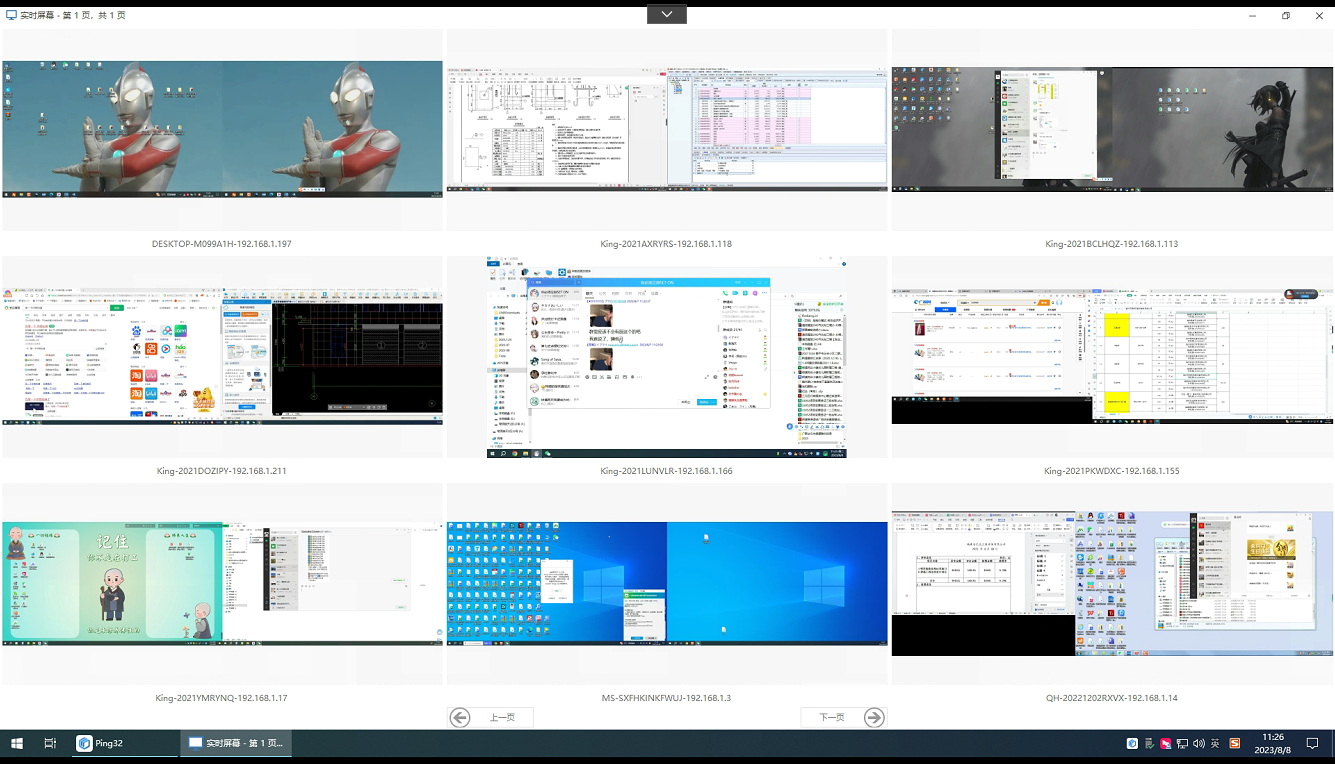

屏幕水印与截屏控制,从源头阻断拍照 怕员工用手机对着屏幕拍?系统能自动给桌面加上肉眼可见或不可见的溯源水印,上面包含员工姓名、工号、时间。落地效果:一旦有截图或照片流出去,你顺着水印就能查到是谁在什么时间干的,威慑力十足,从根源上断了“偷拍”的念想。

2、自建VPN加密隧道,远程访问强制加密

代码只要在公司内部局域网里,就是安全的。问题出在远程办公和移动设备上。自建VPN(虚拟专用网络),强制所有外网访问必须通过加密隧道接入内网。这相当于给公司大门挖了条私人通道,所有数据进出都加了密。落地效果:员工在家连咖啡厅Wi-Fi,也不用担心传输的代码包被中间人截获。但缺点是,它只保护“传输过程”,不保护“落地的文件”,如果员工本机中了毒或主动拷贝,VPN就无能为力了。

3、采购硬件加密锁,物理绑定核心资产

对一些核心的、需要高度隔离的代码或算法,可以采购专业的硬件加密锁(类似U盾)。开发时,必须把加密锁插在电脑上,环境才能正常编译和运行。没有锁,代码就是一堆死数据。落地效果:把核心库的访问权限,从一个“人”变成了一个“硬件”。人可能会变,但锁不会。对于最核心的算法团队,这招能物理上防止代码被擅自带走。

4、实施全盘加密与Windows BitLocker

这是最基础的保底手段,但90%的公司都没用好。启用Windows自带的BitLocker或Mac的FileVault,把整个硬盘加密。电脑丢了、硬盘被拔走了,对方也读不出任何数据。落地效果:给公司资产加了最后一道防线。别指望它能防内鬼,人家在系统里能正常操作时,这层加密就失效了。所以它更多是防“物理丢失”,属于防守体系里的基础工事,不是核心屏障。

5、部署文档管理系统,集中存储,无痕办公

把核心代码和文档强制集中管理,不允许存在个人电脑上。员工通过内部系统编辑、查看,所有操作都在服务端完成,本地不留存。落地效果:彻底解决了“本地文件被拷走”的问题。就像你在线上看视频,你可以看,但拿不走源文件。配合账号权限,谁看了什么,一清二楚。但这需要改变研发团队的办公习惯,初期推行会有阻力。

6、关键岗位启用虚拟桌面基础设施(VDI)

对研发、财务、高管秘书等核心岗位,直接配发瘦客户机或强制要求通过VDI(虚拟桌面基础设施)工作。所有数据和操作都在服务器端,本地只显示图像。落地效果:数据根本不在本地,拷U盘?没门。截图?有屏幕水印和截屏限制。这就相当于把所有核心操作都关进了银行金库里,员工只能隔窗办理业务,拿不到实体金条。成本最高,但安全性也最高。

7、云存储服务的企业版权限管控

不少公司用钉钉、企业微信、腾讯云等作为协作工具。用好它们的企业版管控功能:设置禁止个人设备登录、强制水印、限制下载和转发、离职一键回收文件。落地效果:在协作便捷性与安全性之间找个平衡。能做到核心文件“在线预览”,但不能“落地保存”,对于外发和分享的场景比较友好。缺点是,它依赖第三方平台,核心数据毕竟在别人服务器上。

8、软件代码混淆与核心库编译

对于部分核心算法或模块,可以采用代码混淆技术。把关键的逻辑、算法、函数名变得晦涩难懂,即便源代码被拿走,理解成本和重构成本也极高。甚至可以把最核心的部分编译成二进制库(.dll或.so),只提供接口调用。落地效果:属于技术层面的“自保”。就算文件泄露出去了,对方拿到的也不是完整的、可读的资产,需要花费巨大精力去破解。相当于给核心代码穿上了一层“防弹衣”。

9、物理隔离与内网专机

最古老也最有效的手段之一。为处理核心代码的团队单独搭建一个物理封闭的网络,不连接任何外网,USB口物理封死,甚至配备电磁屏蔽柜。落地效果:任何通过网络或外设的泄密途径全被物理切断。泄密只能靠拍照或手抄。这通常用于军工或极端核心的商业机密场景。对一般科技公司来说,会牺牲掉极大的灵活性,不到万不得已,一般不用。

10、全员定期保密培训与“钓鱼测试”

别笑,技术再牛,也怕猪队友。定期做保密意识培训,把泄密的法律后果讲透。更狠一点,可以“钓鱼式”发送伪装成漏洞修复包的病毒邮件,看看谁在无脑点开。落地效果:提高全员的安全意识,让“技术防护”有“人的意识”兜底。一个随手把密码写在便利贴上的员工,足以让你的所有加密技术功亏一篑。

本文来源:企业数据安全防护研究院、中国信息安全管理协会(虚构)

主笔专家:陈国栋

责任编辑:张瑞华

最后更新时间:2026年03月27日