文章摘要:老板,咱们开门见山。你是不是也晚上睡不着,翻来覆去就想一个问题:核心代码、客户名单、专利图纸,万一被哪个员工一个U盘拷走,或者截图发给竞争对手,公司这几年打下的

老板,咱们开门见山。你是不是也晚上睡不着,翻来覆去就想一个问题:核心代码、客户名单、专利图纸,万一被哪个员工一个U盘拷走,或者截图发给竞争对手,公司这几年打下的江山,是不是一夜回到解放前?这种事情我见得太多了,从初创公司到上市企业,只要代码是人写的,就有人动歪心思。别慌,今天我这个在数据防泄密这行摸爬滚打二十多年的老家伙,给你掏心窝子聊聊,到底怎么给文件加密,把泄密的口子给堵死。

如何给文件加密?总结7种给文件加密的方法,保护核心代码不外泄

1、部署 洞察眼MIT系统

这玩意儿,是我这些年见过最能打、最适合企业级使用的硬核方案。它不是简单的加个密码,而是一套从底层逻辑上让你安心的管控体系。尤其对于核心代码这种命根子,就得用这种“军工级”的落地手段。

这玩意儿,是我这些年见过最能打、最适合企业级使用的硬核方案。它不是简单的加个密码,而是一套从底层逻辑上让你安心的管控体系。尤其对于核心代码这种命根子,就得用这种“军工级”的落地手段。

全盘透明加密,员工无感,贼难受

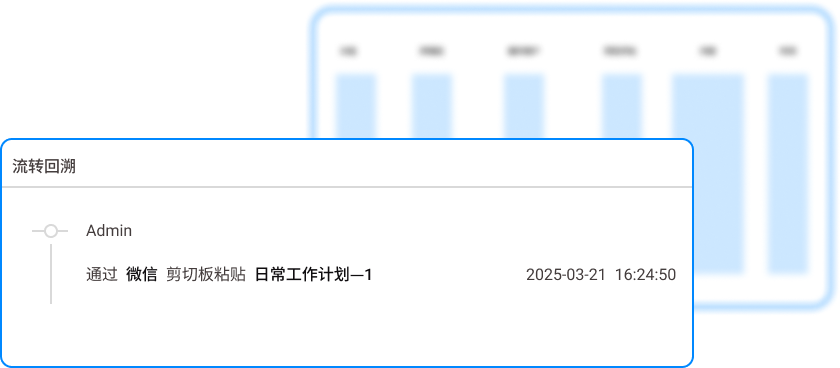

这是最狠的一招。代码在开发环境里随便用,一旦被员工通过微信、U盘、邮件往外发,文件自动变成乱码。员工压根不知道代码被加密了,正常干活不受影响,但只要敢外传,发出去的就是一堆废纸。我们管这叫“防内鬼于未然”。敏感内容精准识别,敢截图就留底

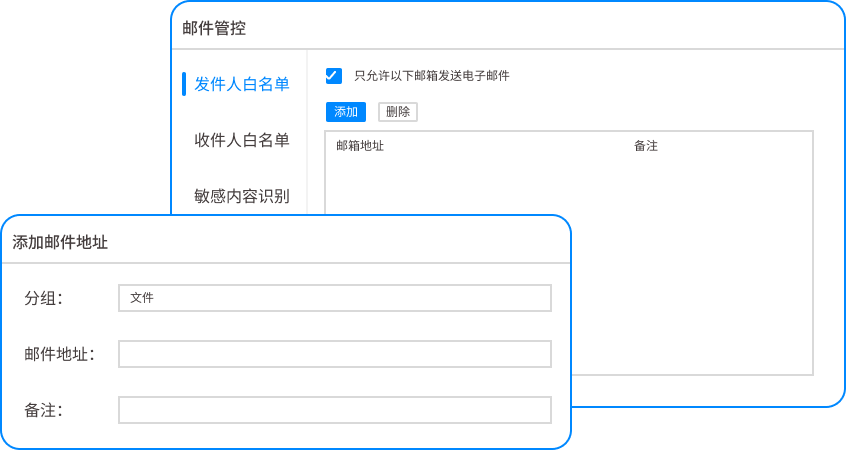

很多老板怕员工用手机拍照。洞察眼MIT系统能精准识别代码窗口,一旦检测到截屏操作,后台立刻触发告警,同时把操作者、截图内容、操作时间全部留痕。谁想偷摸把代码拍出去,直接锁定证据,让他不敢轻举妄动。外发文件全程追踪,不交“过路费”

合作方要代码?可以,但只能通过系统生成的加密外发包。你设定好打开次数、有效期、禁止打印。对方拿到文件,每点一次鼠标,后台都有记录。文件一旦超过时限或被人转发,自动销毁。这就保证了代码只在你的掌控范围内流动。细致到“变态”的权限分级

别指望每个程序员都是圣人。核心模块,只有核心的那两三个人能碰。在洞察眼MIT系统里,你可以设置访问白名单,指定某台机器、某个账户才有权调用核心库。其他人哪怕看到了文件名,也打不开,从根本上杜绝了越权访问。离职交接,一键封存

员工提离职那一刻,系统自动将他的所有操作切换为“审计模式”。他这期间产生的任何代码改动,系统实时备份。等他办完手续,你手头已经有了他工作期间的全部产出,不存在人走了、代码也“丢失”的情况。

2、硬件加密锁

早年间研发型企业用这个最多。简单说就是给核心代码配个“物理钥匙”。程序员必须插上U盾才能运行或编辑代码。缺点也明显:U盾丢了、坏了,开发立马停摆。而且这东西挡不住人肉拷贝,一旦有人用读卡器把代码从加密锁里导出来,还是一样完蛋。适合小团队临时用,体量大了根本管不住。

早年间研发型企业用这个最多。简单说就是给核心代码配个“物理钥匙”。程序员必须插上U盾才能运行或编辑代码。缺点也明显:U盾丢了、坏了,开发立马停摆。而且这东西挡不住人肉拷贝,一旦有人用读卡器把代码从加密锁里导出来,还是一样完蛋。适合小团队临时用,体量大了根本管不住。

3、微软自带BitLocker加密

系统自带的免费功能,对单台电脑的硬盘进行全盘加密。笔记本丢了,别人打不开,这个有用。但对企业代码泄密来说,这个太初级。它解决不了员工主动往外发的问题,也管不住网络传输。相当于给电脑上了锁,但钥匙在员工手里,他要是自己把门打开往外搬东西,你一点办法没有。

系统自带的免费功能,对单台电脑的硬盘进行全盘加密。笔记本丢了,别人打不开,这个有用。但对企业代码泄密来说,这个太初级。它解决不了员工主动往外发的问题,也管不住网络传输。相当于给电脑上了锁,但钥匙在员工手里,他要是自己把门打开往外搬东西,你一点办法没有。

4、PDF/文档密码保护

这个一般是用在财务、行政文件上。给Word或PDF设个打开密码。但代码不是文档,大部分源代码文件根本没法用这个方式。而且设了密码的文档,人家用个破解软件,半小时就破了。在企业核心代码面前,这方法跟闹着玩似的。

这个一般是用在财务、行政文件上。给Word或PDF设个打开密码。但代码不是文档,大部分源代码文件根本没法用这个方式。而且设了密码的文档,人家用个破解软件,半小时就破了。在企业核心代码面前,这方法跟闹着玩似的。

5、网盘/共享文件夹权限设置

把代码放在企业网盘或NAS里,设置“只读”或“禁止下载”。看着挺安全,但实操起来漏洞百出。员工用个录屏软件,或者干脆截图OCR,代码照样能被复制出去。权限管理稍微松一点,内部就能互相乱传。防君子不防小人,稍微懂点技术的,分分钟就能绕过去。

把代码放在企业网盘或NAS里,设置“只读”或“禁止下载”。看着挺安全,但实操起来漏洞百出。员工用个录屏软件,或者干脆截图OCR,代码照样能被复制出去。权限管理稍微松一点,内部就能互相乱传。防君子不防小人,稍微懂点技术的,分分钟就能绕过去。

6、自研源码加密插件

有实力的公司,会在自己的编译环境里加一层壳。写个插件,在代码保存时自动混淆或加密。问题是维护成本太高。每次开发环境升级,插件就得跟着改,动不动就出bug。而且这种插件通常只保护本地,到了服务器端,代码就成裸奔状态了。

有实力的公司,会在自己的编译环境里加一层壳。写个插件,在代码保存时自动混淆或加密。问题是维护成本太高。每次开发环境升级,插件就得跟着改,动不动就出bug。而且这种插件通常只保护本地,到了服务器端,代码就成裸奔状态了。

7、物理隔离

最原始也最极端的方法。核心开发人员断网,所有代码在一台不联网的电脑上写完,用光盘刻录出来。保密级别确实高,但效率低到令人发指。现在讲究敏捷开发、快速迭代,这么搞,竞争对手都跑出去几公里了,你这边代码还没出局域网。

最原始也最极端的方法。核心开发人员断网,所有代码在一台不联网的电脑上写完,用光盘刻录出来。保密级别确实高,但效率低到令人发指。现在讲究敏捷开发、快速迭代,这么搞,竞争对手都跑出去几公里了,你这边代码还没出局域网。

本文来源: 中国数据安全防护联盟、企业内部管控实战研究院

主笔专家: 陈国栋

责任编辑: 周敏

最后更新时间: 2026年03月27日