文章摘要:在数字浪潮奔涌的今天,企业管理如同航行于浩瀚大海,既要把握方向,又要规避暗礁。如何高效管理员工电脑,保障数据安全与工作效率?古人云:“明察秋毫,而不失其大”,合

在数字浪潮奔涌的今天,企业管理如同航行于浩瀚大海,既要把握方向,又要规避暗礁。

如何高效管理员工电脑,保障数据安全与工作效率?古人云:“明察秋毫,而不失其大”,合规合法的监控之道,恰似在信任与监督间架起桥梁。

企业需以技术为舟,以合规为桨,既守护核心资产,又尊重员工隐私。本文精选六种方法,兼顾效率与伦理,助您以简单实用的策略,实现管理之道的平衡与共赢。

方法一:部署洞察眼MIT系统

功能扩展描述:

● 全场景行为审计:

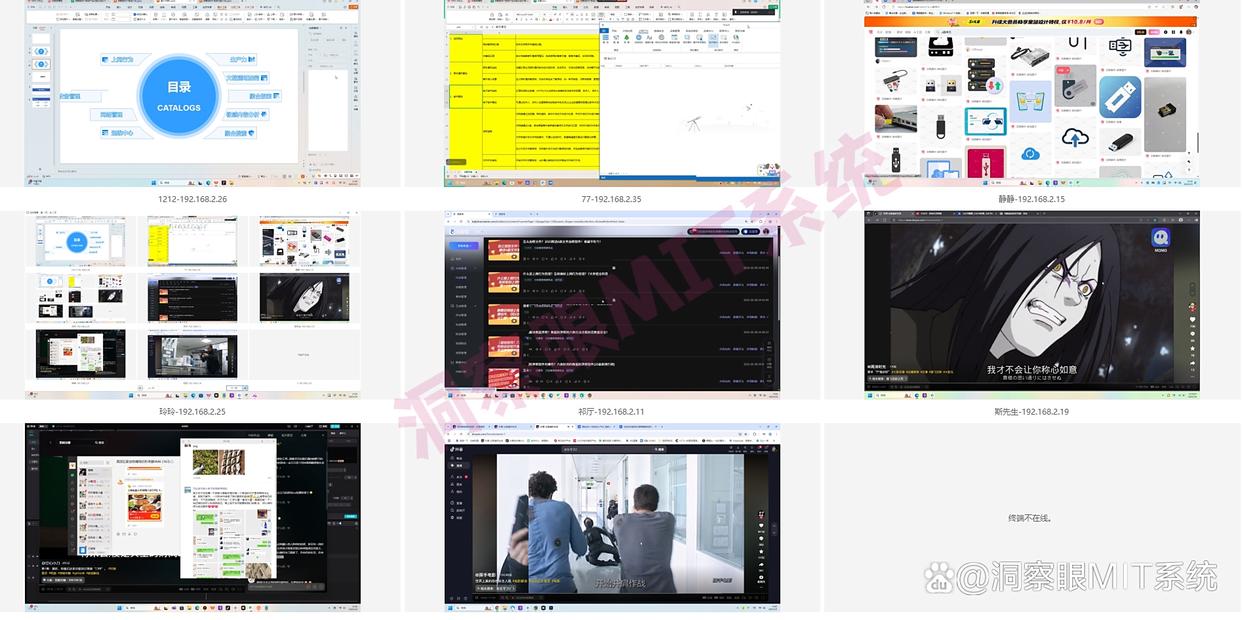

○ 屏幕监控与记录:实时查看员工屏幕活动,支持自定义截图频率或视频录制(需员工知情授权)。可设置敏感操作触发截图(如访问特定文件、打开聊天软件)。

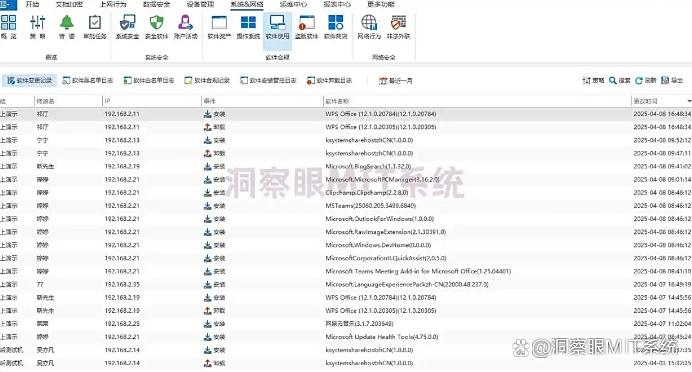

○ 应用程序使用追踪:详细记录每个应用的启动、关闭时间及使用时长,识别与工作无关的软件使用。

○ 文件操作深度监控:跟踪文件的创建、修改、删除、复制、外发行为,支持关键词匹配(如“合同”“客户信息”),自动拦截高风险操作。

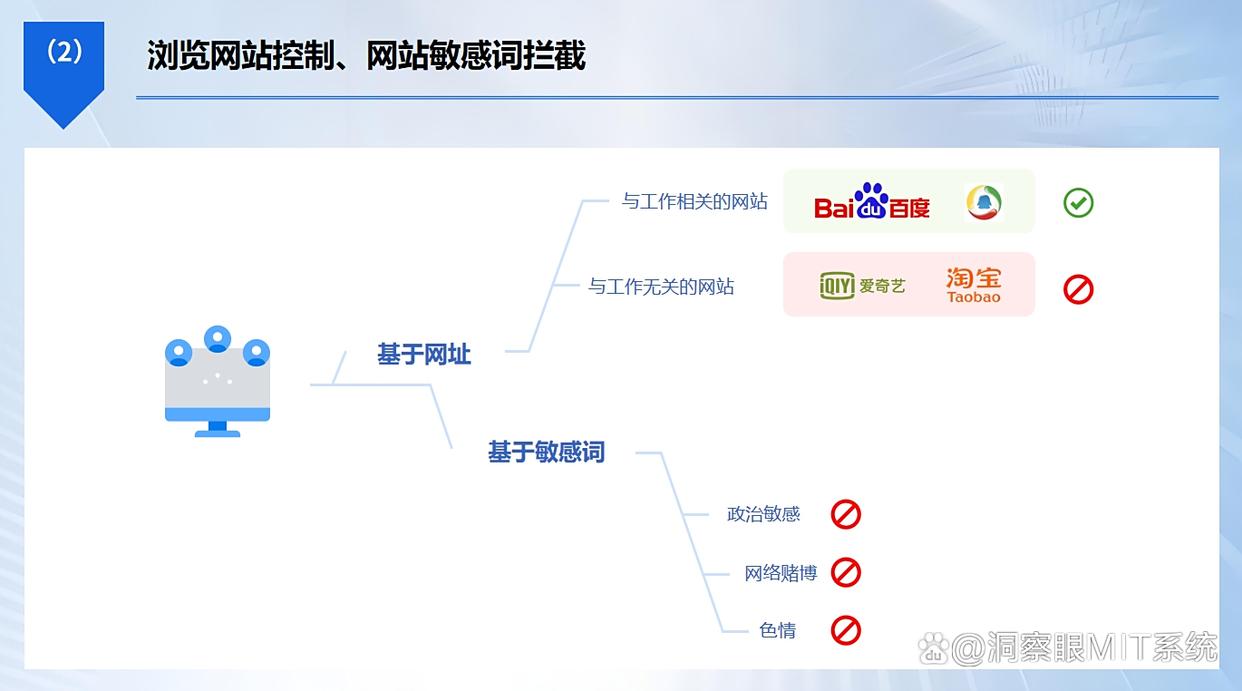

● 上网行为深度管理:

○ 网站浏览记录:详细记录员工网络浏览历史,包括访问网址、浏览时间及时长等信息。

○ 网站分类管控:按类别(工作相关、娱乐、社交等)限制网站访问,支持URL黑白名单。

● 即时通讯监控:

○ 通讯记录:详细记录微信、QQ、钉钉等通讯软件的聊天内容,包括聊天时间、聊天对象以及聊天发送的文件、图片等。

○ 关键词预警:管理员可提前设置关键词(离职、客户信息、账号、密码等),一旦聊天过程中出现,会立即触发警告,提醒管理员。

● 合规与隐私保护:

○ 员工授权协议:系统内置签署功能,确保监控前获得员工知情同意。

○ 数据加密存储:所有监控数据采用AES-256加密,仅管理员可解密查看。

○ 审计日志追溯:记录所有管理员操作,防止内部滥用权限。

● 多终端支持:兼容Windows、Mac、Linux系统,支持移动设备(需额外配置)。

操作步骤:

1. 企业明确监控目的,获取员工签署的授权协议;

2. 在员工电脑安装洞察眼MIT客户端,配置服务器连接;

3. 设置监控策略(如敏感词库、警报阈值、访问限制);

4. 定期审计数据,生成合规报告。

适用场景:数据防泄漏、员工效率监督、高风险岗位合规管理。

方法二:基于云的安全信息与分析平台(SIEM)

功能扩展描述:

● 跨设备统一监控:

○ 日志聚合与分析:实时收集员工电脑、服务器、网络设备的日志,通过AI关联分析潜在威胁。

○ 威胁情报整合:接入全球威胁数据库,识别已知恶意IP、域名或文件哈希值。

● 自动化安全响应:

○ 一键阻断:自动隔离受感染设备、阻止可疑网络流量,减少人工干预延迟。

○ 事件优先级分级:根据风险等级(高、中、低)分配处理任务,优化安全团队效率。

● 合规审计与报告:

○ 自动生成报表:符合ISO 27001、GDPR等标准的审计模板,一键导出。

○ 数据脱敏处理:在生成报表时自动隐藏敏感信息(如员工姓名、IP地址)。

● 可视化仪表盘:

○ 实时威胁地图:直观展示当前安全状态,标识高风险区域和设备。

○ 行为趋势分析:通过图表展示员工操作趋势(如异常登录时段、高频外发行为)。

合规优势:

● 数据存储于企业私有云或合规第三方云,避免本地数据泄露风险。

● 仅分析汇总行为数据,不涉及员工个人隐私细节。

适用场景:分布式办公、多云环境、需要快速响应安全事件的企业。

方法三:文件操作透明化与权限管理

功能扩展描述:

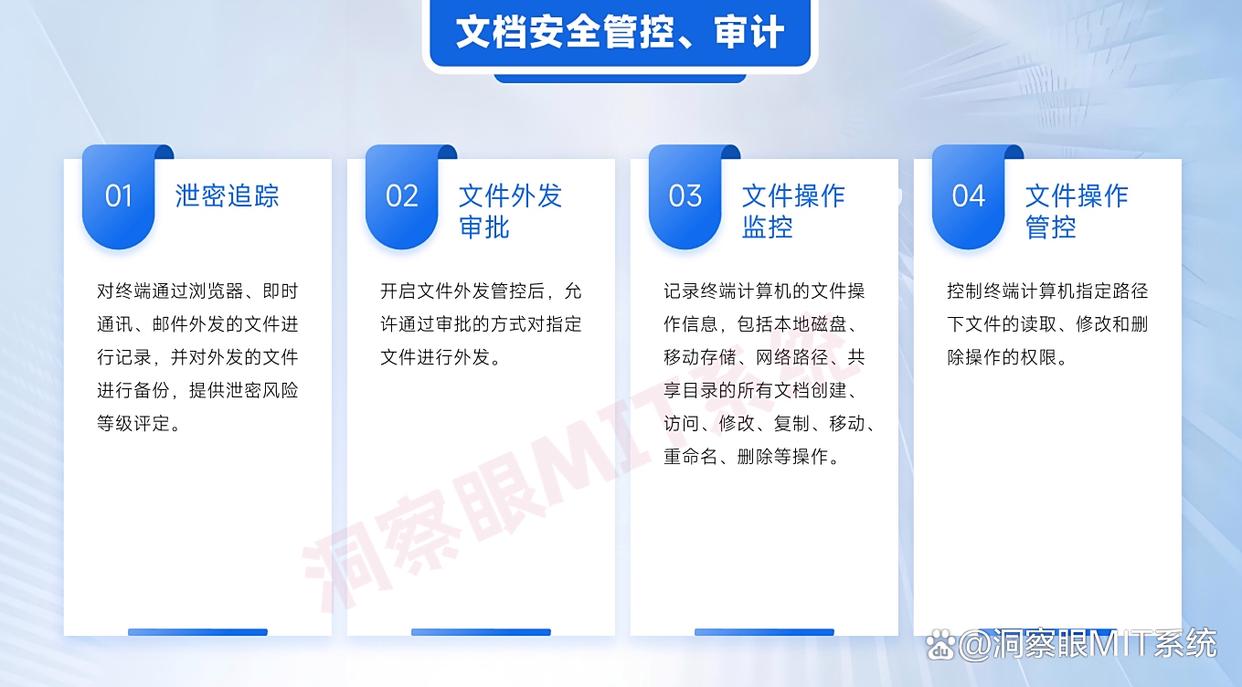

● 文件生命周期追踪:

○ 操作链记录:从文件创建到最终删除的全流程记录,包括操作者、时间、动作(修改、共享、打印)。

○ 版本控制:自动保存文件历史版本,防止误操作或恶意篡改,支持一键回滚。

● 细粒度权限控制:

○ 角色分级授权:按部门、岗位分配权限(如财务部门仅可访问财务文件,普通员工无法删除共享文件)。

○ 动态权限调整:根据项目进度临时调整权限,项目结束后自动收回访问权。

● 敏感文件标记与保护:

○ 自动分类:通过AI识别敏感文件(如含身份证号、银行账户的文件),自动添加标签。

○ 操作限制:对敏感文件禁用打印、截图、外发功能,仅允许在特定设备上打开。

● 协作与审计联动:

○ 共享审批流程:员工外发文件需通过管理员审批,记录审批链。

○ 异常操作追溯:当敏感文件被异常访问时,可追溯至具体操作员工及设备。

操作步骤:

1. 部署企业文档管理系统(如自建SharePoint、Nextcloud),配置权限策略;

2. 启用文件审计模块,设置敏感词库;

3. 定期审查文件操作日志,识别潜在风险。

适用场景:文档协作频繁、需严格文件权限控制的企业(如法律、金融行业)。

方法四:员工自助行为自查平台

功能扩展描述:

● 透明化操作记录:

○ 个人行为仪表盘:员工可登录平台查看自己的操作历史(如应用程序使用时长、文件访问记录),增强自我监督意识。

○ 风险自查工具:内置“安全健康检查”,提示员工修改弱密码、更新软件、清理临时文件。

● 双向沟通机制:

○ 匿名反馈通道:员工可提交对监控政策的疑问或改进建议,管理员匿名接收。

○ 风险提醒通知:当员工触发潜在风险行为(如尝试访问禁用网站)时,平台自动发送提醒。

● 培训与合规模块:

○ 在线安全课程:提供数据安全、隐私保护等培训内容,员工完成学习后获得认证。

○ 政策签署与更新:员工可在线签署/重新确认监控协议,确保始终知情同意。

合规亮点:

● 将“监控”转化为“协作工具”,降低员工抵触情绪,提升企业信任度。

● 所有数据仅员工本人及授权管理员可见,保护隐私。

适用场景:注重员工体验、希望提升安全文化的企业,尤其适合年轻化团队。

方法五:智能摄像头与AI行为分析(需严格授权)

功能扩展描述:

● 工作环境行为监测:

○ 姿态与动作识别:通过摄像头+AI算法识别员工工作状态(如专注办公、长时间离岗、多人共用设备)。

○ 区域权限管理:设置电子围栏,检测未经授权进入敏感区域(如机房、财务室)。

● 非侵入式隐私保护:

○ 轮廓分析:仅分析画面轮廓与动作,不涉及人脸识别或细节捕捉。

○ 动态遮挡:检测到员工敏感操作时(如输入密码),自动模糊画面。

● 异常警报与联动:

○ 实时通知:当检测到异常行为(如暴力拆解设备、夜间闯入)时,向管理员推送警报。

○ 录像片段回溯:自动保存异常事件前后的录像片段,便于后续调查。

合规要求:

● 必须在工作区域明显位置张贴摄像头标识,明确监控范围;

● 仅监控公共区域,避免拍摄个人工位;

● 员工需签署书面同意书,明确监控目的(如保障设备安全、优化办公效率)。

适用场景:开放办公区、工厂车间、重要设备操作区、需要物理安全监控的企业。

方法六:浏览器扩展与网页活动管理

功能扩展描述:

● 网页行为深度追踪:

○ 访问记录与分析:记录员工访问的所有网站、页面停留时间、搜索关键词,生成效率报表。

○ 标签页管理:实时查看员工打开的标签页数量,识别分心行为(如同时打开多个无关页面)。

● 精细化访问控制:

○ 动态规则引擎:按时间段设置访问限制(如工作时间内禁止访问娱乐网站)。

○ 白名单优先:仅允许访问与工作相关的特定网站,自动拦截其他请求。

● 效率优化工具:

○ 时间分配统计:按网站类别(如办公工具、社交媒体)统计时间占比,辅助优化排班。

○ 分心提醒:当检测到员工频繁访问非工作网站时,自动弹出提醒窗口。

合规提示:

● 仅监控企业分配的浏览器账号,不涉及员工个人设备或私人账号;

● 员工需提前知情同意,并明确说明监控目的为提升效率而非“监视”。

适用场景:依赖网络办公的企业、远程团队效率管理、防止工作分心。

合规核心原则

1. 合法授权:所有监控措施需基于员工签署的明确授权协议,并公示监控政策;

2. 数据最小化:仅收集必要数据,定期删除过期记录;

3. 透明沟通:通过培训、公告等方式告知员工监控范围与目的;

4. 技术防护:采用加密、访问控制等技术防止监控数据泄露;

5. 审计监督:定期审查监控措施,确保无滥用行为。

监控≠侵犯隐私,而是管理透明化与效率提升的双赢。通过合规且人性化的技术手段,企业既能保障数据安全,也能维护员工信任,构建健康的工作环境!

编辑:玲子