文章摘要:身为程序员,代码就是咱的“命根子”,每一行都凝聚着无数心血与智慧。可代码泄露这事儿,就像一颗定时炸弹,一旦爆炸,辛苦成果可能瞬间化为乌有,损失简直无法承受!所以

身为程序员,代码就是咱的“命根子”,每一行都凝聚着无数心血与智慧。可代码泄露这事儿,就像一颗定时炸弹,一旦爆炸,辛苦成果可能瞬间化为乌有,损失简直无法承受!

所以,给源代码加密刻不容缓。但到底咋加密呢?别愁啦!今天我就来给大家分享六个超实用的源代码加密方法。

不管你是独立开发者,还是身处大型企业团队,这些方法都能帮你轻松保护代码安全,让你的代码稳稳地待在“安全屋”里。

方法一:使用全盘加密软件,给代码存储环境上把大锁

全盘加密软件就像给咱们存放代码的硬盘穿上了一层坚固的铠甲。它会对整个硬盘进行加密处理,不管是操作系统、应用程序还是源代码文件,都处于加密状态。只有输入正确的密码或使用合法的密钥,才能正常访问硬盘中的内容。

像VeraCrypt就是一款非常优秀的全盘加密工具。它支持多种加密算法,如AES、Serpent、Twofish等,加密强度极高。咱们可以在安装操作系统之前就使用软件对硬盘进行加密分区,然后在加密分区上安装系统和存储代码。

这样,即使硬盘被盗或者丢失,攻击者也无法获取其中的源代码,因为没有正确的解密方式,硬盘中的数据对他们来说就是一堆乱码。而且,它的操作相对简单,即使是不太熟悉加密技术的程序员也能轻松上手。

方法二:部署洞察眼MIT系统,全方位守护代码安全

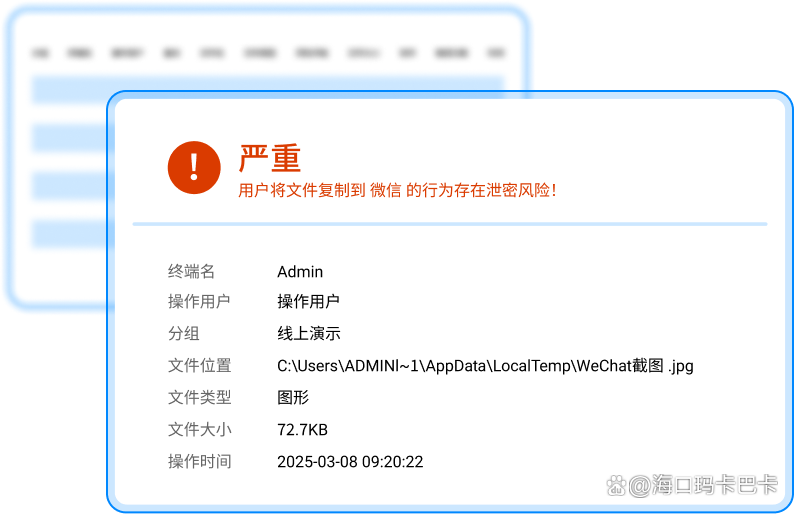

智能加密:集成了大数据与机器学习引擎,能够自动识别敏感数据,像源代码这种核心资产,一旦被识别出来,就会进行智能加密处理。

异常行为预警:实时监测用户行为,能识别出异常的数据访问和传输模式。比如说,如果有员工试图将加密的源代码文件非法外发,系统会立即发出警报,通过弹窗、邮件或短信等方式通知管理员,第一时间阻断风险。

权限管控:系统支持按部门、岗位、项目甚至代码行划分权限,比如前端团队无法访问后端核心算法代码,临时协作人员仅能查看指定模块代码且禁止复制。

离网办公:员工出差等离线办公场景下,管理员可发放离线授权码,并设定有效时间和操作权限,开发者凭借授权码临时使用加密代码,授权到期后文件自动恢复加密状态,避免设备丢失造成代码泄露。

方法三:利用代码托管平台的加密服务,云端也有安全保障

现在很多代码托管平台,如GitHub、GitLab等,都提供了加密相关的服务。咱们可以利用这些平台的加密功能来保护咱们的源代码。

以GitHub为例,它支持对仓库进行加密设置。咱们可以开启仓库的私有模式,只有经过授权的用户才能访问仓库中的代码。同时,它还提供了双因素认证功能,在登录时除了输入用户名和密码外,还需要通过手机验证码或者身份验证器应用进行二次验证,进一步提高了账户的安全性。

另外,一些代码托管平台还支持对代码进行加密传输,在代码上传和下载过程中使用SSL/TLS协议进行加密,防止代码在传输过程中被窃取或篡改。这样,咱们的代码在云端也能得到很好的保护。

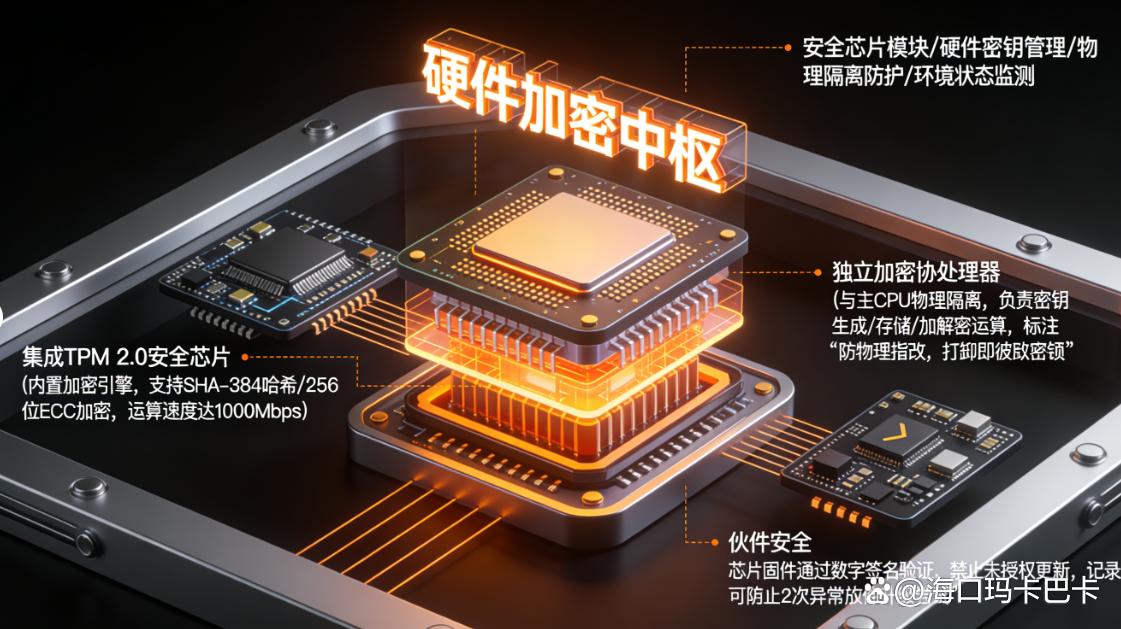

方法四:采用基于硬件的加密方案,从硬件层面保障安全

基于硬件的加密方案是利用专门的硬件设备来实现代码加密,这种方案的加密强度更高,安全性更有保障。

比如,咱们可以使用硬件加密狗(USB Key)来存储加密密钥。在访问源代码时,需要将加密狗插入计算机的USB接口,只有检测到合法的加密狗,系统才会解密代码并允许访问。如果加密狗丢失或者被盗,没有正确的密钥,攻击者也无法获取源代码。

另外,一些服务器和存储设备也内置了硬件加密模块,可以对存储在其中的源代码进行实时加密和解密,不影响服务器的性能和正常的业务操作。这种基于硬件的加密方案适合对安全性要求极高的企业和项目,虽然成本相对较高,但能提供更可靠的安全保障。

方法五:使用代码混淆与变形工具,让代码“面目全非”

代码混淆与变形工具就像是一个神奇的化妆师,它可以把原本清晰易懂的代码变得面目全非,让攻击者难以理解代码的逻辑和功能。

代码混淆主要是通过改变代码的结构、变量名、函数名等方式来增加代码的阅读难度。例如,把变量名“totalPrice”改成“tp123”,把函数名“calculateDiscount”改成“func456”。而代码变形则更进一步,它会对代码的控制流进行改变,比如将顺序执行的代码改成循环或者分支结构,让代码的逻辑更加复杂。

像DexGuard(用于Android应用的代码混淆和加固)和JavaScript Obfuscator(用于JavaScript代码混淆)等工具,都可以帮助咱们实现代码的混淆和变形。使用这些工具后,即使代码被泄露,攻击者也很难快速分析出代码的核心逻辑,从而降低了代码被恶意利用的风险。

方法六:定期进行代码安全审计与加密策略更新,与时俱进保安全

代码安全是一个动态的过程,随着时间的推移和技术的不断发展,新的安全威胁和漏洞会不断出现。所以,咱们需要定期对代码进行安全审计,并更新加密策略,以适应新的安全需求。

安全审计可以通过专业的代码审计工具或者人工审查的方式进行。代码审计工具可以自动扫描代码中的安全漏洞,如SQL注入、跨站脚本攻击(XSS)等,并提供详细的报告和建议。人工审查则可以由经验丰富的安全专家对代码进行深入分析,发现一些工具难以检测到的潜在安全问题。

在审计过程中,如果发现现有的加密策略存在漏洞或者不足,就需要及时更新加密算法、密钥长度或者访问控制策略等。例如,随着量子计算技术的发展,传统的加密算法可能会面临被破解的风险,咱们就需要提前研究并采用抗量子计算的加密算法来保护源代码。

好啦,以上就是六个超实用的源代码加密方法啦!咱们可以根据自己的实际情况,选择适合的方法或组合使用多种方法,为咱们的代码打造一个坚固的安全防线。让我们一起守护好咱们的代码“宝贝”,让它们在安全的环境中茁壮成长吧!