文章摘要:“王总,不好了!我们半年前离职的那个程序员,把我们的核心代码带走,现在竞品公司上线了和我们一模一样的功能!”技术总监的电话像一块巨石,重重地砸在了老王的心上。作

“王总,不好了!我们半年前离职的那个程序员,把我们的核心代码带走,现在竞品公司上线了和我们一模一样的功能!”

技术总监的电话像一块巨石,重重地砸在了老王的心上。作为一家初创科技公司的老板,老王一直为自己团队的技术实力感到自豪。公司的核心产品,一款创新的SaaS软件,是他们花费了数年心血打磨的成果,而源代码,无疑是这家公司的“数字心脏”。

他怎么也想不通,平时看起来忠厚老实的员工,怎么会做出这种事?更让他焦虑的是,这次的泄密事件,不仅可能让公司数年的努力付之东流,更可能在激烈的市场竞争中被一招致命。

老王的故事,在当今这个信息时代并非孤例。对于科技企业而言,源代码就是生命线。一旦泄露,轻则丧失技术优势,重则公司倾覆。那么,如何保护好这条“生命线”呢?今天,我们就来聊聊源代码加密的五种主流方法,帮助您轻松构建起代码安全防线。

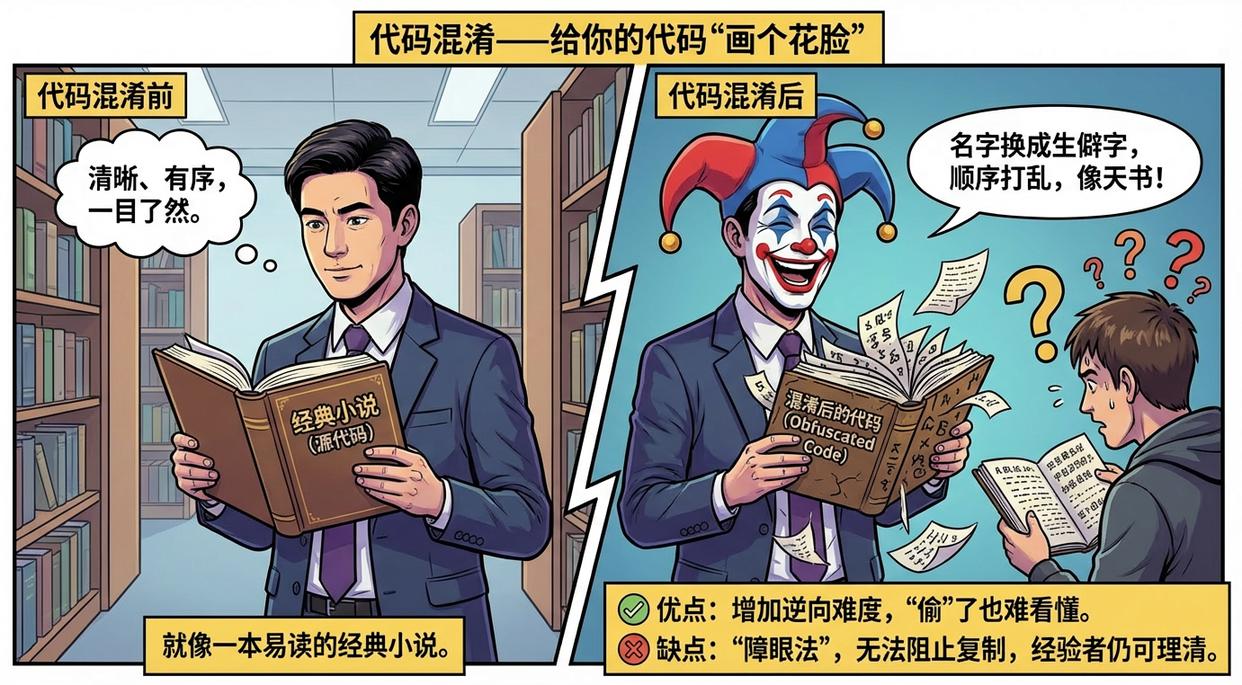

方法一:代码混淆——给你的代码“画个花脸”

想象一下,你把一本经典小说里的所有人物名字、地点都换成了生僻字,段落顺序也打乱重组。虽然故事内核还在,但对于想快速读懂它的人来说,无疑是天书。

代码混淆就是这个原理。它通过改变变量名、函数名,打乱代码结构等方式,让源代码变得难以阅读和理解。

优点:能在一定程度上增加逆向工程的难度,让“偷”了代码的人没那么容易看懂和使用。

缺点:这更像是一种“障眼法”,而非真正的加密。它无法阻止代码被复制和带走,对于有经验的程序员来说,花些时间依然可以理清逻辑。

方法二:外壳加密——给代码穿上“装甲”

这种方法就像是给你的程序装上一个坚固的“保险箱”。程序的核心代码被加密后,外面再套上一层专门负责解密和运行的“壳”。当程序启动时,这个“壳”会先在内存中将加密的代码解密出来,然后再执行。

优点:相比代码混淆,安全性更高。如果“壳”的强度足够,破解者很难直接获取到内存中的源码。

缺点:可能会影响程序的运行性能,且存在一定的兼容性问题。更重要的是,对于专业的破解者(黑客)来说,他们有专门的工具(脱壳工具)来尝试剥离这层“装甲”。

方法三:硬件加密——一把萝卜一个坑的“加密狗”

还记得很多年前,一些专业软件需要插上一个U盘一样的“加密狗”才能运行吗?这就是硬件加密的一种。它的原理是将授权信息或者部分核心算法与一个硬件设备(加密狗)绑定。只有当这个设备连接在电脑上时,程序才能正常运行。

优点:提供了物理层面的安全,一对一绑定,授权控制非常明确。

缺点:对于需要团队协作开发的场景来说,非常不便。每个开发者都需要一个“狗”,管理成本高,而且硬件总有丢失、损坏的风险。

方法四:物理隔离与权限管控——建一座“代码堡垒”

这种方法更偏向于管理手段。企业会为开发团队建立一个与外界物理隔离或严格网络隔离的开发环境。

禁用USB接口、限制内外网连接、禁止安装私人软件。

所有代码都集中存储在内部服务器上,开发者只能通过受控的终端访问,所有操作行为都被严格审计。

优点:如果执行得当,这是非常有效的防泄密方式。代码根本“出不去”。

缺点:执行成本高,可能会牺牲开发的灵活性和效率,让开发者感觉“束手束脚”,影响工作体验和创新。

方法五:透明加密与行为管控——安全与效率兼得的“智慧大脑”

前面四种方法,要么是“君子协定”,要么是“铜墙铁壁”,或多或少都在安全性和便捷性之间难以两全。而现在,越来越多的前瞻性企业开始采用更智能的综合性数据安全解决方案。

这类方案的核心思想,是从数据产生的源头进行保护,并对数据的流转过程进行全链路管控。例如,市面上主流的洞察眼MIT系统,就提供了一套成熟的解决方案。

它不再是简单地给代码加个“壳”或者建个“墙”,而是为企业构建了一个看不见的“安全域”。

无感知的透明加密:这是最核心的功能。一旦启用,系统会自动对指定的源代码文件(如 .java, .c, .py 等)进行透明加密。对于开发者来说,一切照旧——打开、编辑、编译、运行,和没加密时一模一样,完全无感知。但这些加密后的代码文件,一旦被通过任何方式(如U盘拷贝、邮件发送、网盘上传)带离公司环境,在外部设备上打开就会是无法读取的乱码。

精细化的权限控制:系统可以根据开发者的岗位和级别,为其划分不同的“密级”和“安全域”。这意味着,A项目的开发者无法访问B项目的核心代码,普通开发者也无法接触到架构层的代码,从内部防止了信息的越权访问和横向泄露。

全方位的行为审计:详细记录员工对文档的创建、修改、复制、删除等操作,保护企业重要文件的安全性和完整性,一旦出现问题可迅速追溯源头,还可设置文档操作权限,进一步加强文件管理。

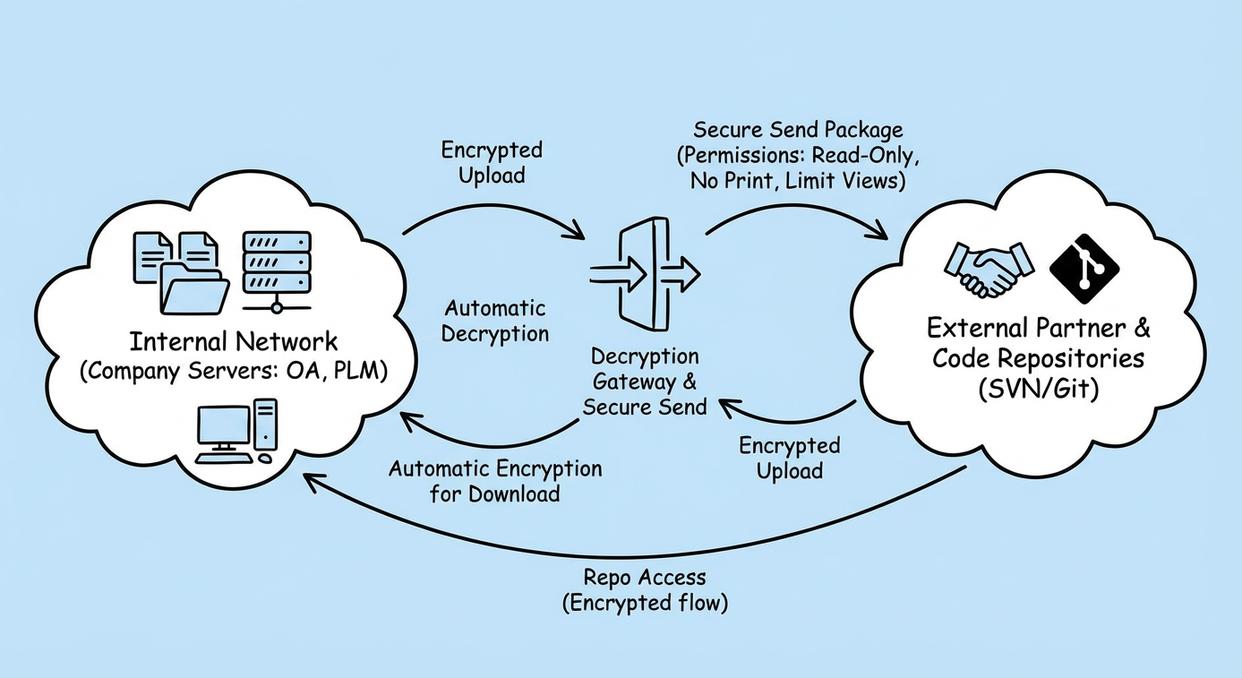

安全的内外交互:针对需要与外部合作伙伴交互或使用SVN/Git等代码仓库的场景,系统提供了解密网关和安全外发功能。文件在上传到公司服务器(如OA、PLM)时可以自动解密,下载到本地时自动加密;需要外发给客户时,可以生成带有权限(如只读、禁止打印、打开次数限制)的外发包,确保代码“发出后”的安全依然可控。

通过这种“加密+权限+管控”三位一体的模式,企业不仅保护了源代码本身的安全,更重要的是,建立了一套完善的数据安全管理体系,真正做到了在不影响办公效率的前提下,防患于未然。

结语

源代码安全,是悬在每一个科技企业头上的达摩克利斯之剑。无论是代码混淆、外壳加密,还是物理隔离,都有其特定的应用场景。但对于追求长期、稳定发展的企业而言,选择一套像洞察眼MIT系统这样全面、智能、且易于管理的综合性解决方案,或许才是应对复杂安全挑战的更优解。

您的“数字心脏”,值得最专业的守护。