文章摘要:在企业运营中,数据如同命脉,一旦泄露,损失难以估量。小到客户信息泄露引发信任危机,大到商业机密外流导致竞争失利,数据安全问题时刻牵动着企业神经。如今,数据泄露风

在企业运营中,数据如同命脉,一旦泄露,损失难以估量。

小到客户信息泄露引发信任危机,大到商业机密外流导致竞争失利,数据安全问题时刻牵动着企业神经。

如今,数据泄露风险不断升级,无论是内部员工的误操作、恶意行为,还是外部黑客攻击,都可能让企业数据暴露于危险之中。

如何筑牢数据安全防线?

这里为你总结 2025 年最新的六个实用方法,从技术防护到管理策略,全方位守护企业核心数据,助你轻松应对数据安全挑战。

一、部署洞察眼 MIT 系统

洞察眼 MIT 系统是守护企业数据安全的得力助手,凭借丰富功能全方位抵御数据泄密风险。

智能加密:将智能识别和加密技术相结合,实时扫描电脑上的新建文件,一旦识别到敏感数据,立即对文件进行加密处理。

文件外发管控:对员工外发文件的行为进行严格限制和审查。支持自定义外发规则,如限制外发文件类型、大小,要求外发文件必须经过加密处理,或通过审批流程。一旦员工违反外发规则,系统会立即拦截并发出警报,防止敏感文件未经授权流出企业。

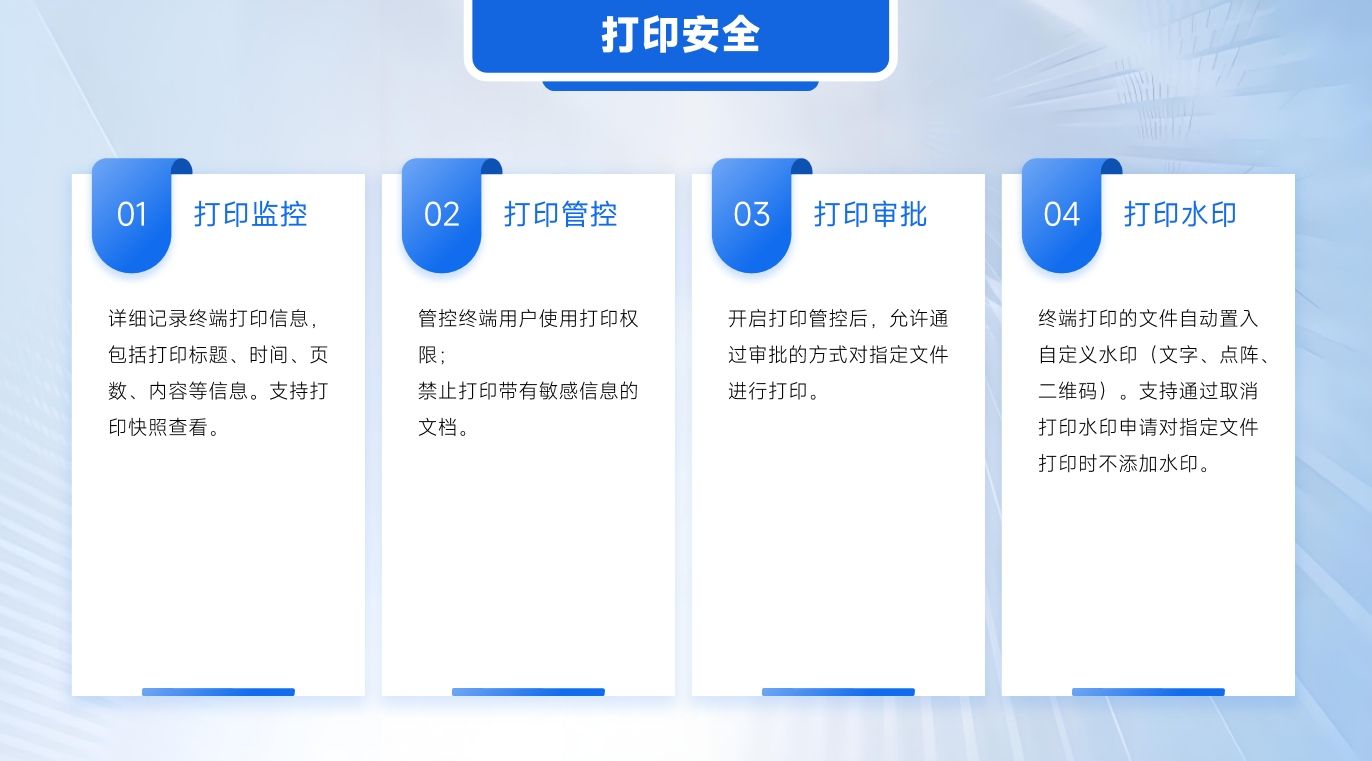

打印监控:详细记录员工打印文件的全过程,包括打印时间、文件名、页数、打印份数等信息。还可对敏感文件的打印设置权限,只有特定人员或经过审批才能打印,有效避免因随意打印导致的敏感信息泄露。

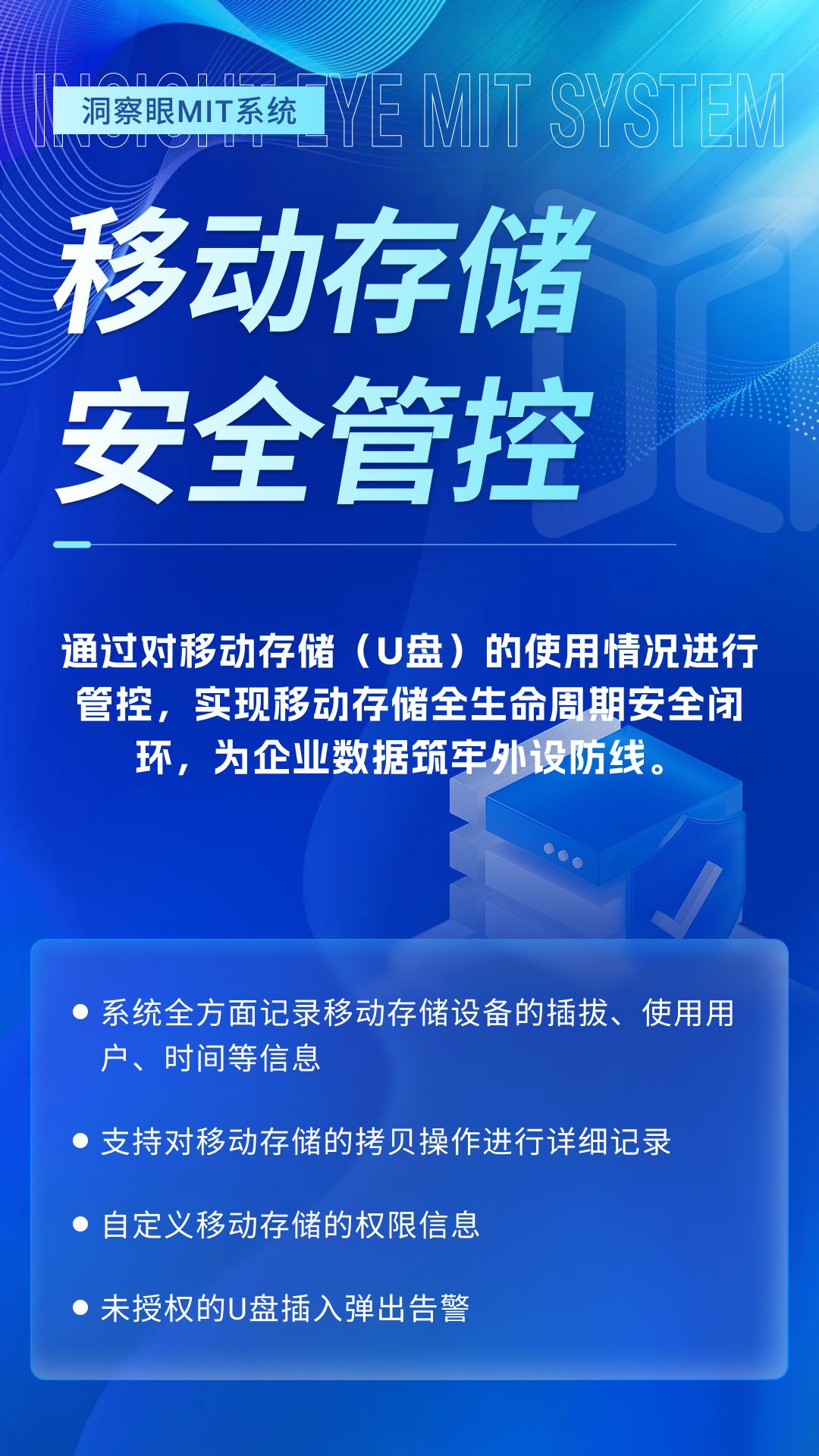

移动存储管理:全面管控移动存储设备,如 U 盘、移动硬盘等。可以禁止未经授权的移动存储设备接入电脑,对允许使用的设备进行读写权限设置,限制文件在设备与电脑之间的传输,防止通过移动存储设备拷贝数据造成泄密。

二、构建数据沙箱隔离环境

功能特点:

数据沙箱为数据提供独立、封闭的运行环境,可在不影响原始数据的前提下,供员工进行数据测试、分析等操作。

沙箱内的数据与外部环境完全隔离,所有操作仅在沙箱内生效,无法将数据带出沙箱,也不能与外部系统建立连接。

员工在沙箱中对数据的修改、复制等操作,不会影响原始数据的完整性和安全性。

同时,沙箱支持权限管理,可根据员工角色分配不同的操作权限。

优点:

有效保障原始数据安全,避免因误操作或恶意篡改导致数据损坏或泄露;为员工提供安全的数据使用环境,满足数据处理、分析等工作需求;权限管理机制进一步细化数据访问控制,降低内部泄密风险;沙箱的隔离特性也能防止外部攻击通过数据处理环节渗透到企业核心数据系统。

三、实施文档版本追踪与回滚

功能特点:

对企业内重要文档建立版本追踪机制,记录文档每次修改的时间、修改人、修改内容等详细信息。

员工在编辑文档时,系统自动保存不同版本,方便随时查看文档历史修改记录。

当发现文档出现异常修改或数据泄露隐患时,可快速将文档回滚到之前的安全版本,恢复数据的原始状态。

此外,还可设置文档版本保留策略,控制版本数量和保存时长。

优点:

完整记录文档修改历史,便于追溯数据泄露源头,明确责任;在数据面临风险时,通过回滚功能及时止损,避免损失扩大;版本追踪功能也有助于团队协作,成员可清晰了解文档的演变过程,提高工作效率;同时,版本保留策略可合理管理存储空间,防止版本过多占用资源。

四、采用动态数据加密技术

功能特点:

对企业数据进行加密处理,且加密方式和密钥会根据数据使用场景、时间等因素动态变化。

在数据存储阶段,采用高强度加密算法对数据进行加密存储;当数据传输时,根据接收方身份和传输通道安全性,生成临时密钥进行加密传输。

数据在不同设备、系统间流转时,加密密钥也会相应更新,只有授权用户凭借正确的密钥才能解密数据。

优点:

动态变化的加密方式和密钥大大提高了数据破解难度,即使数据被窃取,没有对应密钥也无法查看内容;适应多样化的数据使用场景,确保数据在存储、传输、处理等各环节的安全性;加密过程对用户透明,不影响正常业务操作,同时保障数据的机密性和完整性。

五、建立数据安全行为基线

功能特点:

通过分析企业员工日常的数据操作行为,如文件访问频率、访问时间、数据传输量等,建立正常行为基线模型。

系统持续监控员工行为,一旦发现行为偏离基线,如短时间内大量下载敏感数据、非工作时间频繁访问重要文件等,立即触发预警机制,并对异常行为进行分析和标记。

可根据企业需求,自定义基线参数和异常行为判定规则。

优点:

能够及时发现内部员工的异常数据操作行为,主动识别潜在的数据泄密风险;通过行为基线分析,可区分正常业务操作和违规行为,减少误报率;帮助企业了解员工数据使用习惯,优化数据安全管理策略;对异常行为的预警和分析,为企业调查处理数据安全事件提供有力依据。

六、推行数据泄露应急演练

功能特点:

定期组织企业各部门开展数据泄露应急演练,模拟不同场景下的数据泄露事件,如网络攻击导致数据被盗、员工误操作泄露数据等。

演练过程中,明确各部门职责和应急响应流程,包括发现泄露后的上报机制、数据隔离与恢复操作、与外部机构的沟通协调等。

演练结束后,对演练效果进行评估总结,分析存在的问题并提出改进措施,完善应急预案。

优点:

提高企业应对数据泄露事件的快速反应能力和处置能力,确保在真实发生数据泄露时能够迅速采取有效措施,减少损失;增强员工的数据安全意识和应急处理技能,使其熟悉应急流程,避免在紧急情况下出现慌乱;通过不断演练和改进,优化企业的数据安全应急管理体系,提升整体数据安全防护水平。

编辑:玲子