文章摘要:在企业发展的赛道上,数据如同核心引擎,驱动着创新与竞争。但引擎一旦受损,后果不堪设想 —— 客户名单泄露可能导致客源流失,技术资料外泄会让心血付诸东流,商业机密

在企业发展的赛道上,数据如同核心引擎,驱动着创新与竞争。

但引擎一旦受损,后果不堪设想 —— 客户名单泄露可能导致客源流失,技术资料外泄会让心血付诸东流,商业机密曝光更可能使企业陷入被动。

从员工不经意的文件误发,到黑客无孔不入的恶意攻击,数据泄露风险如影随形。

如何为企业数据穿上 “防弹衣”?接下来分享五大数据防泄密方法,涵盖技术防护、策略管理、人员意识提升等多个维度,为企业筑牢数据安全防线,守护核心竞争力。

一、部署洞察眼 MIT 系统

功能

透明加密:

运用先进的文件过滤驱动透明解密技术,从文件创建、编辑到保存的全流程,自动进行加密处理。员工在日常办公中使用文件,全程无感知,无需改变任何操作习惯,就能让文件时刻处于加密保护状态,杜绝因人为疏忽导致的安全漏洞。

加密算法:

集成 AES、RSA、Blowfish 等多种国际认可的加密算法,企业可根据文件的重要程度和使用场景,灵活选择最适配的加密方式。

动态权限精准管控:

依据部门职能、岗位需求和员工职责,设置差异化数据访问与操作权限。权限可随员工岗位变动实时调整,确保数据仅在授权范围内流转。

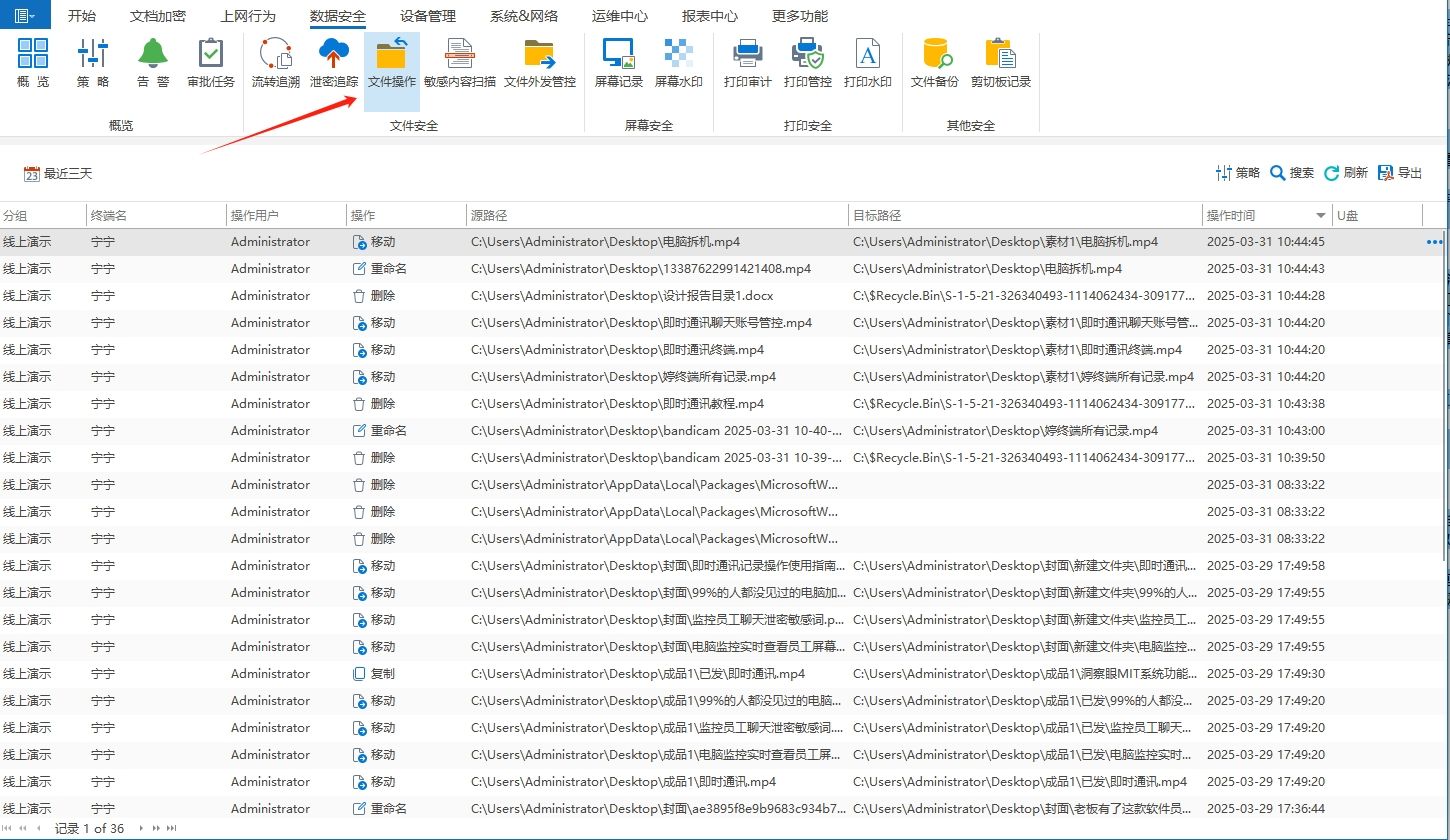

操作日志完整审计:

完整记录员工对数据的创建、修改、删除、下载、上传等操作,形成详细日志。数据泄露时,可快速追溯操作轨迹,锁定责任人。

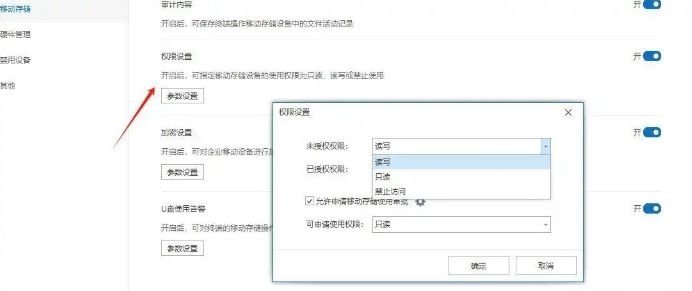

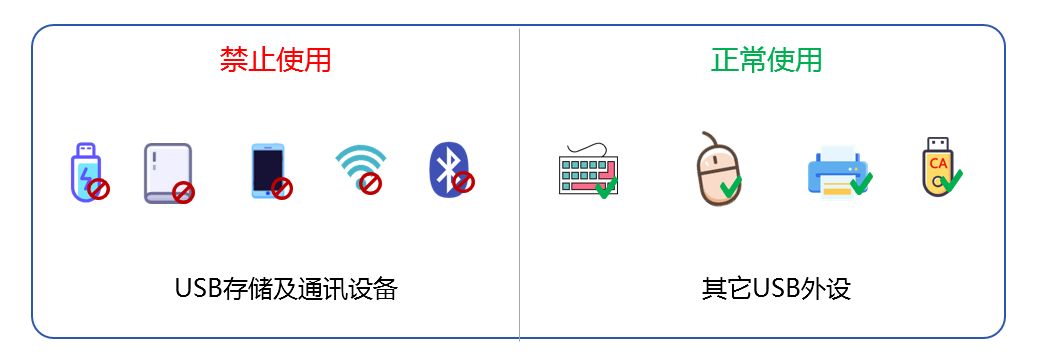

USB 管控:

禁止终端设备使用通过 USB 端口连接的存储类设备及非必要外设,支持配置例外设备白名单,允许特定 USB 设备正常接入。

测评

众多企业实践证明,洞察眼 MIT 系统防泄密效果显著。

某金融企业借助其文件加密和网络行为监控功能,成功拦截多起客户信息泄露事件;某科技公司通过权限管控,避免核心技术外流。

该系统功能全面、自动化程度高,但初始部署和配置对企业 IT 能力有一定要求,大规模部署时硬件资源投入较大,小型企业使用成本偏高。

二、推行零信任访问策略

功能

零信任访问策略打破传统 “内部网络即可信” 的观念,对所有访问请求进行严格验证。

无论是企业内部员工还是外部用户,每次访问数据资源时,都需经过身份认证、设备合规检查、权限校验等多重验证。

通过微隔离技术,将数据资源分割成多个安全区域,限制不同区域间的数据流动。

同时,持续监控访问行为,一旦发现异常,立即终止访问,防止数据泄露。

测评

零信任访问策略在复杂网络环境下表现出色,有效抵御来自内部和外部的潜在威胁。某跨国企业实施该策略后,显著降低了数据泄露风险。

其安全性高,能适应多样化的网络场景,但部署和管理复杂,对企业的技术能力和运维水平要求较高,且可能因频繁验证影响员工工作效率,初期实施成本也相对较高。

三、强化存储设备安全防护

功能

对存储数据的硬盘、U 盘、移动硬盘等设备,采用硬件加密、访问控制等手段加强防护。

硬件加密设备内置加密芯片,数据存储时自动加密,只有输入正确密码才能访问。

设置严格的访问权限,限制设备的读写、复制等操作,防止未经授权的人员接触设备数据。

同时,定期对存储设备进行安全检测,及时发现和修复安全漏洞,确保设备安全运行。

测评

强化存储设备安全防护是防止数据因设备丢失或被盗而泄露的有效手段。许多企业通过使用加密 U 盘,避免了因设备遗失造成的数据泄露。该方法操作相对简单,成本可控,但加密设备的密码管理至关重要,一旦密码泄露,数据仍面临风险,且部分加密设备可能存在兼容性问题,影响使用体验。

四、开展数据安全意识培训

功能

定期组织面向全体员工的数据安全意识培训,通过案例分析、知识讲解、模拟演练等方式,提高员工的数据安全意识。

培训内容涵盖数据泄露的危害、常见的数据泄露途径、正确的数据操作规范等。

同时,制定数据安全行为准则,明确员工在数据处理过程中的责任和义务,并将数据安全纳入员工绩效考核,促使员工自觉遵守数据安全规定。

测评

数据安全意识培训从人为因素层面减少数据泄露风险,是企业数据安全防护的基础工作。

众多企业开展培训后,员工主动报告可疑网络行为的案例增多,因疏忽导致的数据泄露事件明显减少。

该方法成本较低,且能从根源上提升企业整体数据安全水平,但培训效果受员工接受程度影响较大,需要长期持续开展,才能巩固培训成果。

五、实施数据水印技术

功能

数据水印技术是在数据中嵌入不可见的标识信息,如企业名称、员工编号、时间戳等。

当数据发生泄露时,可通过提取水印信息追踪数据来源,确定责任人。

水印不影响数据的正常使用和共享,且具有较强的鲁棒性,即使数据经过修改、压缩等操作,水印信息依然能够被准确提取。

同时,可根据数据的敏感程度和使用场景,灵活调整水印的嵌入方式和强度。

测评

数据水印技术在数据追踪和追责方面发挥重要作用,能够对潜在的数据泄露行为起到威慑作用。

某传媒企业通过在内部资料中添加水印,成功追踪到一起数据泄露事件的源头。

该技术实施相对便捷,对数据使用影响较小,但水印的提取和分析需要专业工具和技术,且在某些极端情况下,水印可能被破坏或难以准确提取,影响追踪效果。

编辑:玲子